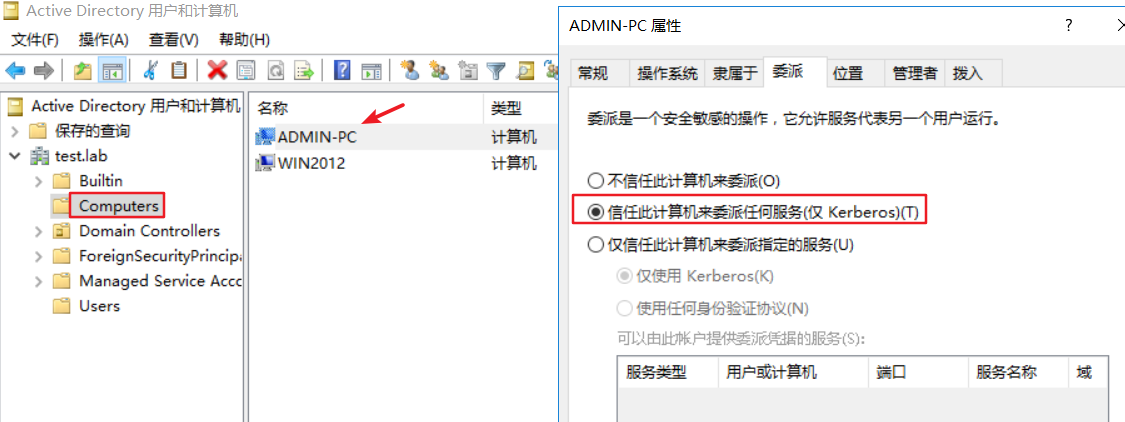

非约束委派

原理:机器A(域控)访问具有非约束委派权限的机器B的服务,会把当前认证用户(域管用户)的TGT放在ST票据中,一起发送给机器B,机器B会把TGT存储在lsass进程中以备下次重用,从而机器B就能使用这个TGT模拟认证用户(域管用户)访问服务。

换句话说,就是如果之前没有和域控访问,就没办法进行非约束委派

利用场景:攻击者拿到一台配置非约束委派的机器权限,可以诱导域管来访问该机器,然后得到管理员的TGT,从而模拟域管用户。

约束委派

原理:

由于非约束委派的不安全,微软在windows server 2003中引入约束委派,对kerberos协议进行了拓展

利用场景:

如果攻击者控制了服务A的账号,并且服务A配置了到域控的CIFS服务的约束性委派,则攻击者可以先使用s4u2seflt申请域管用户(administrator)访问A服务的ST1,然后使用S4uProxy以administrator身份访问域控的CIFS服务,即相当于控制了域控

635

635

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?