1. 什么是APT?

APT攻击也就是可持续攻击也被称为威胁攻击,隐蔽性极强的一种攻击手段。

APT攻击是一个集合了多种攻击的综合攻击,综合多种攻击途径来尝试突破网络防御,通常是通过web或电子邮件传递,利用应用程序或操作系统的漏洞,利用传统的网络保护机制无法提供统一的防御,除了使用多种途径,高级定向攻击还采用多个阶段穿透一个网络,然后提取有价值的信息,这使得它的攻击更不容易被发现。

APT的特征:

1、潜伏性

2、持续性

3、锁定特定目标

4、安装远程控制工具

5、隐蔽性

2、APT 的攻击过程?

APT的生命周期有七个阶段;

扫描阶段:在APT攻击中,攻击者会花几个月甚至更长的时间对"目标"网络进行踩点,针对性地进行信息收集,目标网络环境探测,线上服务器分布情况,应用程序的弱点分析,了解业务状况,员工信息等等。

工具投送:攻击者通过使用邮件等手段向目标发送信息,诱骗其打开恶心附件或者单机伪造的恶意的URL

漏洞利用:利用漏洞,达到攻击的目的。攻击者通过投送恶意代码,并利用目标企业使用的软件中的漏洞执行自身。而如果漏洞利用成功的话,你的系统将受到感染。普通用户系统忘记打补丁是很常见的,所以他们很容易受到已知和未知的漏洞利用攻击。一般来说,通过使用零日攻击和社会工程技术,即使最新的主机也可以被感染,特别是当这个系统脱离企业网络后

木马植入:随着漏洞利用的成功,更多的恶意软件的可执行文件——击键记录器、木马后门、密码破解和文件采集 程序被下载和安装。这意味着,犯罪分子现在已经建成了进入系统的长期控制机制。

远程控制:一旦恶意软件安装,攻击者就已经从组织防御内部建立了一个控制点。攻击者最常安装的就是远程控制 工具。这些远程控制工具是以反向连接模式建立的,其目的就是允许从外部控制员工电脑或服务器,即 这些工具从位于中心的命令和控制服务器接受命令,然后执行命令,而不是远程得到命令。这种连接方 法使其更难以检测,因为员工的机器是主动与命令和控制服务器通信而不是相反。

横向渗透:一般来说,攻击者首先突破的员工个人电脑并不是攻击者感兴趣的,它感兴趣的是组织内部其它包含重 要资产的服务器,因此,攻击者将以员工个人电脑为跳板,在系统内部进行横向渗透,以攻陷更多的pc 和服务器。攻击者采取的横向渗透方法包括口令窃听和漏洞攻击等。

目标行动:也就是将敏感数据从被攻击的网络非法传输到由攻击者控制的外部系统。在发现有价值的数据后,APT 攻击者往往要将数据收集到一个文档中,然后压缩并加密该文档。此操作可以使其隐藏内容,防止遭受 深度的数据包检查和DLP技术的检测和阻止。然后将数据从受害系统偷运出去到由攻击者控制的外部。 大多数公司都没有针对这些恶意传输和目的地分析出站流量。那些使用工具监控出站传输的组织也只是 寻找"已知的"恶意地址和受到严格监管的数据。

3. 详细说明APT的防御技术

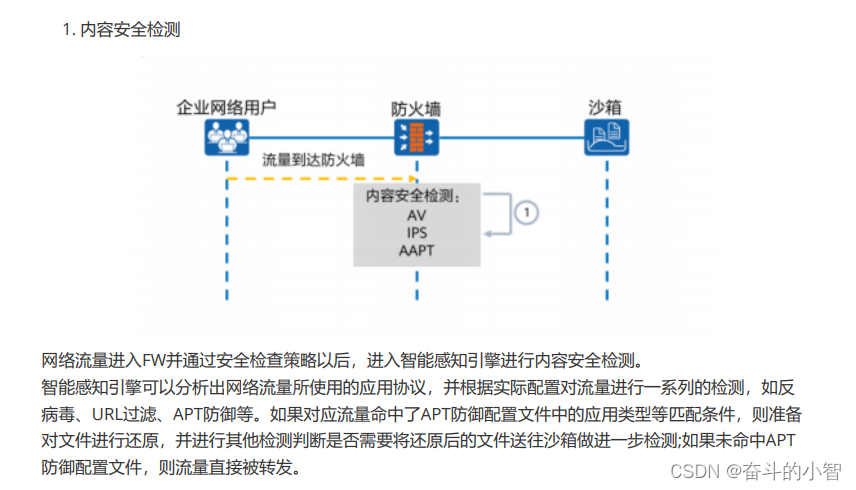

防御APT攻击使用的是沙箱技术,构造一个隔离的威胁检测环境,然后将流量送入沙箱进行隔离分析并最终给出是否存在威胁的结论。如果沙箱检测到某流量为恶意流量,则可以通知FW实施阻断。

针对APT攻击的防御过程:

攻击者向企业内网发起APT攻击,FW从网络流量中识别并提取需要进行APT检测的文件类型。

FW将攻击流量还原成文件送入沙箱进行威胁分析。

沙箱通过对文件进行威胁检测,然后将检测结果返回给FW

FW获取检测结果后,实施相应的动作。如果沙箱分析出该文件是一种恶意攻击文件,FW则可以实施阻断操作,防止该文件进入企业内网,保护企业内网免遭攻击。

APT防御与反病毒的差异 。

反病毒系统通常是将病毒文件的特征与病毒特征库进行对比来识别一个文件是否为病 毒文件。

这种防御方式具有一定的局限性,就是只能针对已知病毒进行防御,而无法识别未知攻击。

APT防御机制则有别于反病毒系统。APT防御系统中的沙箱可以看做是一个模拟真实 网络建造

的虚拟检测系统,未知文件放入沙箱以后将会被运行,沙箱中的收集程序会记录该文件被运行

以后的行为。沙箱通过将未知文件的行为和沙箱独有的行为模式库进行匹配,最后给出该程序

是否为恶意程序的定性结论。沙箱的行为模式库是通过分析大量的病毒、漏洞、威胁特征,提

炼出各种恶意行为的规律和模式,并形成一套判断规则,因此能提供准确的检测结果。

总体来看,反病毒系统是以被检测对象的特征来识别攻击对象,APT防御系统是以 被检测对象的行为来识别攻击对象。

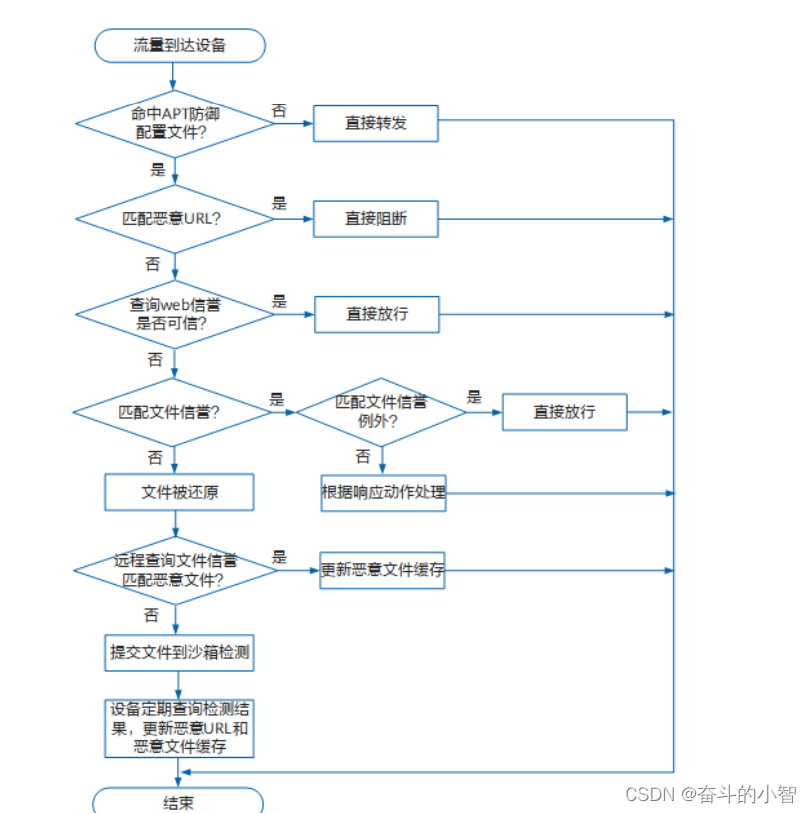

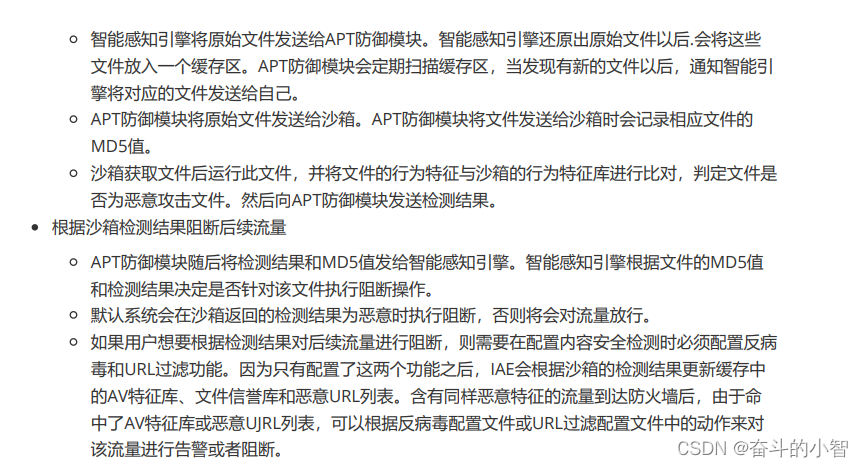

具体的处理流程:

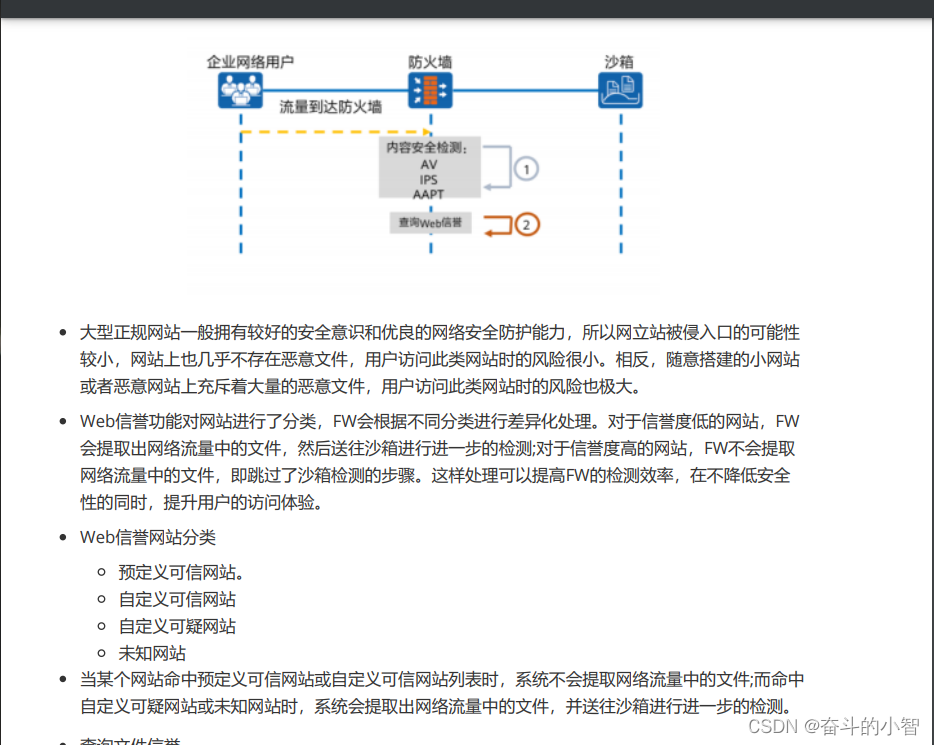

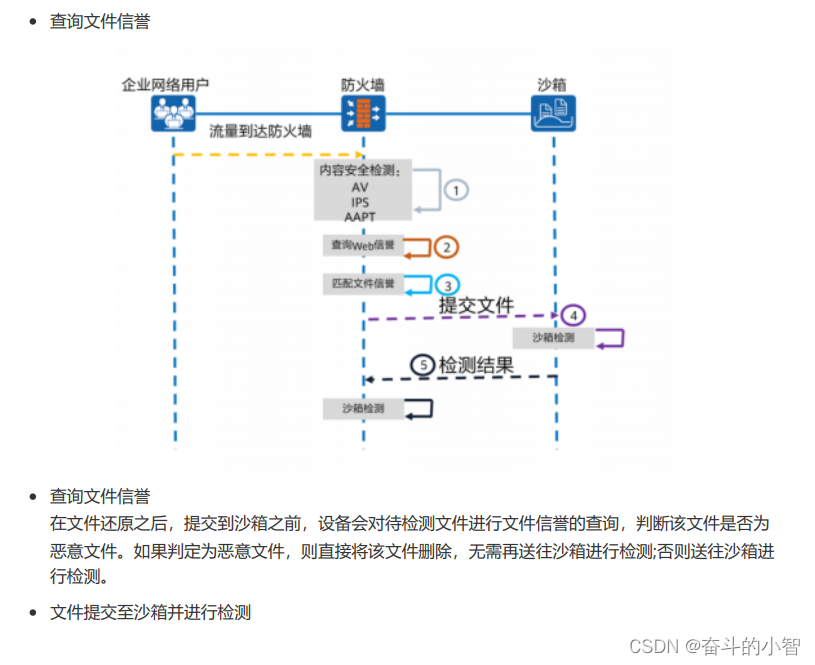

2、查询web信誉

4. 什么是对称加密?

4. 什么是对称加密?

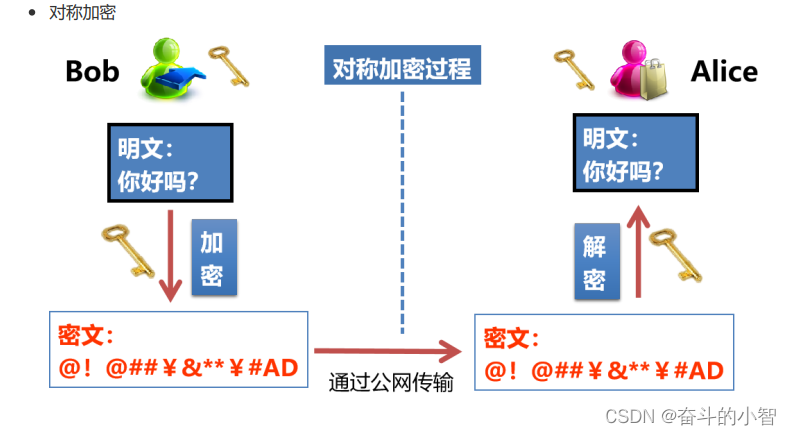

对称加密就是加解密是同一把密钥,对称加密解决了信息的安全传输通道,速度快,但是密钥不安全

5. 什么是非对称加密?

5. 什么是非对称加密?

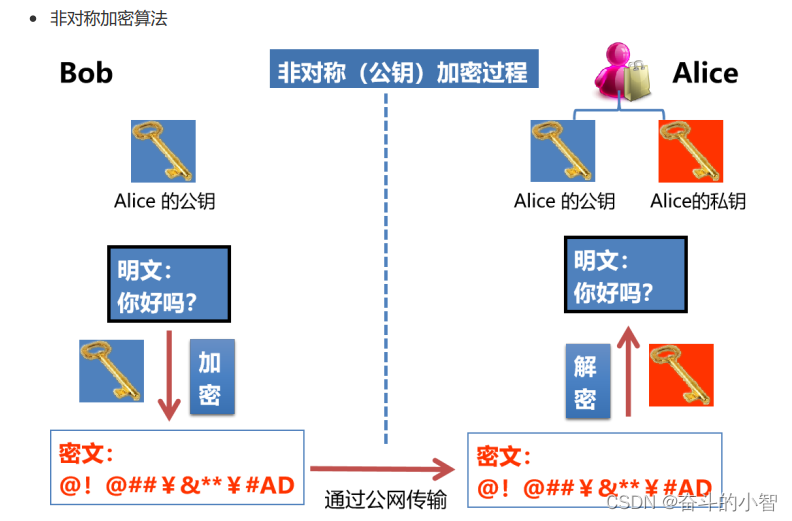

加解密使用的密钥是不相同的,有公钥和私钥之分,也叫公钥加密技术。解决了对称加密算法密钥的安全传输通道。速度慢,但是安全

6. 私密性的密码学应用?

数字信封:结合对称和非对称加密,从而保证数据传输的机密性

数字签名:采用哈希算法,从而保证数据传输的完整性

数字证书:通过第三方机构CA对公钥进行公证,从而保证数据传输的不可否认性。

VPN IPv6 HTTPS登录 系统登录授权

7. 非对称加密如何解决身份认证问题?

完整性与身份认证最佳解决:

对明文a进行hash运算得到定长值h,然后对h进行非对称运算用私钥加密得到值k,然后对明文a进行对称运算得到y,传输时同时传输y和k,收到后用非对称公钥解开k得到h‘, 然后用对称算法解开y得到a,然后对a进行hash得到h‘‘ 如果h‘与h‘’相同,则证明完整性与身份认证。

8. 如何解决公钥身份认证问题?

在非对称加密解决身份认证问题的时候,若黑客偷换了公钥,则就会出现身份认证漏洞。

解决方式:公钥的身份证--数字证书 利用公钥技术建立的提供安全服务的基础设施。通过第三方的可信机构,CA认证中心把用户的公钥与用户的其他标识信息捆绑在一起放在用户证书中,在互联网上验证用户身份。

9. 简述SSL工作过程

SSL协议的概述:

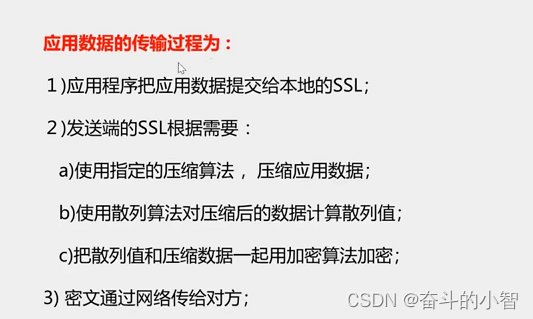

SSL协议是一个分层协议,共有两层组成,记录层协议和握手协议,可用于保护正常运行TCP之上的任何应用协议,如http,ftp,smtp或telnet的通信,最常见的就是使用ssl来保护http的通信,他的优点在于他是与应用层协议无关的,应用协议能透明的建立于ssl协议之上,ssl协议在应用层协议之前就完成了加密算法、通信密钥的协商以及服务器的认证工作,在此之后应用层协议所传送的数据都会被加密,保证通信的安全性。

SSL协议解决的问题:

1、客户对服务器的身份认证:使用标准的公钥加密技术和一些可靠的认证中心的郑书,来确定服务器的合法性。

2、服务器对客户端的身份认证:公钥技术和证书进行认证,还有用户名密码登录

3、建立服务器与客户之间安全的数据通道:客户与服务器发送数据时都被发送端加密,接收端解密,同时还检查数据的完整性。

SSL连接(connection)一个连接是一个提供一种合适类型服务的传输(OSI分层的定义)。SSL的连接是 点对点的关系。连接是暂时的,每一个连接和一个会话关联。 SSL会话(session)一个SSL会话是在客户与服务器之间的一个关联。会话由Handshake Protocol创 建。会话定义了一组可供多个连接共享的密码安全参数。会话用以避免为每一个连接提供新的安全参数 所需昂贵的协商代价。

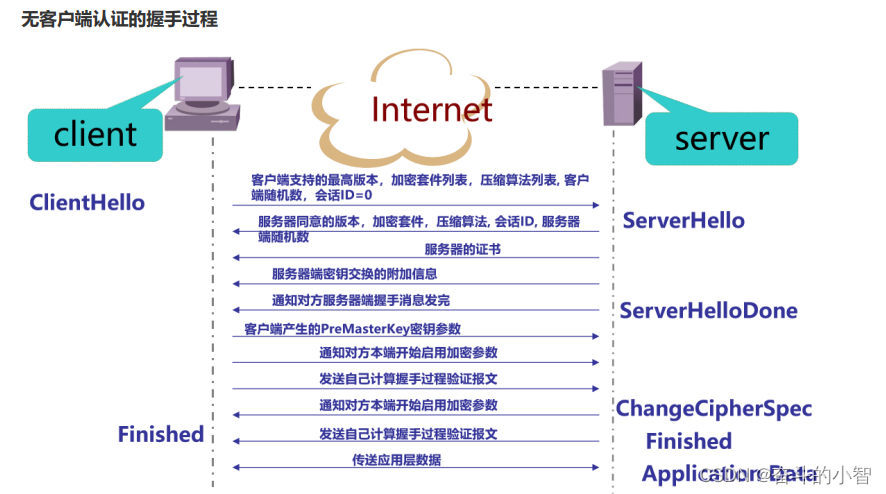

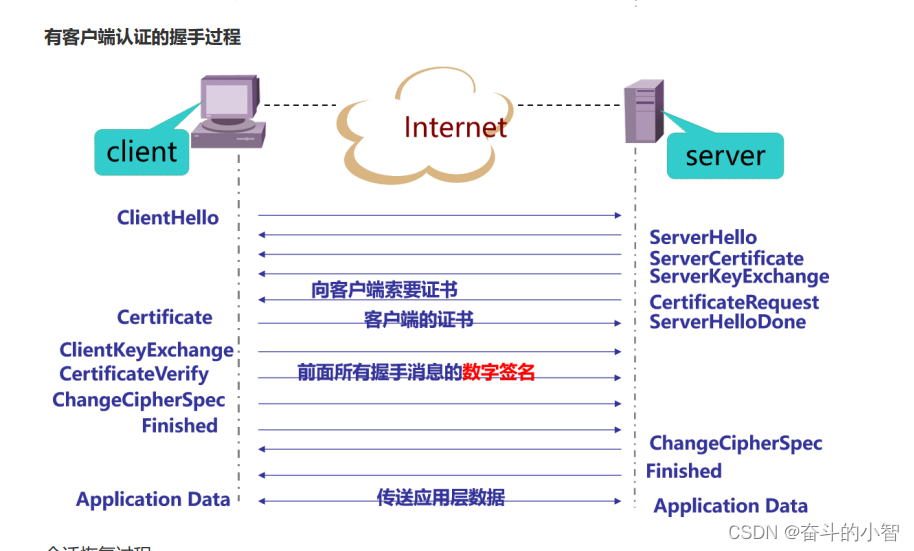

主要工作过程:

1、网络连接建立,ssl客户端发送消息,消息中包含ssl版本号、密码设置、可实现的算法列表、随机数以及服务器使用ssl协议通信所需要的其他信息。

2、ssl服务器端回应消息,确定ssl版本号、加密算法和压缩算法

3、ssl服务器发成服务器数字证书

4、ssl客户端身份验证是可选的

5、客户端生成预主密钥pre_master_secret,用服务器的公钥加密后返回服务器,服务器利用自己的私钥解密后得到会话密钥。

6、若服务器要求客户认证,客户机会向服务器随加密的pre_master_secret一起发送签名的数据和客户自己的证书。

7、服务器若认证客户成功,使用私钥加密,然后执行一系列步骤生成master secret,负责会话终止

8、客户机与服务器使用master secret生成会话密钥。该密钥是对成密钥,用于加密解密在ssl会话期间交换的信息,检验信息完整性。

9、cs发送消息通知以后从客户机来的消息将用会话密钥加密。客户机然后发送一条独立的加密的消息表明握手的客户机部分已经完成。

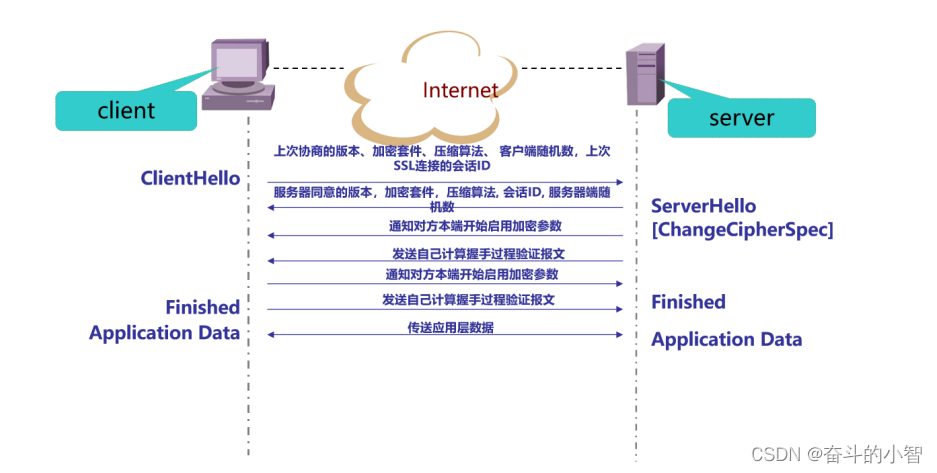

会话恢复过程:

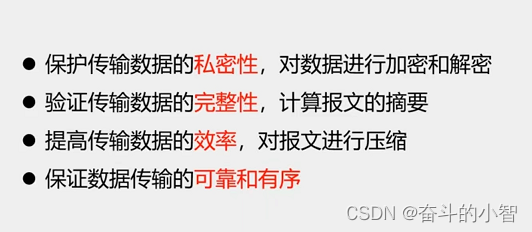

ssl记录层的功能:

ssl握手协议的功能:

- 协商ssl协议的版本

- 协商加密套件

- 协商密钥参数

- 验证通讯双发的身份

- 建立ssl连接

7623

7623

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?