1.官网安装:

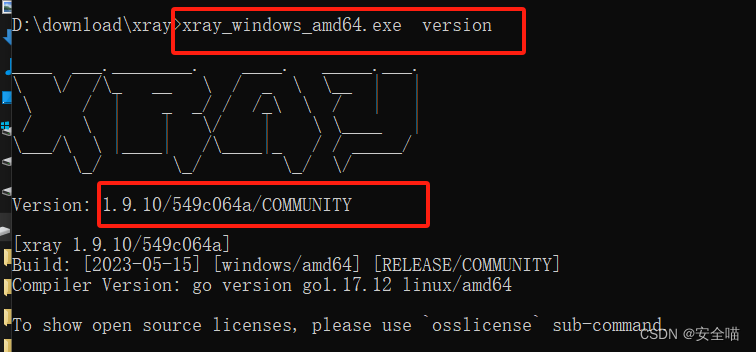

2.进入安装目录下,用win键加R打开cmd后,输入powershell即可

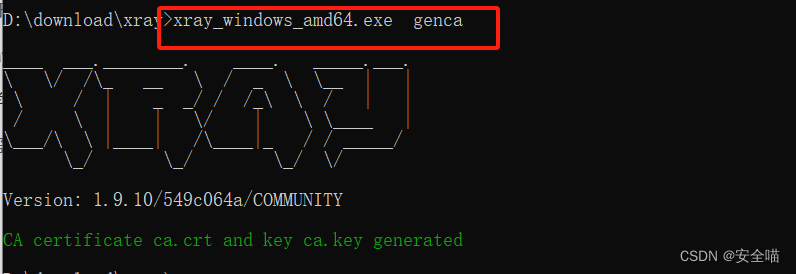

3.生成证书

4.直接安装证书到浏览器

5.使用

单个url扫描

命令:./xray_darwin_arm64 webscan --url http://example.com/ --html-output testurl.html

说明:扫描指定的单个URL,扫描结果以html格式输出

对文件内容的地址进行扫描:

./xray_darwin_arm64 webscan --url-file edu.txt --html-output edu.html

先爬虫再扫描

命令:./xray_darwin_arm64 webscan --basic-crawler http://example.com/ --json-output basic-crawler.json

说明:使用爬虫模式,先对指定的url进行爬虫,然后再进行扫描,结果以json格式的文件输出

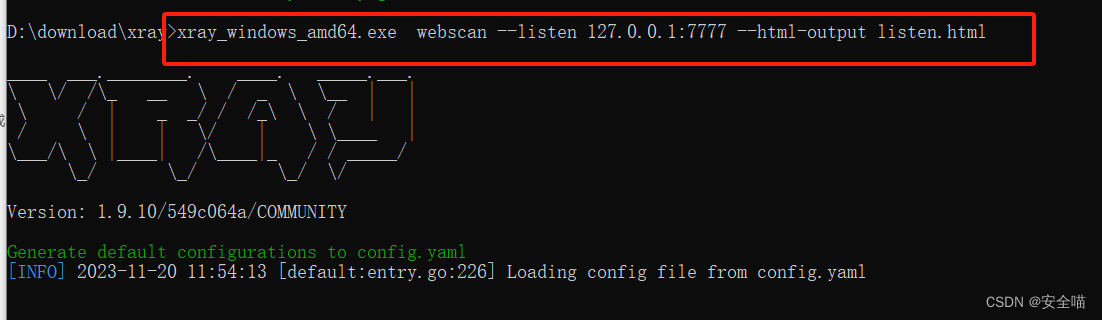

监听模式

命令:./xray_darwin_arm64 webscan --listen 127.0.0.1:7778 --html-output xraytest.html

说明:Xray监听本地的7778端口,结果通过html格式输出,该模式的好吃就是通过人为手动点击需要扫描的URL,相比前面两种扫描方式,扫描准确度更好,更多适用于手工渗透测试场景

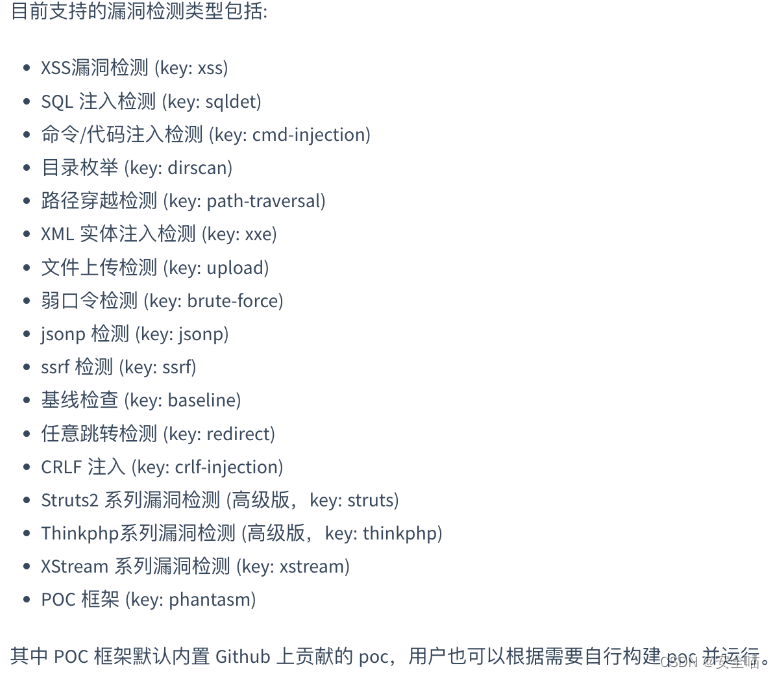

调用插件

命令: ./xray_darwin_arm64 webscan --plugins xss,sqldet --url http://example.com --html-output plugins.html

说明:针对该URL只进行xss漏洞的探测,探测结果以html格式输出

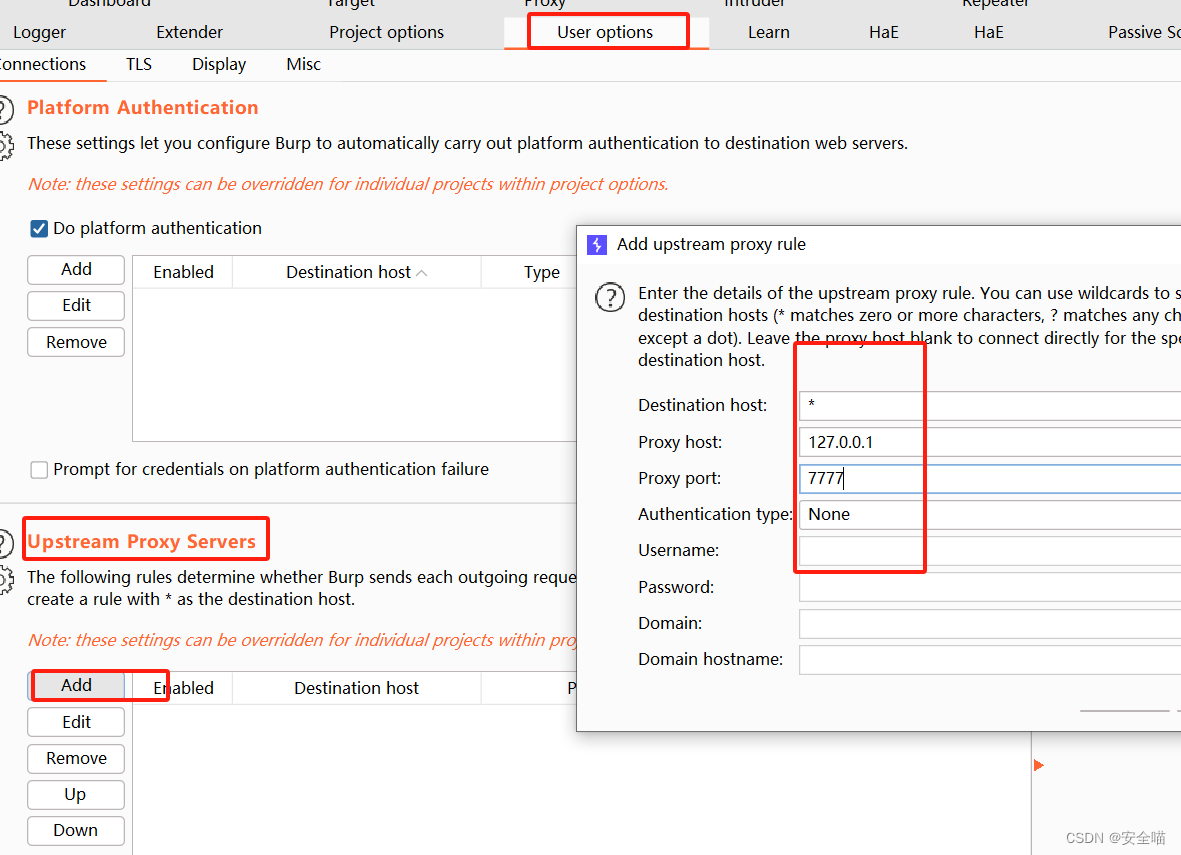

xray联动burp

1.burp 配置代理7777

2.浏览器安装xray证书,然后xray开启7777端口的监听

xray联动red

rad -t http://example.com

需要手动登录的情况rad -t http://example.com -wait-login

执行以上命令会自动禁用无头浏览模式,开启一个浏览器供手动登录。 在登录完毕后在命令行界面点击回车键继续爬取。rad -t http://example.com -text-output vuln.txt

以上命令会将爬取到的URL输出到vuln.txt中导出完整请求

rad -t http://example.com -full-text-output result.txt完美使用语法如下

rad_windows_amd64.exe -t http://example.com -text-output vuln.txt -wait-login由于Rad目前不支持多目标扫描

多条命令之间推荐使用;来执行,第一时因为linux的命令行与powershell都支持该符号分割,第二也是可以在上一条命令执行失败的情况下继续执行下一条命令,从而达到出现了问题也不影响后续的效果

1.xray开启监听

xray_windows_amd64.exe webscan --listen 127.0.0.1:7777 --html-output proxy.html

2.rad开启爬虫

rad -t http://127.0.0.1/pikachu/ -http-proxy 127.0.0.1:7777 -wait-login

高级版

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?