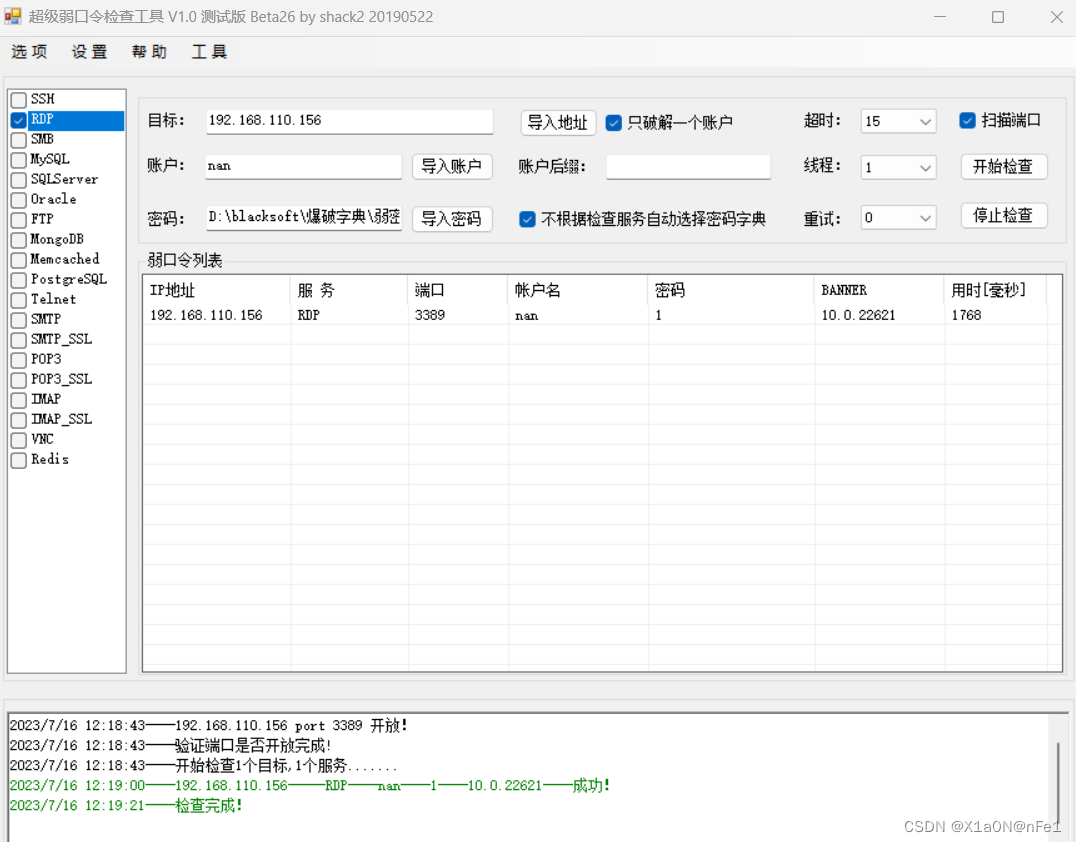

系统 : Windows10

用户名:desktop-aea8ksd\nan

IP地址:192.168.110.156

1--windows日志分析

--我的电脑--管理 即可看到 (cmd命令 eventvwr)

日志的存储位置于: C:\Windows\System32\winevt\Logs

应用程序安全:硬盘使用情况、数据库文件的文件错误、设备驱动程序加载失败、用户登录系统失败计数等

安全日志:用户权限的变化、文件和目录的访问、打印以及用户系统登陆和注销,如有效或无效的登陆尝试、与资源使用有关的事件

系统日志:包括启动失败的设备驱动程序、硬件错误、重复的 IP 地址以及服务启动、暂停和停止

1.1 登录事件分析

| 登录类型(常见) | 描述 |

| 2 | 交互式登录(本地登录) |

| 3 | 网络(共享文件连入或共享打印机) |

| 4 | 批处理(计划任务启动) |

| 5 | 服务(某账号服务启动) |

| 7 | 解锁(息屏解锁) |

| 8 | 网络明文(密码明文传输 FTP 等这种) |

| 10 | 远程交互(远程连接) |

远程交互式登入 一般 使用进程为C:\Windows\System32\svchost.exe

1.2 子状态详情

1.3 事件ID

4624 登入成功 4625 登入失败 4620 创建用户 4626 删除用户 1102 清除日志 4700 计划任务这些比较重要一下

Winows 系统启动时,就会有许多服务启动,因此会有许多服务账户登陆记录

这里我测试了用户nan的登入触发了4个id事件的记录 4648验证凭借--4624 登录--4672 特殊权限登入

正常这个时候命令没法查出这个用户 但是在管理用户还是可以看到的

将这个用户的对应注册表找出来 000003EA 导出00001F4管理员的以及这个用户的还有这个3EA的文件

命令行删除flag$ net user flag$ /del 加入进去之后再net user flag$ /active:yes 启动使用(这里当时我环境重新创建新的用户了变成3EB了)

wmic UserAccount get 这条命令可以查看所有用户

2--- windows服务日志

1、IIS

IIS日志通常存放在%systemroot%\system32\logfiles\W3SVC1\目录。

会记录请求IP、请求方法(Get/Post)、请求url、请求端口、浏览器UserAgent等。

2、Apache

Apache日志存放在<Apache安装路径>/apache/logs/ 目录,httpd.conf也可以配置日志存放位置

access_log/access.log日志记录成功的请求。

127.0.0.1 - - [08/Jun/2021:11:43:08 +0800] “GET /sqli-labs/index.html_files/freemind2html.css HTTP/1.1” 200 1335

请求时间:[08/Jun/2021:11:43:08 +0800]

请求类型:“GET /sqli-labs/index.html_files/freemind2html.css HTTP/1.1”

3、Tomcat

Tomcat日志存放在<Tomcat安装路径>/logs 目录,也可以在Server.xml中配置日志存放位置。

<Valve className="org.apache.catalina.valves.AccessLogValve">

directory="logs" prefix="localhost_access_log."

pattern="common" resolveHosts="false"/>

4、Nginx

5、WebLogic

WebLogic 8.x版本:WebLogic安装路径\user_projects\domains\

WebLogic 9及以后版本:WebLogic安装路径\user_projects\domains\\servers\\logs\

6、Jboss

Jboss默认不记录WEB访问日志,可以在server.xml中开启。

默认位置:<Jboss安装路径>/server/default/log/

3 --- Windows 事件型分析

3.1. 开机自启项检查

文件路径 C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp

命令快捷查看

注册表

HKLM\Software\Microsoft\Windows\CurrentVersion\Runonce

HKLM\Software\Microsoft\Windows\CurrentVersion\policies\Explorer\Run

HKLM\Software\Microsoft\Windows\CurrentVersion\Run

HKCU\Software\Microsoft\Windows NT\CurrentVersion\Windows\Run

HKCU\Software\Microsoft\Windows\CurrentVersion\Run

HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce

(ProfilePath)\Start Menu\Programs\Startup

3.2 计划任务

3.3 浏览器信息分析

3.4 Windows 文件分析

临时文件 Temp C:\Windows\Temp 命令%temp% 这个是访问当前用户目录下的temp文件

C:\Users\nan\AppData\Local\Microsoft\Windows\History

3.5 Windows 端口网络连接

NTFS流隐藏文件

正常是无法查看到的 dir /r 就可以看到 类似Linux的 ls /a

more < :xiaonanfei.txt:$DATA > output.txt

type yincang.jpg > yincang.jpg:suzhu.jpg #隐藏图片到另一张图片中

mspaint.exe yincang.jpg:suzhu.jpg

文件夹的操作

在windows系统中是无法创建以点命名的目录。所以一般是无法创建…的目录文件的。

...::$INDEX_ALLOCATION mkdir "...\...\"

无法仅使用名称进入文件夹(例如:cd …或cd …\或cd …\…不起作用),必须使用cd …\…\的语法。进入文件夹之后可以在这个文件夹里创建文件。

在cmd中进入,使用命令进入,但是无法通过GUI(explorer.exe)进入,而且删除不了,无法进行删除操作

2961

2961

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?