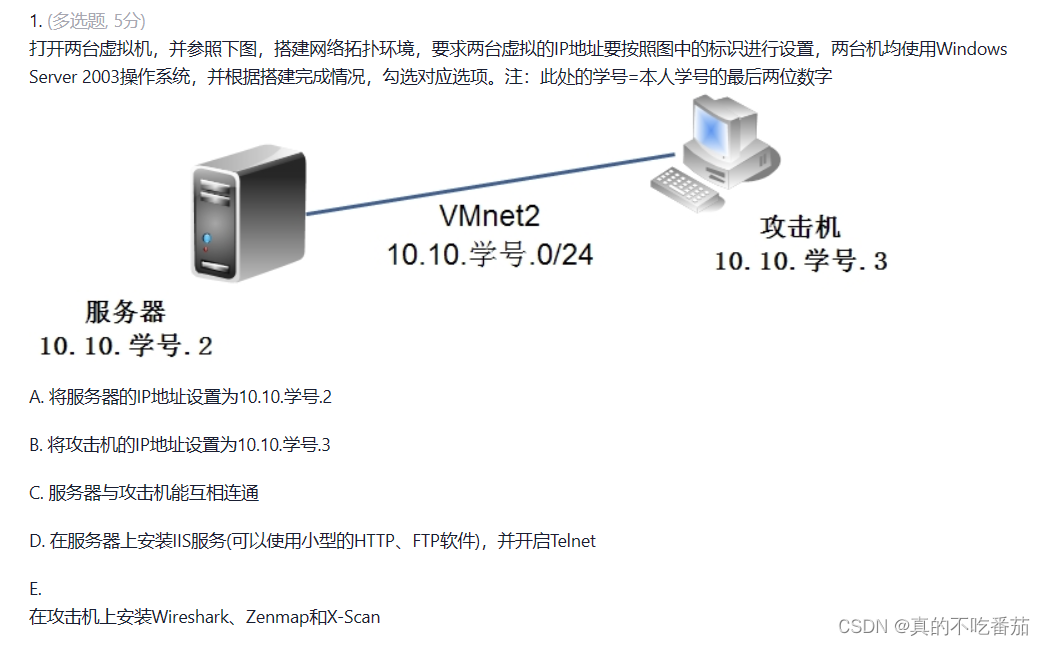

第一步 搭建环境 按选项步骤先把环境配好

第二步

在攻击机端用Zenmap对服务器进行TCP SYN扫描,并用Wireshark观察对Telnet端口的扫描过程。

输入命令:nmap -sS 目标ip 并用wireShark抓包

在Wireshark中过滤出对Telnet端口的扫描结果,并截屏,要求与攻击机的ipconfig同屏

输入命令过滤Telnet:

(ip.src==本机IP && ip.dst==目标IP) || (ip.src==目标IP && ip.dst==本机IP) && tcp.port==23

在攻击机端用Zenmap对服务器进行FIN扫描,并用Wireshark观察对HTTP服务端口的扫描过程。

在Wireshark中过滤出对HTTP服务端口的扫描结果,并截屏,要求与攻击机的ipconfig同屏

在Zenmap输入命令:nmap -sF 目标ip 并用wireshark抓包

在wireshark抓包 把tcp.port 改成80即可。

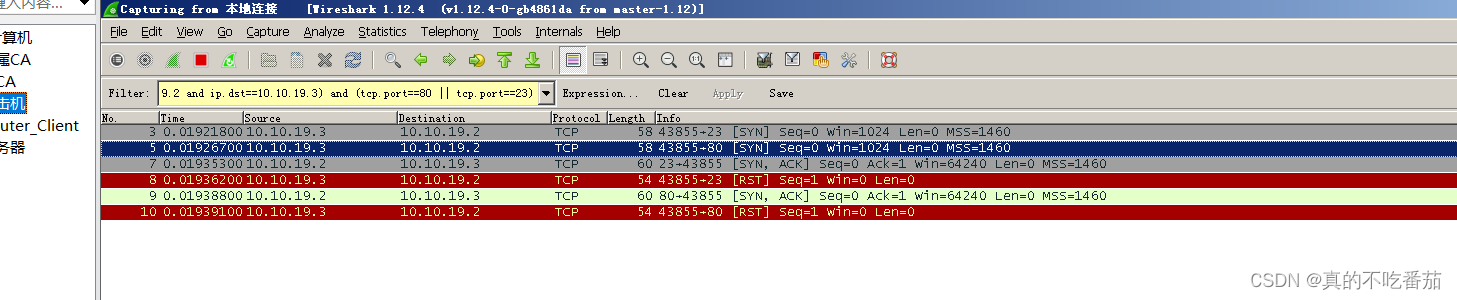

在攻击机端用Zenmap对服务器进行地址欺骗扫描,并用Wireshark观察对Telnet和HTTP服务端口的扫描过程。

(1)将Zenmap的扫描命令及结果截屏,要求与攻击机的ipconfig同屏

(2)在Wireshark中过滤出对Telnet和HTTP端口的扫描结果,并截屏,要求与攻击机的ipconfig同屏

(1)输入命令:

nmap -sS-p 23,80 -D 192.168.100.100 目标IP 并开启抓包

(2)跟前面过滤telent和http端口一样, 这次两个都过滤出来

输入命令

(ip.src==10.10.19.3 and ip.dst==10.10.19.2) or (ip.src==10.10.19.2 and ip.dst==10.10.19.3) and (tcp.port==80 || tcp.port==23)

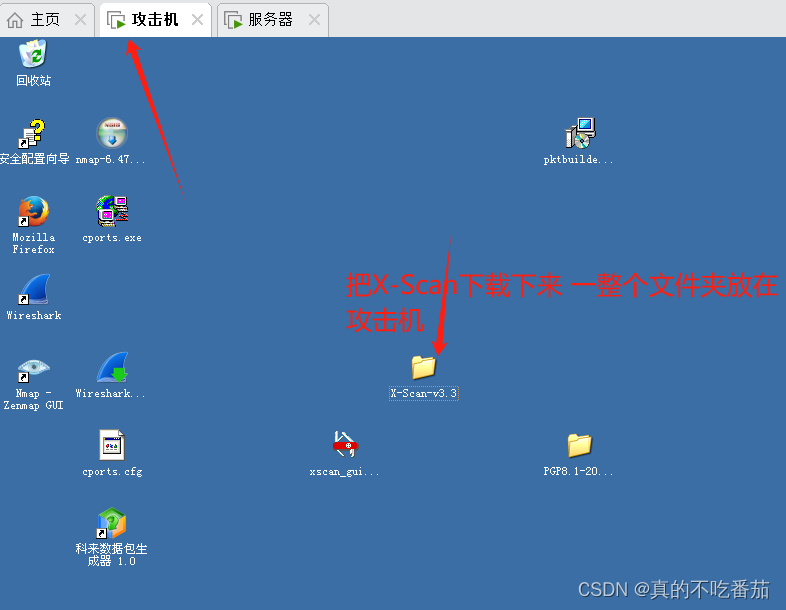

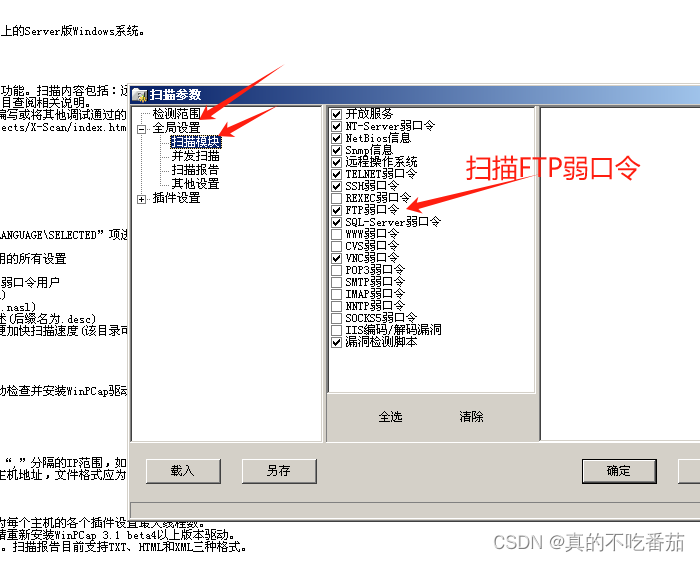

在服务器中开启ftp服务器(如流星迷你ftp服务器),并设置用户名为姓名全拼,密码为完整学号。

(1)将ftp服务器的设置信息截屏,结果与服务器的ipconfig同屏;

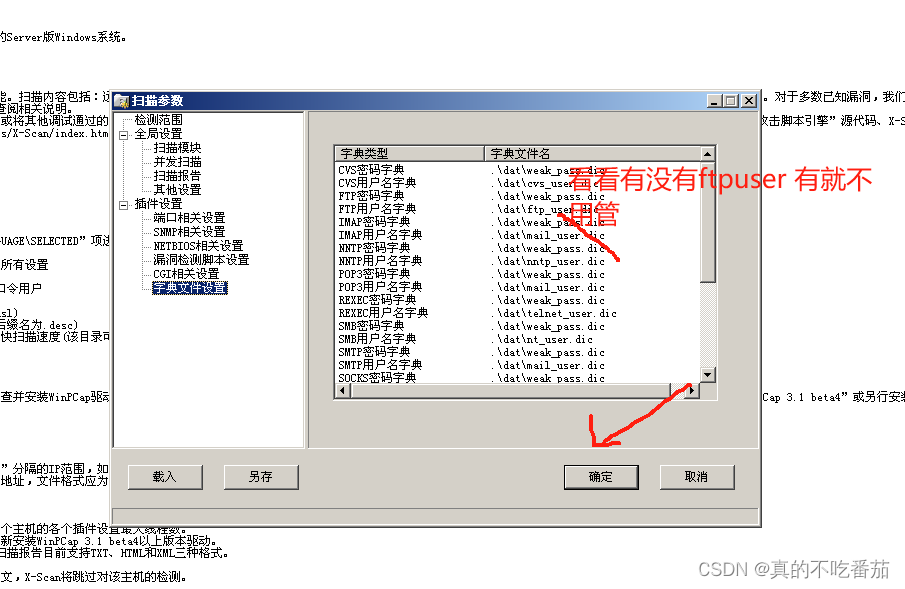

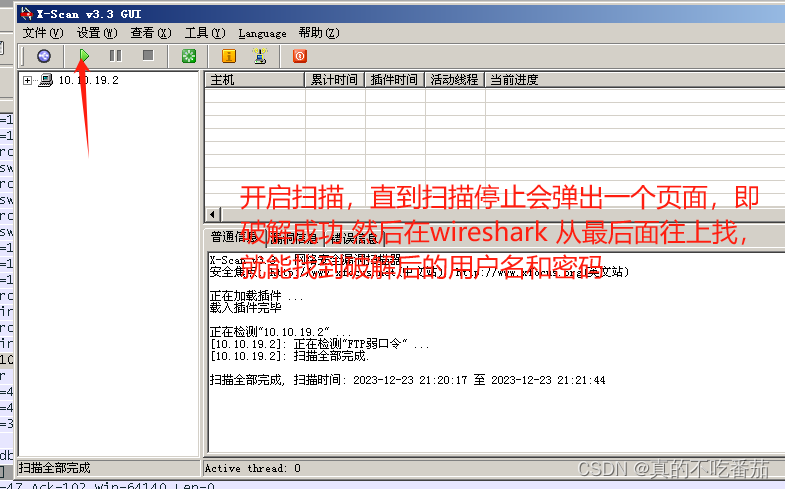

(2)在攻击机端用X-Scan对开启ftp服务的服务器进行字典破解(需将设置的用户名和密码放入相对应的文件中),并将破解结果截屏,要求与攻击机的ipconfig同屏

(3)用Wireshark抓包,找到破解出用户名和密码的数据包,要求结果与攻击机的ipconfig同屏

(1)设置ftp服务器信息

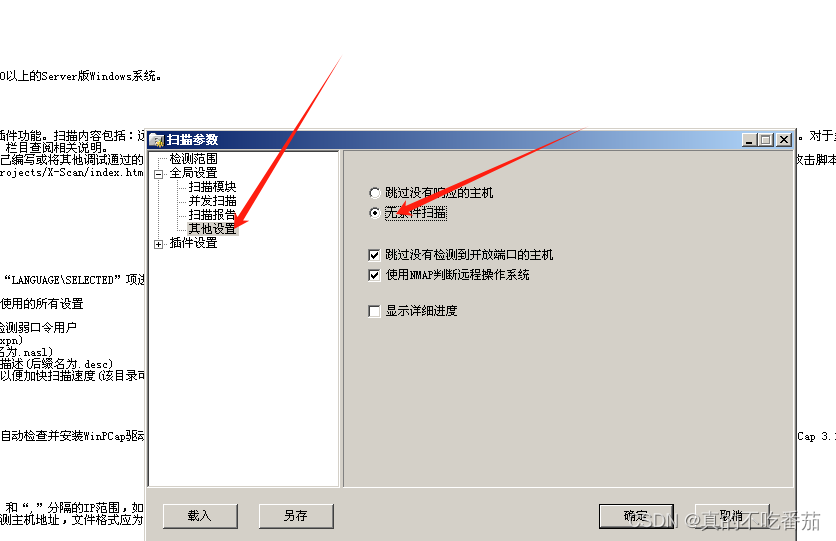

打开GUI文件,点设置、扫描参数

设置无条件扫描

9455

9455

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?