报头

Bugku

1.cookies

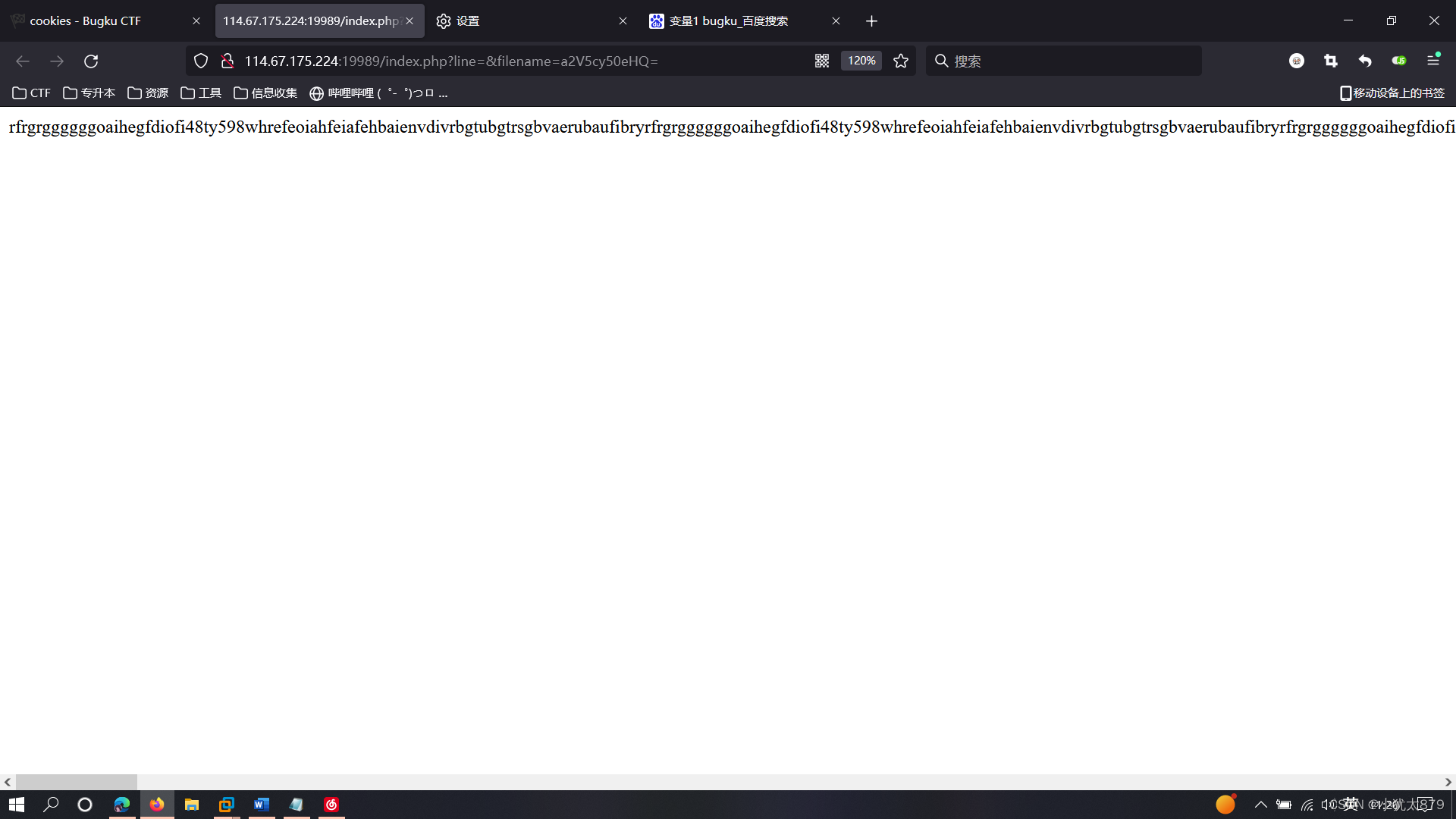

进入场景发现一段重复的字符串

rfrgrggggggoaihegfdiofi48ty598whrefeoiahfeiafehbaienvdivrbgtubgtrsgbvaerubaufibry

我以为是什么提示 各种解码 好吧什么也没发现

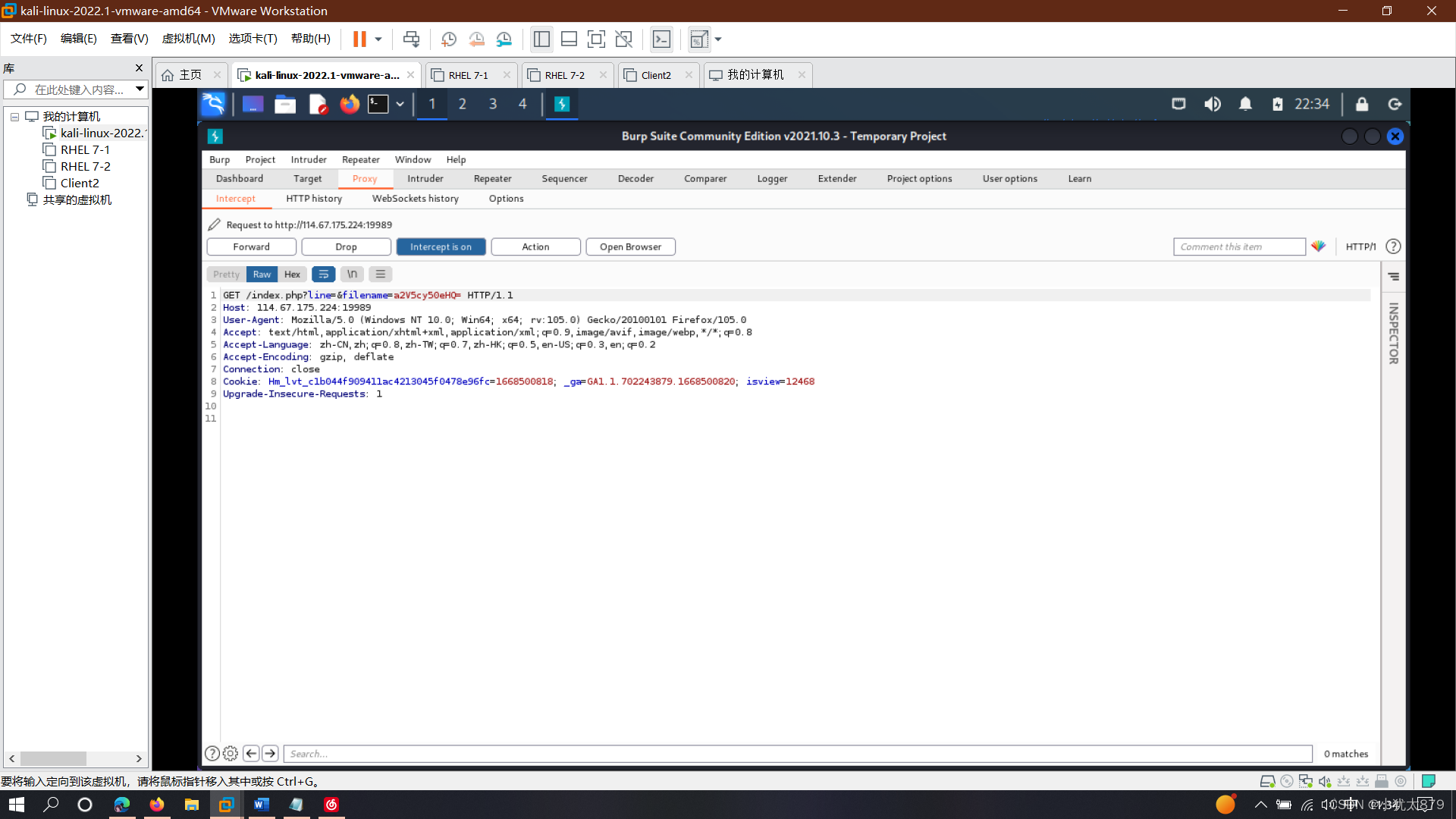

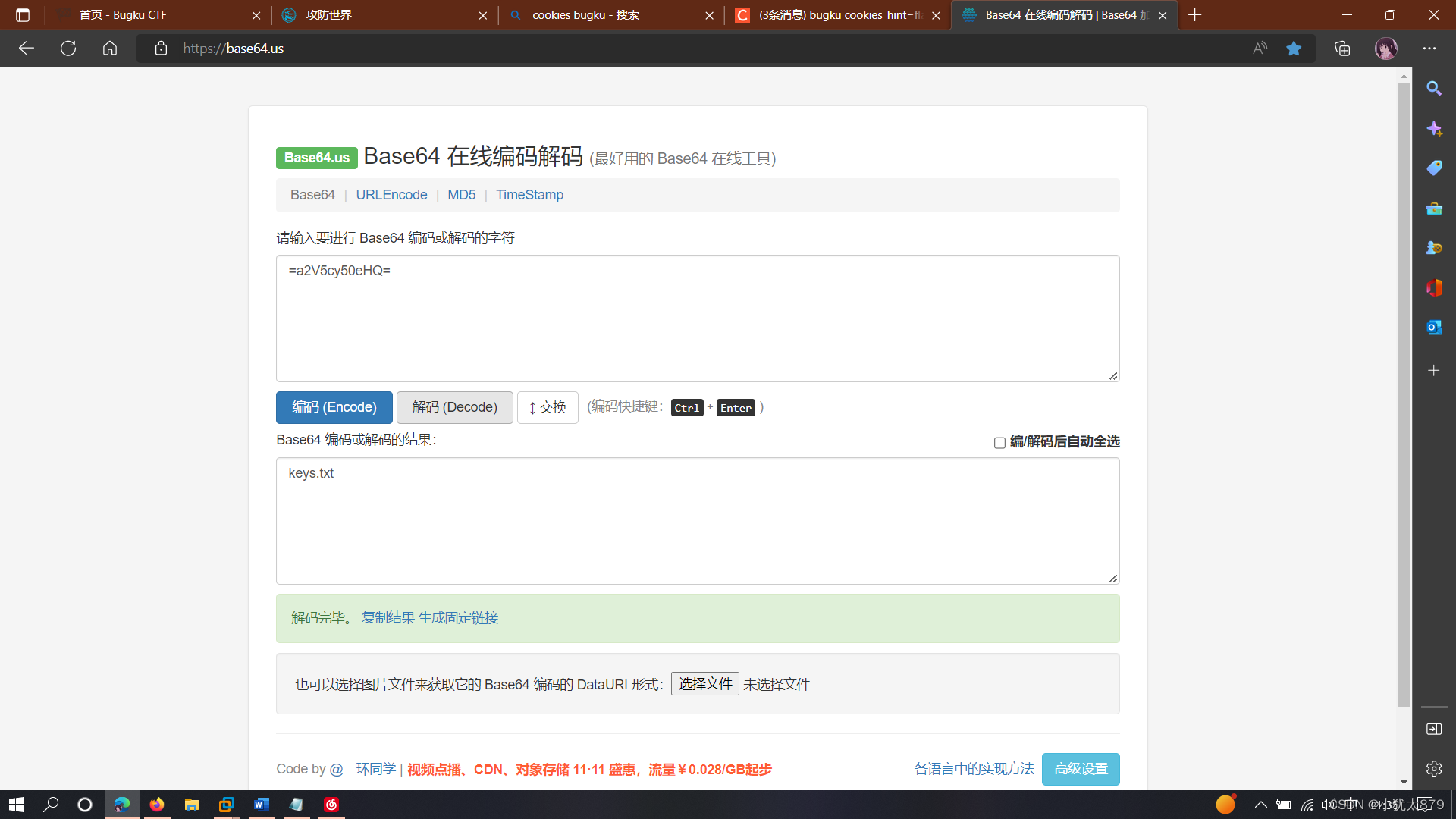

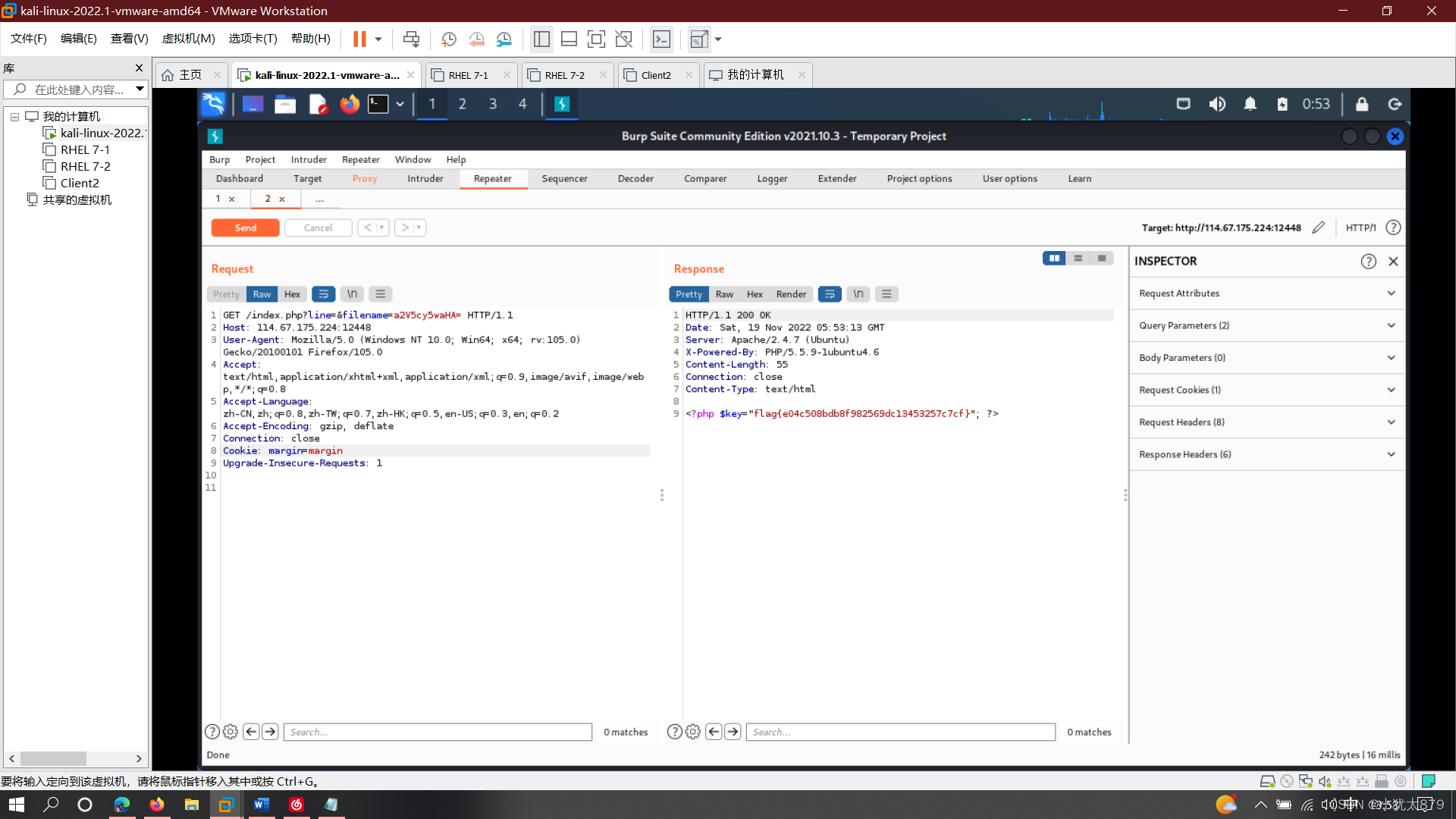

直接抓包发现一个像base64的东西解码

提示keys.txt

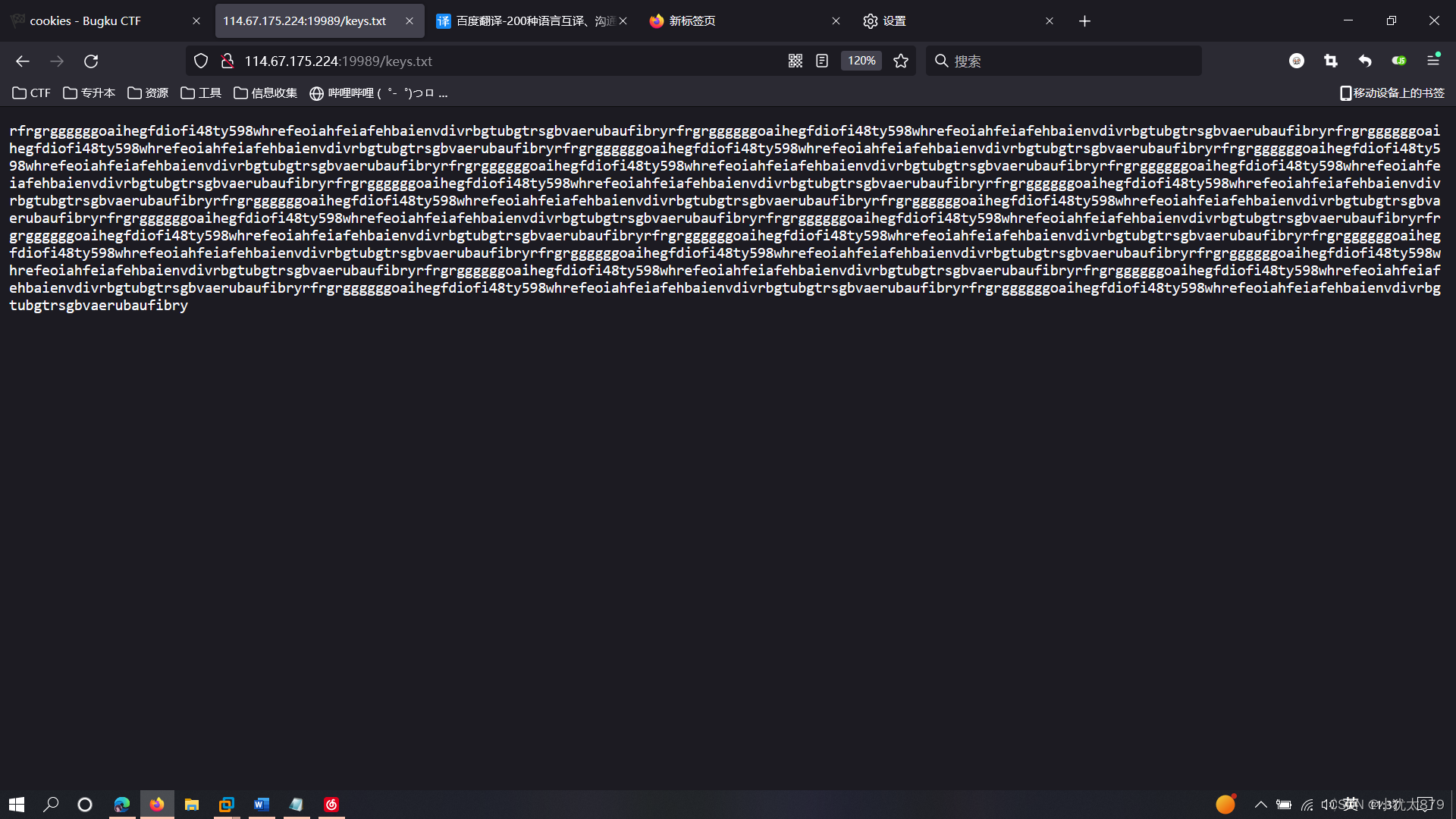

得到一串字符串 好像开头的

逆向思维那会不会有flag.php 没有任何东西

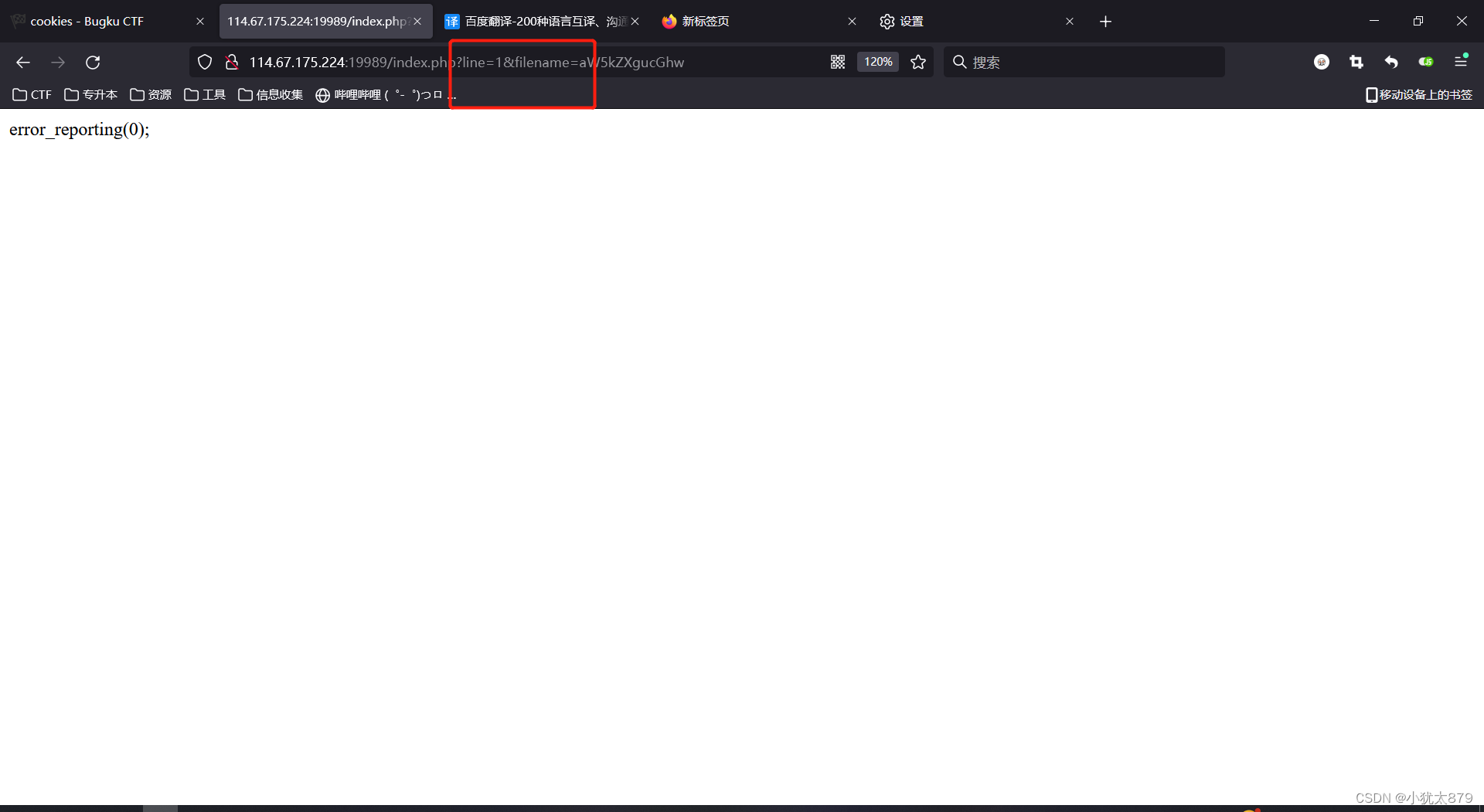

试一试index.php 看到line中有=试着加个数字去得到一行代码 又试了2又出一行就这样一个一个出得到全部代码

也可以借助脚本打出来

import requests

a=25 #表示index.php文件的代码行数

for i in range(a):

url="http://114.67.246.176:13625/index.php?line="+str(i)+"&filename=aW5kZXgucGhw"

s=requests.get(url)

print(s.text)

整理

<?php

error_reporting(0);

$file=base64_decode(isset($_GET['filename'])?$_GET['filename']:"");

$line=isset($_GET['line'])?intval($_GET['line']):0;

if($file=='') header("location:index.php?line=&filename=a2V5cy50eHQ=");

$file_list = array(

'0' =>'keys.txt',

'1' =>'index.php',

);

if(isset($_COOKIE['margin']) && $_COOKIE['margin']=='margin'){

$file_list[2]='keys.php';

}

if(in_array($file, $file_list)){

$fa = file($file);

echo $fa[$line];

}

?>

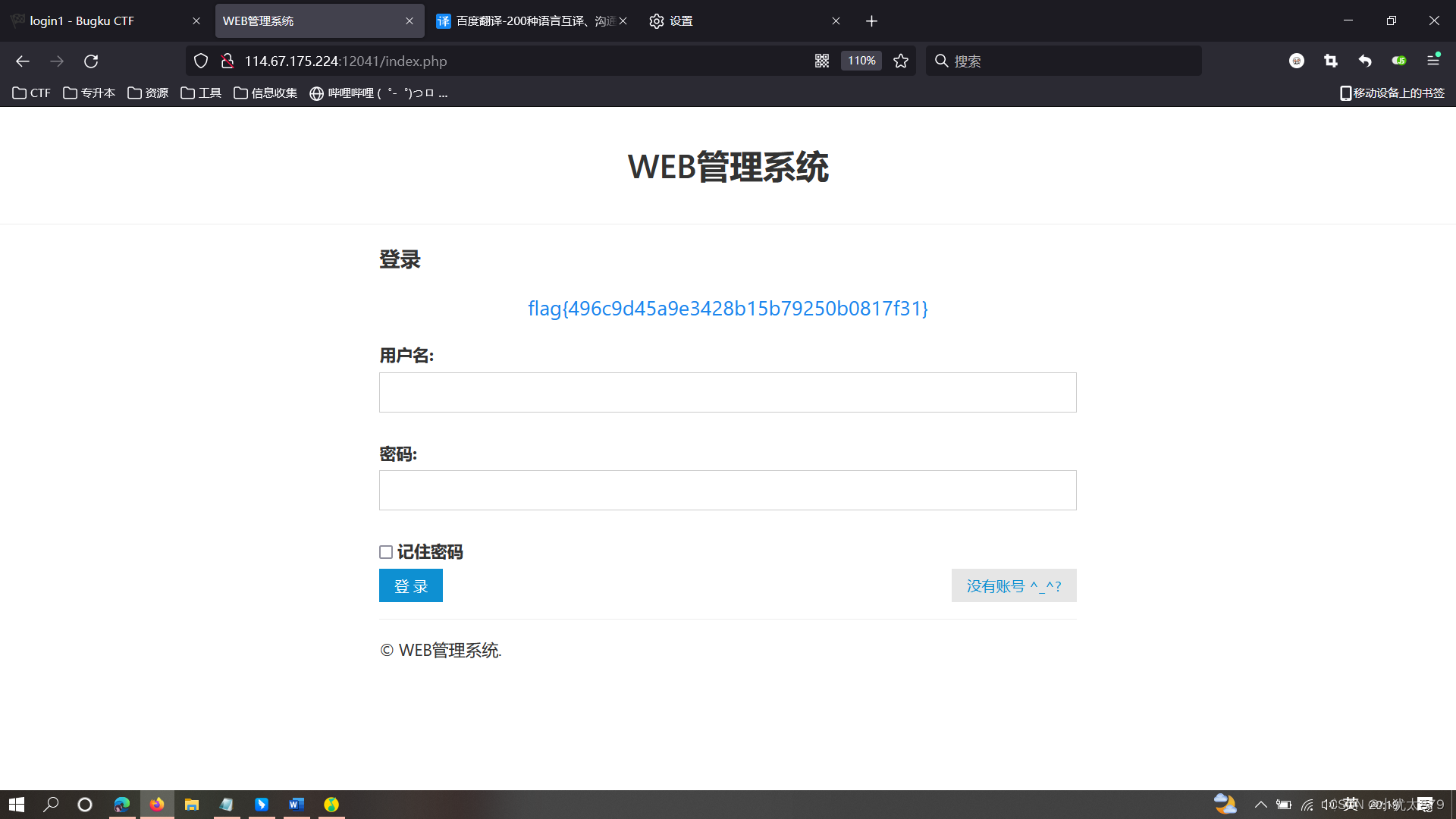

简单审计知道cookie值为margin时显示keys.php内容

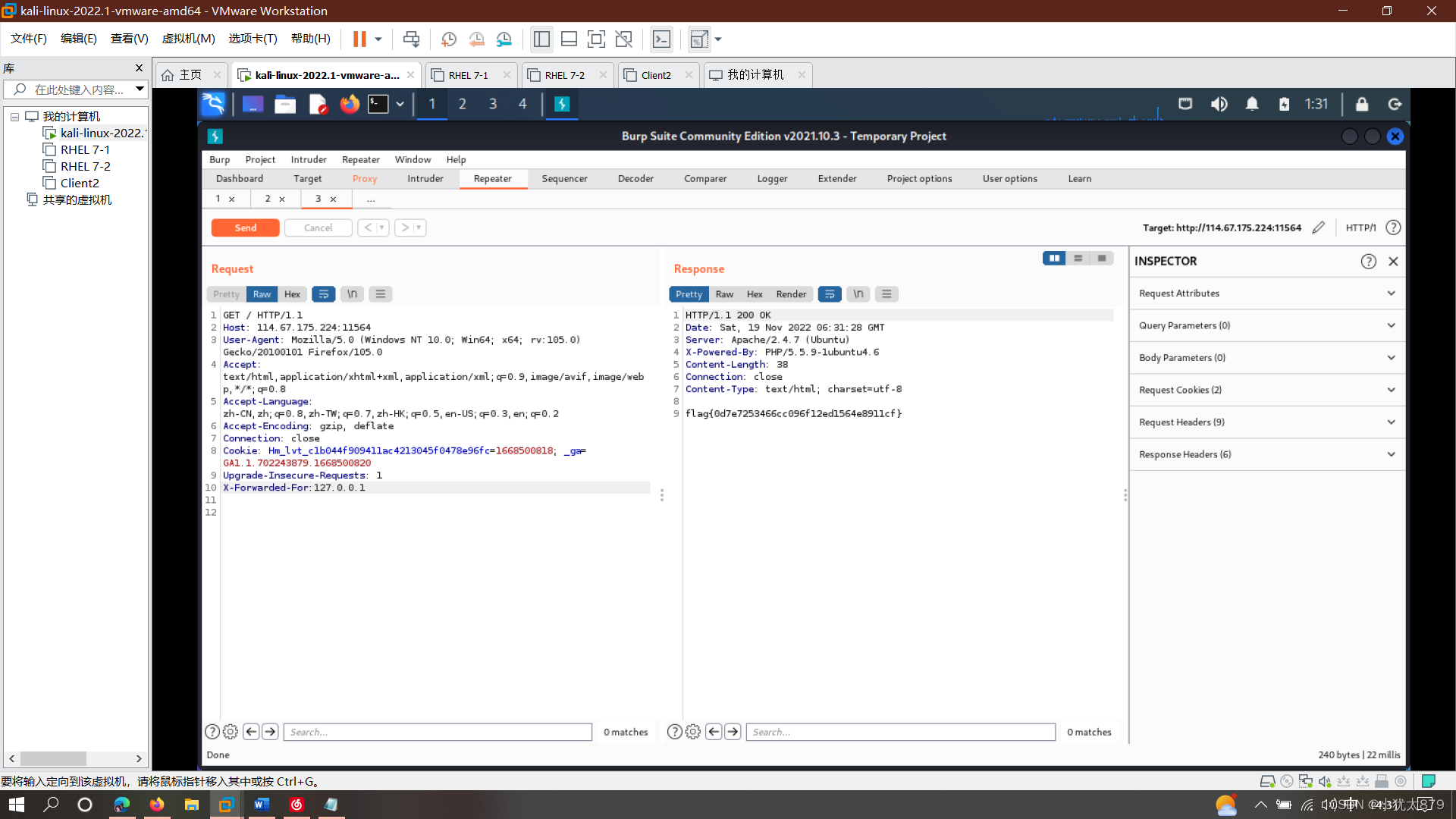

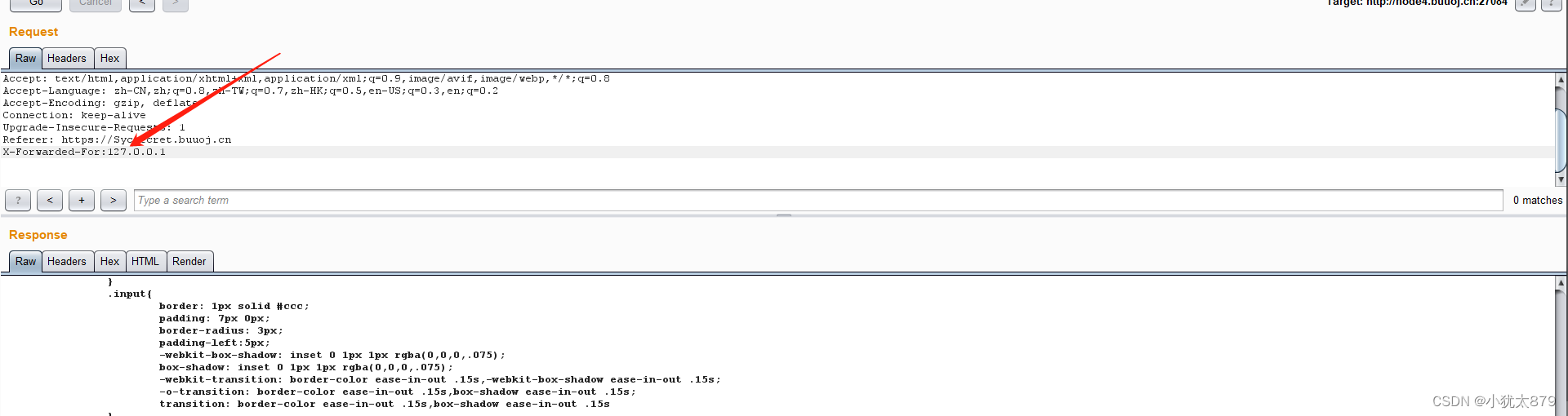

2.程序员本地网站

题目提示本地访问 直接抓包构造X-Forwarde-For:127.0.0.1 得到flag

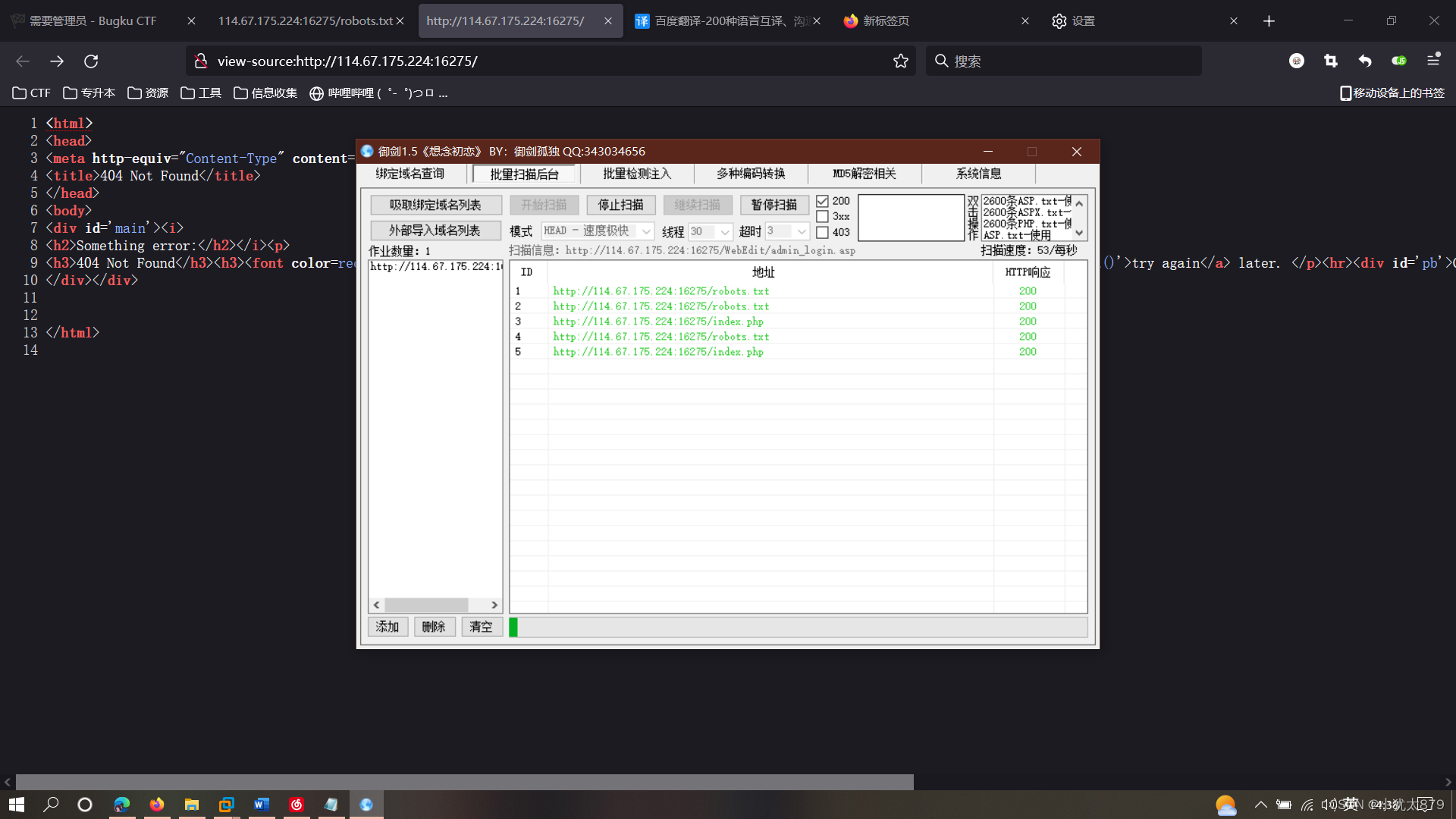

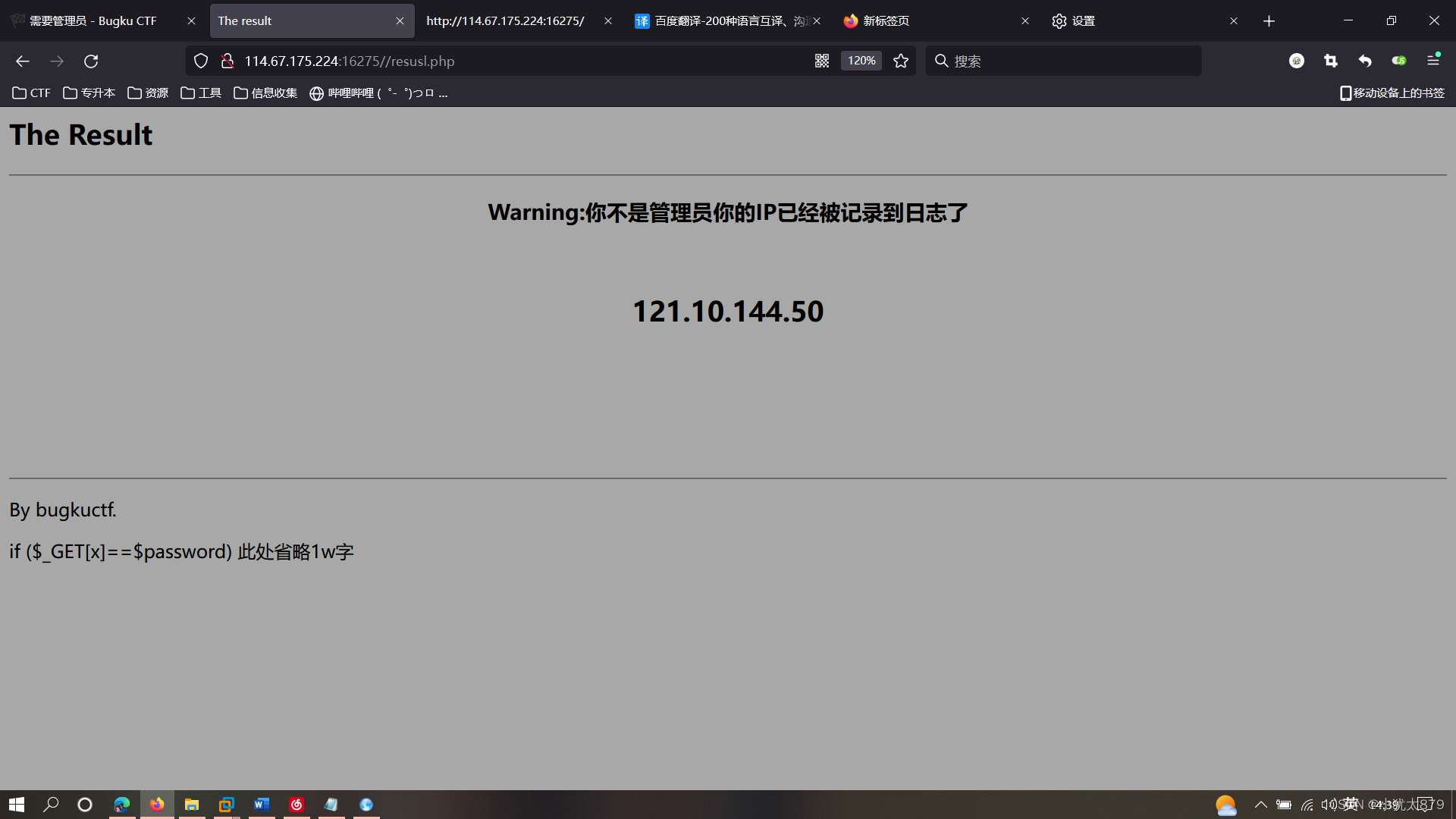

3.需要管理员

说报错 没什么发现丢目录扫描软件出来几个路径

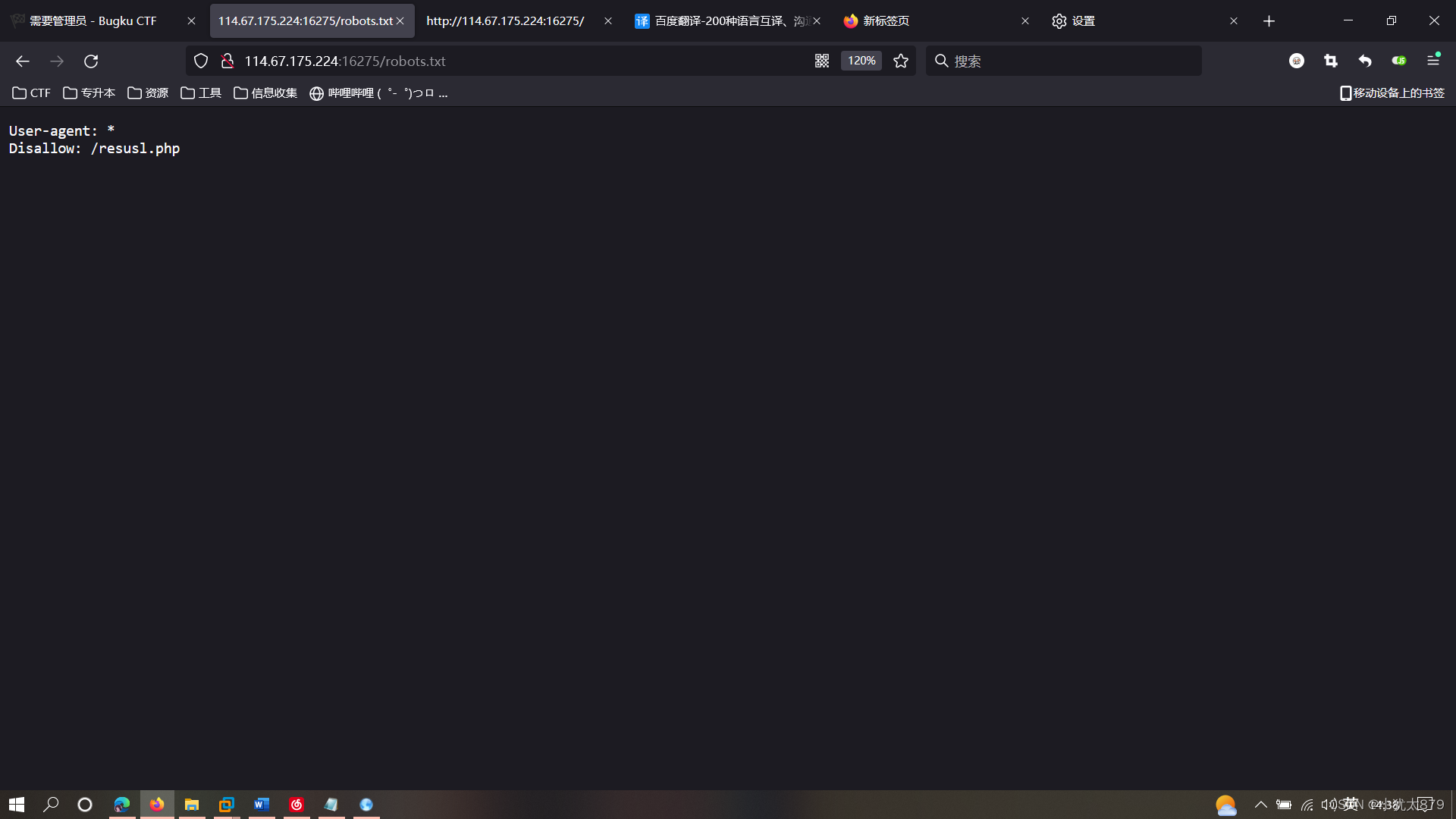

访问robots.txt得到

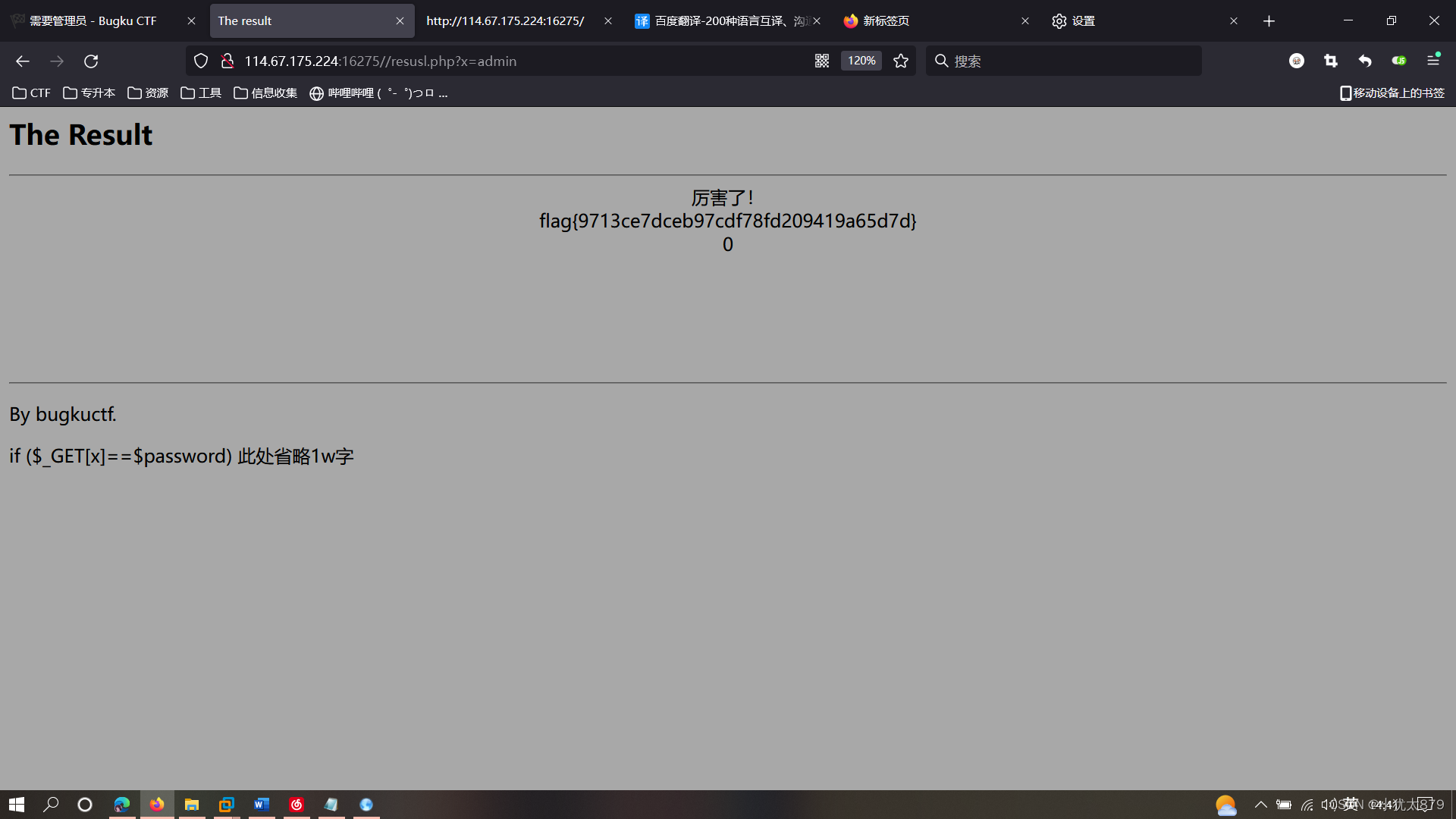

访问得到告诉我们管理员ip还有提示要以get方式上传s=admin得到falg

构造得到flag

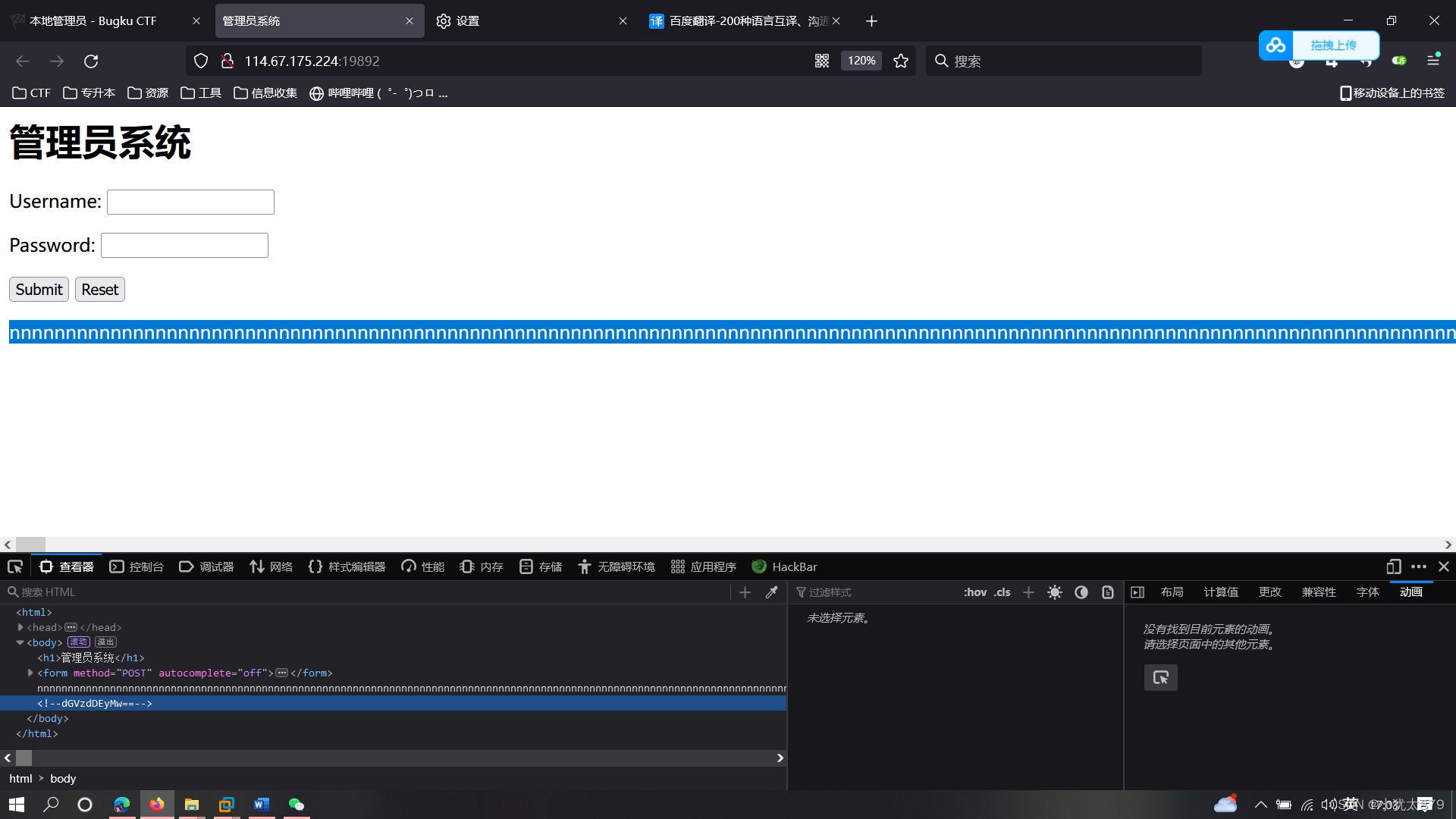

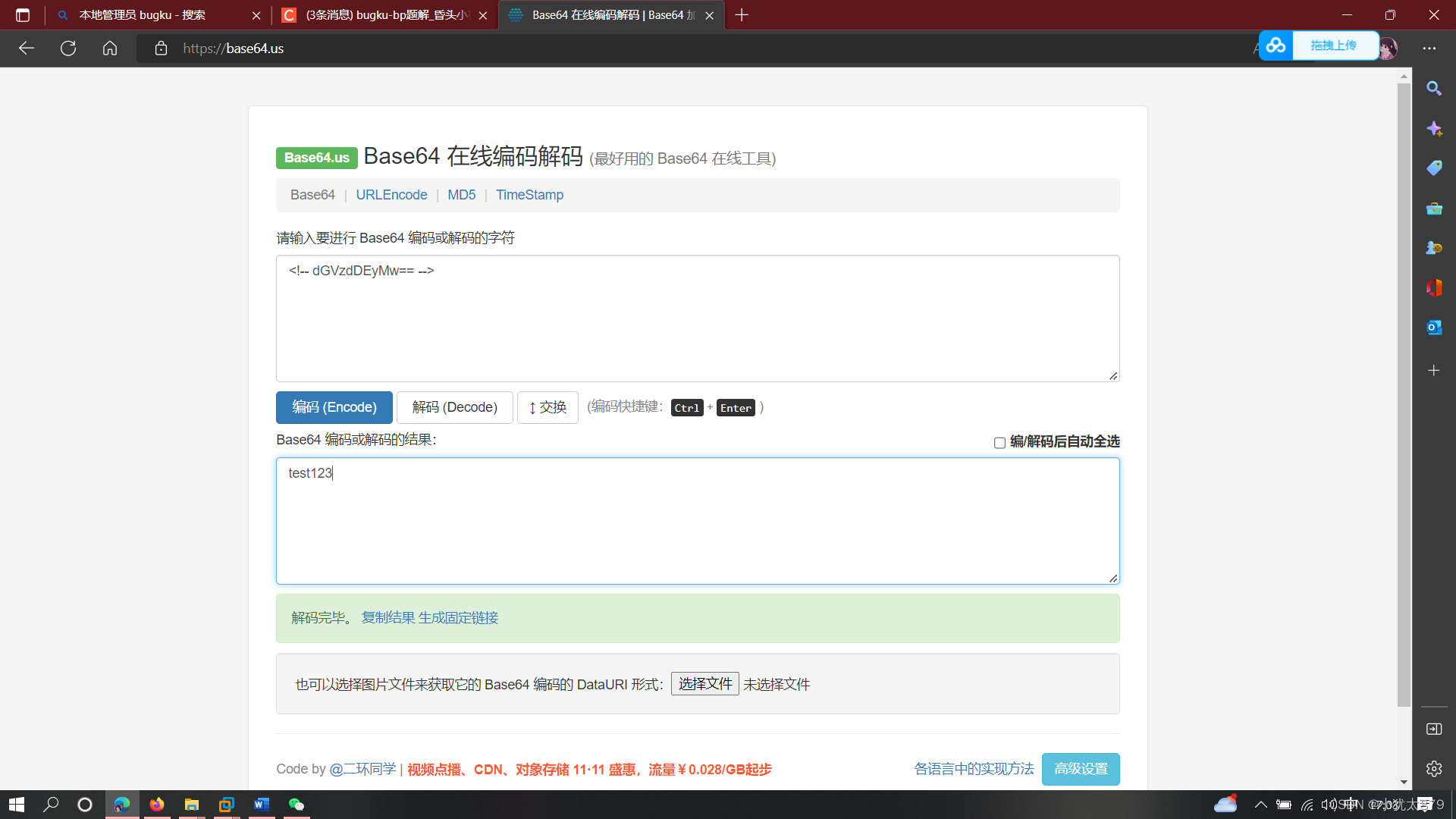

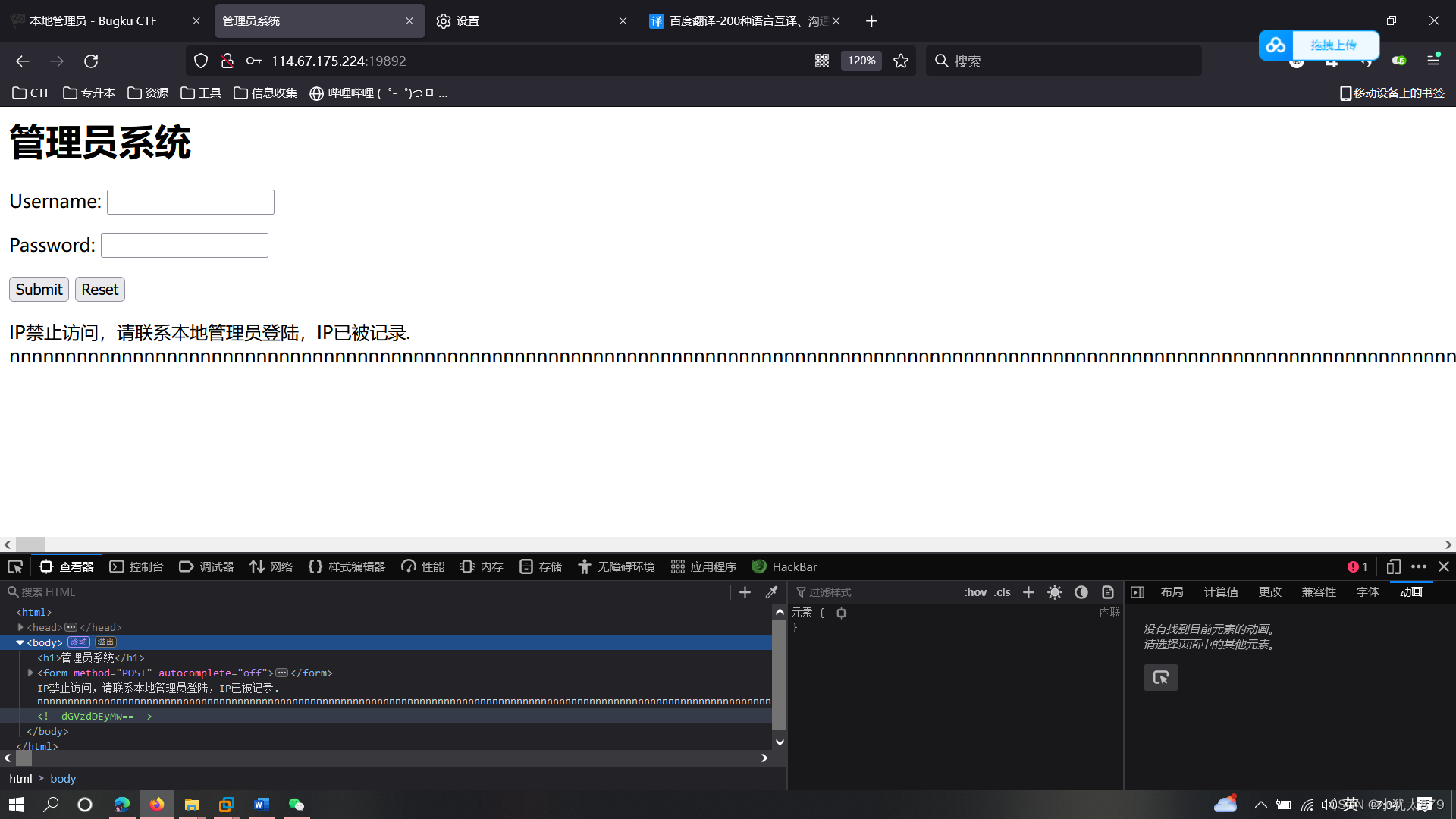

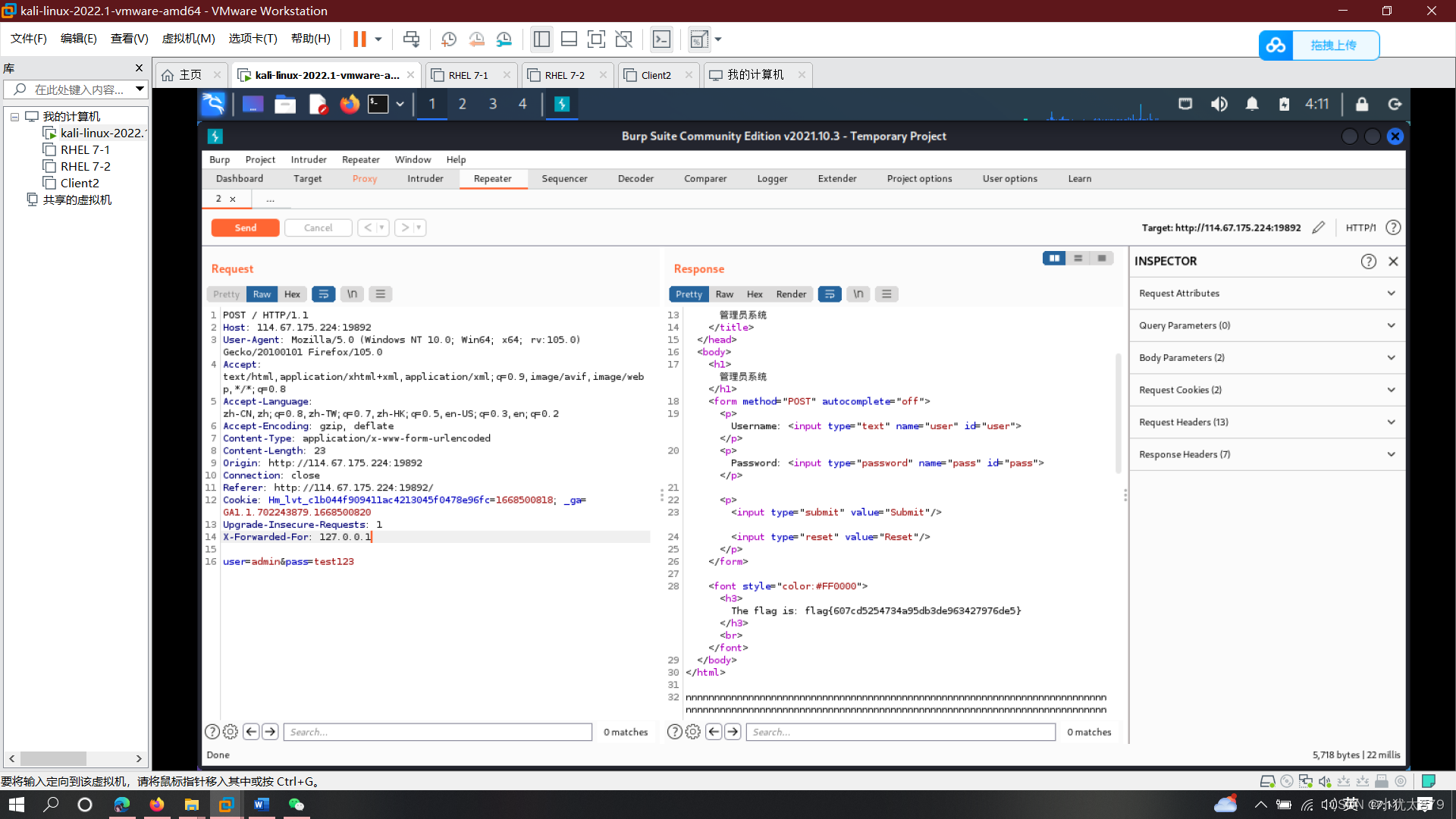

4.本地管理员

进入场景f12发现一个标签解码后感觉是密码

然后用弱口令登录提示IP禁止访问

应该是要构造假ip向X-forwardded-For入手改成本地127.0.0.1 抓包 得到flag

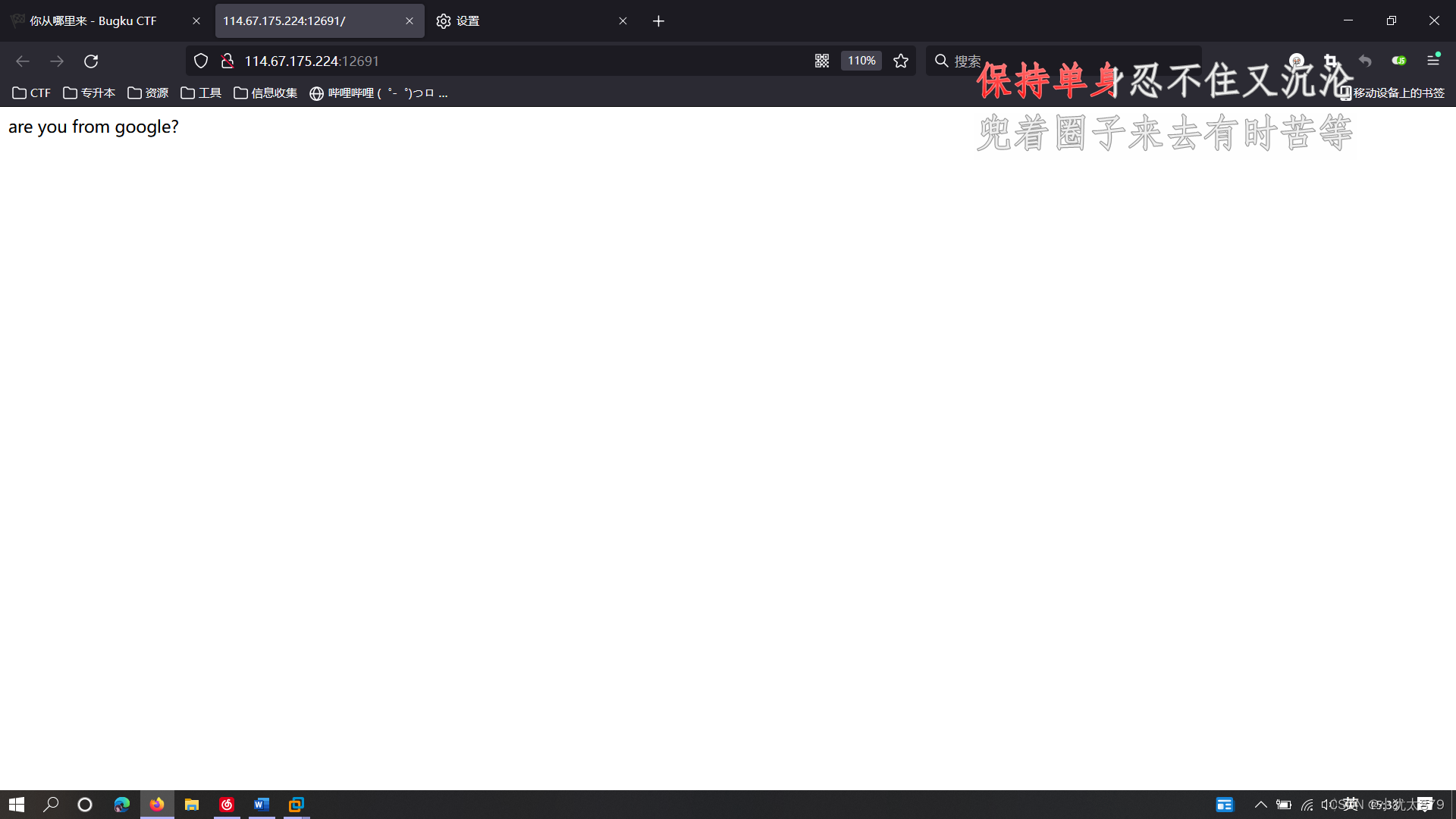

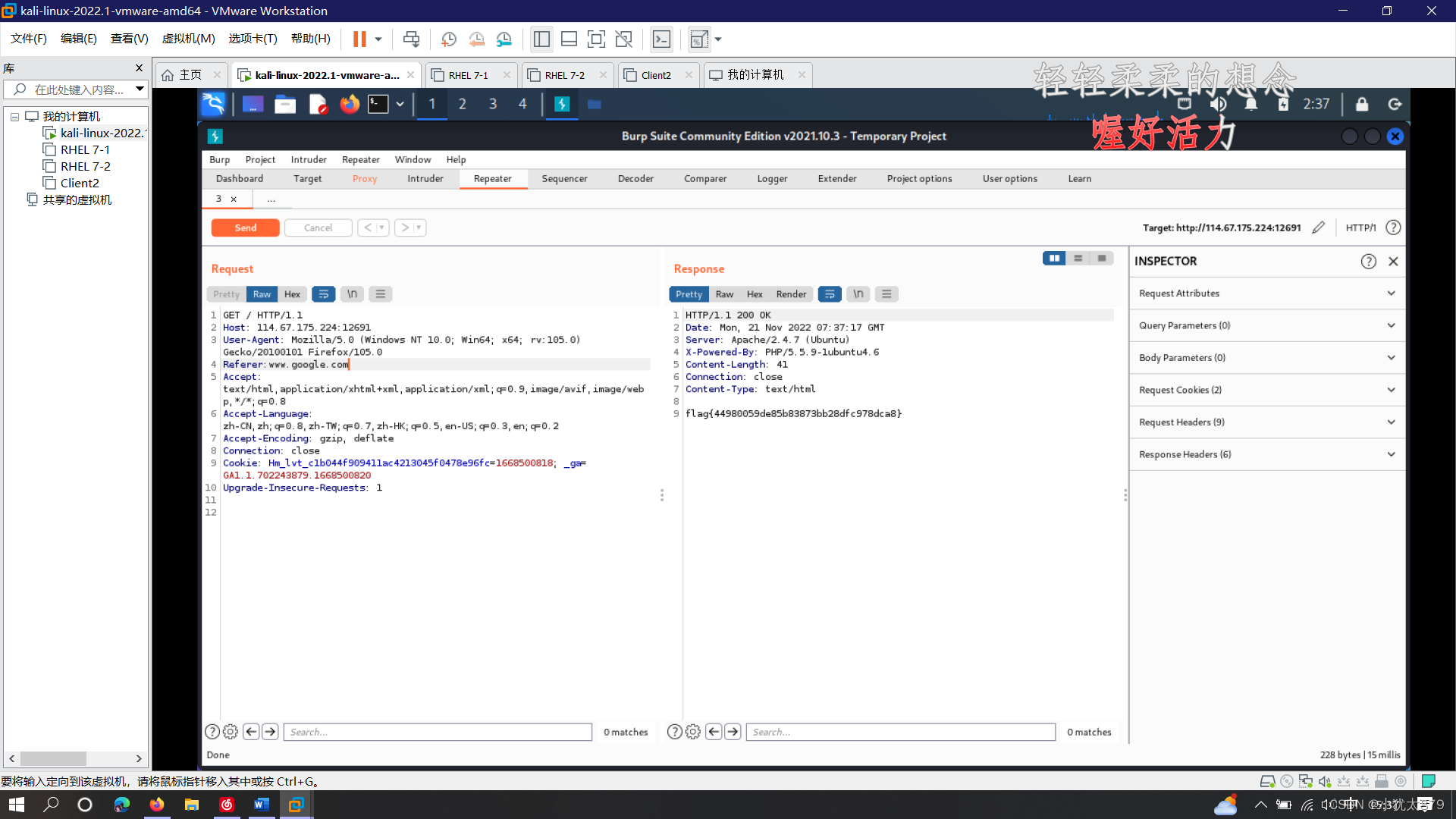

5.你从哪里来

进入场景没什么提示只有句你来自google哦应该是向报头下手

抓包根据提示咱要伪造referer得到flag

Buuctf

[极客挑战]

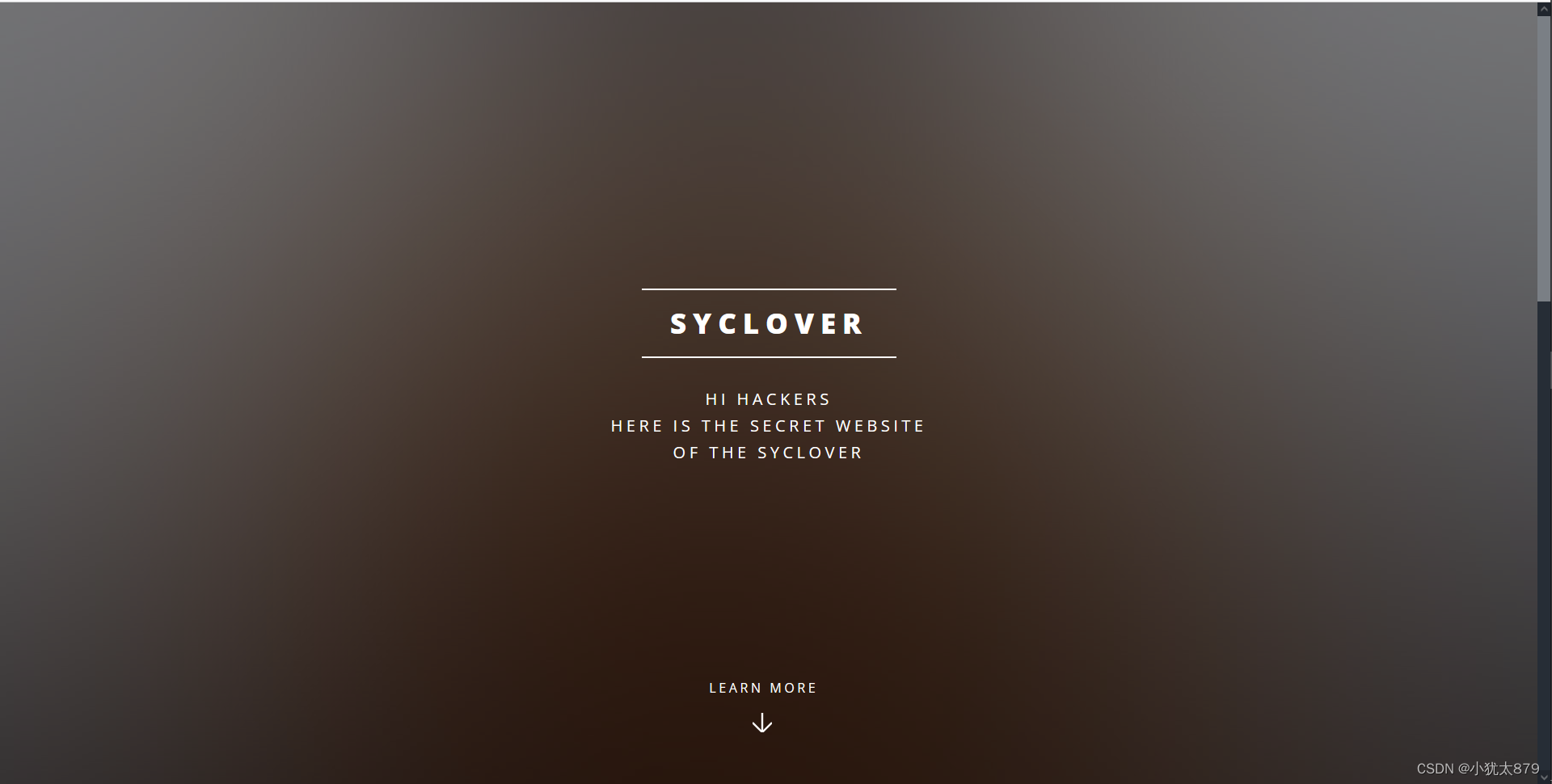

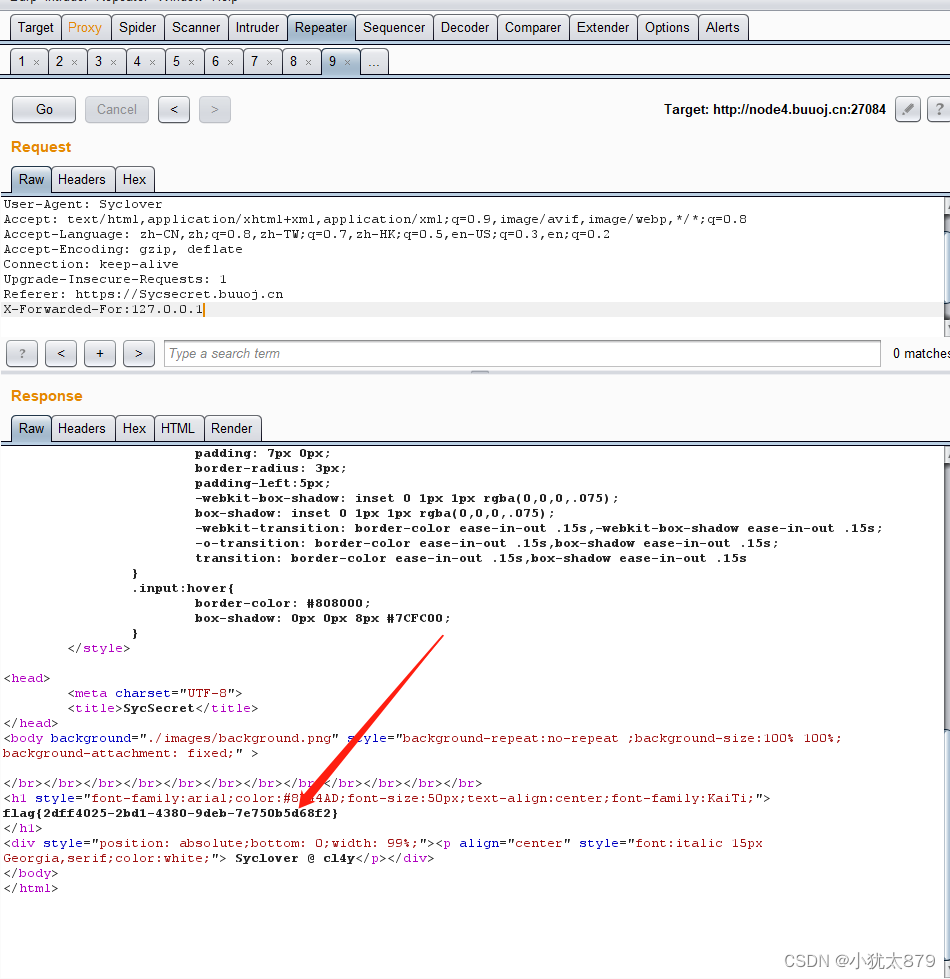

1.http

打开靶机是一个网站介绍,介绍的是成都信息工程大学的三叶草安全技术小组的宣传网站

页面没有任何提示需要查看源码

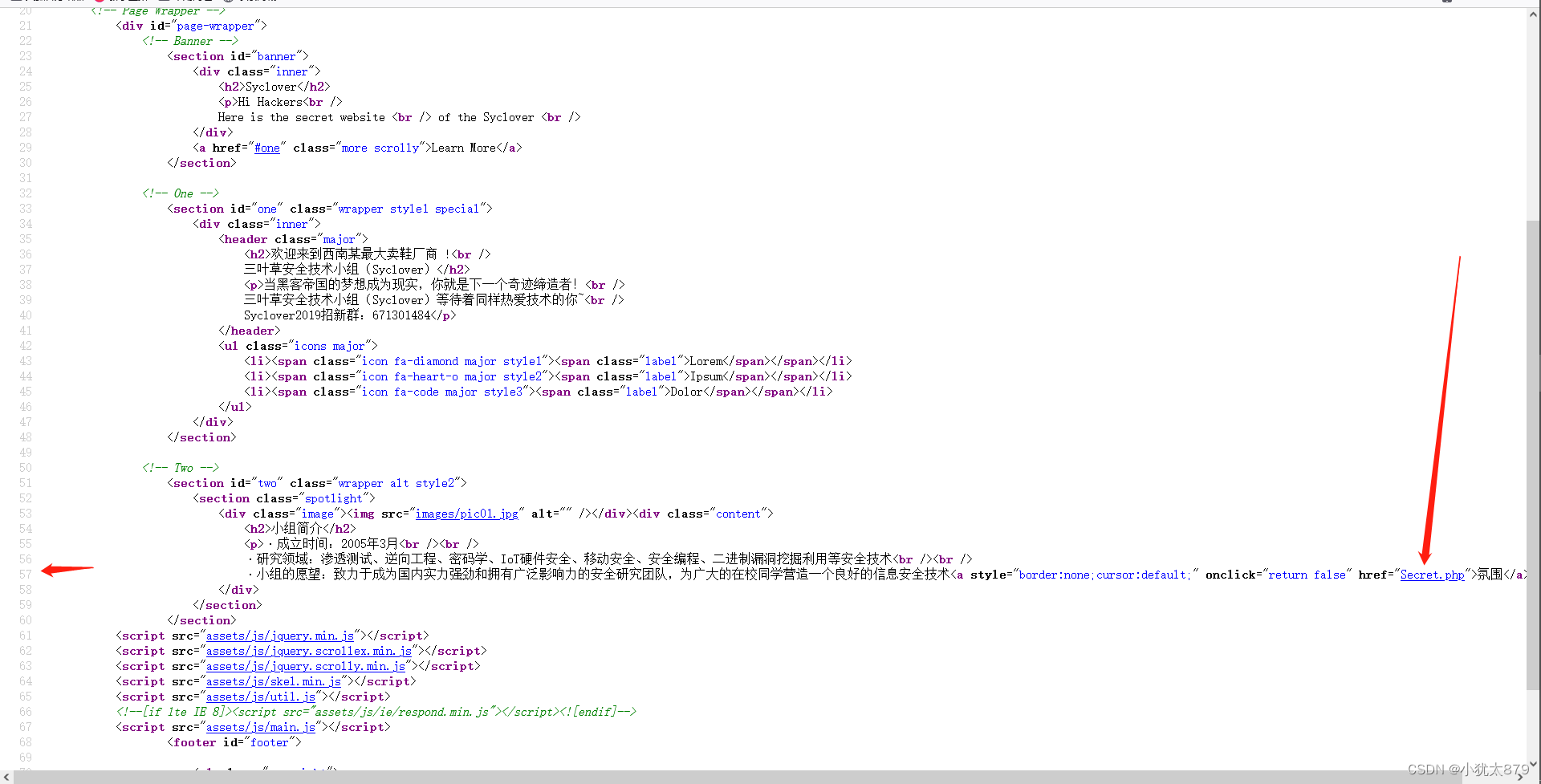

源码57行出现新一个超连接

对其进行访问后出现

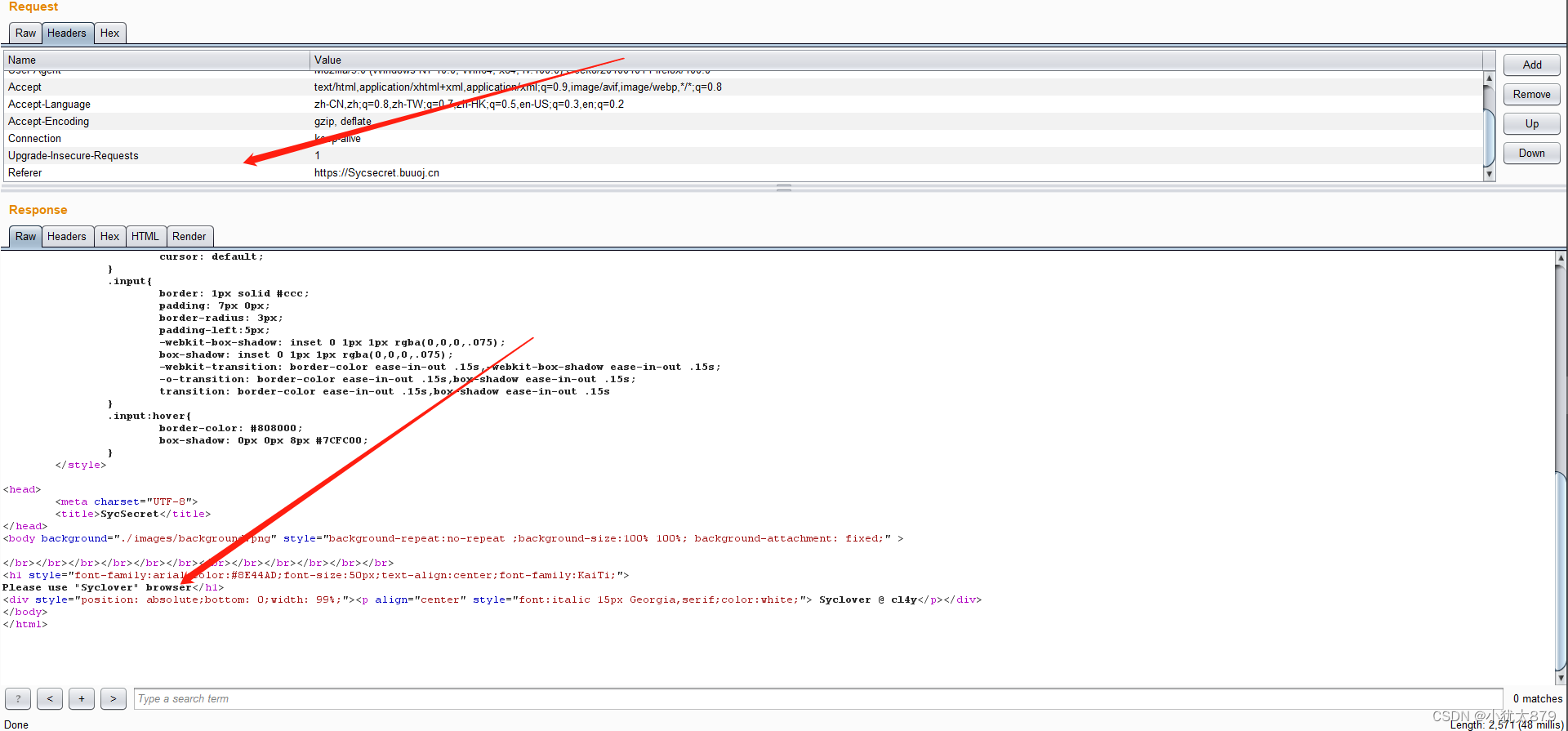

抓包也抓这个页面

提示我们并非服务下线通知这个地址访问过来的所以我们要通过

Referer来修改先前地址

Referer是服务器用来收集访问者的来源

添加Referer

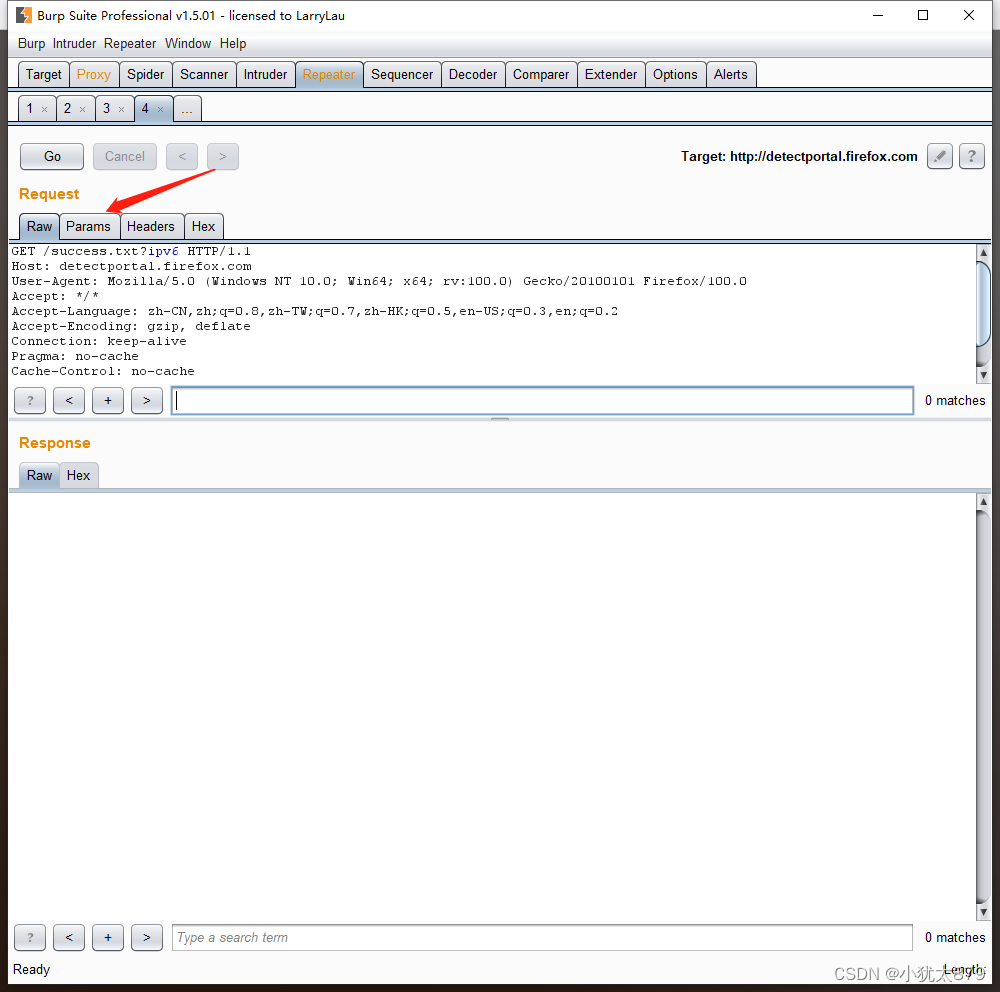

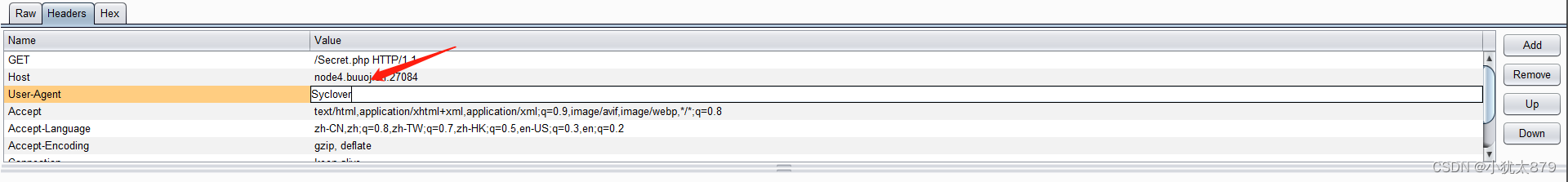

得到新的提示要求我们使用

Syclover来访问这个网站

我们需要修改我们的UserAgent

UserAgent是服务器用来收集访问访问者的基础信息,比如浏览器信息,或者是系统版本等等

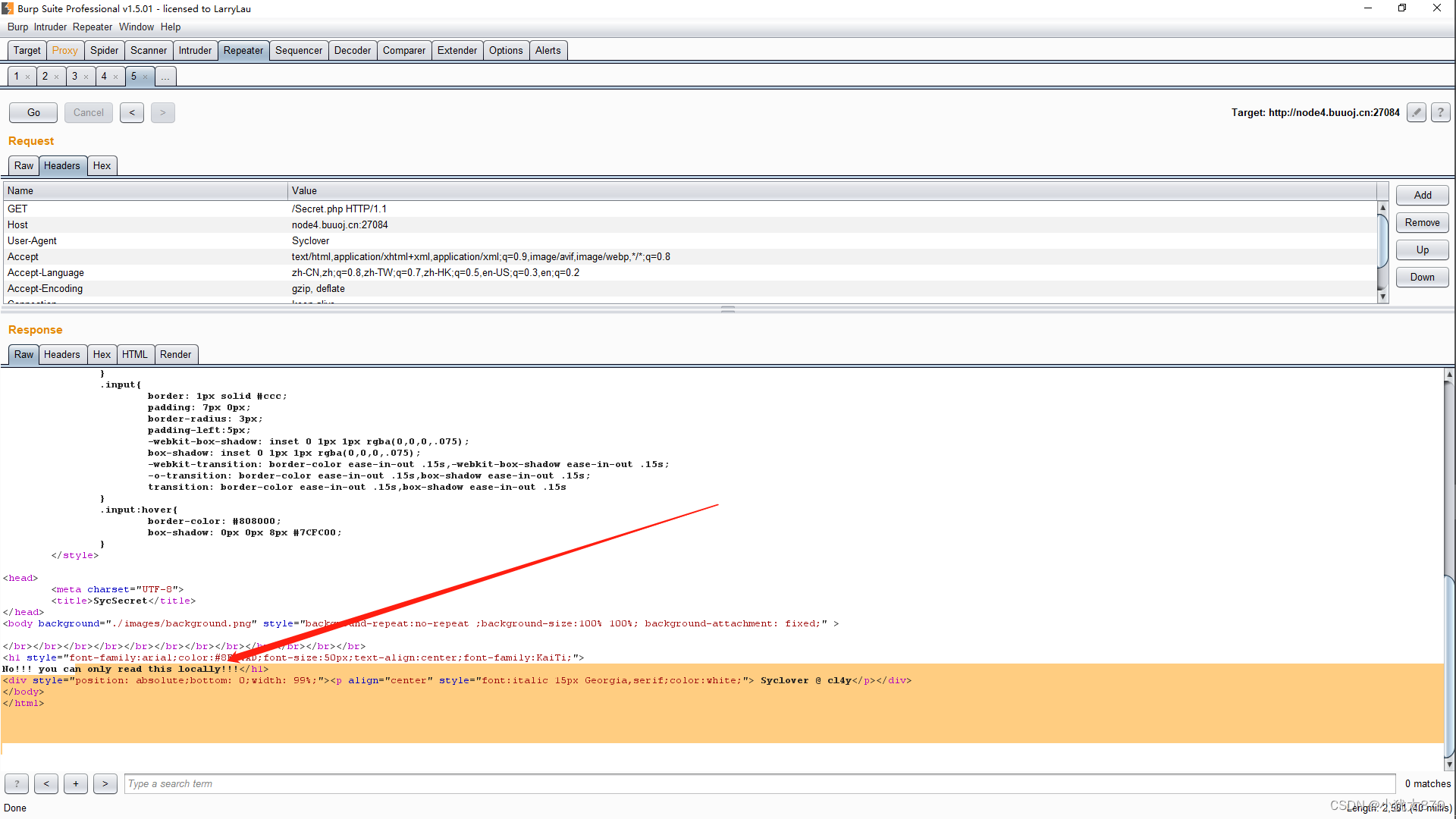

获得新的提示

要求本地访问也就是127.0.0.1

需要我们进行进行地址欺骗

X-Forwarded-For

地址欺骗:几种办法

Client-Ip: 127.0.0.1

X-Forwarded-For: 127.0.0.1

Host: 127.0.0.1

获取到flag值

1199

1199

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?