使用Kali虚拟机对eNSP模拟交换机进行MAC地址泛洪攻击

一、攻击效果

交换机向所有端口转发(泛洪),从而截取数据包。

二、攻击原理

攻击者(kali虚拟机)向eNSP模拟的交换机发送大量不同Mac地址的无用的数据包,占满该交换机的MAC地址表,从而使得正常通信的设备向交换机发送的数据包找不到对应的Mac地址,向所有端口转发(泛洪),从而截取数据包。

三、准备阶段

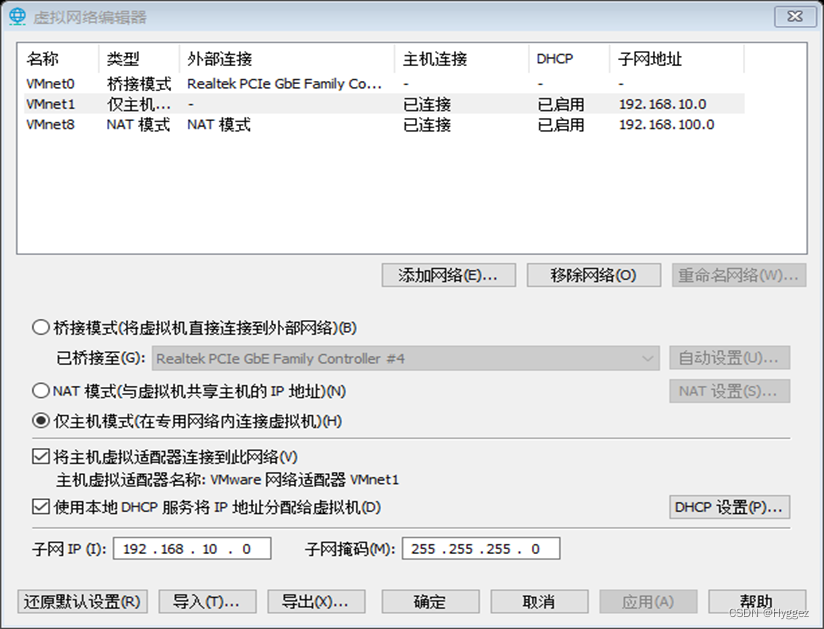

将客户端、服务器、云的ip设置为与VM同一网段,子网掩码255.255.255.0

Client:192.168.10.1 255.255.255.0

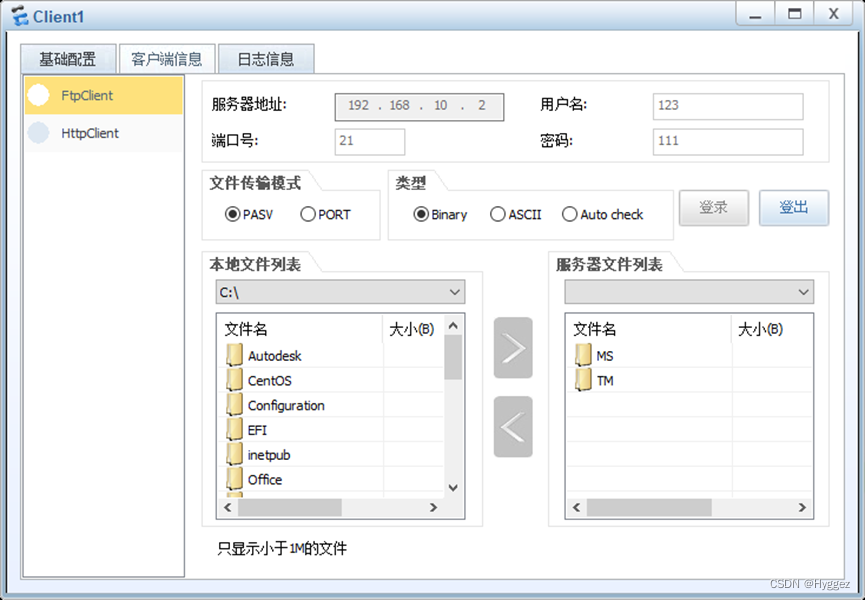

Server:192.168.10.2 255.255.255.0 并开启FTP服务文件目录随意

Cloud:

添加UDP、VMnet1

增加入端口1 出端口2 双向通道

其中两台终端设备模拟环境中正常的通信设备,Cloud用来连接kali

最后在Client上测试两台终端连通性。

kali配置

将kali 连接到同一虚拟网卡(VMnet1)

ping测试网络连通性

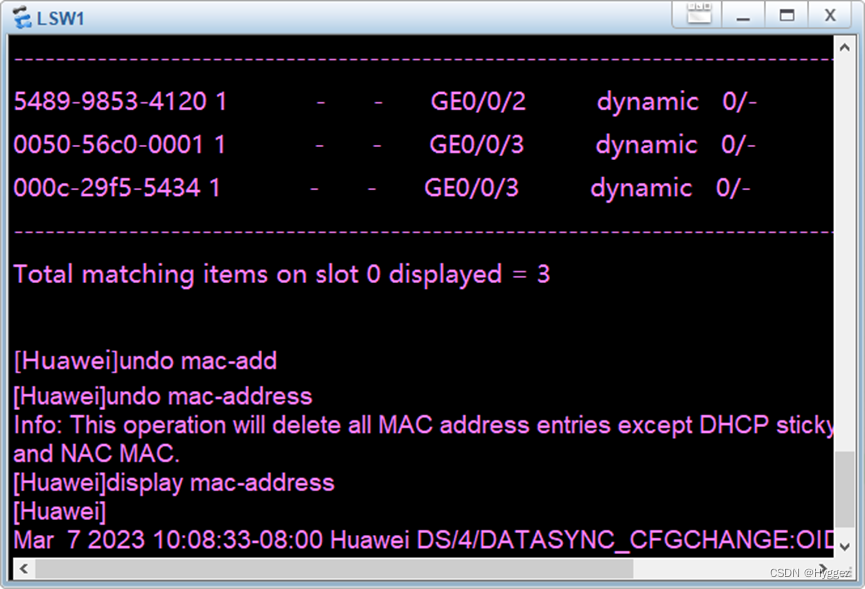

回到eNSP查看交换机mac地址表(有就行)display mac-address

最后清空地址表,开始攻击实验

undo mac-address

四、开始攻击

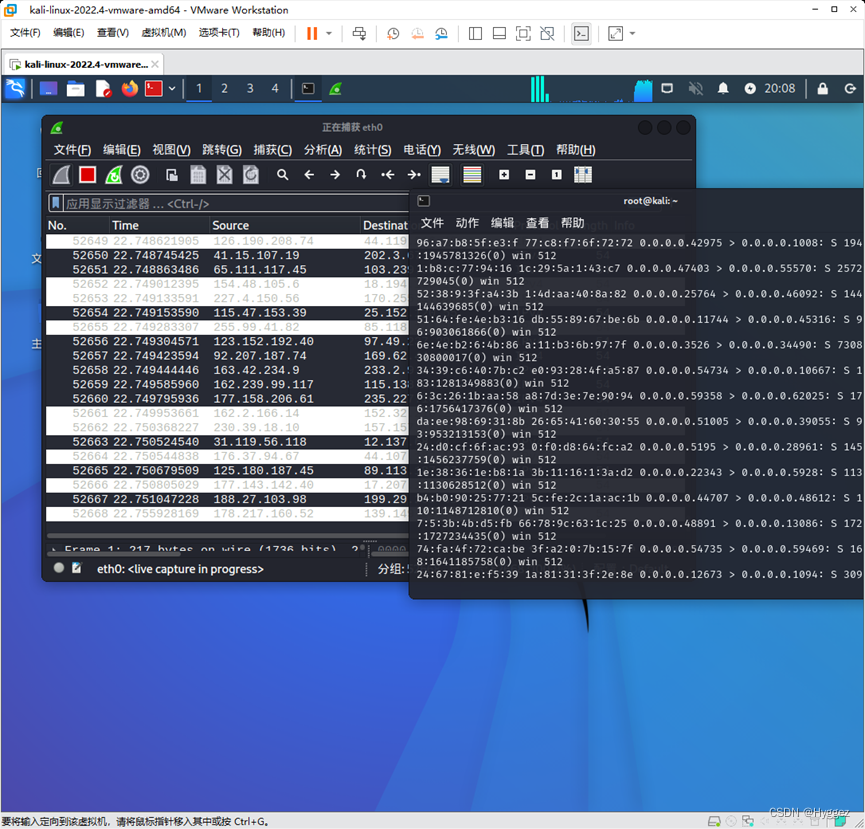

打开kali的wireshark抓取eth0网卡

终端输入macof开始泛洪攻击

查看eNSP模拟交换机mac地址表

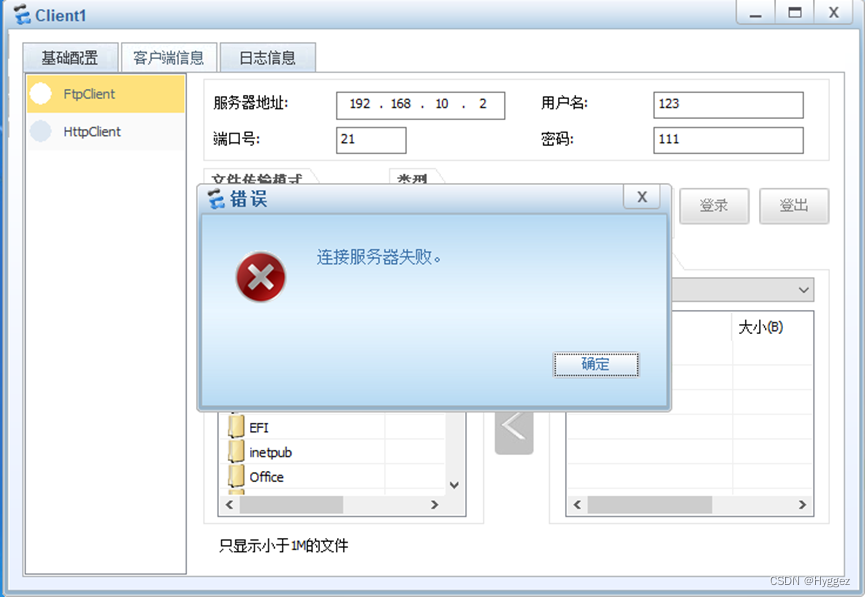

尝试登陆FTP(由于Mac地址表太多无法学习新的地址,所以登陆失败)

关闭攻击再次登陆(会成功)

回到wireshark,查找刚刚广播的ftp包,并追踪TCP数据流,就可以看到ftp账号密码

2754

2754

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?