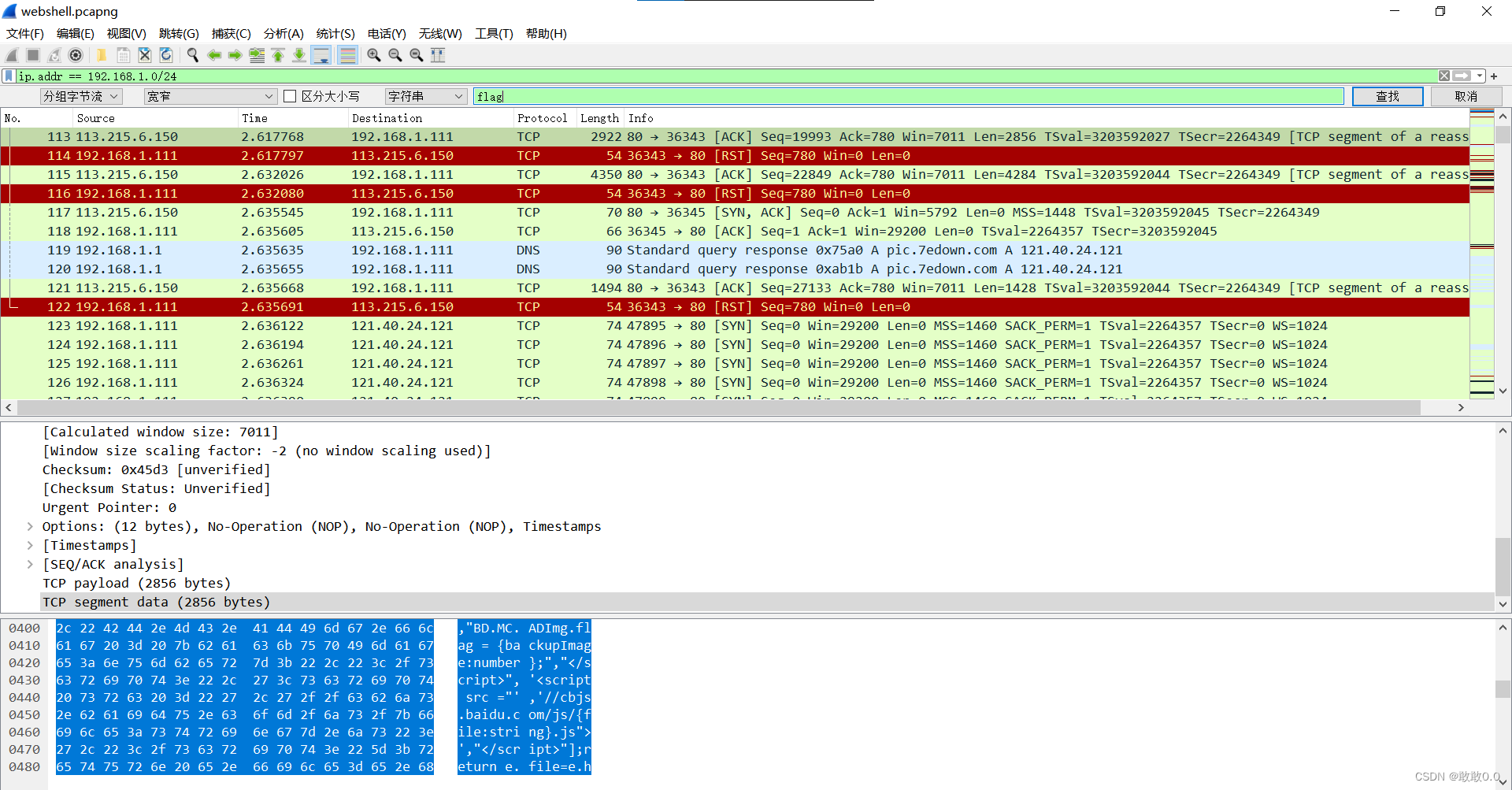

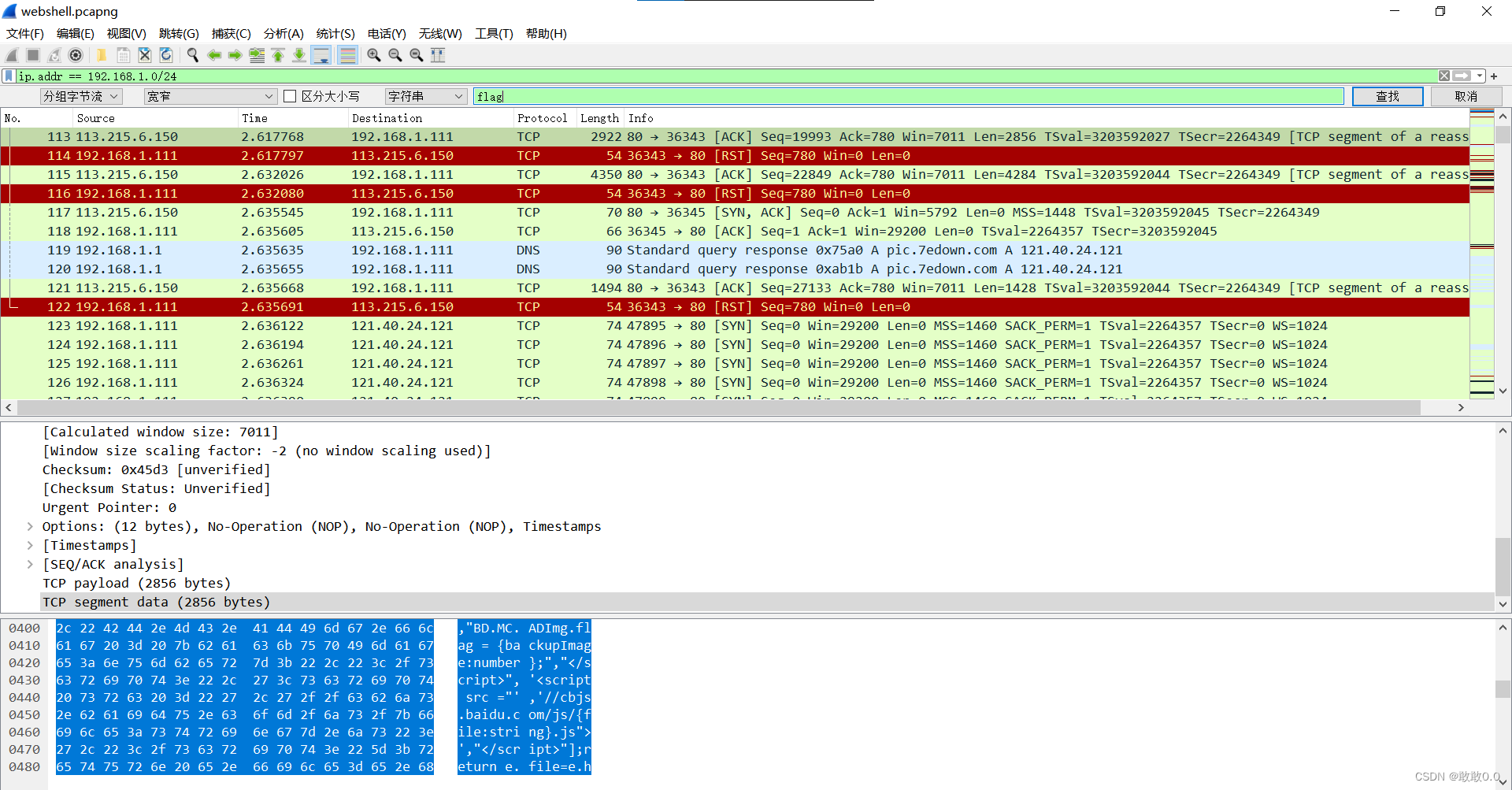

首先下载附件,用wireshark打开,发现是全是数据流,无从下手,先ctrl+f查找flag,但是

好像得到的不是flag

换一个思路,使用 linux strings 命令查看对{进行匹配

strings webshell.pcapng | grep {

得到flag,通过从网上搜大佬的解答,又掌握了一点新知识,可以用strings命令在文件中进行过滤,之前只会用grep过滤

首先下载附件,用wireshark打开,发现是全是数据流,无从下手,先ctrl+f查找flag,但是

好像得到的不是flag

换一个思路,使用 linux strings 命令查看对{进行匹配

strings webshell.pcapng | grep {

得到flag,通过从网上搜大佬的解答,又掌握了一点新知识,可以用strings命令在文件中进行过滤,之前只会用grep过滤

996

996

7317

7317

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?