1.打开靶场,进入实验场景

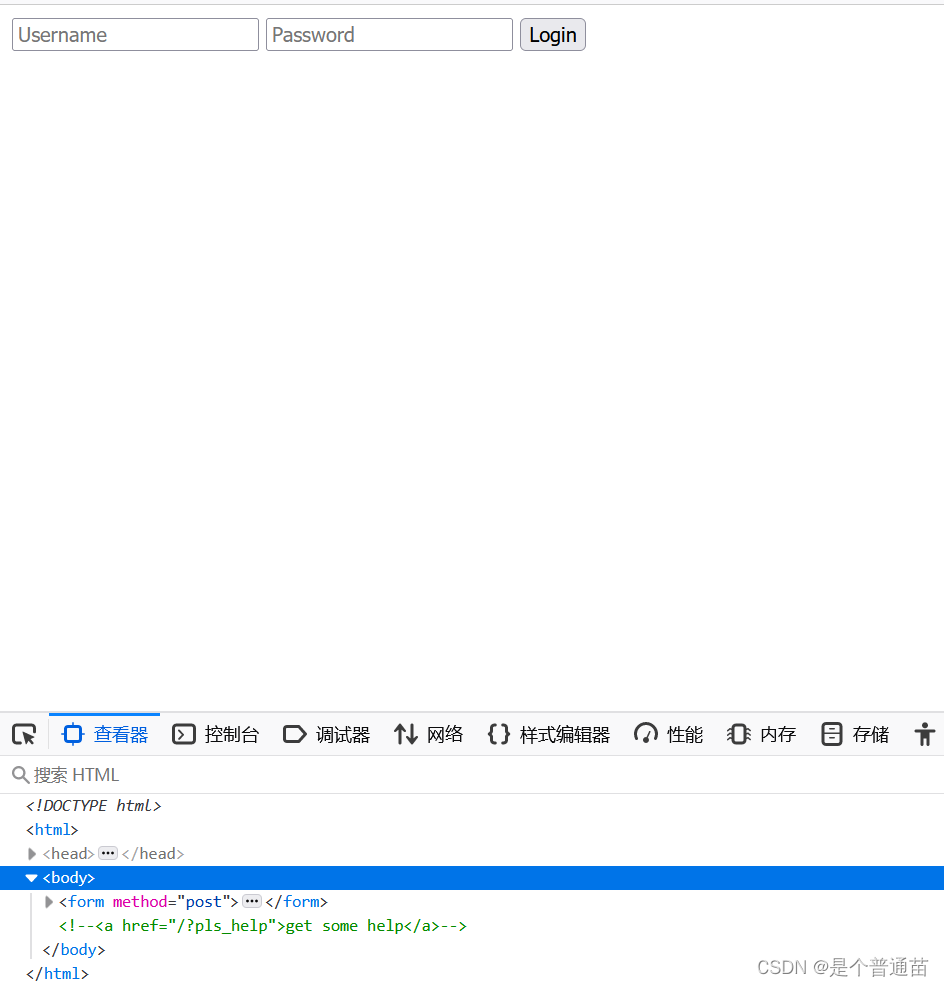

2.按F12查看源代码,发现有一个/?pls_help路径,在url后加上查看。

3.得到的php源码

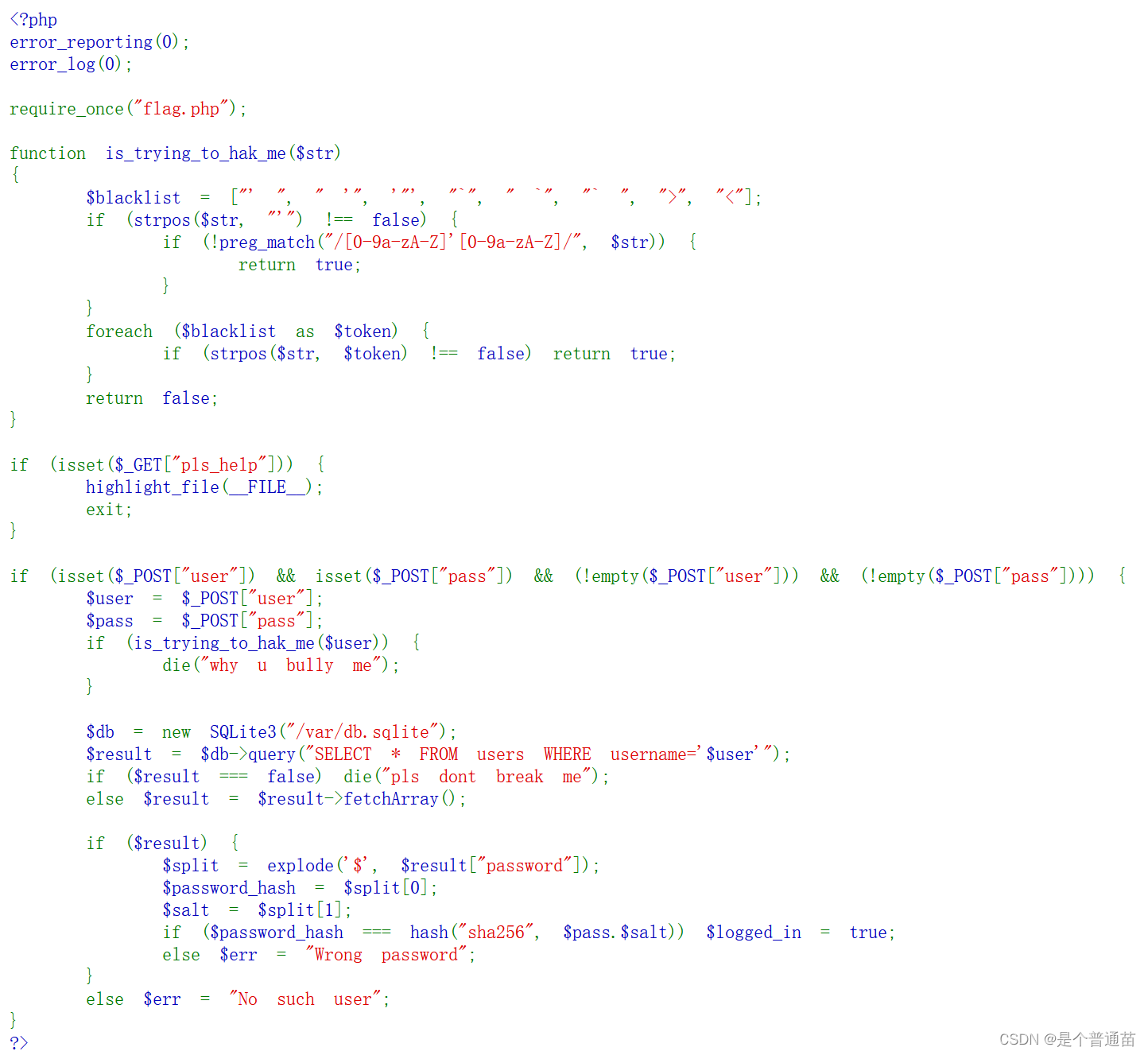

首先,代码通过 error_reporting(0) 和 error_log(0) 关闭了错误报告,这可以防止攻击者从错误信息中获取敏感信息。

require_once("flag.php"); 引入了一个包含了 flag 的文件。

is_trying_to_hak_me($str) 函数用于检查用户输入是否包含潜在的攻击代码。它首先定义了一个黑名单数组 $blacklist,包含了一些可能用于攻击的字符串。然后它检查用户输入中是否包含了单引号 ',如果包含了单引号,并且单引号前后不是数字或字母,则返回 true。接着,它遍历黑名单数组,如果用户输入包含了黑名单中的任何一个字符串,则也返回 true。最后,如果都没有匹配到,则返回 false。

当用户提交了登录表单时,代码会检查用户输入的用户名和密码,并通过 is_trying_to_hak_me() 函数检查是否存在攻击代码。如果存在,则直接输出 "why u bully me" 并终止执行。

接着,代码会连接到 SQLite 数据库,并查询用户提供的用户名是否存在于数据库中。如果存在,则会将数据库中存储的密码与用户输入的密码进行比较,验证用户身份。

如果用户成功登录,则会显示欢迎消息以及 flag。否则,会显示相应的错误信息。

username 这个构造个联合注入,给定一个特定的 password 就可以

is_trying_to_hak_me 形同虚设,我们实际上只要满足 /[0-9a-zA-Z]'[0-9a-zA-Z]/ 这个正则就可以

即 admin'xxx 即可

登陆逻辑分为以下几步:

1. 根据传入的 username 去找到 users 表中的记录。

2. 将查询到的记录存到 result 中,然后取出 password 字段的值。

3. 将上一步取到的 password 的值以 $ 进行分割,第一部分是密码加密后的 Hash,第二部分是 加密用的 salt。

4. 将用户输入的 password 和 salt 进行拼接,然后将拼接好的字符串进行 sha256 加密。

5. 最后把 Hash 与 上一步加密了的字符串进行比较,如果相同就赋予登陆状态,打印 flag。

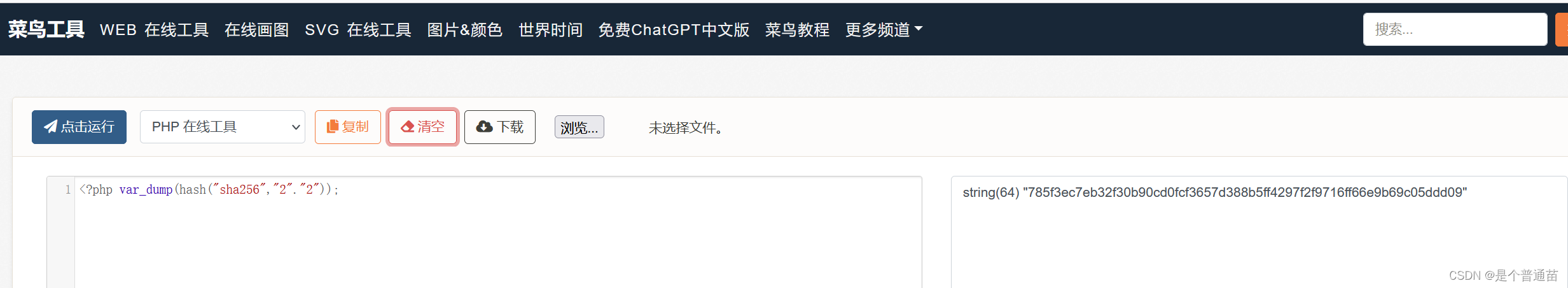

通过 PHP 生成 密码 为 1,盐值 为 1 的 Hash,<?php var_dump(hash("sha256","1"."1"));

由于登陆逻辑是以 $ 对密码进行分割以划分 Hash 和 Salt 的

所以最后我们伪造的记录就是:4fc82b26aecb47d2868c4efbe3581732a3e7cbcc6c2efb32062c08170a05eeb8$1

联合注入获得登陆状态

Username:1'union/**/select/**/1,'4fc82b26aecb47d2868c4efbe3581732a3e7cbcc6c2efb32062c08170a05eeb8$1

Password:1

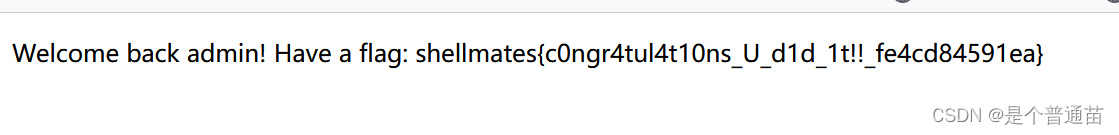

文章详细描述了一个PHP脚本的安全漏洞,涉及到了错误报告关闭、is_trying_to_hak_me函数的失效、SQL注入尝试以及使用SHA256加密的登录验证。通过联合注入利用,攻击者可以轻易获取登录权限。

文章详细描述了一个PHP脚本的安全漏洞,涉及到了错误报告关闭、is_trying_to_hak_me函数的失效、SQL注入尝试以及使用SHA256加密的登录验证。通过联合注入利用,攻击者可以轻易获取登录权限。

437

437

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?