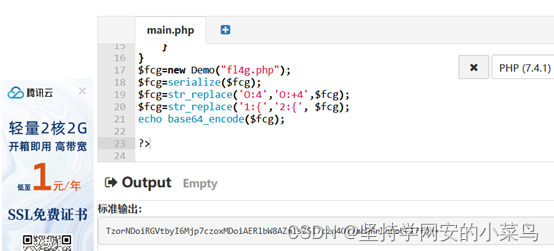

攻防世界——Web_php_unserialize

最新推荐文章于 2024-03-22 20:11:29 发布

ctf{b17bd4c7-34c9-4526-8fa8-a0794a197013}

680

680

3198

3198

214

214

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?