1.查壳

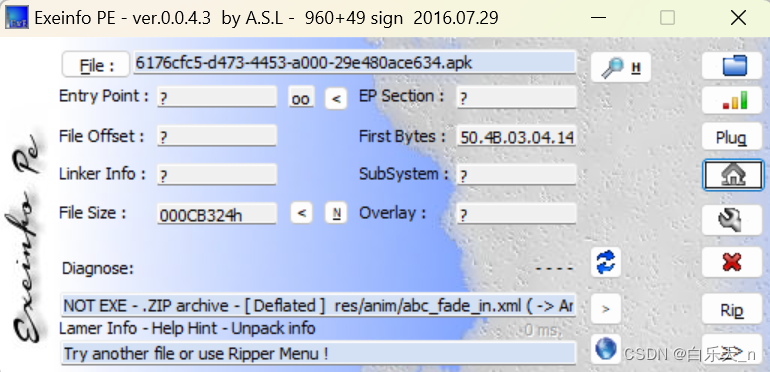

发现不是exe文件,是一个apk文件

2.用64位IDA打开

这里选择APK,然后OK

打开之后界面看不了伪代码

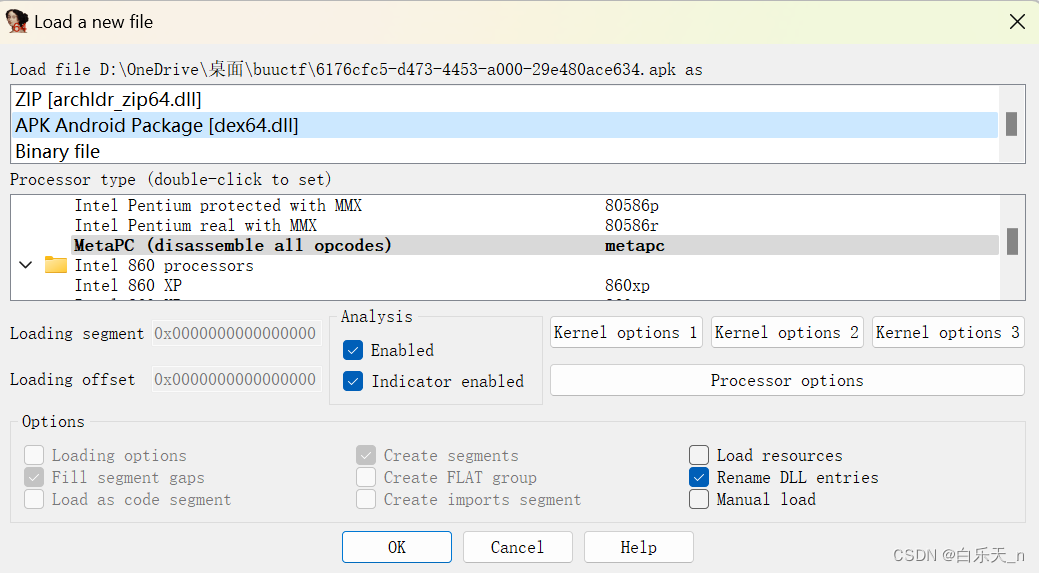

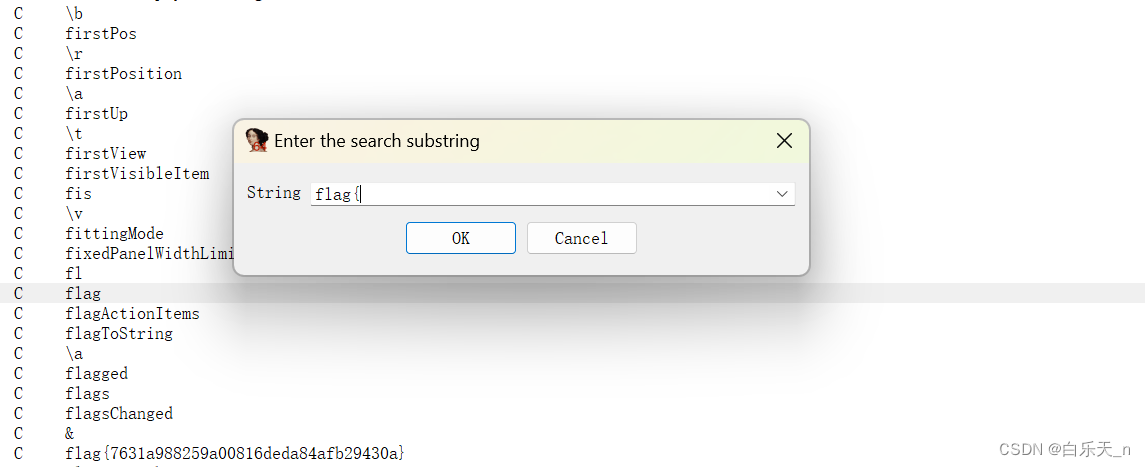

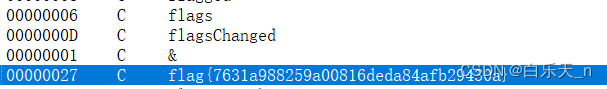

我们用Shift+F12打开字符串窗口,然后ALT+T查找字符串,输入flag{

发现一段flag

flag{7631a988259a00816deda84afb29430a}

拿过来提交,发现真的是flag,提交成功。

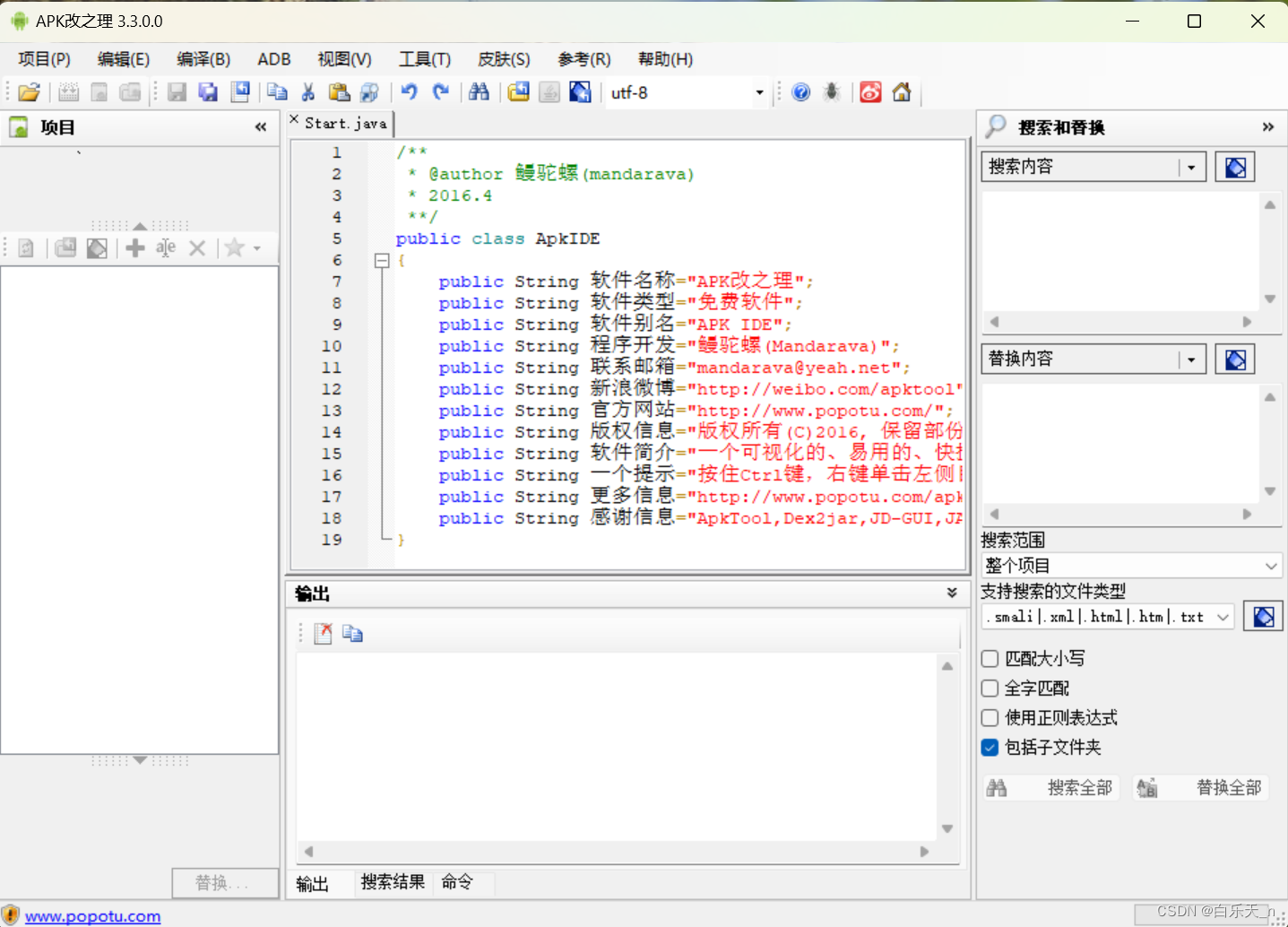

对于APK文件

我们可以使用APK可视化修改工具:APK改之理(APKIDE)

这样一个程序对APK文件进行反编译。

我们把APK文件拖进来

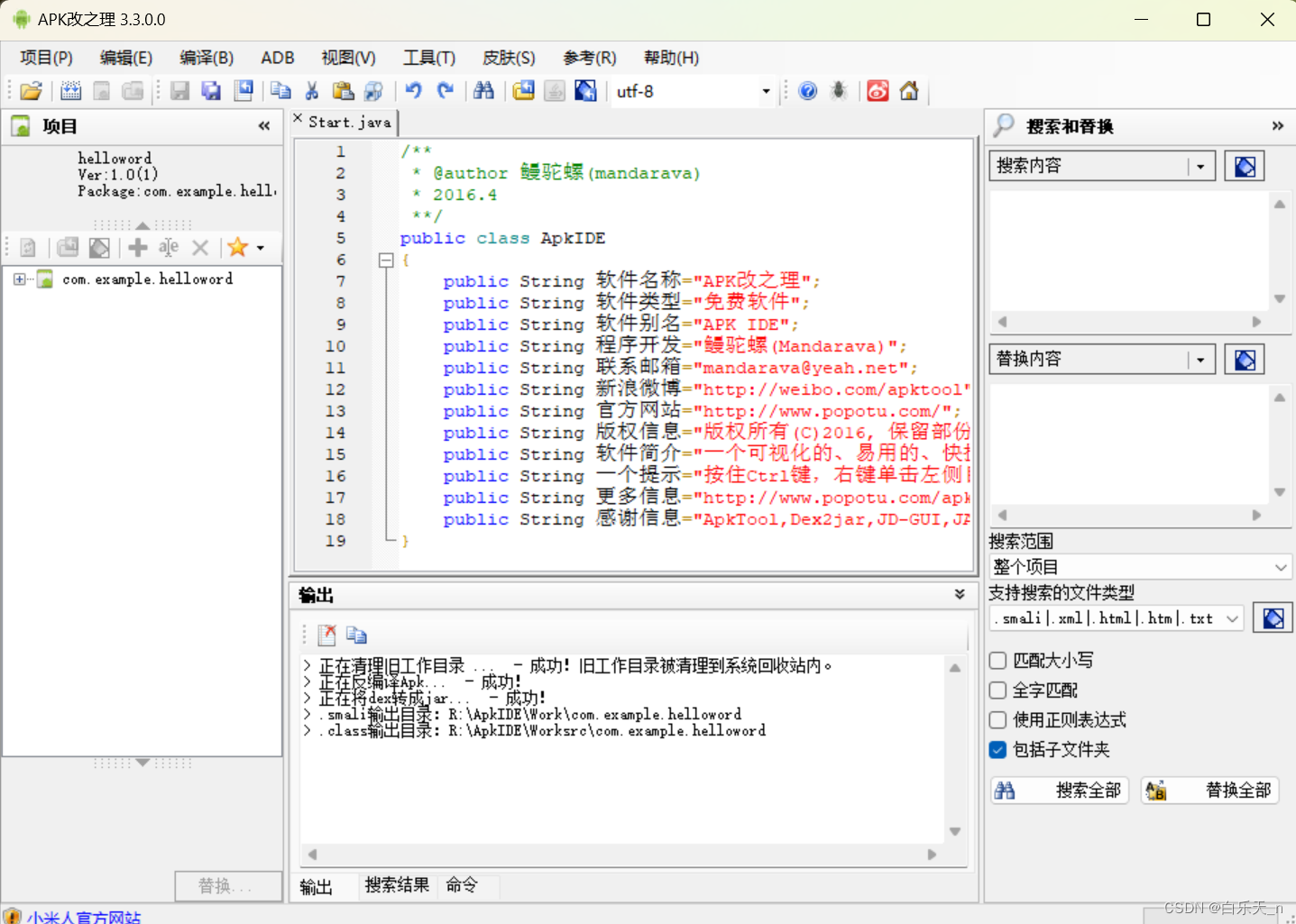

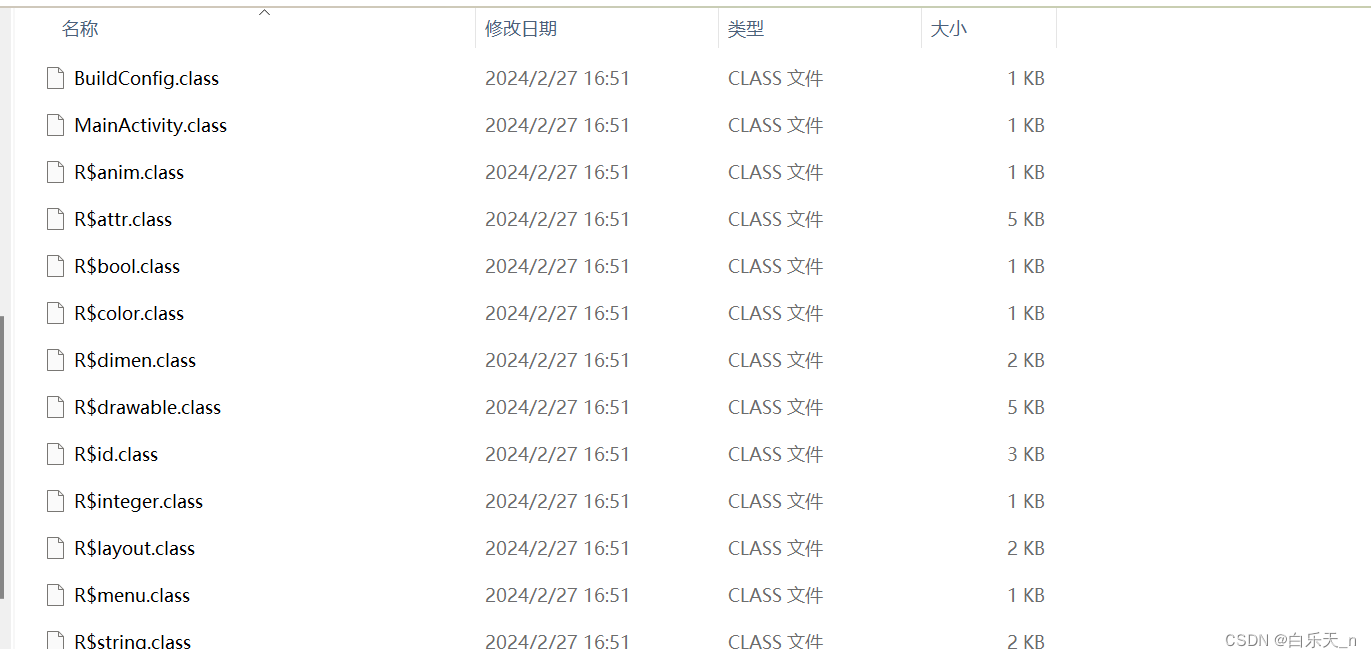

反编译完成,生成了对应的文件,及其路径,我们根据路径找到反编译后的class文件

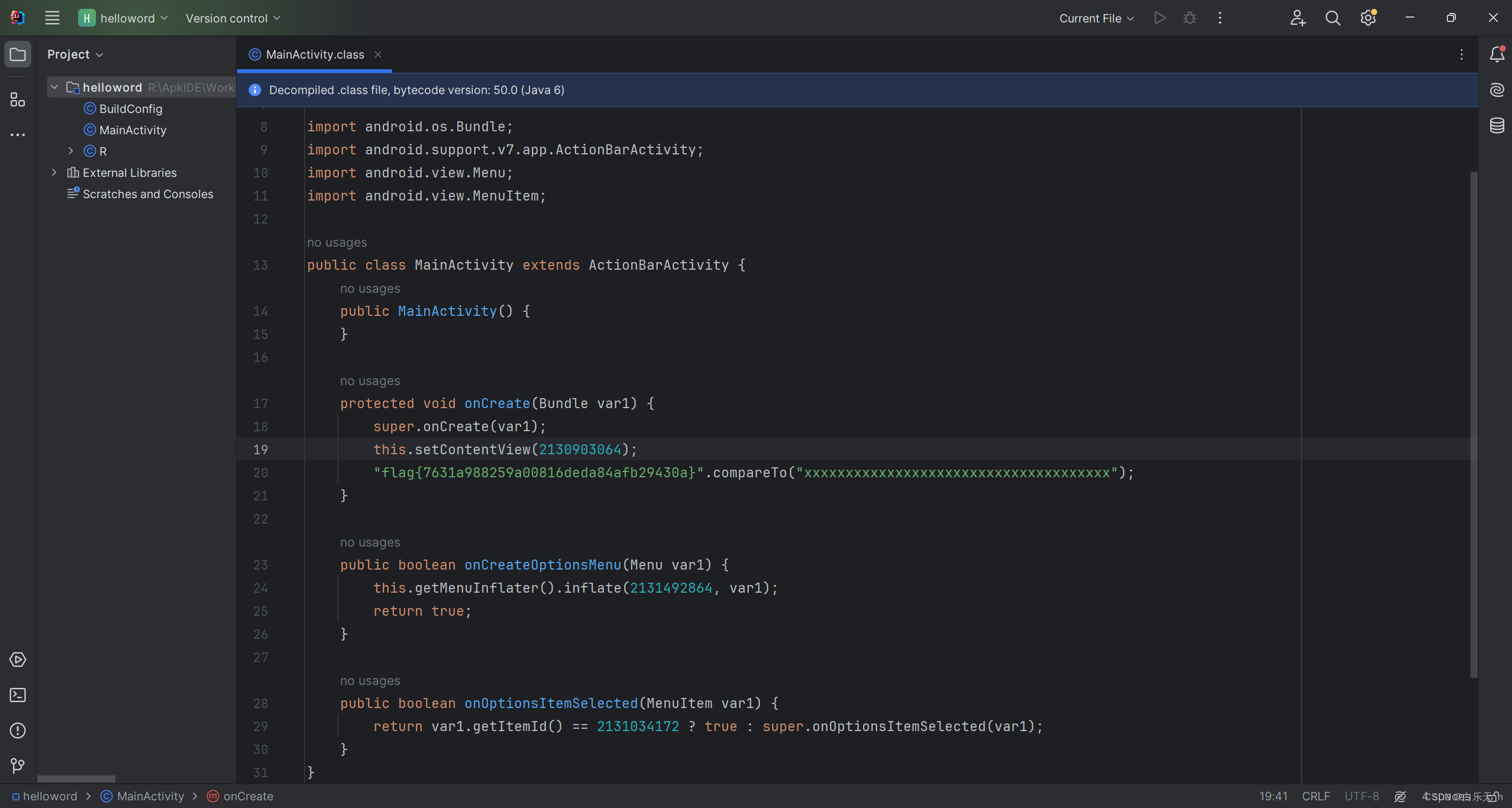

这里生成的是.class文件,我们可以把helloworld这个文件夹用java语言的集成开发环境IntelliJ IDEA打开

这里就看到了flag了 。

1155

1155

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?