防火墙安全策略

前言

-

“Trust”区域的用户可以访问“Untrust”的用户;

-

“Trust”和“Untrust”区域的用户可以访问“DMZ”区域的用户;

-

“Untrust”区域用户不能直接访问“Trust”区域用户;

-

“DMZ”区域用户不能直接访问“Trust”和“Untrust”区域的用户。

一、解释trust、untrust 和 dmz

在网络安全和防火墙配置中,trust、untrust 和 dmz 是常见的安全区域或区域名称,它们代表网络中不同部分的信任级别和访问控制策略。下面是对这三个术语的解释:

-

Trust(信任)区域:

- 定义: 信任区域通常指的是内部网络,包括公司内部的服务器、员工工作站、打印机等设备。这个区域被认为是最安全的,因为网络内的设备和用户都是受控和可信的。

- 用途: 在防火墙策略中,从信任区域发起的流量往往享有较多的权限,例如可以访问其他多个区域(根据具体策略),但对外界的访问则受到严格控制,以防止外部威胁渗透到内部网络。

-

Untrust(非信任)区域:

- 定义: 非信任区域代表互联网或其他未受信的外部网络。任何直接连接到互联网的接口通常都被归类为此区域。

- 用途: 从非信任区域进入网络的流量被视为潜在的威胁,因此防火墙对这些流量实施最严格的检查和限制策略,只允许经过明确允许的服务和流量进入内部网络,以此保护内部资源免受攻击。

-

DMZ(Demilitarized Zone,非军事化区):

- 定义: DMZ是一个特殊的隔离区域,通常位于内部网络和外部网络(非信任区域)之间。在此区域部署的主要是面向公众的服务,如Web服务器、邮件服务器等,这些服务需要从外部可访问,但又不能让外部直接接触到内部网络的其余部分。

- 用途: DMZ的设计目的是即使这些公开服务遭到攻击,也不会直接影响到内部网络的其他部分。防火墙对进出DMZ的流量实施严格的控制策略,允许外部用户访问DMZ中的服务,同时限制从DMZ到内部网络的访问,以减少安全风险。

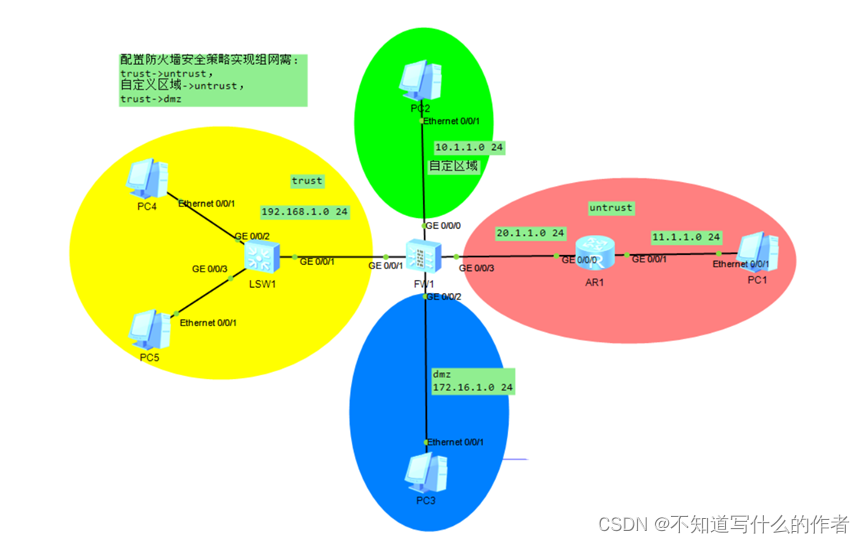

二、实验

拓扑图:

(1) FW1

- 配置接口IP地址

sys

sysn FW1

un in en

int g 0/0/1

ip add 192.168.1.1 24

int g0/0/2

ip add 172.16.1.1 24

int g0/0/0

ip add 10.1.1.1 24

int g0/0/3

ip add 20.1.1.1 24

- 配置区域

firewall zone trust

add int g0/0/1

firewall zone dmz

add int g0/0/2

firewall zone untrust

add int g0/0/3

firewall zone name lh

set priority 1

add int g0/0/0

3.配置ospf协议

ospf 1

area 0

network 0.0.0.0 0.0.0.0

4.配置防火墙安全策略实现组网需求:trust->untrust,自定义区域->untrust, trust->dmz

firewall packet-filter default permit interzone trust untrust direction outbound

firewall packet-filter default permit interzone lh untrust direction outbound

firewall packet-filter default permit interzone trust dmz direction outbound

(2) AR

1.配置接口地址

sys

sysn ar

un in en

int g0/0/0

ip add 20.1.1.2 24

int g0/0/1

ip add 11.1.1.1 24

2.配置ospf协议

ospf 1

area 0

network 20.1.1.0 0.0.0.255

network 11.1.1.0 0.0.0.255

(3) PC配置:

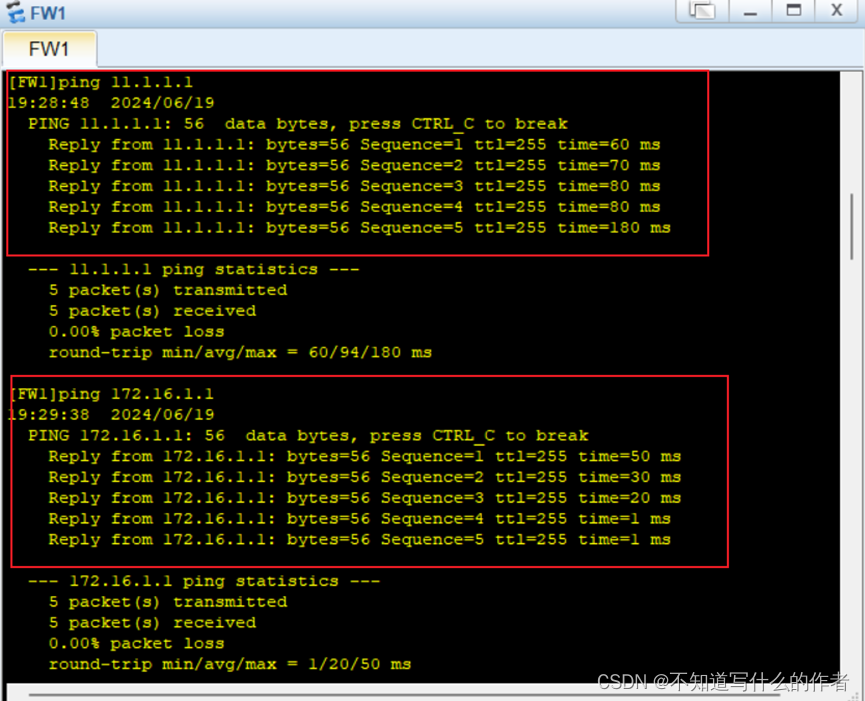

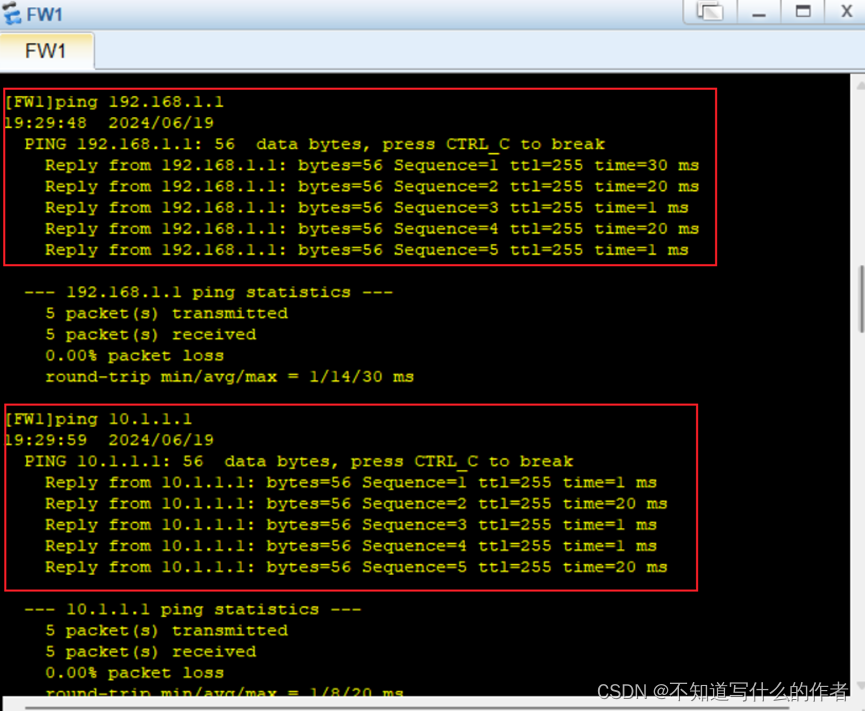

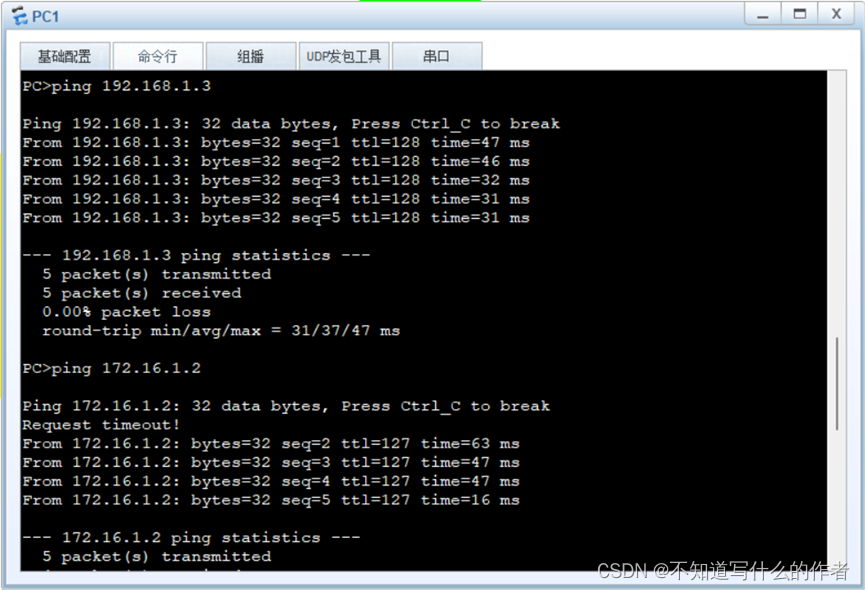

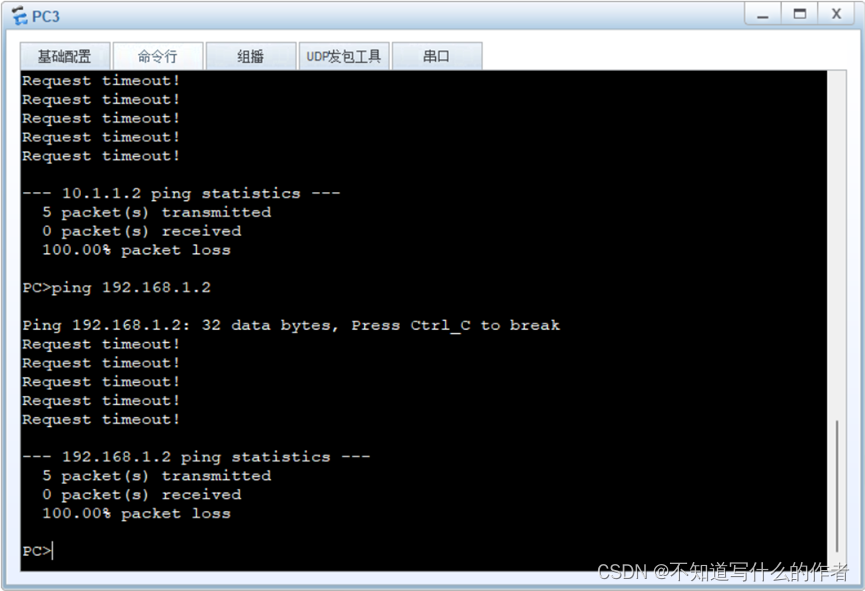

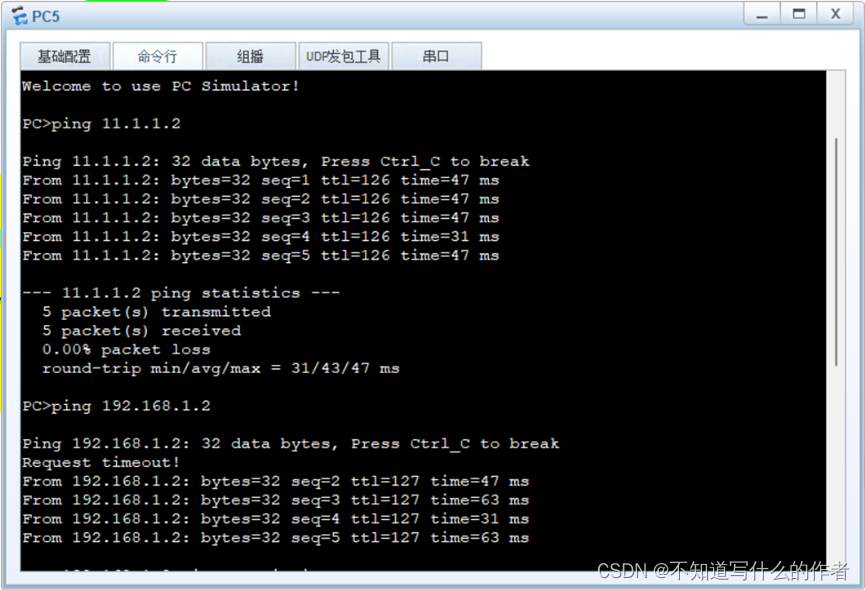

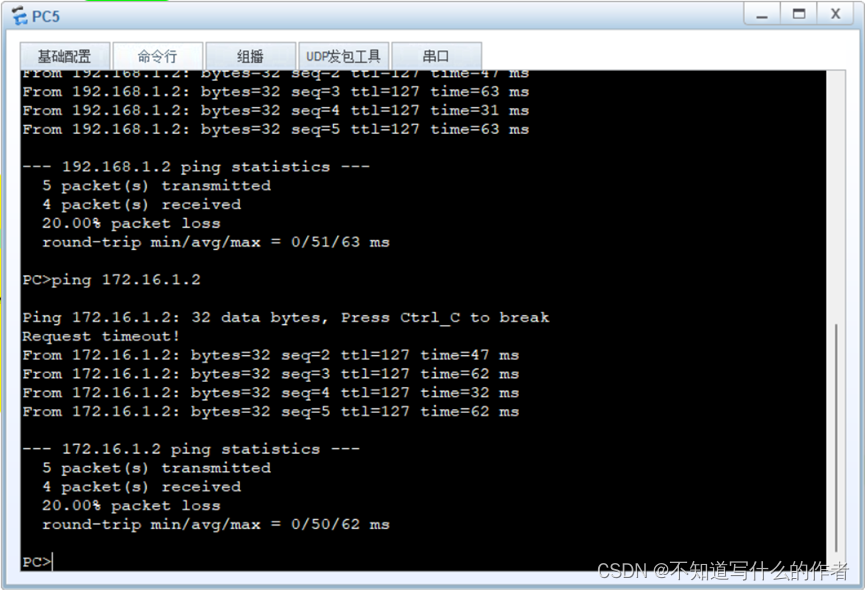

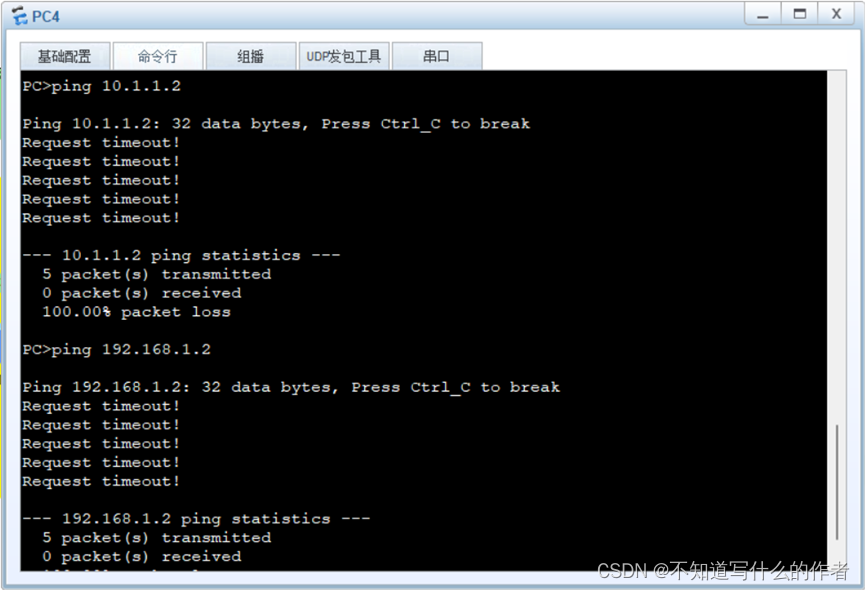

(4) 验证:

3558

3558

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?