华为ensp、win10

1、了解rip配置过程

2、了解rip的缺陷

3、验证rip实现路由欺骗攻击的过程

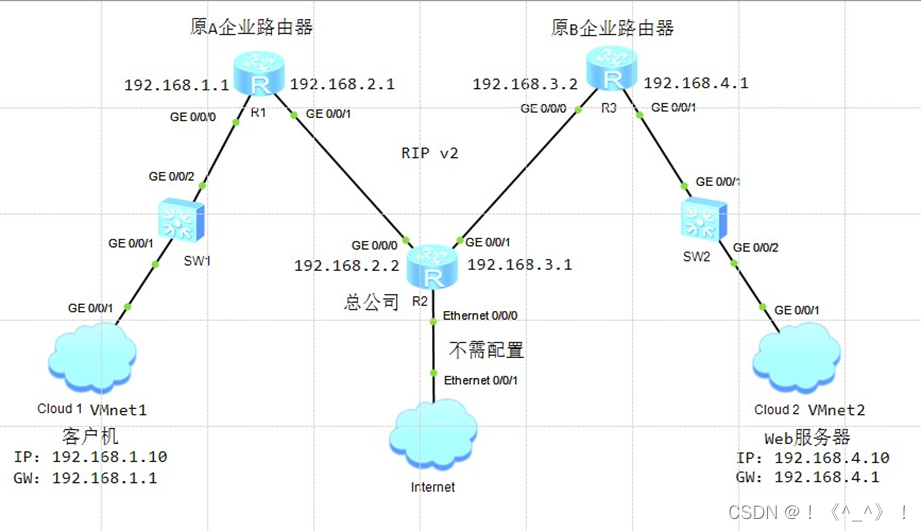

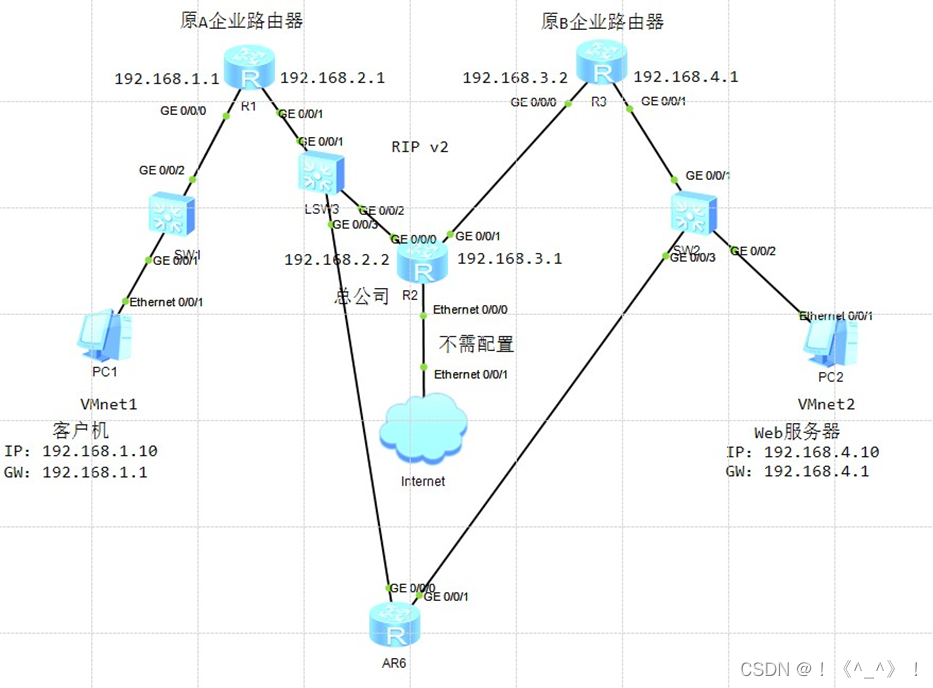

三、实验拓扑图

置

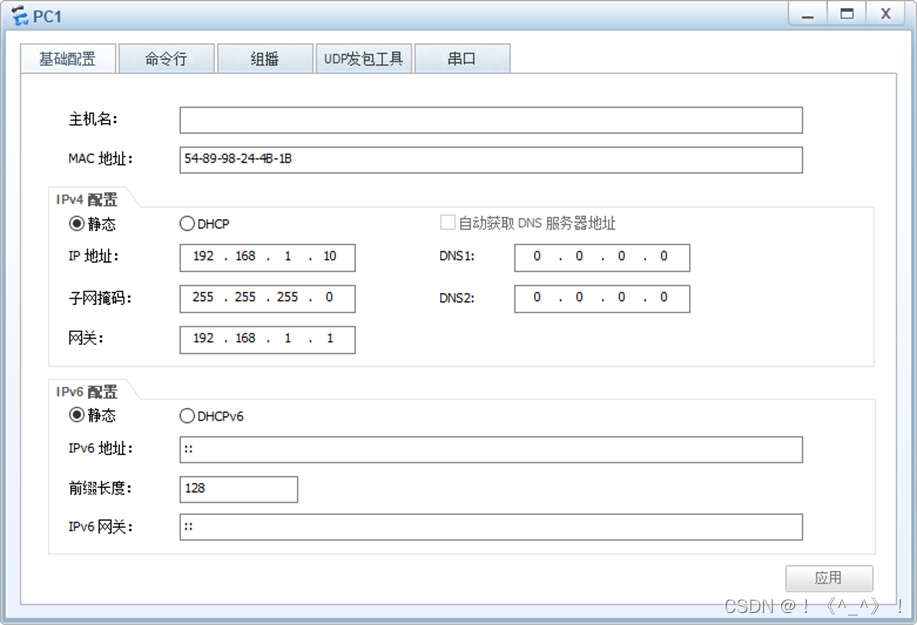

[Huawei]sy R1 [R1]int g0/0/0

[R1-GigabitEthernet0/0/0]ip add 192.168.1.1 24 [R1]int g0/0/1

[R1-GigabitEthernet0/0/1]ip add 192.168.2.1 24 [R1-GigabitEthernet0/0/1]q

[R1]rip 1

[R1-rip-1]version 2

[R1-rip-1]network 192.168.1.0

[R1-rip-1]network 192.168.2.0 [R1-rip-1]q

[Huawei]sy R2 [R2]int g0/0/0

[R2-GigabitEthernet0/0/0]ip add 192.168.2.2 24 [R2-GigabitEthernet0/0/0]int g0/0/1

[R2-GigabitEthernet0/0/1]ip add 192.168.3.1 24 [R2-GigabitEthernet0/0/1]q

[R2]rip 2

[R2-rip-2]version 2

[R2-rip-2]network 192.168.2.0

[R2-rip-2]network 192.168.3.0 [R2-rip-2]q

[Huawei] sy R3 [R3]int g0/0/0

[R3-GigabitEthernet0/0/0]ip add 192.168.3.2 24 [R3-GigabitEthernet0/0/0]q

[R3]int g0/0/1

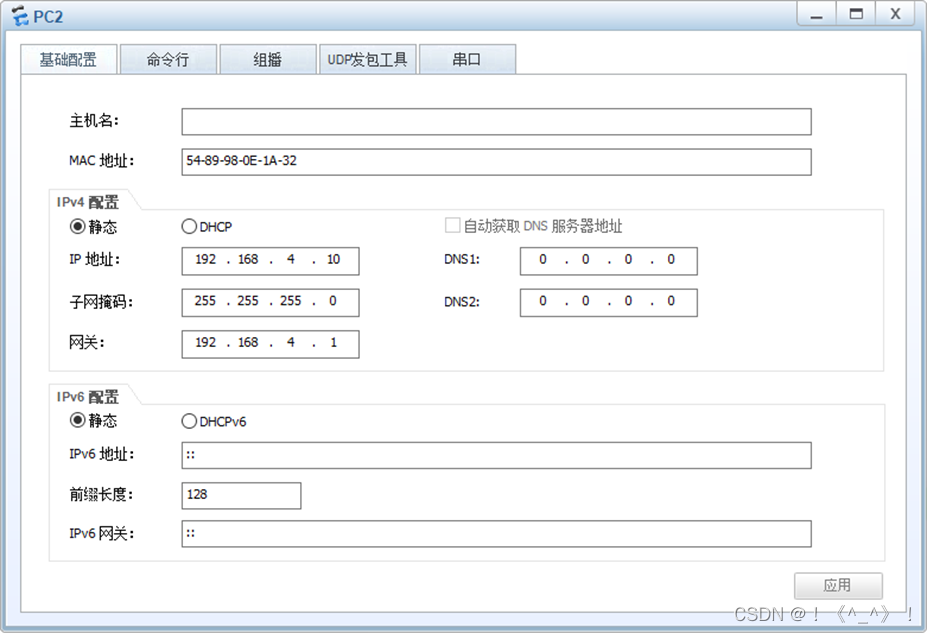

[R3-GigabitEthernet0/0/1]ip add 192.168.4.1 24 [R3-GigabitEthernet0/0/1]q

[R3]rip 3

[R3-rip-3]version 2

[R3-rip-3]network 192.168.3.0

[R3-rip-3]network 192.168.4.0 [R3-rip-3]q

pc1 ping pc2

PC>ping 192.168.4.10

Ping 192.168.4.10: 32 data bytes, Press Ctrl_C to break Request timeout!

Request timeout!

Request timeout!

From 192.168.4.10: bytes=32 seq=4 ttl=125 time=78 ms From 192.168.4.10: bytes=32 seq=5 ttl=125 time=63 ms

--- 192.168.4.10 ping statistics --- 5 packet(s) transmitted

2 packet(s) received

60.00% packet loss

round-trip min/avg/max = 0/70/78 ms

五、入侵实战

R4与RIP路由配置

[Huawei]sy R4 [R4]int g0/0/0

[R4-GigabitEthernet0/0/0]ip add 192.168.2.3 24 [R4]int g0/0/1

[R4-GigabitEthernet0/0/1]ip add 192.168.4.1 24 [R4-GigabitEthernet0/0/1]q

[R4]rip 4

[R4-rip-4]version 2

[R4-rip-4]network 192.168.4.0

[R4-rip-4]network 192.168.2.0 [R4-rip-4]q

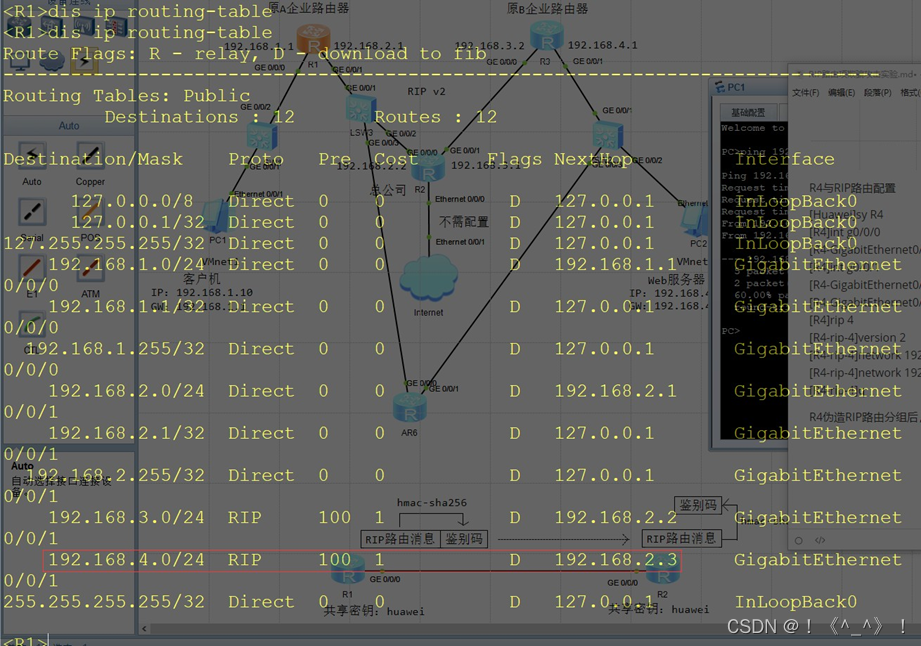

R4伪造RIP路由分组后,再次查看路由器R1路由表

因为R4接入后,与R1建立邻居关系。在rip进程中,R1经过R4去到 192.168.4.0 的网段开销更加小,所以R1选择R4的g0/0/0口的IP地址192.168.2.3作为下一跳地址。

R4伪造RIP路由器分组后,查看路由器R2路由表

R4接入后,R2到达 192.168.4.0 网段有两个RIP路由项,吓一跳地址分别是192.168.3.2和192.168.2.3, 由此判断网络中已介入未授权路由器并发起路由项欺骗攻击。

六、防御策略

在路由器R1、R2和R3之间开启RIP路由项源端鉴别功能,黑客路由器R4发送的伪造路由项 192.168.4.0

无法通过R1和R2的源端鉴别而被丢弃,从而保证RIP邻居路由项信息的安全性。

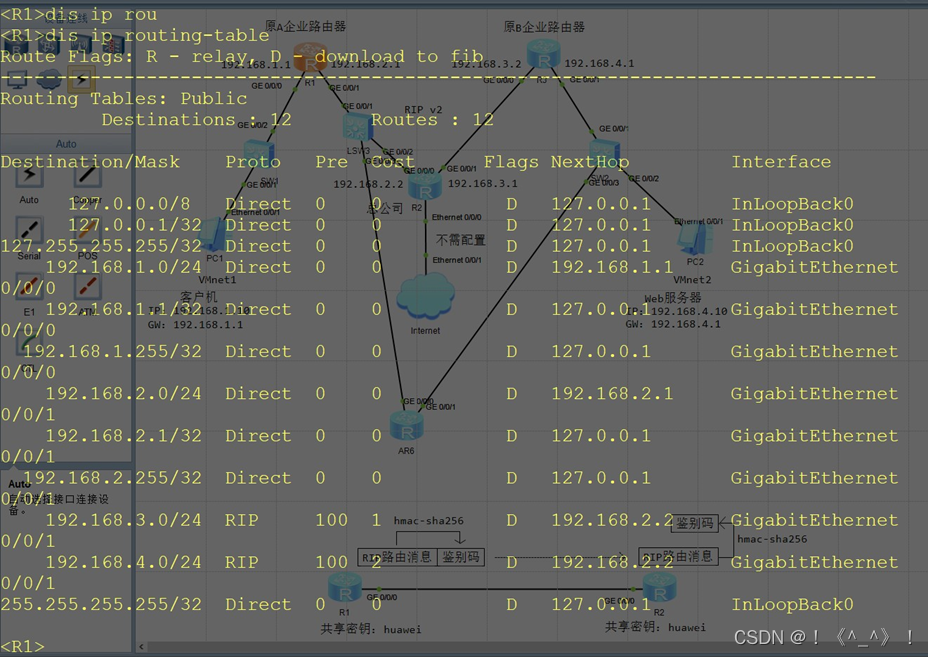

1、在路由器R1开启RIP路由项源端鉴别功能

[R1]int g0/0/1

[R1-GigabitEthernet0/0/1]rip version 2 multicast

[R1-GigabitEthernet0/0/1]rip authentication-mode hmac-sha256 cipher huawei 100 [R1-GigabitEthernet0/0/1]q

2、在路由器R2开启RIP路由项源端鉴别功能

[R2]int g0/0/0

[R2-GigabitEthernet0/0/0]rip version 2 multicast

[R2-GigabitEthernet0/0/0]rip authentication-mode hmac-sha256 cipher huawei 100 [R2]int g0/0/1

[R2-GigabitEthernet0/0/1]rip version 2 multicast

[R2-GigabitEthernet0/0/1]rip authentication-mode hmac-sha256 cipher huawei 100

3、在路由器R3开启RIP路由项源端鉴别功能

[R3]int g0/0/0

[R3-GigabitEthernet0/0/0]rip version 2 multicast

[R3-GigabitEthernet0/0/0]rip authentication-mode hmac-sha256 cipher huawei 100 [R3-GigabitEthernet0/0/0]q

任务验证

启用源端鉴别后,查看R1路由表。

可以看出,

- R1重新与R2建立rip路由邻居关系。去往 192.168.4.0 网段的吓一跳为R2的g0/0/0接口

(192.168.2.2)。

- 由于R1的g0/0/1接口开启RIP路由源端鉴别功能,R1无法与黑客路由器R4建立邻居关系。

七、实验总结

1、配置RIP路由项源端鉴别功能时,相邻路由器之间接口必须使用相同的摘要算法(如Hmac-

SHA256)、相同的共享密钥(密钥存储方式可以不同,如cipher和plain)和相同的密钥标识符,否则 不能建立RIP邻居关系。

2、对于交换机sw2而言,去往IP地址为192.168.4.1的目的地时可能通过g0/0/1口,有可能通过g0/0/3

接口,由sw2端口映射表更新状态决定,无法人为指定。

1658

1658

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?