1、asp.net Core用Cookie身份验证,身份信息是加密后保存在Cookie的,保证了Cookie的安全。加密的Cookie只有Server端可以解密,所以其实Server端有保存密钥。这个加解密的过程,在asp.net Core用的是Data Protection这个机制来自动完成的,有关Data Protection可参考微软官方:https://docs.microsoft.com/en-us/aspnet/core/security/data-protection/introduction?view=aspnetcore-6.0

2、当asp.net Core 应用通过IIS Hosting的时候,IIS就需要负责保存第1点提到的密钥。Data Protection文档中提到密钥的存储有多种Provider:File System、Azure存储、Redis、注册表、EFCore。对于IIS Hosting来说,则会按照以下顺序自动选择一种存储方式:

1)用户配置文件User Profile

对于IIS来说,如果想要启用用户配置文件,需要设置两个部分:

a. 启用应用程序池Application Pool的 setProfileEnvironment attribute

导航到 %windir%/system32/inetsrv/config 文件夹。

打开 applicationHost.config 文件。

查找 <system.applicationHost><applicationPools><applicationPoolDefaults><processModel> 元素。

如果 setProfileEnvironment 属性不存在,各个操作系统的默认值不同,Server来说一般默认会是 true,或者将属性的值显式设置为 true

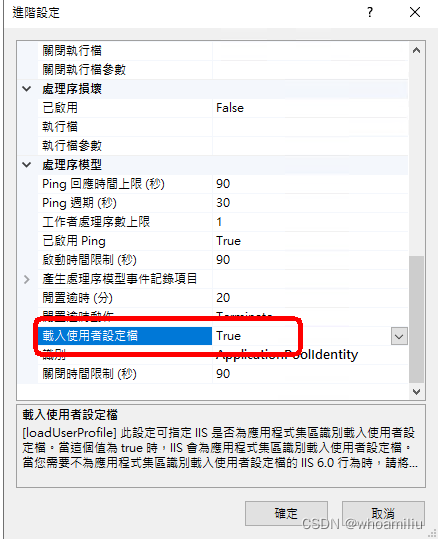

b.应用程序池loadUserProfile启用

2)注册表

如果没有启用用户配置文件,IIS会通过HKLM 注册表的特殊注册表项来取得密钥。注册表项仅列在工作进程帐户的 ACL 中,使用 DPAPI 对密钥静态加密。

这个注册表项路径大概是:计算机\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\ASP.NET\4.0.30319.0\AutoGenKeys

好像如果安装IIS(with ASP.NET)时会自动生成,但是如果IIS默认安装又不会自动生成,如果没有自动生成,也可以通过脚本生成。

3)内存

如果既没有启用用户配置文件,也找不到注册表项,IIS只能把密钥保存到进程内存中(w3wp.exe)。这种情况下,如果IIS或者站点重启,旧密钥就会丢失,所有Cookie无法解密,会需要重新产生密钥,重新登录颁发新的加密Cookie。

综上,如果IIS默认安装,没有生成特殊注册表项,应用程序池默认也没有开启用户配置文件,密钥就会保存在内存,站点重启Cookie虽然仍然存在,但就会因为解密失败而失效,需要重新登录验证。此时,可以考虑启用用户配置文件。

当然,也可以考虑在asp.net Core应用程序中,用代码来指定Data Protection的存储Provider。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?