打开1.zip里面有1.png和2.zip(都需要密码)

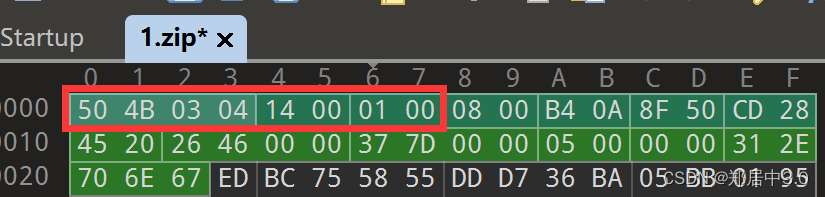

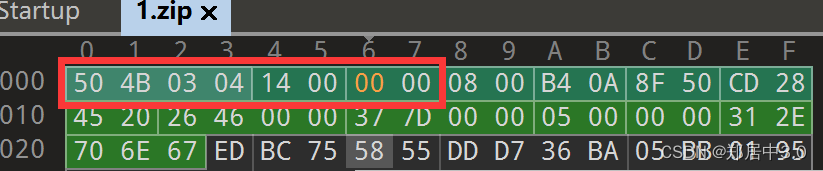

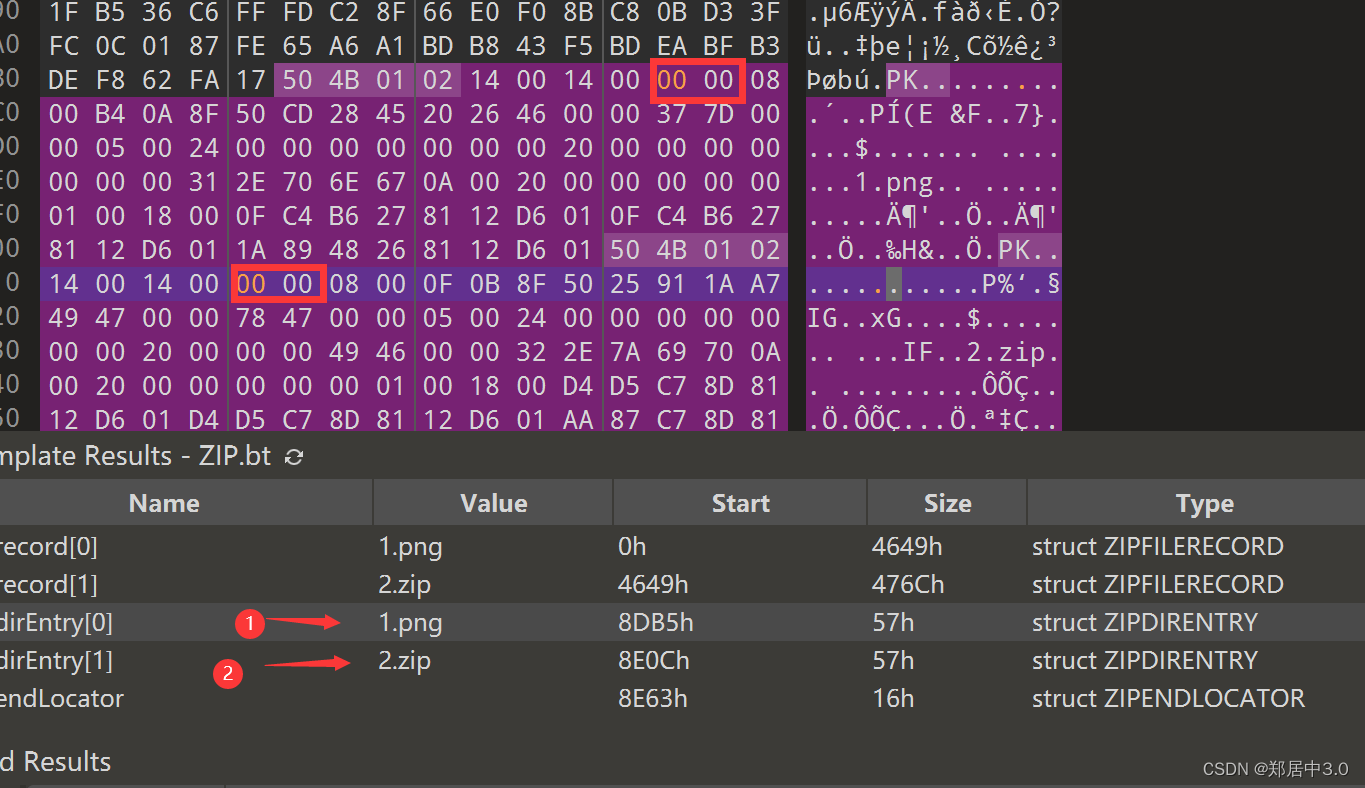

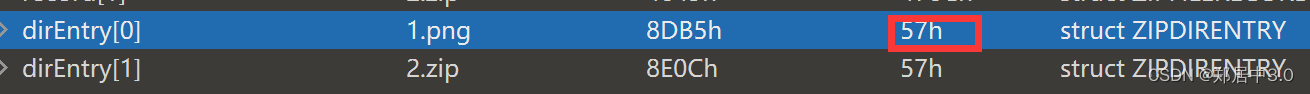

将1.zip放到010Editor中,发现1.zip是伪加密,将全局方式位标记01 00改为00 00

修改之后,1.png就没有密码了 点开1.png一看,发现啥也不是

和上面一样,修改1.png和2.zip的全局方式位标记01 00改为00 00

然后解压1.zip,得到1.png(无密码)和2.zip(有密码),

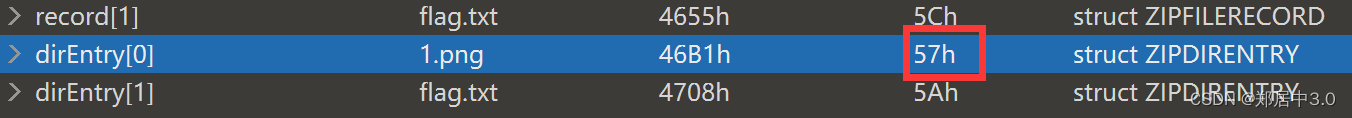

2.zip里面有1.png*和flag.txt

两个1.png的大小一样,我们猜测是一张图。

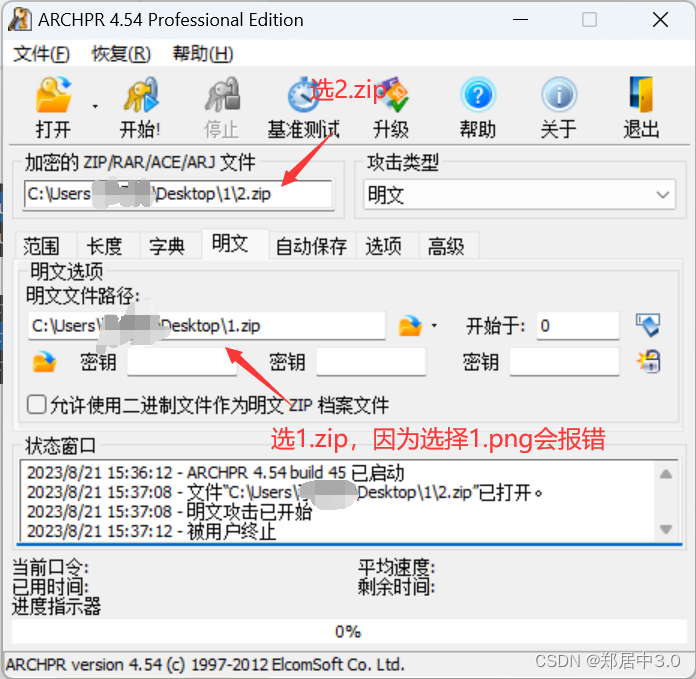

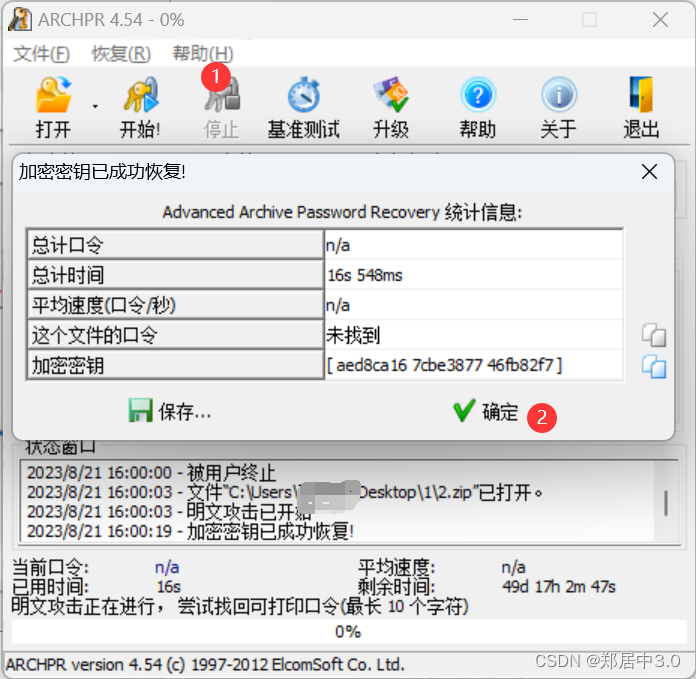

我们使用ARCHPR明文爆破,

等待20秒左右停止爆破,点击确定,然后保存

然后点击保存的zip就可以查看flag.txt

n1book{665125b99ebb34fe8c74a36e1bf3d958}

5020

5020

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?