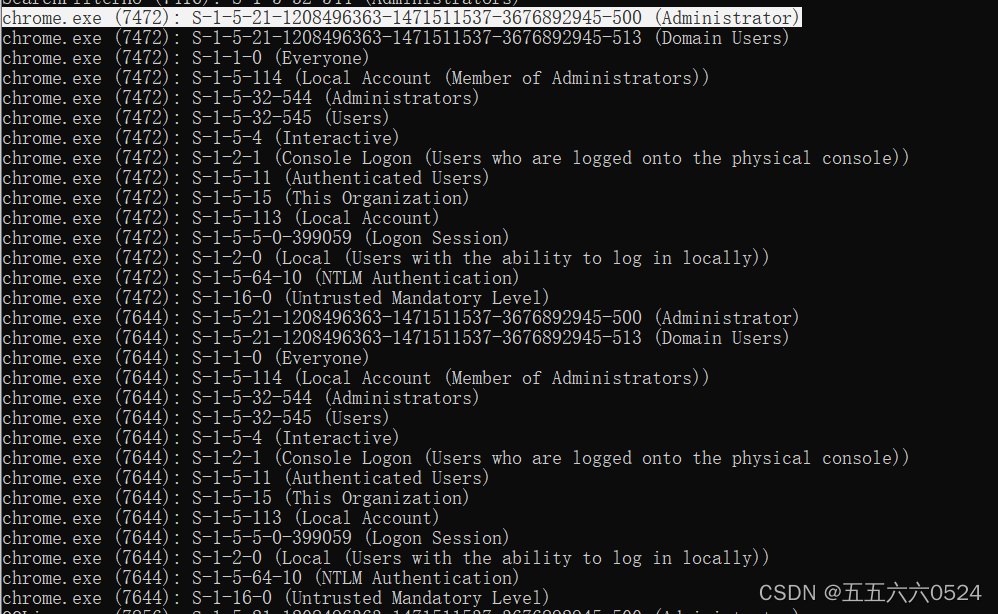

1、SID

计算机用户的Profile ID也是这个

-

安全标识符

-

Security Identifier

-

是标识用户、组和计算机帐户的唯一的号码

查看自己的SID,win+R,输入whoami /user

S-1-5-21-xxxxxxxxxx-xxxxxxxxxx-xxxxxxxxx-xxxx

挺长的还,最后一位是RID

应用调用SID有其用户

eg.请找出登录系统中的用户的SID号,就是下面这个喽

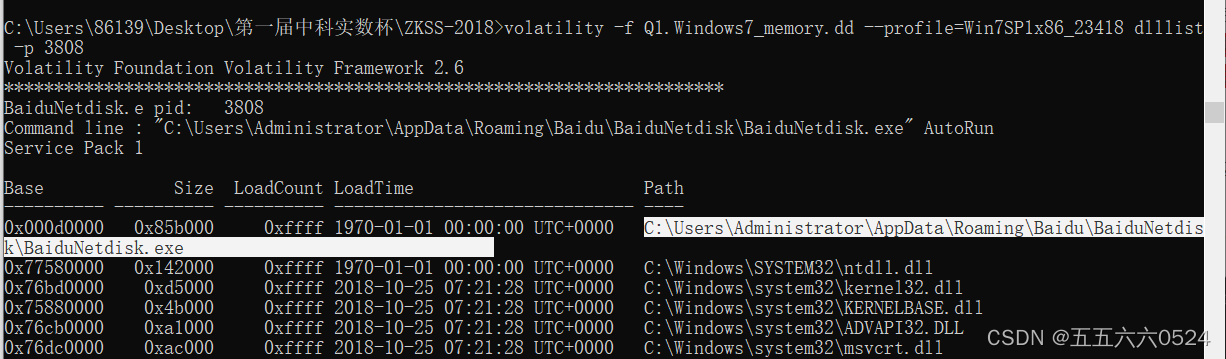

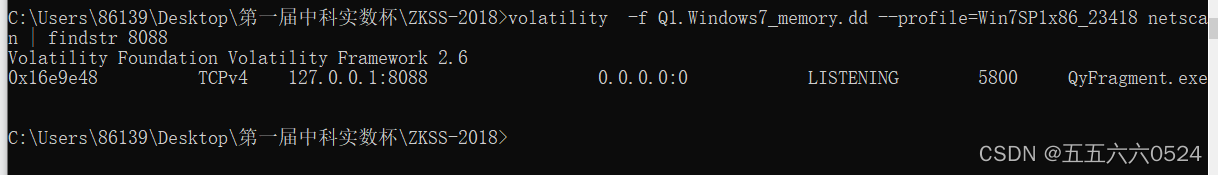

2、.dd内存镜像取证

用volatility和美亚-工具集-内存镜像解析工具

volatility在使用时命令后面加> 1.txt,可以导出

在查找进程时,命令后面加-p +进程ID,可以专门查找某一个进程,用来查找路径贼好用,PID是-1的话进程是停止的

findstr相当于prep

3、时区

CET:欧洲中部时间 CET=UTC/GMT+1

UTC:世界标准时间

GMT:格林尼治标准时间,英国

CST:北京时间 CST=UTC/GMT+8=CET+9

4、Docker

三个核心概念:仓库、镜像、容器

一个完整的镜像路径=服务器地址+仓库名+标签

容器/var/lib/docker/containers

5、PHP在线运行测试

6、Linux命令

操作系统版本:cat /proc/version

操作系统内核版本:uname -a

查看硬盘分区:fdisk -l、lsblk -f

docker 镜像数量、TAG:docker images、docker image ls

docker 应用的 server 版本:docker version

容器/镜像的元数据:docker inspect ID

报错e502: "directname" is a directory ,退出用:q!,:wq退不出

查看ens33:vi /etc/sysconfig/network-scripts/ifcfg-ens3

查看数据库操作:cat /root/.dbshell

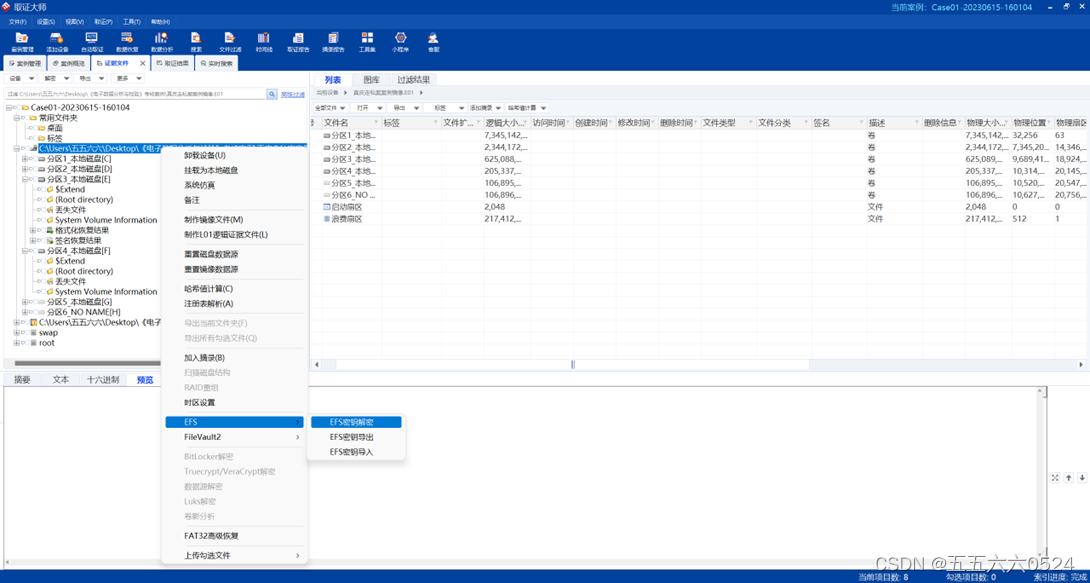

7、EFS解密

对于有些文件是EFS加密(文件名颜色由黑色变成了绿色),取证大师直接解密,密码是开机密码,可以试一下,解密之后再点击加密文件,即可查看

8、查看手机未读短信

短信数据库mmssms.db,位于\userdata\data\com.android.providers.telephony\databases,sms表中read=0代表未读

9、宝塔面板跳过绑定手机号

来自奇安信案例剖析:解决宝塔强制手机绑定问题的取证技巧与方法 (qq.com)

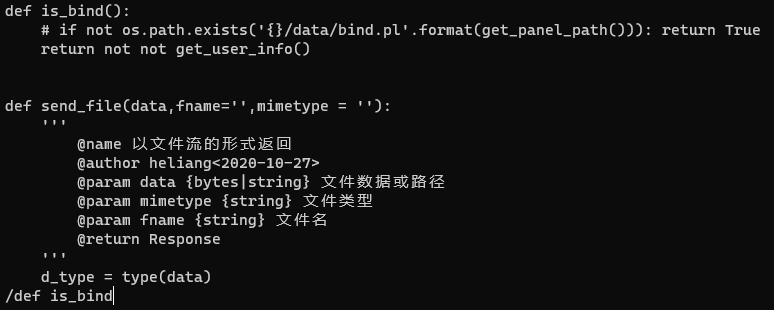

(1)宝塔7.7.0版以下

在服务器上执行如下命令强制删除/www/server/panel/data/目录下的文件bind.pl,该文件是宝塔面板中用来管理BIND配置的一个脚本文件,可以方便地进行域名管理、DNS记录设置和缓存管理等操作。

rm -f /www/server/panel/data/bind.pl

上述命令运行完成后重新登录宝塔面板,就可以正常进入首页了。

(2)宝塔7.7.0版以上

新建userInfo.json

vi /www/server/panel/data/userInfo.json

参考如下格式,保证键全部存在避免读取时出错,值随意填写即可:

{

"id": 1,

"uid": 1,

"state": 1,

"username": "",

"secret_key": "",

"access_key": "",

"address": "",

"addtime": 1,

"idc_code": "",

"area": "",

"serverid": "",

"ukey": ""

}修改public.py

vi /www/server/panel/class/public.py

查找is_bind函数的定义:

改为无条件返回True。

重新登录面板,虽然会弹出错误提示框,但关闭后不影响功能使用。

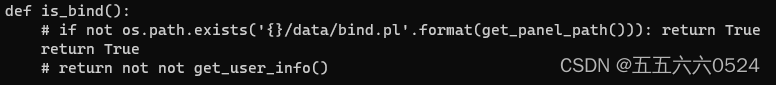

10、恢复mysql数据库

给data文件夹,用phpstudy覆盖自带mysql的data文件夹,重启mysql,用navicat连接本地

11、mysql数据库root用户最后一次更改密码的时间

查看mysql数据库user表

12、邮件服务器

使用hMailServer 搭建个人邮件服务器(小白教程) - Book鱼 - 博客园 (cnblogs.com)

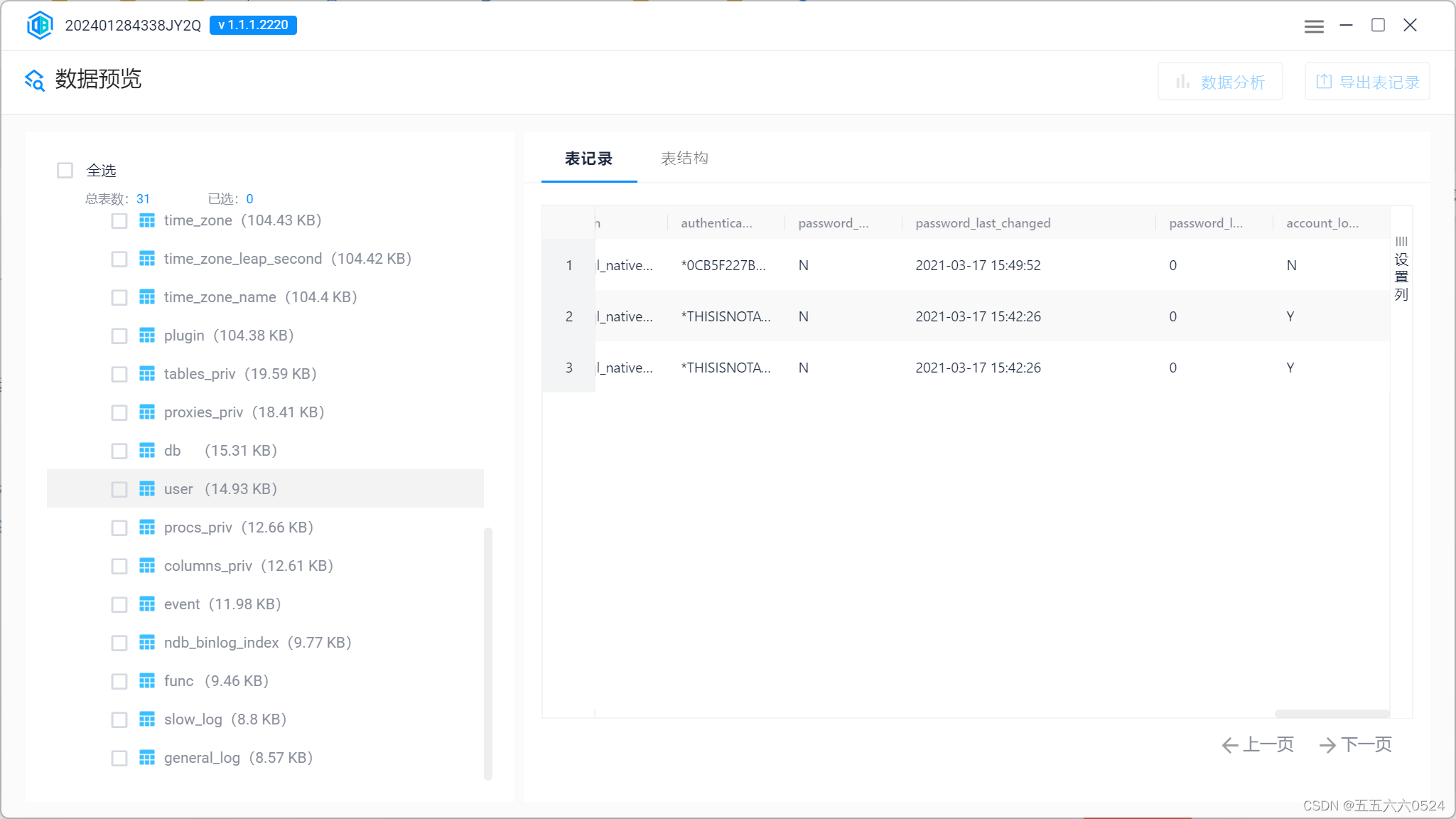

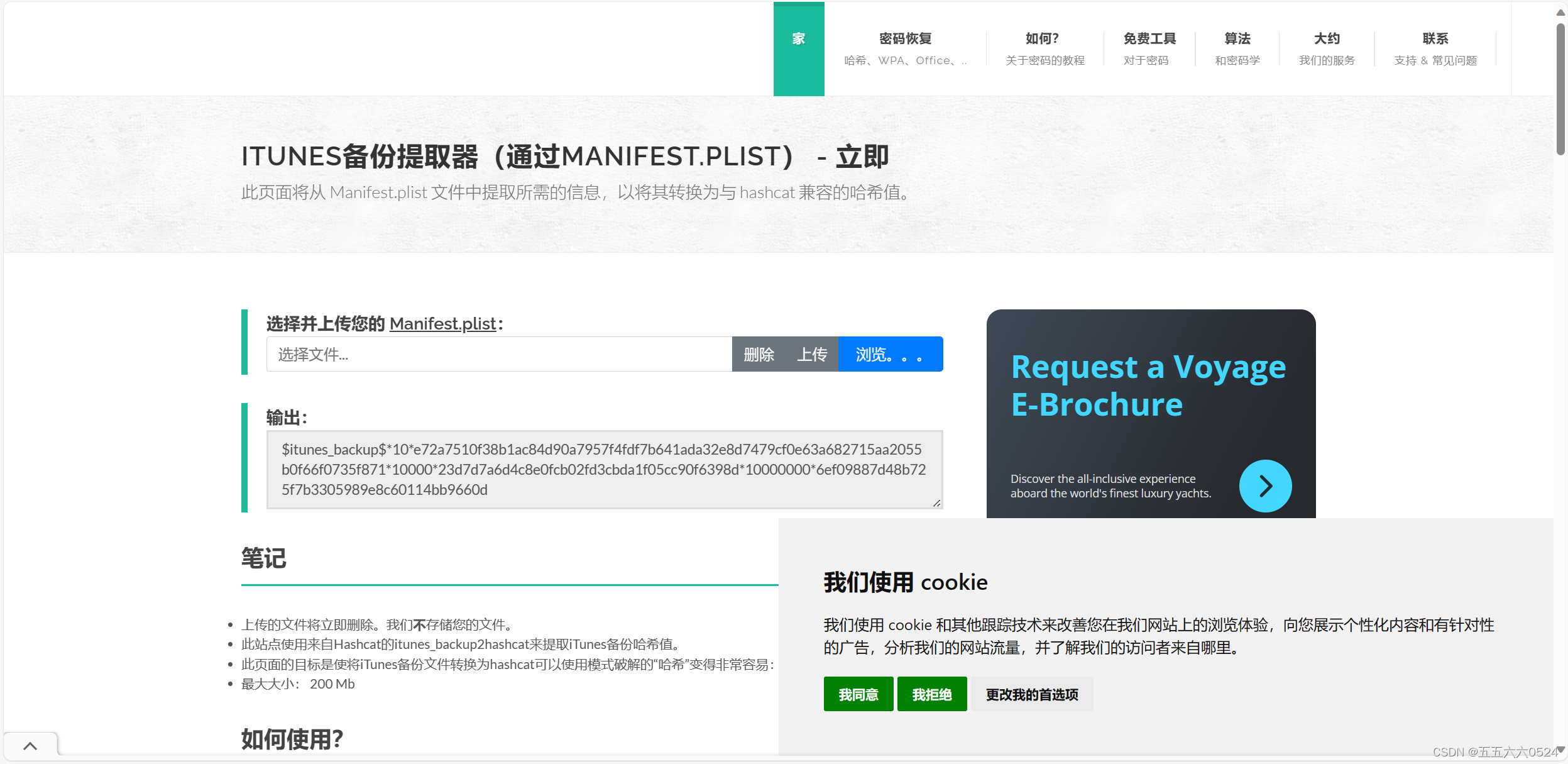

13、加密的备份iPhone解密

关键文件Manifest.plist

1.Passware Kit Forensic

参考中科实数杯 2023 题解 - XDforensics-Wiki (xidian.edu.cn)

5位数字爆破

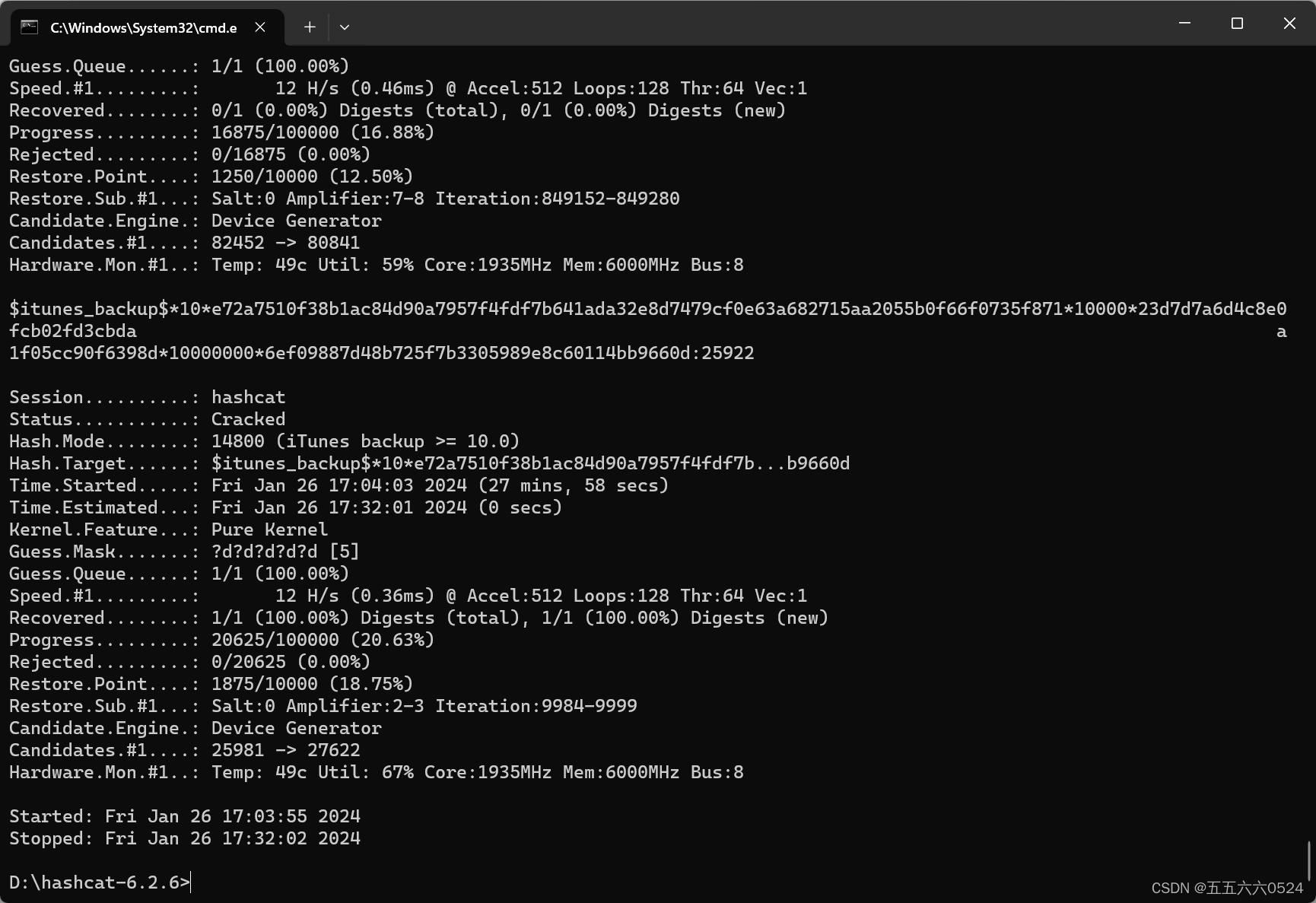

2.HashCat 爆破密码

参考破解 iTunes 备份密码 | CTF导航 (ctfiot.com)

利用网站

https://www.onlinehashcrack.com/tools-itunes-backup-hash-extractor.php

或用itunes_backup2hashcat先算出hash值 GitHub - philsmd/itunes_backup2hashcat:从 Manifest.plist 文件中提取所需的信息,将其转换为与 hashcat 兼容的哈希值

5位数字掩码攻击用-a 3,iOS 版本 >10.2用 -m 14800

hashcat -m 14800 -a 3 $itunes_backup$*10*e72a7510f38b1ac84d90a7957f4fdf7b641ada32e8d7479cf0e63a682715aa2055b0f66f0735f871*10000*23d7d7a6d4c8e0fcb02fd3cbda1f05cc90f6398d*10000000*6ef09887d48b725f7b3305989e8c60114bb9660d ?d?d?d?d?d

得到备份密码是25922

14、计算原始检材哈希值

注意计算“原始检材”而非E01文件,使用火眼证据分析软件加载镜像文件,并执行计算哈希任务,得到原始镜像的哈希值。

本文涵盖了多种信息技术领域的知识点,包括SID的获取、内存镜像取证、时区概念、Docker核心概念、PHP在线测试、Linux命令、EFS解密、查看手机短信、宝塔面板技巧、MySQL数据库管理、邮件服务器搭建、iPhone备份解密以及原始检材哈希计算,内容涉及系统安全、数据恢复和服务器管理等多个方面。

本文涵盖了多种信息技术领域的知识点,包括SID的获取、内存镜像取证、时区概念、Docker核心概念、PHP在线测试、Linux命令、EFS解密、查看手机短信、宝塔面板技巧、MySQL数据库管理、邮件服务器搭建、iPhone备份解密以及原始检材哈希计算,内容涉及系统安全、数据恢复和服务器管理等多个方面。

1271

1271

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?