一、web基础

互联网包含因特网,因特网(硬件相关)包含万维网(网页相关),即互联网>因特网>万维网

Web1.0 个人网站、门户网站,静态页面,没有数据库后端

可利用:SQL注入、文件包含、命令执行、上传漏洞、WebShell

Web2.0 博客 交互参与

可利用:除了web1.0的利用手段,还可以钓鱼攻击、URL跳转、框架漏洞、逻辑漏洞、XSS、CSRF

二、html实操

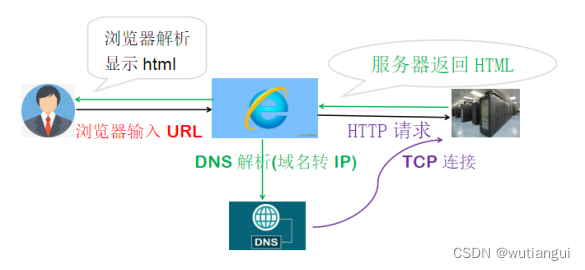

三、Web访问流程

浏览器输入URL→DNS解析(域名转IP)→TCP连接(http://IP:80)→浏览器向http请求→服务器返回html→浏览器解析显示html

四、HTTP协议

HTTP/0.9 只支持GET(获取资源)

HTTP/1.0 增加POST(更新资源)和HEAD(请求报头)

HTTP/1.1 增加持久性连接和PUT(存储资源)、CONNECT(代理服务器)、OPTIONS(选项查询)、DELETE(删除资源)、TRACE(测试诊断)

http报头:

Host 指的是要访问的页面

Referer指的是当前请求所在的页面

状态信息:

临时响应(1xx):表示临时响应并需要请求者继续执行操作的状态代码

成功(2xx):表示成功处理了请求的状态代码

重定向(3xx):表示要完成请求,需要进一步操作,通常用来重定向

请求错误(4xx):表示请求可能出错,妨碍了服务器的处理

服务器错误(5xx):表示服务器在尝试处理请求时发生内部错误

HTTP 80端口

HTTPS 443端口增加TLS/SSL加密

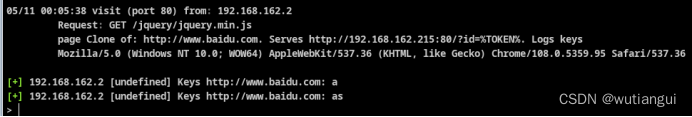

五、CS网页伪造+html

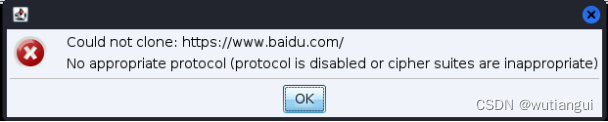

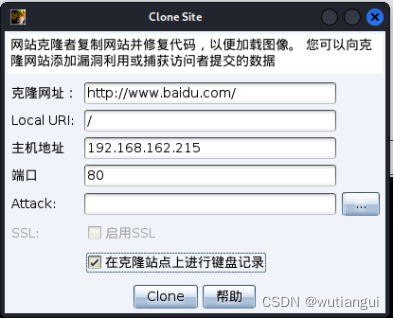

问题1:CS克隆网站报不合适端口问题

解决方法:克隆网址使用http而不是https,如下图所示

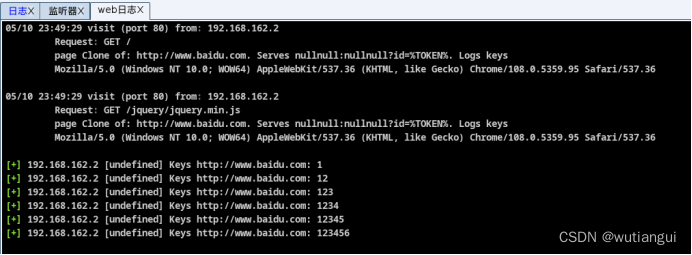

问题2:克隆网站键盘监听不起作用

首先进到百度搜索页面后键盘监听不起作用

其次是中文输入不起作用,目前只有字母数字起作用

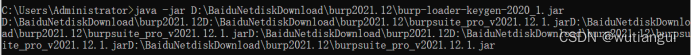

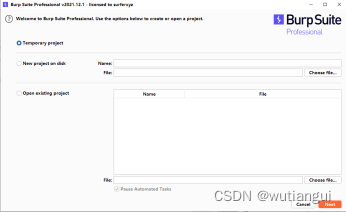

六、BURP安装与抓包实操

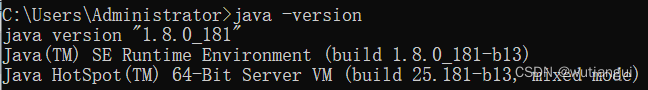

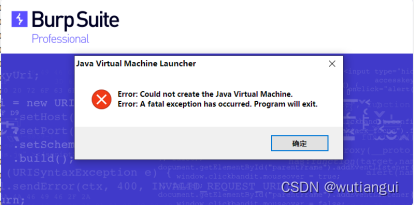

a.安装问题

使用jdk1.8.0_181安装burp报错

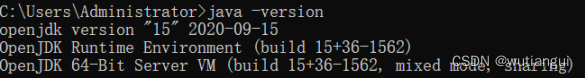

换装jdk15解决问题

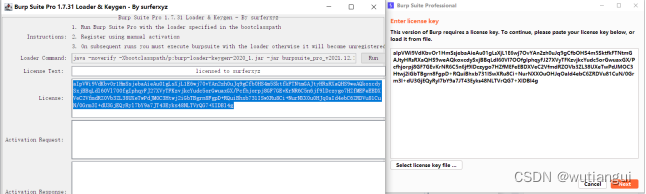

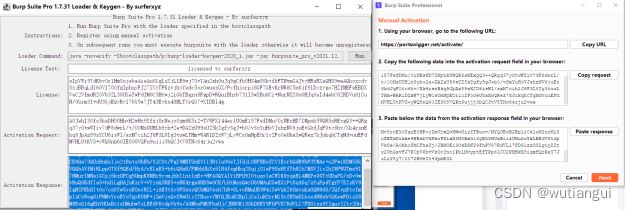

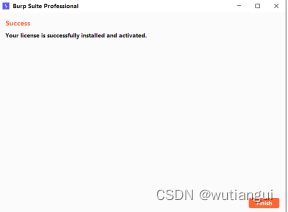

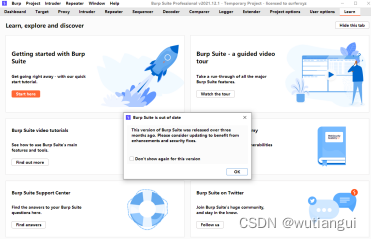

b.Burp破解

破解成功

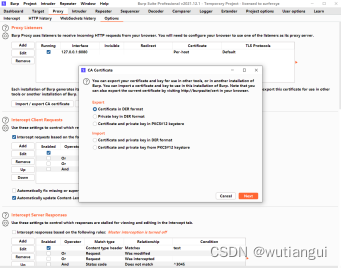

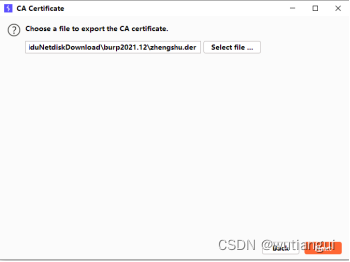

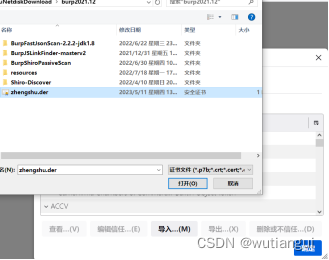

下载证书

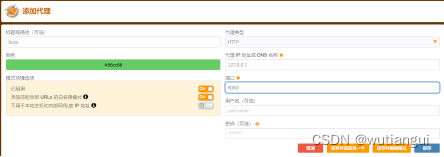

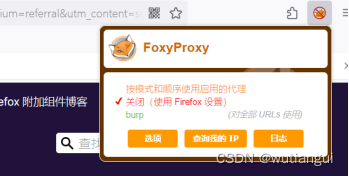

c.添加代理

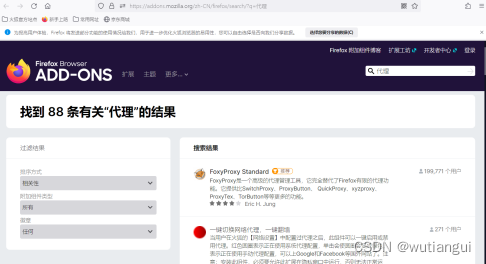

添加火狐浏览器扩展

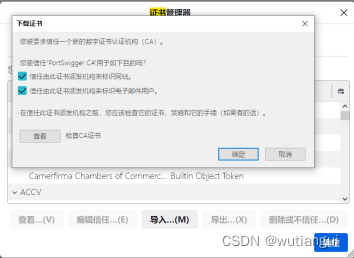

d.导入证书

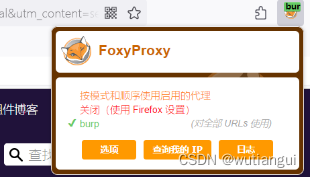

开启抓包

e.Bp抓包实例

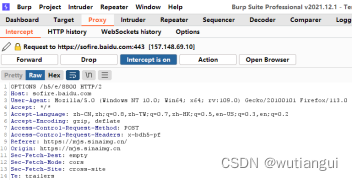

f.Bp暴力破解

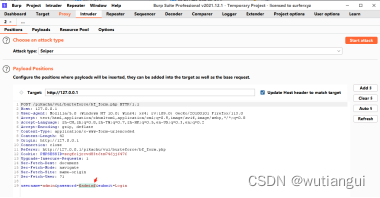

要点:先通过proxy抓包,通过抓包导入intruder导入链接,抓包网页使用皮卡丘靶机网站http://127.0.0.1/pikachu/vul/burteforce/bf_form.php

将密码设为变量

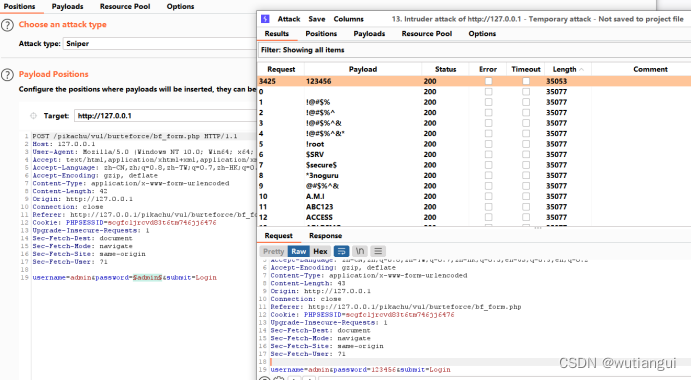

增加密码字典后执行start attack

此处发现123456的长度和其他都不一样,怀疑可能是正确密码

4117

4117

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?