案情介绍

2022长安杯案情背景:某地警方接到受害人报案称其在某虚拟币交易网站遭遇诈骗,该网站号称使用”USTD币“购买所谓的"HT币”,受害人充值后不但“HT币”无法提现、交易,而且手机还被恶意软件锁定勒索。警方根据受害人提供的虚拟币交易网站调取了对应的服务器镜像并对案件展开侦查。

检材1

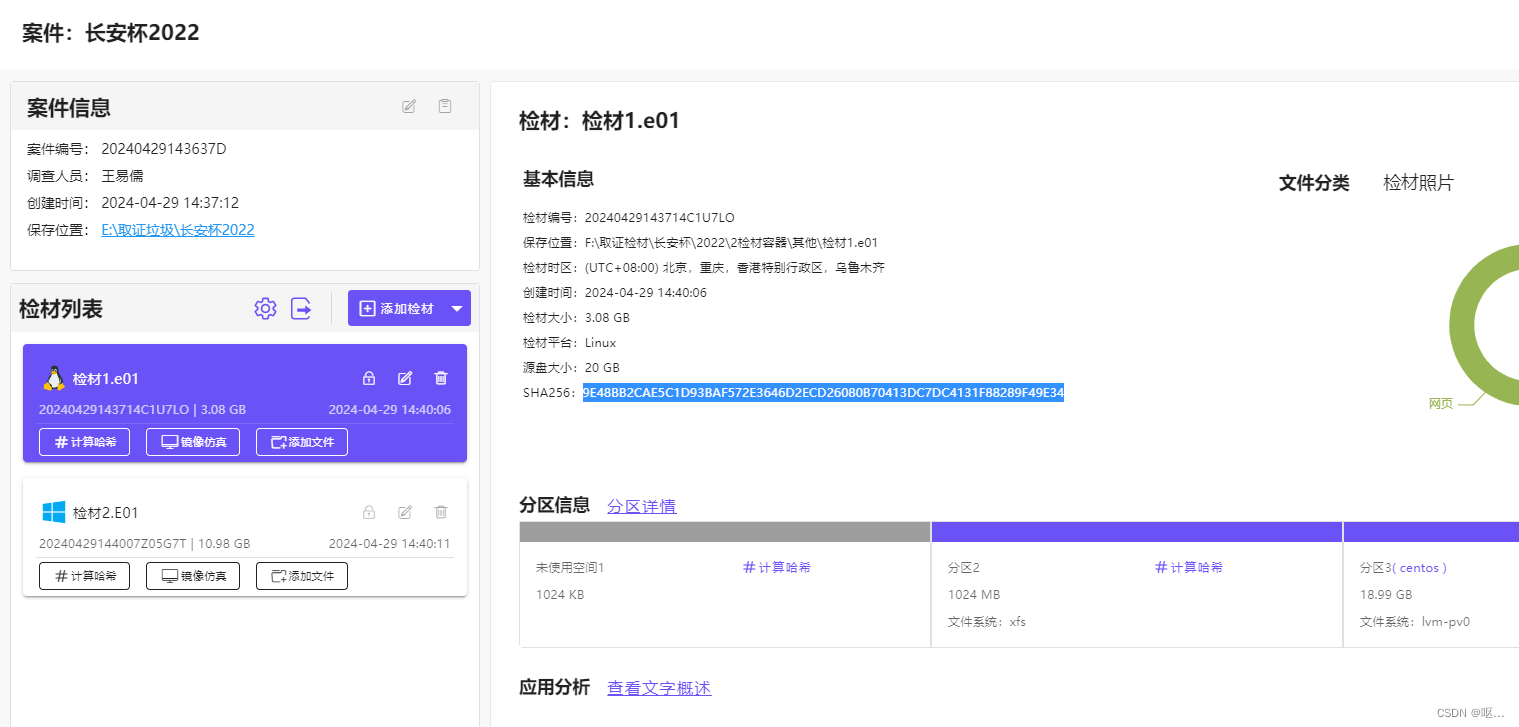

1.检材1的SHA256值为

9E48BB2CAE5C1D93BAF572E3646D2ECD26080B70413DC7DC4131F88289F49E34

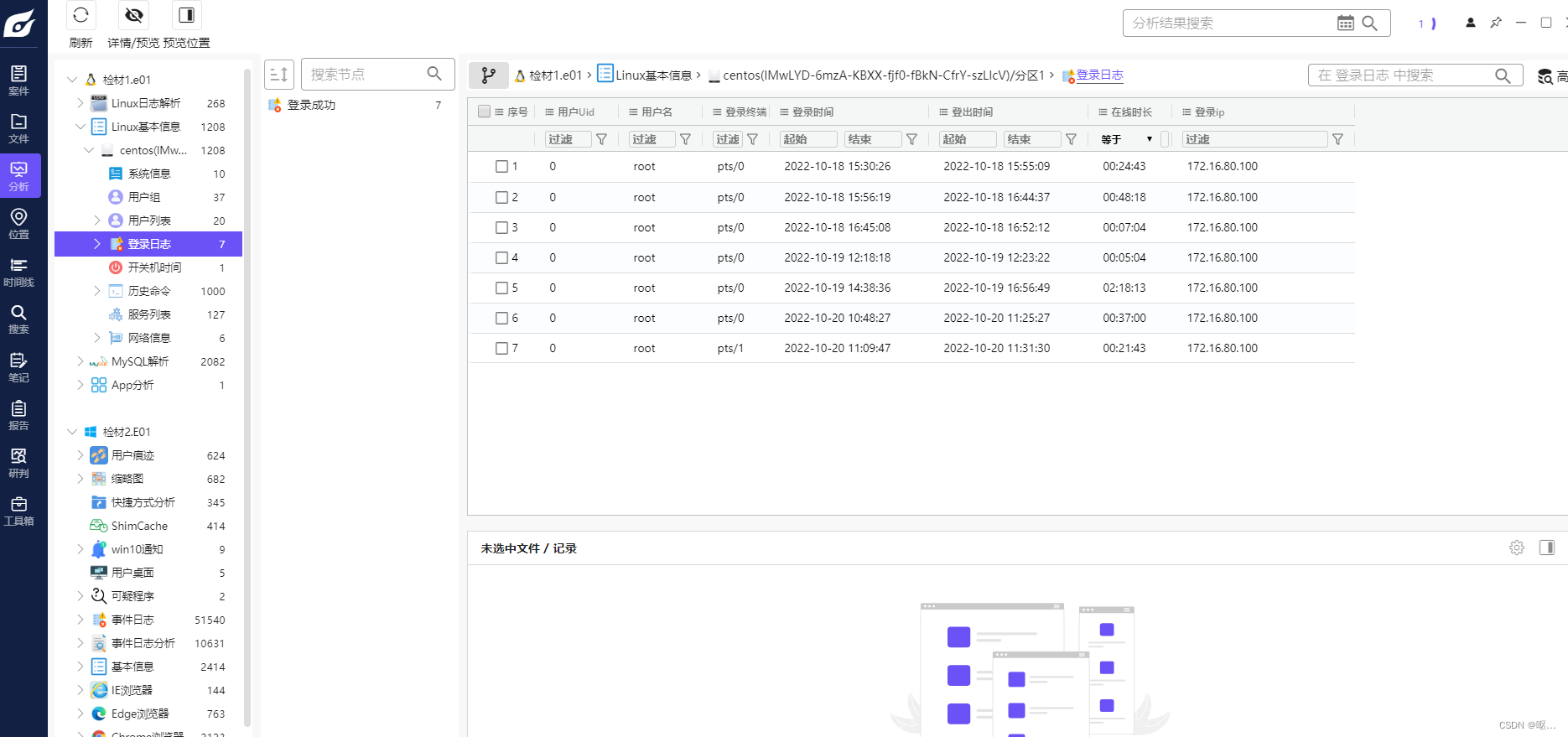

2.分析检材1,搭建该服务器的技术员IP地址是多少?用该地址解压检材2

火眼的linux基本信息中的登陆日志中有

172.16.80.100

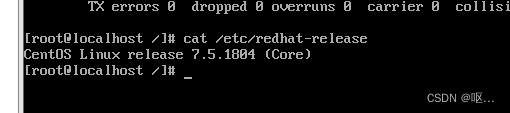

3.检材1中,操作系统发行版本号为

手取的话

cat /etc/redhat-release

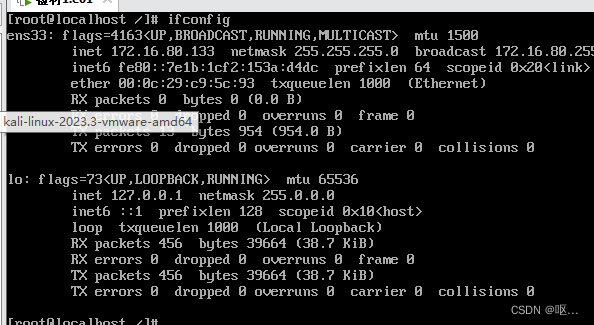

4. 检材1系统中,网卡绑定的静态IP地址为

ifconfig

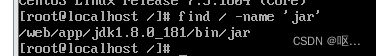

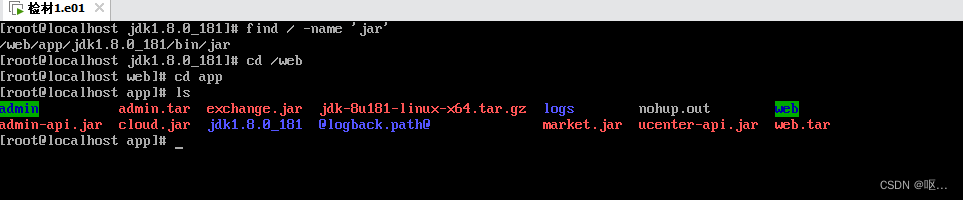

5.检材1中,网站jar包所存放的目录是

利用find命令可以看到具体目录,进去就可以找到是在/web/app

或者在火眼的历史命令中找jar

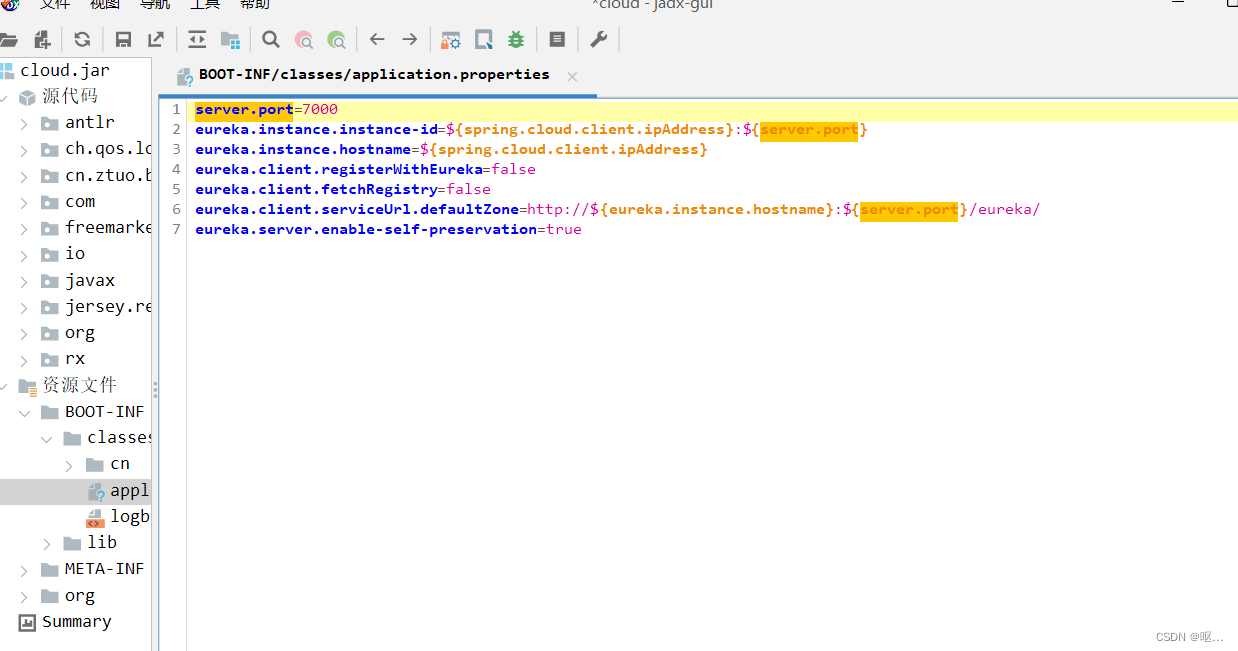

6.检材1中,监听7000端口的进程对应文件名为

cloud.jar

7.检材1中,网站管理后台页面对应的网络端口为

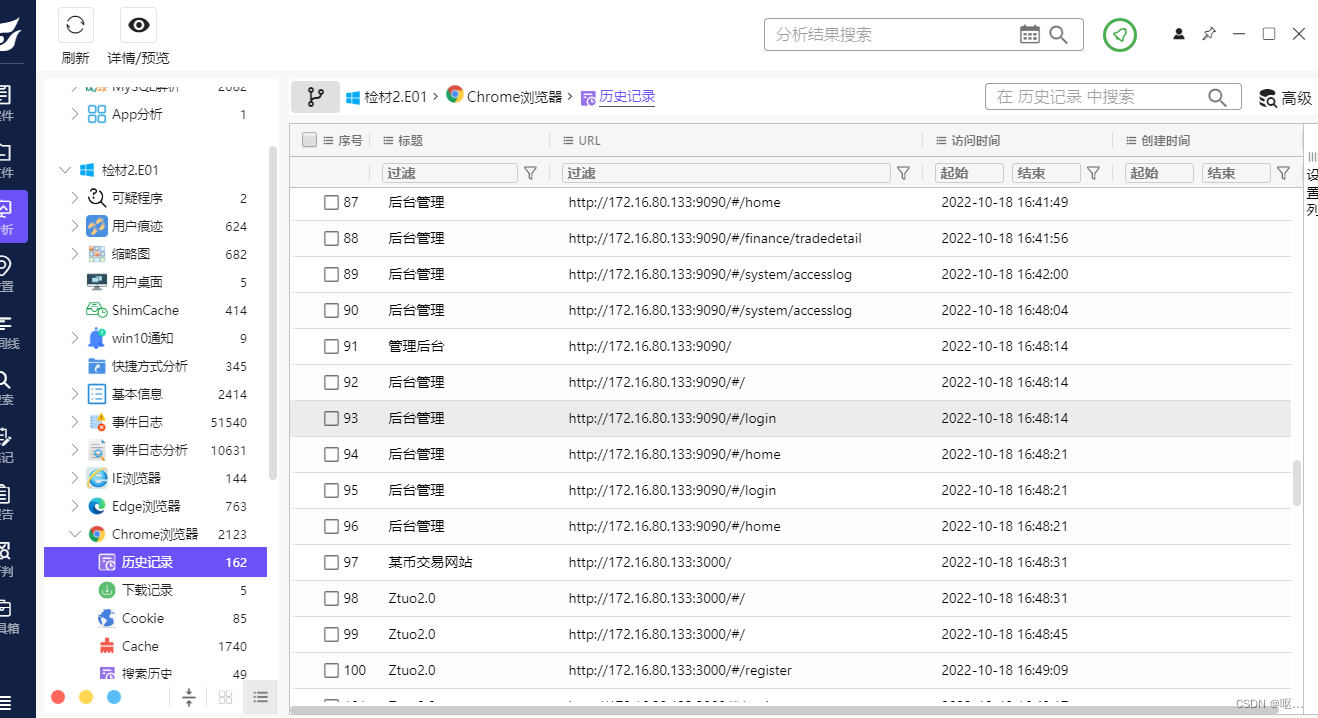

在检材2

看谷歌的浏览记录发现了后台管理页面还有正常页面

重构网站

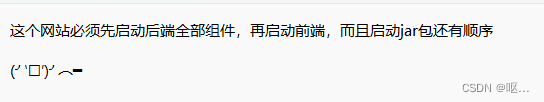

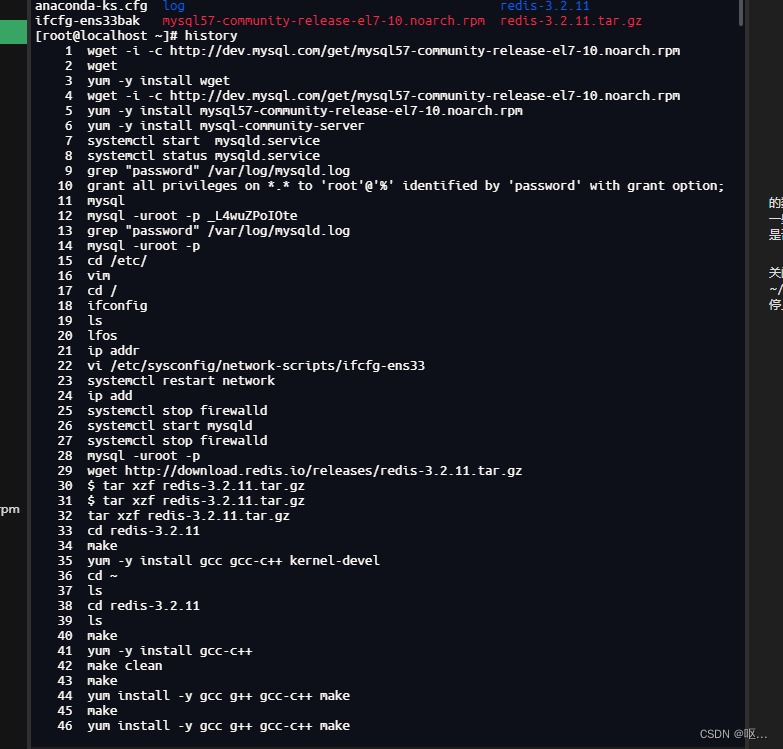

做到这里就需要重构网站了,但是又问题就是重构不起来,先对检材进行整体分析,发现检材1是服务器系统也就是网站前端,检材2是技术人员的pc,检材3是网站后端服务器

在根据检材2的建站笔记,这里应该是先把检材3启动了,然后再来做

根据第12题答案得到检材3密码172.16.80.128

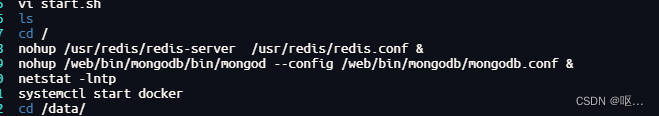

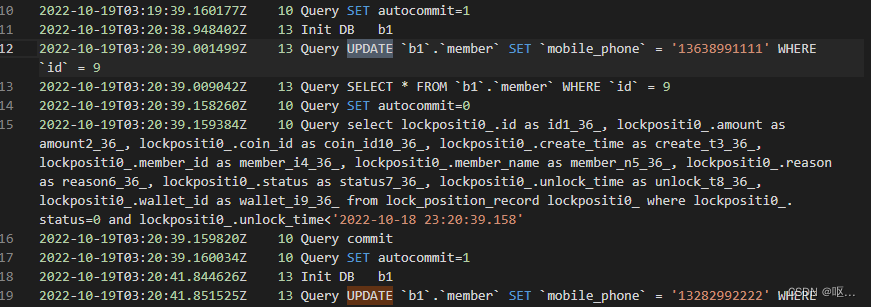

用ssh连接检材3之后,发现这里面有mysql,redis,docker

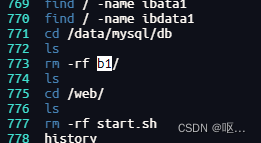

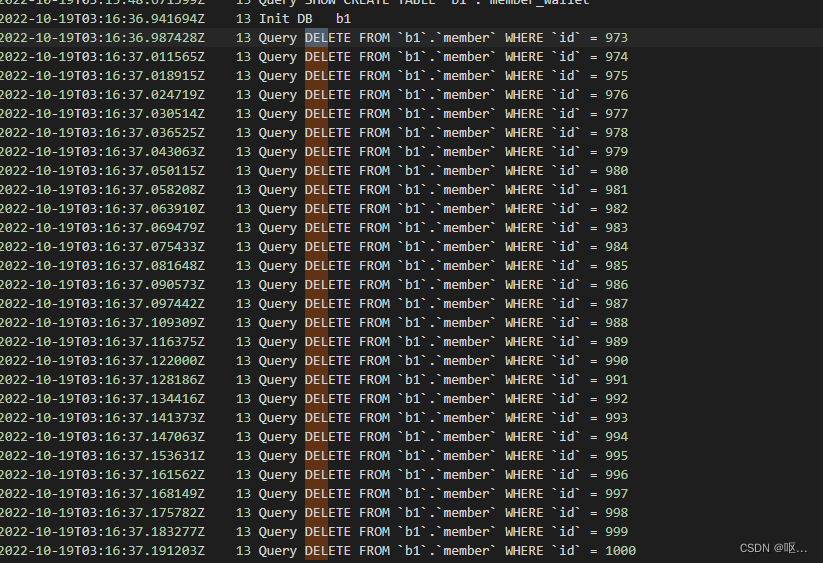

看历史命令知道了shart.sh是在这个服务器的web目录下,b1是在data/mysql/db里边

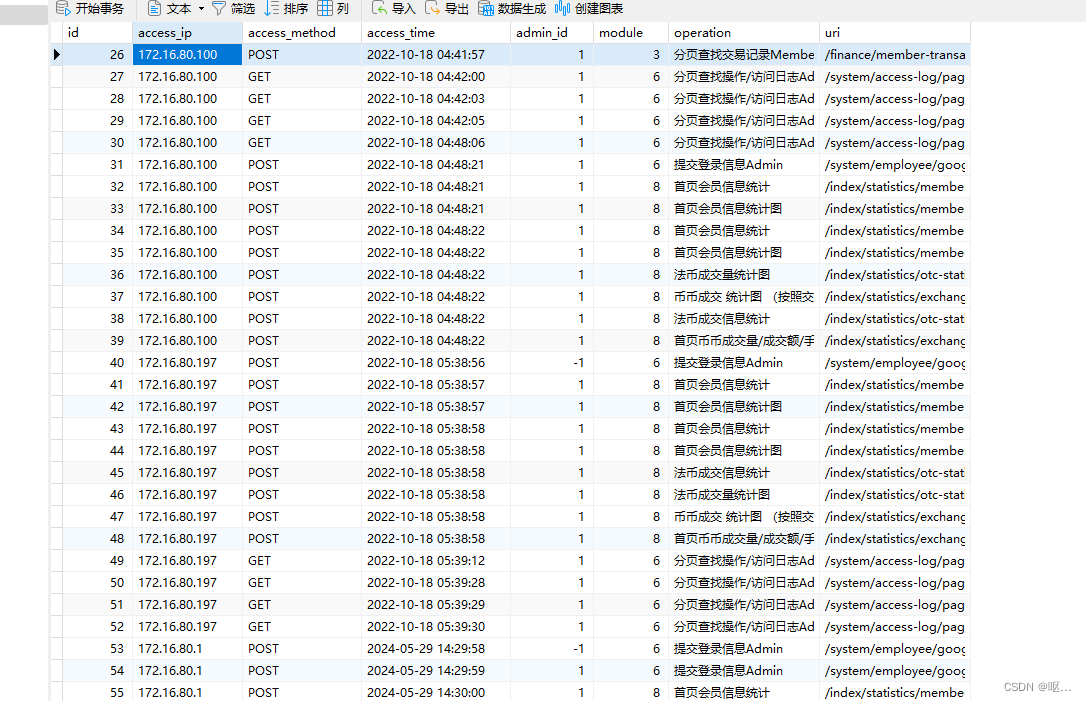

直接拖进去还原

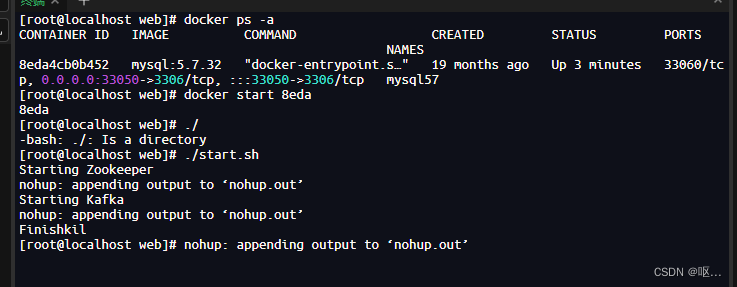

启动docker服务,在启动脚本

先给脚本start.sh赋权

至此启动了后端,然后开始启动前端

./start_web.sh

在cd admin

npm run dev

至此全部启动

起这个网站还是走了不少弯路的,按着这个流程就可以启动

8.检材1中,网站前台页面里给出的APK的下载地址是

https://pan.forensix.cn/f/c45ca511c7f2469090ad/?dl=1

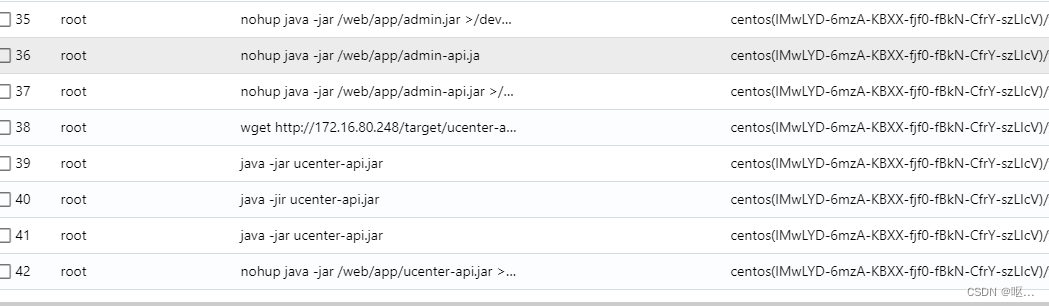

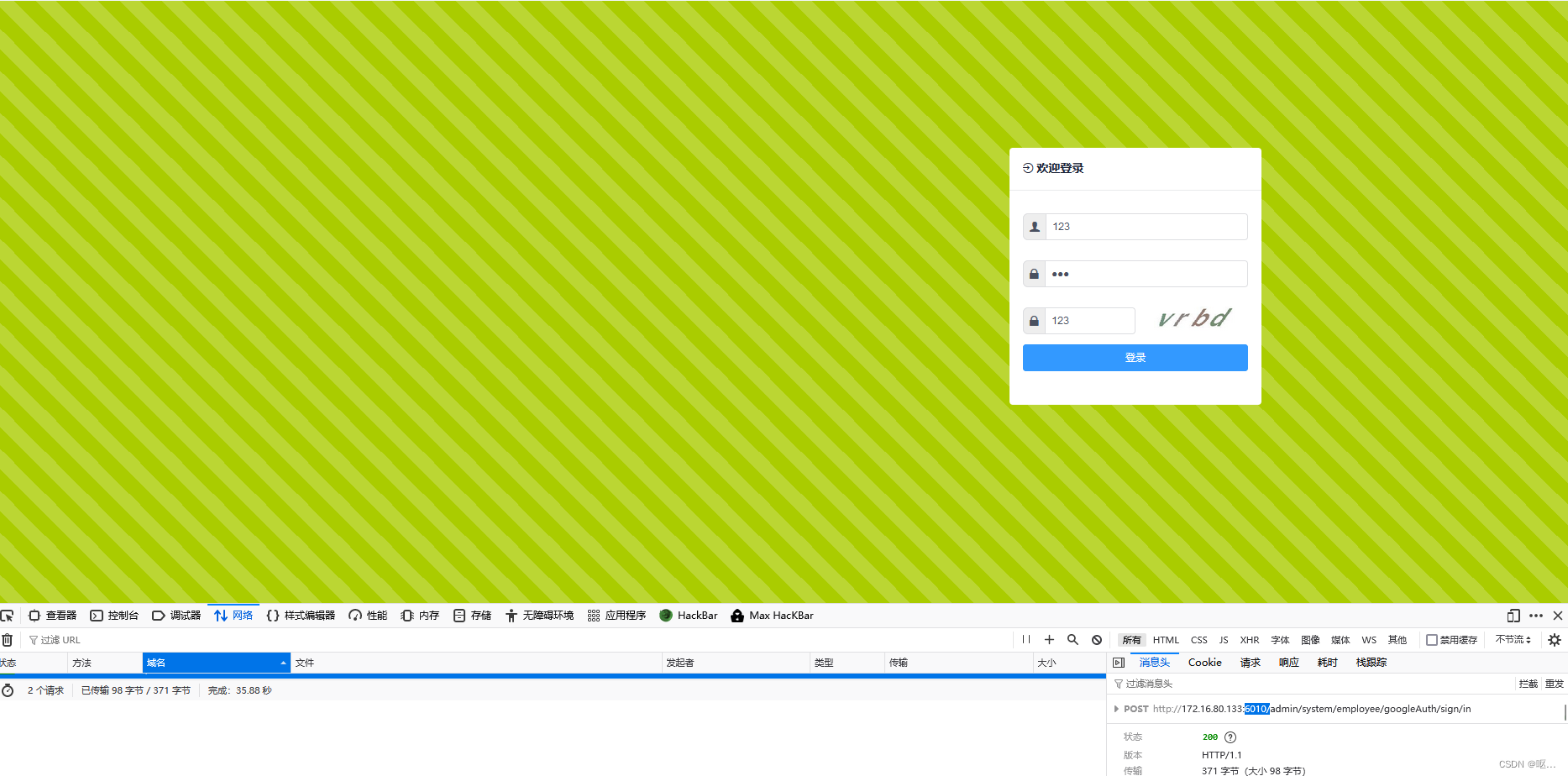

9.检材1中,网站管理后台页面调用的用户表(admin)里的密码字段加密方式为?

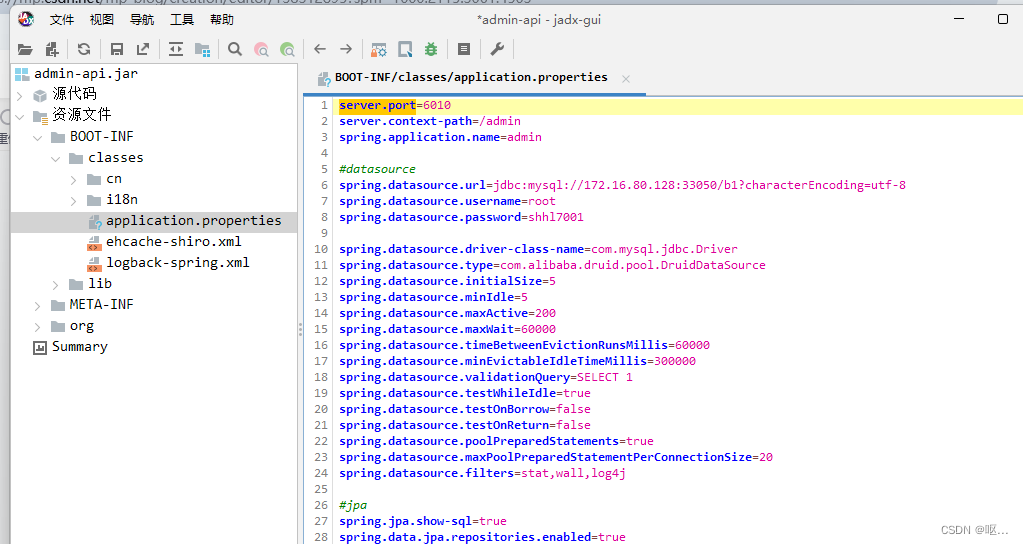

MD5

随便登录一下,发现他的端口是6010

和amin-api.jar文件对应

找关键字,密码,然后就能看到他的加密方式是MD5

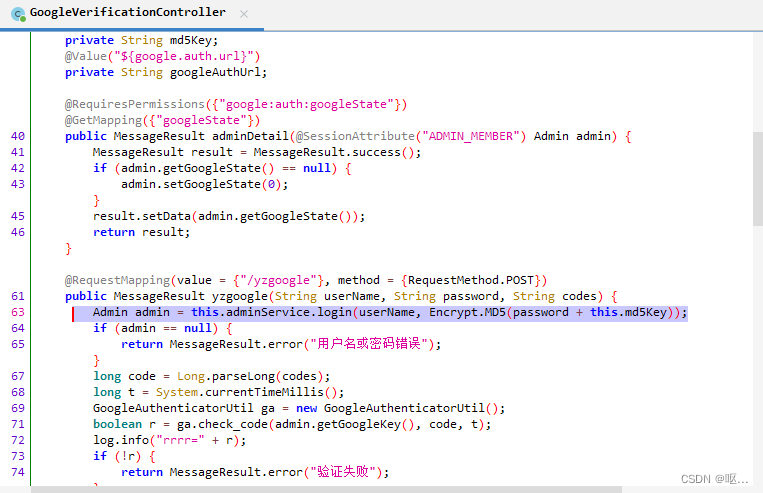

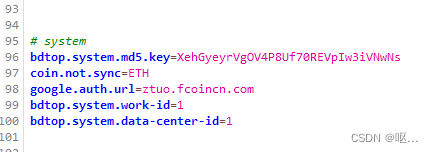

10.分析检材1,网站管理后台登录密码加密算法中所使用的盐值是

XehGyeyrVgOV4P8Uf70REVpIw3iVNwNs

在全局变量发现

检材3

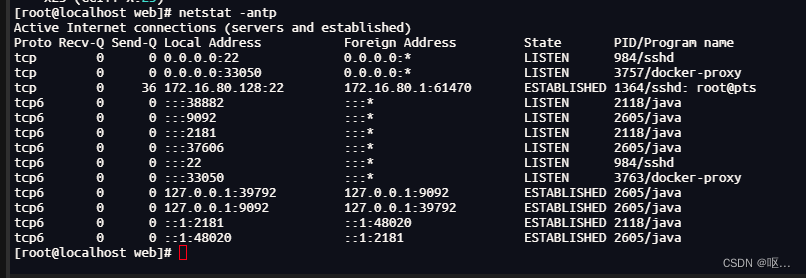

20.检材3中,监听33050端口的程序名(program name)为

docker-proxy

netstat -antp

docker-proxy

21.除MySQL外,该网站还依赖以下哪种数据库

redis、MongoDB

看历史记录就有

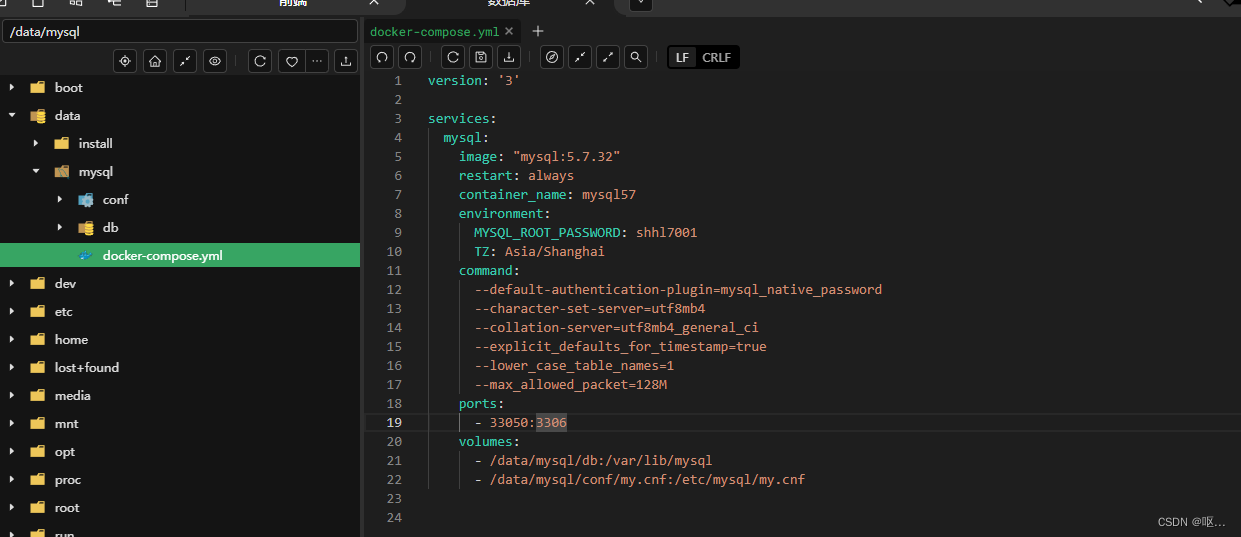

22.检材3中,MySQL数据库root账号的密码是

23. 检材3中,MySQL数据库在容器内部的数据目录为

看docker-compose

24. 涉案网站调用的MySQL数据库名为

24. 涉案网站调用的MySQL数据库名为

b1,就是检材2的那个数据库文件

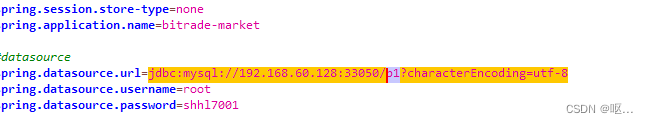

jar反编译也可以看到

25. 勒索者在数据库中修改了多少个用户的手机号?(答案填写阿拉伯数字,如“15”)

在/data/mysql/db/8eda4cb0b452.log,打开搜索update,一共改了3个

26. 勒索者在数据库中删除的用户数量为(答案填写阿拉伯数字,如“15”)

28个

27. 还原被破坏的数据库,分析除技术员以外,还有哪个IP地址登录过管理后台网站?用该地址解压检材4

发现是197

老方法用navicat连接

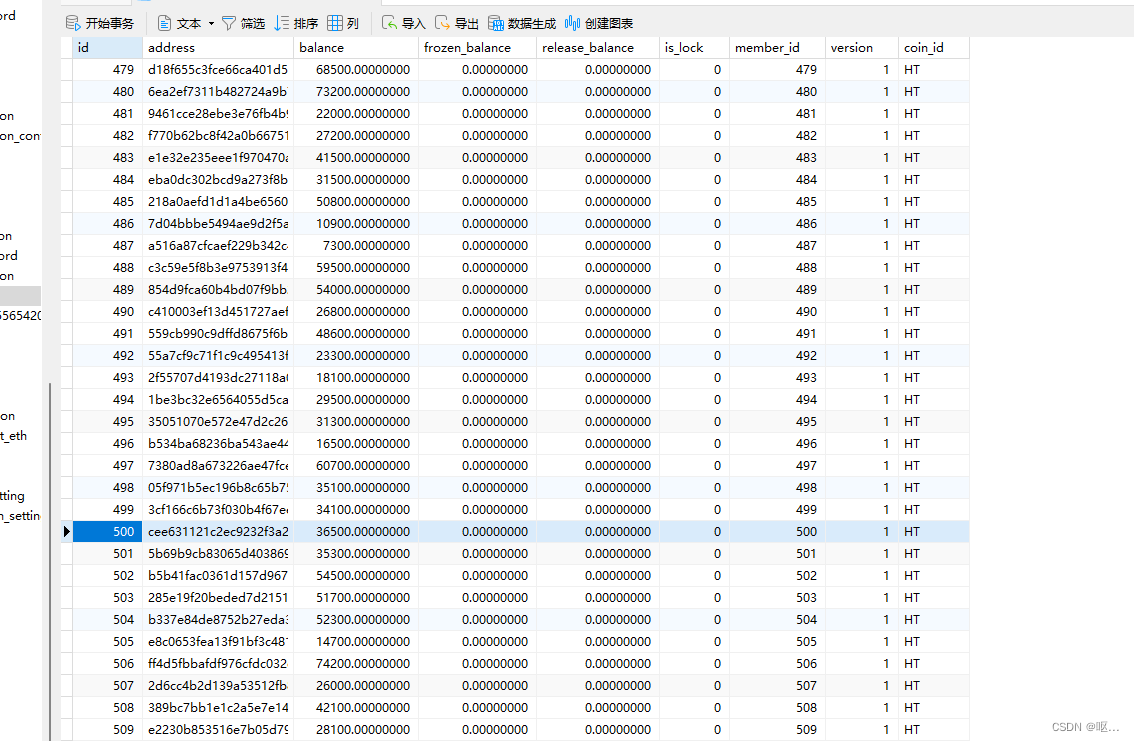

28. 还原全部被删改数据,用户id为500的注册会员的HT币钱包地址为

cee631121c2ec9232f3a2f028ad5c89b

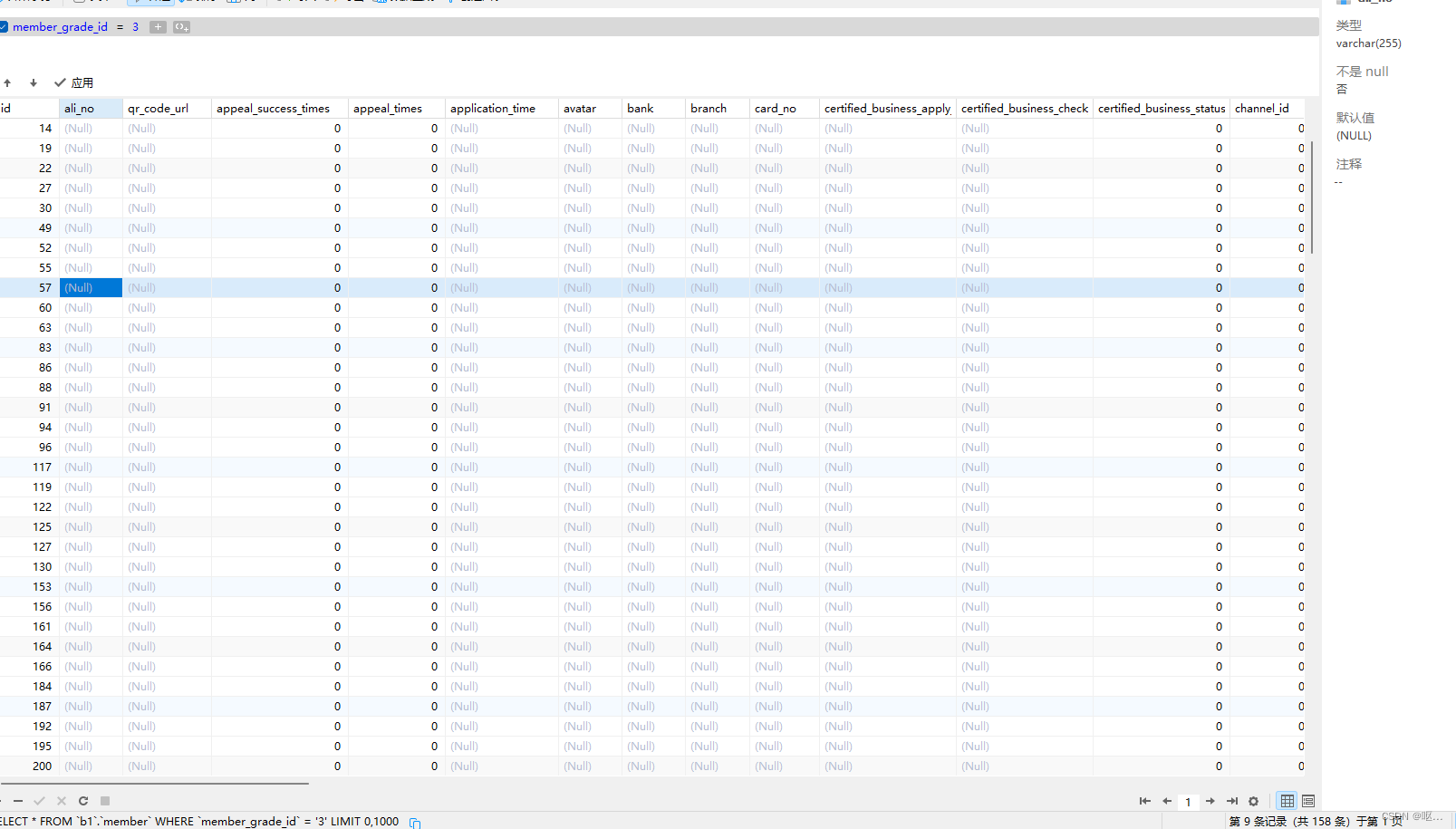

29.还原全部被删改数据,共有多少名用户的会员等级为'LV3'

29.还原全部被删改数据,共有多少名用户的会员等级为'LV3'

筛选之后一共是有158条记录,再加上之前被删的里边有6条,一共是164条

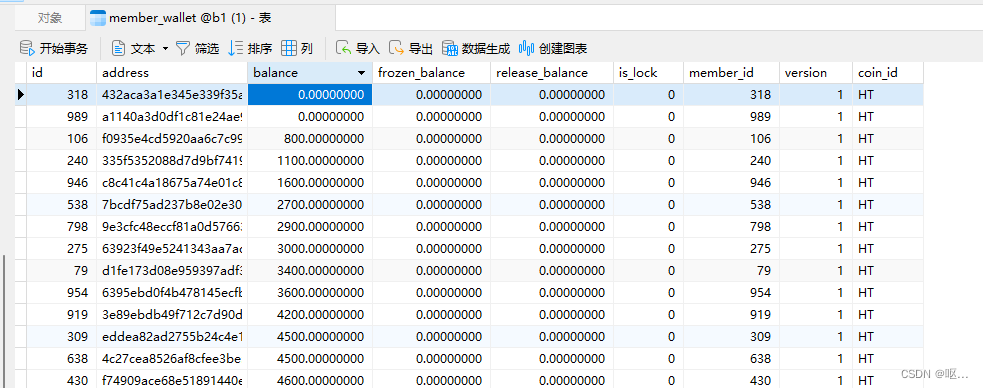

30. 还原全部被删改数据,哪些用户ID没有充值记录(答案填写阿拉伯数字,多个ID以逗号分隔,如“15,16,17”)

318,989

31.删改数据,2022年10月17日总计产生多少笔交易记录?

31.删改数据,2022年10月17日总计产生多少笔交易记录?

1000条

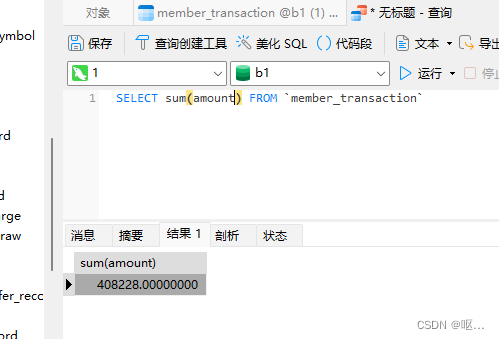

32还原全部被删改数据,该网站中充值的USDT总额为

408228

直接算就ok

4618

4618

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?