一、简介

nmap是用来探测计算机网络上的主机和服务的一种安全扫描器。为了绘制网络拓扑图,Nmap的发送特制的数据包到目标主机,然后对返回数据包进行分析。Nmap是一款枚举和测试网络的强大工具。

二、功能

主机探测

端口扫描

版本检测

支持探测脚本的编写

三、常用参数

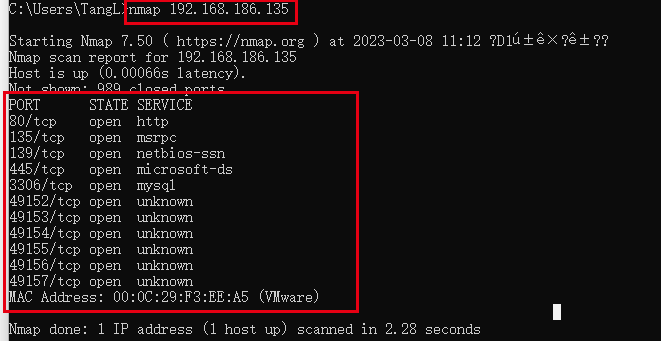

nmap默认先检测目标主机是否开机,如是则进一步探测目标主机最常用的1000个端口

命令语法:nmap 192.168.186.135

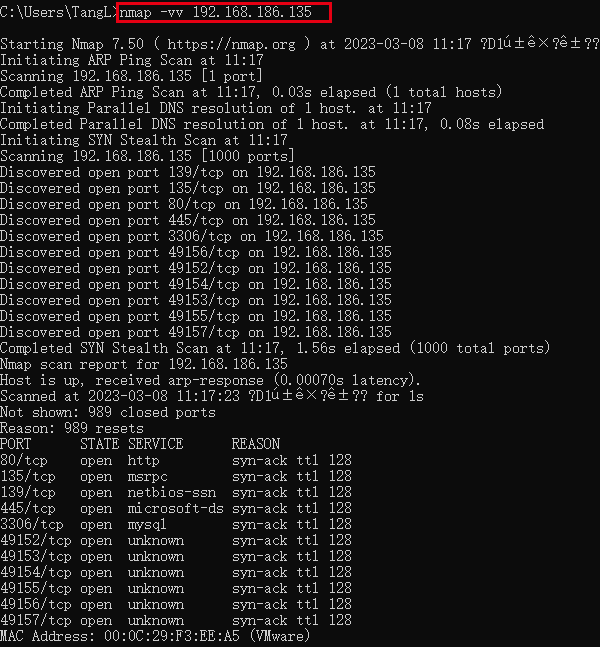

nmap简单扫描,并对结果返回详细的描述输出

nmap -vv 192.168.186.135

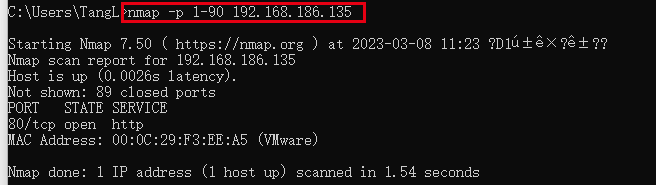

nmap自定义扫描

命令语法:nmap -p1-90 192.168.186.135

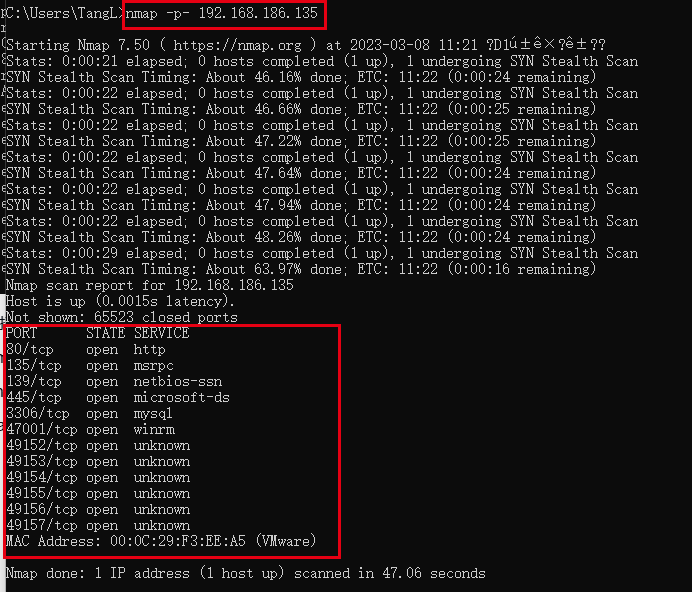

nmap -p- 192.168.186.135 (全端口扫描)

nmap -p 1-65535 192.168.186.135 (全端口扫描)

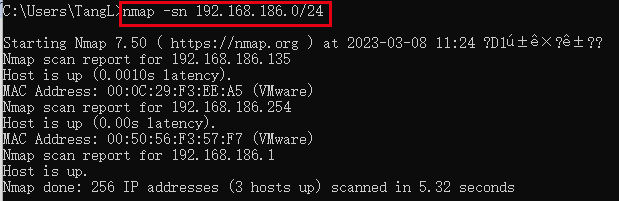

nmap ping扫描(主机存活探测)

命令语法:nmap -sn 192.168.186.0/24

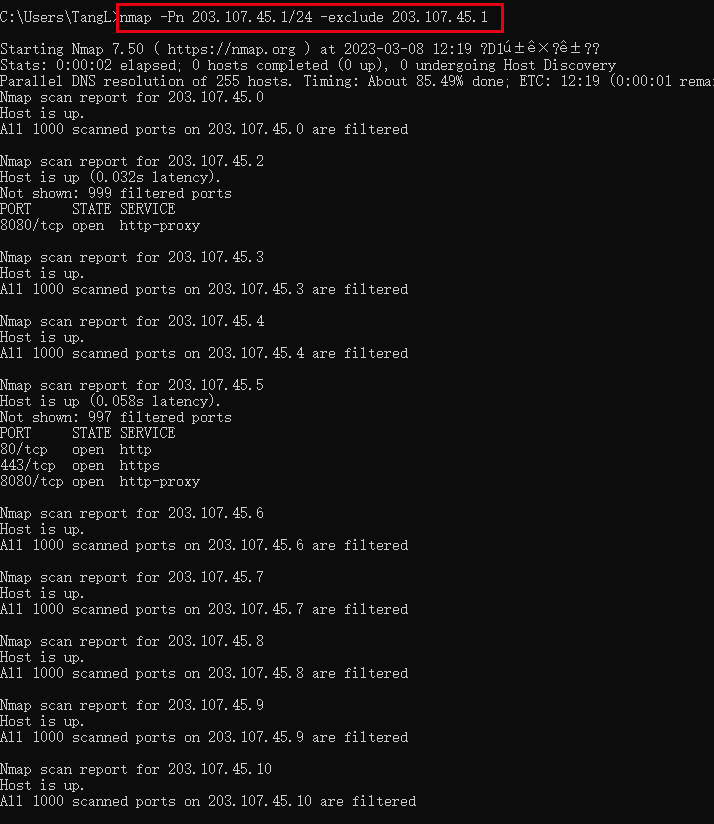

nmap🈲ping扫描,用于某些目标设置禁止ping扫描

命令语法:nmap -Pn IP/网段

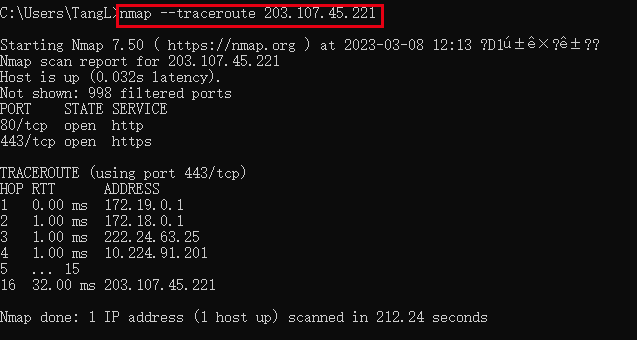

nmap 路由追踪

可以轻松查出我们电脑所在地到目的地之间所经的网络节点,并可以看到通过各个节点所花费的时间

命令语法:nmap --traceroute 203.107.45.221

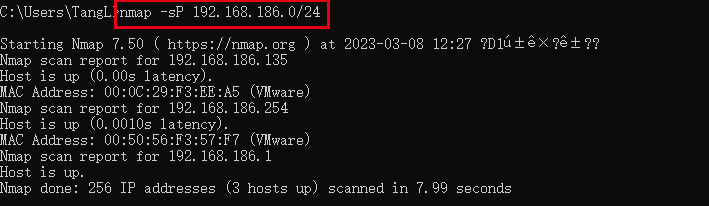

nmap扫描一个网段下的IP

命令语法:nmap -sP ip </CIDR>

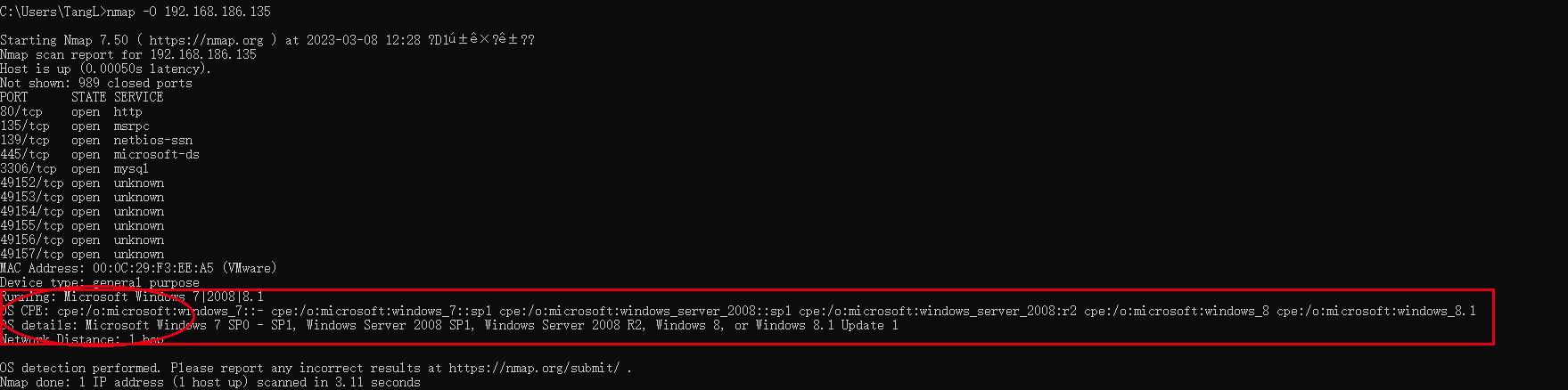

nmap探测操作系统类型

命令语法:nmap -O IP

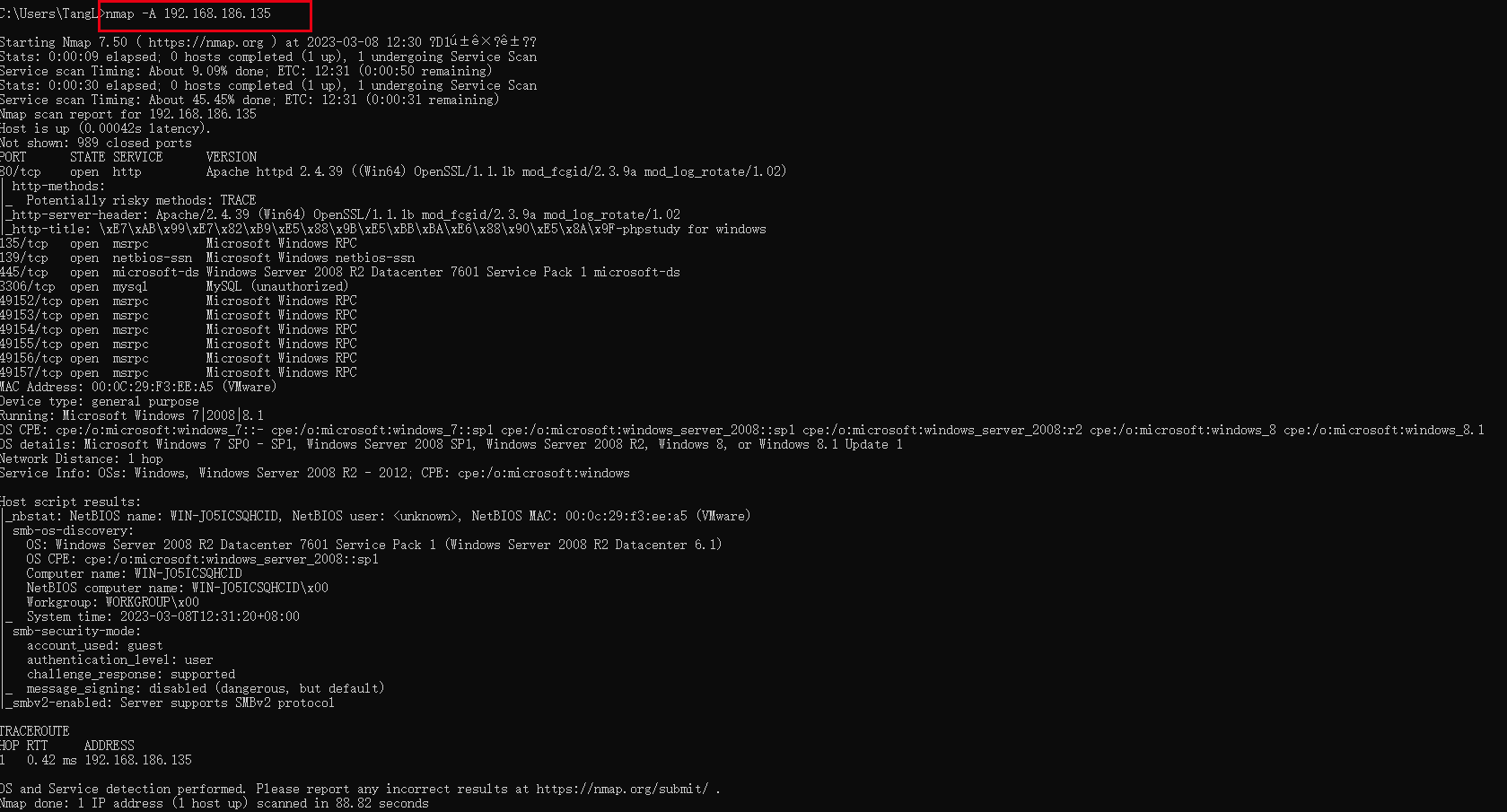

nmap万能开关

启动Os检测,版本检测,脚本扫描和traceroute

命令语法:nmap -A IP

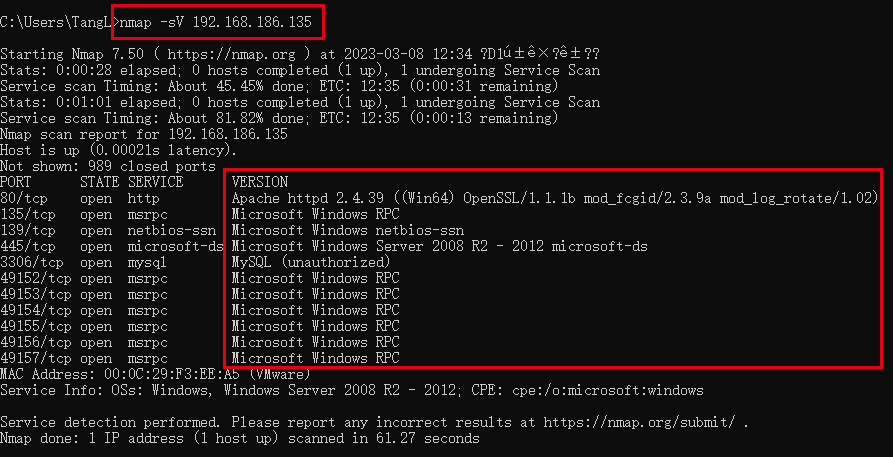

nmap 版本检测

命令语法:nmap -sV IP

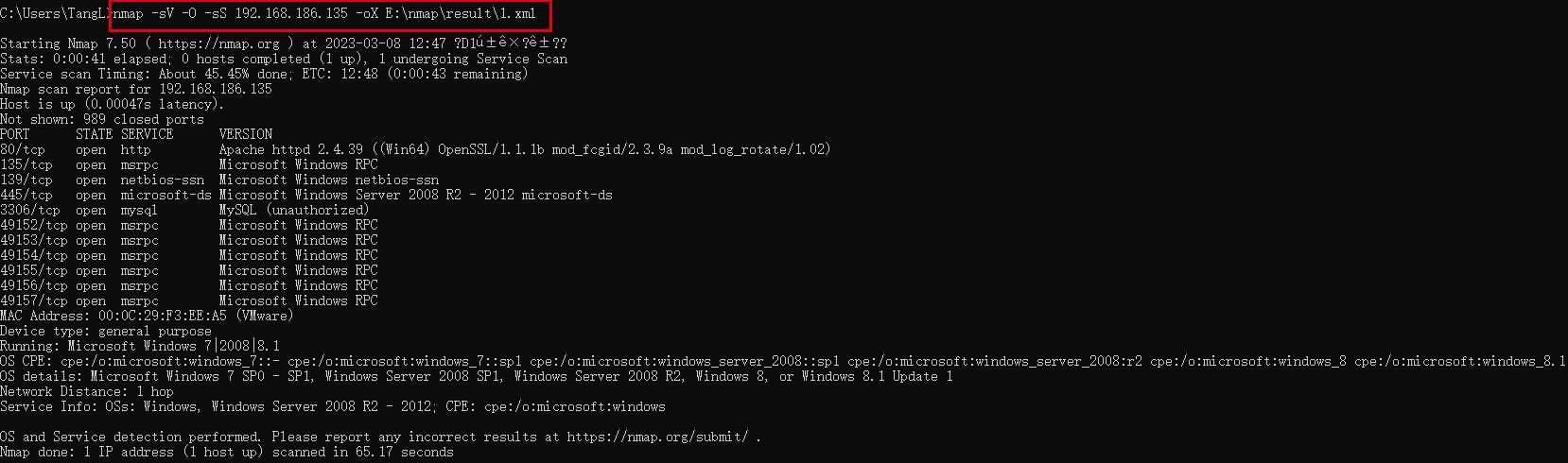

nmap扫描结果导出

命令语法:nmap IP -oX 2.xml # 保存XML格式

nmap IP -oN 文件路径 # 保存任意格式

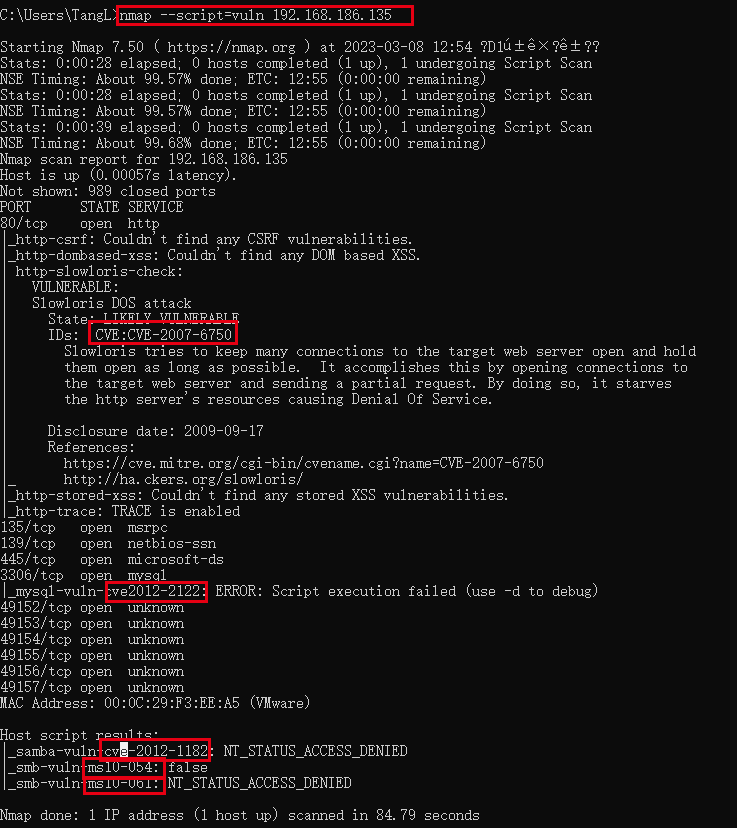

nmap脚本

auth: 负责处理鉴权证书(绕开鉴权)的脚本

broadcast: 在局域网内探查更多服务开启状况,如dhcp/dns/sqlserver等服务

brute: 提供暴力破解方式,针对常见的应用如http/snmp等

default: 使用-sC或-A选项扫描时候默认的脚本,提供基本脚本扫描能力

discovery: 对网络进行更多的信息,如SMB枚举、SNMP查询等

dos: 用于进行拒绝服务攻击

exploit: 利用已知的漏洞入侵系统

external: 利用第三方的数据库或资源,例如进行whois解析

fuzzer: 模糊测试的脚本,发送异常的包到目标机,探测出潜在漏洞 intrusive: 入侵性的脚本,此类脚本可能引发对方的IDS/IPS的记录或屏蔽

malware: 探测目标机是否感染了病毒、开启了后门等信息

safe: 此类与intrusive相反,属于安全性脚本

version: 负责增强服务与版本扫描(Version Detection)功能的脚本

vuln: 负责检查目标机是否有常见的漏洞(Vulnerability),如是否有MS08_067学习url:(2条消息) Nmap脚本总结(看这一篇就够了)_secaaron的博客-CSDN博客

6901

6901

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?