笔者前言:上次被骗,只能怪自己才学疏浅,学艺不精,连这等论文都没有看到。:)

Abusing Phone Numbers and Cross-application Features for Crafting Targeted Attacks 这篇文章是印度一所大学实验室的工作,被投在了AsiaCCS 2016上。AsiaCCs 2016是计算机网络安全方面的c类会议,感觉这篇文章并不是很厉害,但是由于笔者自身原因,觉得他还是很有意思的,因此决定做个小笔记。

读者慎入!!!从科研的角度来说,这篇文章确实没有很大的意思,反倒有一种纸上谈兵的感觉。想想现实世界那些“诈骗高手”,人家的技术比这篇文章炉火纯青多了!!!但是对于那些毫无防范意思或者物质变态的人来说,里面涉及的一些东西可以当新闻读读扩充一下见识。:)

文章背景:随着网络与移动技术的交叉发展,许多Over-The-Top Apps(OTT应用实际就是那些利用网络实现低成本交流的应用,比如说VoIP,Facebook,WeChat等 )应运而生,这些应用往往与手机号码相互绑定并且包含了手机用户大量信息(比如说朋友,邮箱等),因此也带来了新的安全挑战。

文章研究领域:如何利用这些应用搜集来的信息有针对性的设计不同的攻击模式。

研究方法:文章通过随机生成一组手机号码,然后通过手机号码利用不同的应用向量收集用户信息,根据用户信息情况决定对用户采用什么样的攻击模式。

实验结果:实验过程比较有意思的是,它们生成了116万手机号码,其中对一半的人成功进行了电话诈骗。当然对其他模式的诈骗也进行了分析。

进行诈骗的4个关键步骤:

#step 1: 随机生成一组电话号码文章利用现在电话号码的命名规律,比如说区号、连续性随机生成了一组电话号码,这些号码有的是其他用户正在使用的号码,有的因为还未分配出去是空号。(还有其他一些找到受害者电话号码的方法:共享云上或者软件中去寻找)

#step 2:从OTT Apps收集用户信息,比如很滑稽的一个方法是,现在为了防止诈骗,有一些电话号码认证服务(Truecaller等),这些app会收集许多用户信息:

(姓名,地址,电话号码,国家,邮箱,微信等)

比如另一种方法是微信或者Facebook往往会包含许多好友信息。

可以写一写程序自动从这些应用上扒取#step1中手机号码用户的相关信息。

#step 3:根据#step 2中获取的信息量选择诈骗途径

(电话,邮件等)

#step 4:选择攻击模式

(社交钓鱼,Whaling attack-攻击那些大款,VIP等,无目的攻击)

Scalability:文章还介绍了一下他们这个攻击方式就算不知道用户信息也可以发起攻击。

反正我觉得这篇文章对我来说还是具有“讽刺”意味的!!!

不过它里面提供了一些相关的参考文献对我近期的研究似乎有很大的帮助。而且个人觉得里面实验用到的数据,实验过程和结果都是比较有意思和惊人的。直接上部分图片说话吧:

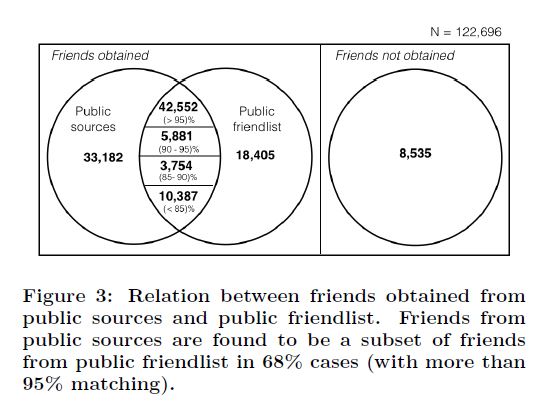

图片解释:比如Public sources是通过Truecaller找到的朋友列表,Public friendlist是通过facebook找到的朋友列表,发现两部分朋友匹配率到到95%上的victim有68%。

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?